在网络安全和渗透测试领域,旁站 和C段是两个非常重要的信息收集概念。它们都是为了扩大攻击面,寻找更容易被突破的"薄弱环节"。

以下是这两个概念的详细解释:

什么是旁站?

旁站 ,全称"旁路站点",指的是与目标网站托管在同一台物理服务器或同一个虚拟主机环境中的其他网站。

- 形象的比喻 :你可以把服务器想象成一栋公寓楼 ,而网站就是楼里的各个房间。你的目标是101室(目标网站),而隔壁的102室、103室就是"旁站"。

- 为什么收集旁站?

- 安全水位不同:同一台服务器上的不同网站,其管理员水平和维护程度可能天差地别。目标网站可能加固得像堡垒,但旁边的"旁站"可能漏洞百出。

- 权限获取:如果你攻破了"旁站",通常就能获得这台服务器的文件读写权限。一旦拿到服务器权限,你就可以直接访问甚至篡改101室(目标网站)的文件,从而实现"绕过防御"。

- 信息泄露:旁站的数据库配置文件中可能包含服务器的账号密码,这能帮你直接登录服务器。

什么是C段?

C段 是指与目标主机处于同一网段 的IP地址集合。在IP地址分类中,通常指A.B.C.x格式的地址,其中A、B、C是固定的,x是变化的。

- 技术定义 :在IPv4中,如果子网掩码是

255.255.255.0,那么所有前三个数字相同的IP地址都属于同一个C段。例如,目标IP是192.168.1.10,那么192.168.1.1到192.168.1.255之间的所有IP都属于这个C段。 - 为什么扫描C段?

- 内网渗透跳板:很多企业内部的服务器(如数据库服务器、域控服务器、文件服务器)都部署在同一个网段内。虽然这些服务器不对外网开放,但如果目标主机(如一台Web服务器)能访问它们,你就可以利用目标主机作为"跳板",对C段内的其他主机发起攻击。

- 横向移动:攻下一台机器后,通常不能直接控制整个公司网络。你需要扫描C段,找到其他存活的机器,尝试利用相同的弱口令或漏洞进行"横向移动",最终拿下核心服务器。

- 资产发现:发现管理员可能遗忘的测试服务器或老旧设备,这些通常是安全防护的盲区。

总结对比

表格

| 概念 | 关键点 | 攻击逻辑 |

|---|---|---|

| 旁站 | 同一台服务器 | 既然你守卫森严,我就先打你隔壁那个没人管的邻居,然后从内部翻墙过去。 |

| C段 | 同一个局域网 | 既然你这台机器很难攻破,我就用你去扫描你内网的其他机器,找找有没有弱鸡服务器。 |

进入正文:

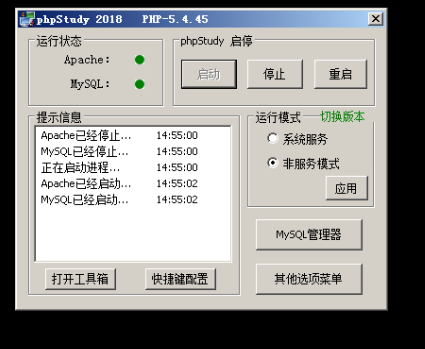

1.使用NMAP扫描旁站信息(1)登录拓扑图右侧上方的目标主机1,用户名/密码:administrator/com.1234。双击桌面左侧phpStudy图标,单击【启动】按钮,启动Apache和MySQL服务,

(2)登录拓扑图左侧的攻击端主机,用户名/密码:root/com.1234,右击桌面空白处,单击快捷菜单中OpenTerminal Here选项,打开终端

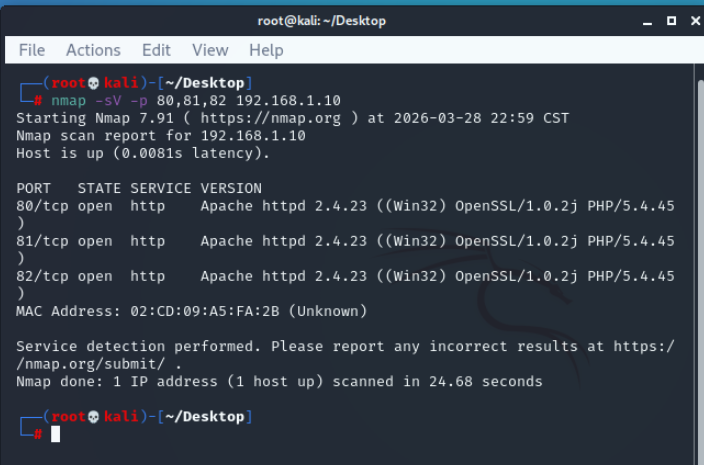

3)执行命令nmap -sV -p 1-65535 192.168.1.10,对目标主机1进行全端口扫描,确保每个可能开放的端口服务都能识别到,可以看到开启http服务的有三个端口,分别是80、81、82(在之前实验中已经说过这个时间太长了)所以这里我只做验证:

nmap -sV -p 80,81,82 192.168.1.10

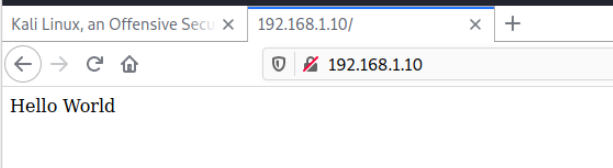

(4)为了进一步确认结果,通过浏览器挨个访问扫描结果的http服务地址。单击左上角菜单图标,在搜索框中输入fire,单击第一个程序FirefoxESR,打开火狐浏览器(这里我们验证一个就行了)

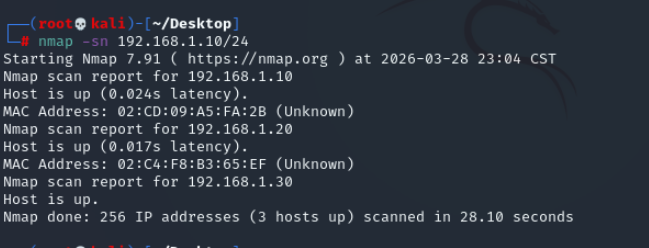

2.使用NMAP扫描C段信息(1)在攻击端终端执行命令nmap -sn 192.168.1.10/24,对目标主机的C段进行扫描,根据扫描的结果可以判断目标主机的C段还有哪些主机存活,收集信息方便内网渗透攻击。根据扫描结果可以看到除了攻击端本身之外,还存活其他两个主机192.168.1.10和192.168.1.20,如图7所示。(PS:-sn只进行主机发现,不扫描端口,24代表子网掩码255.255.255.0)

解释:No Port Scan(无端口扫描)

s 代表 Scan(扫描)。

n 代表 No(不/无)。