BurpSuite功能实战演示

目录

[实战三:扫描并爬取网站 能显示文件树 并下载里面的任意一个文件](#实战三:扫描并爬取网站 能显示文件树 并下载里面的任意一个文件)

[验证码绕过(on server)](#验证码绕过(on server))

[验证码绕过(on client)](#验证码绕过(on client))

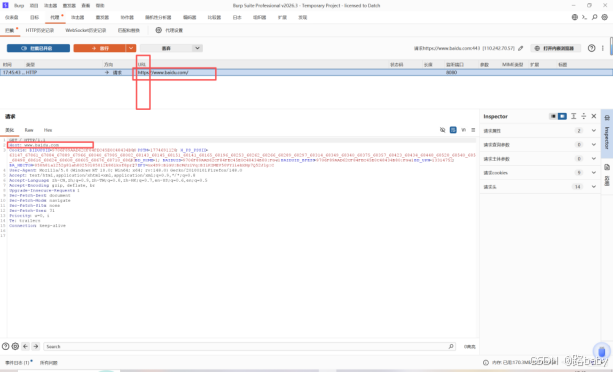

实战一:抓取https的流量

只有抓取HTTPS的流量才算你的软件可以正常的使用

比如抓取百度的流量包

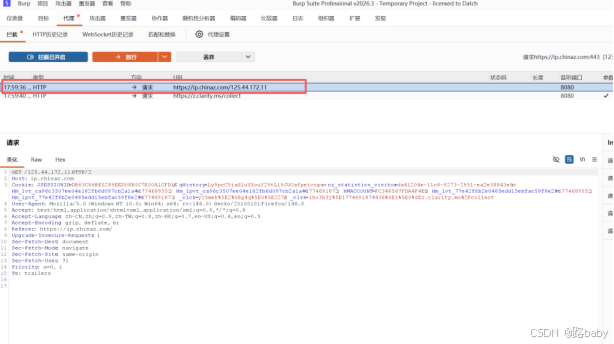

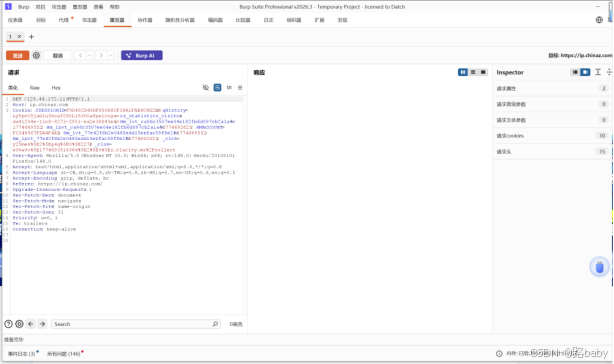

实战二:修改网页中浏览器的基本消息

这里拿https://ip.chinaz.com/ 为例

(因为这里直接把浏览器的信息给暴露在前端了)

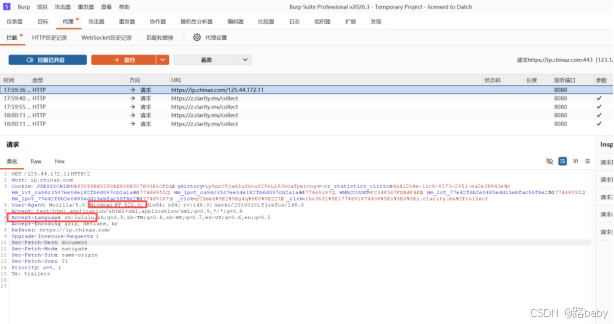

我们尝试修改一下圈起来的东西 语言和windows的版本

第一步肯定先拦截

找到和网址域名一模一样的url就是我们所拦截的

直接在请求数据里找到所对应的进去修改

这里相当于完成了第一第二步拦截 修改

接下来直接给他放行 让浏览器接收被修改之后的流量包

这里可以选择点击放行或者拦截

(但点击放行需要多点击几下,因为一个网址的正常运转不可能只有一条流量所有需要多次点击)

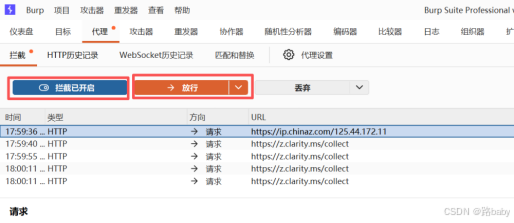

最方便直接关闭拦截 她会自动放行

放行之后你会发现页面会自动的刷新

往下查看就会发现 浏览器的信息已经修改成功

这里需要补充一点

你再点击一下刷新会发现刚刚修改的东西会恢复原因

为什么呢 因为你再点击刷新的那一刻 相当于浏览器向服务器重新发送的一个新的请求包

所以你看到的页面是最新的

实战三:扫描并爬取网站 能显示文件树 并下载里面的任意一个文件

这里拿皮卡丘的靶场为例 因为这里是自己在服务器搭建的

咱们不考虑靶场只考虑网址本身

因为这里我使用的是http协议 方便咱们扫描爬取

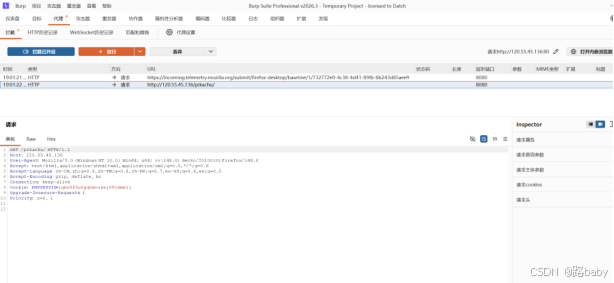

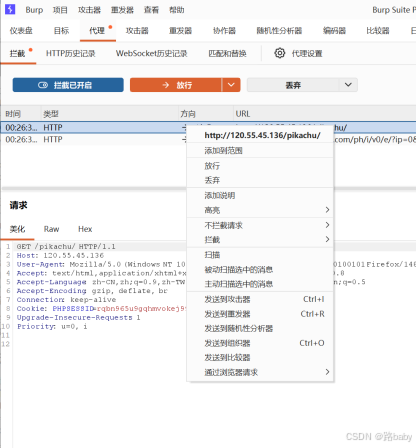

同样不管干什么第一步都是拦截

扫描

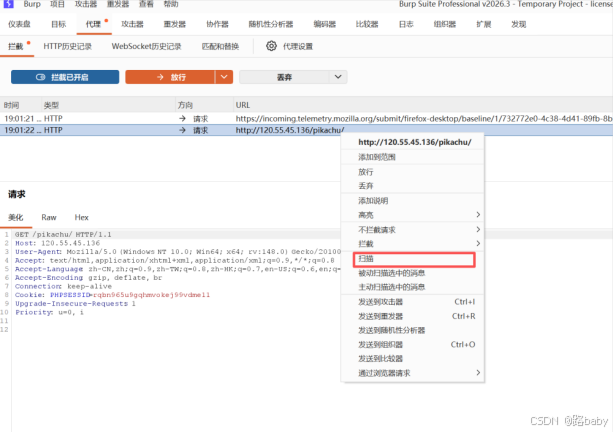

右键点击扫描

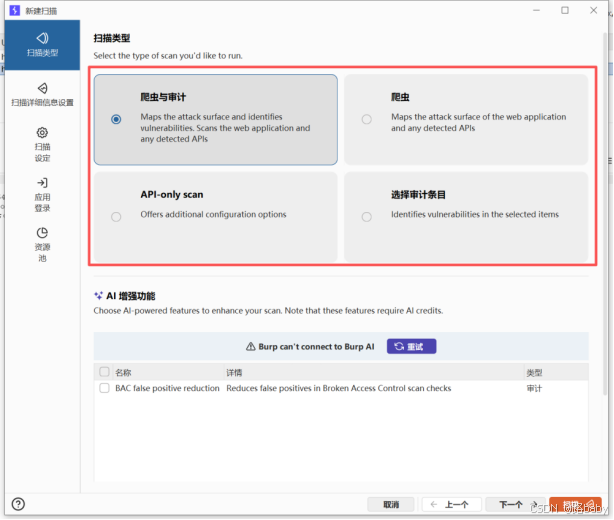

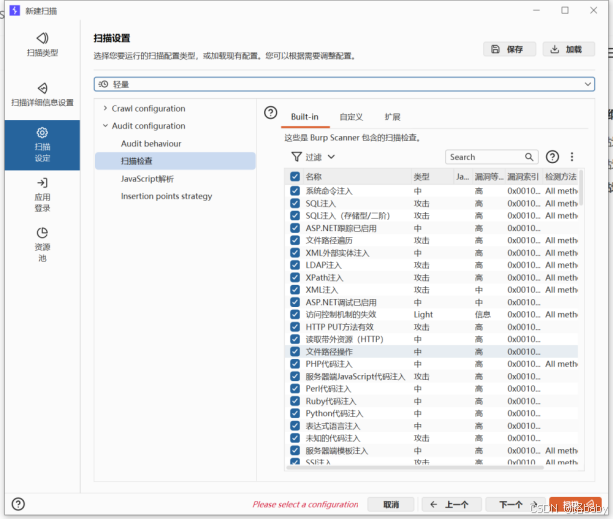

会出现一个弹窗 里面总共有四个模块 但你仔细观察只有两个名词(爬虫和审计)

这里我们选择第一个 然后直接点击右下角扫描

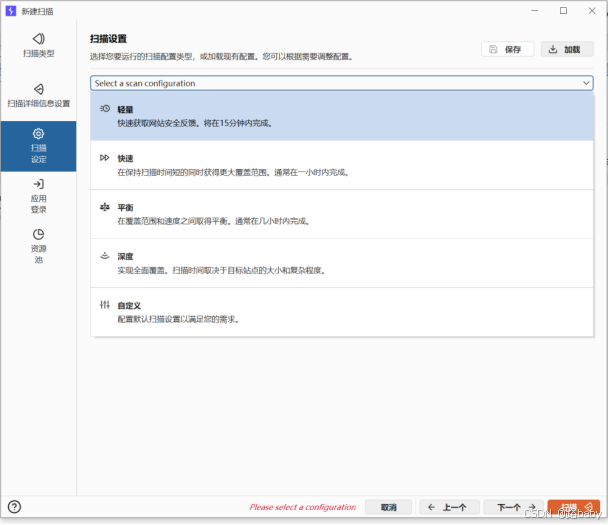

这里需要选择个配置(时间问题 这里我选择轻量)

选择好在点击扫描 但你会发现页面消失了

但是发送道仪表盘上了

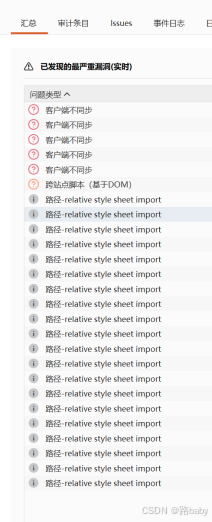

在这里能看到你正在执行的任务或者已经完成的 还可以新建任务

这里能看到扫描出来的漏洞 并可以利用漏洞进行下一步的渗透

爬取

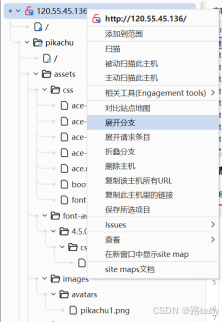

接下来就是爬取

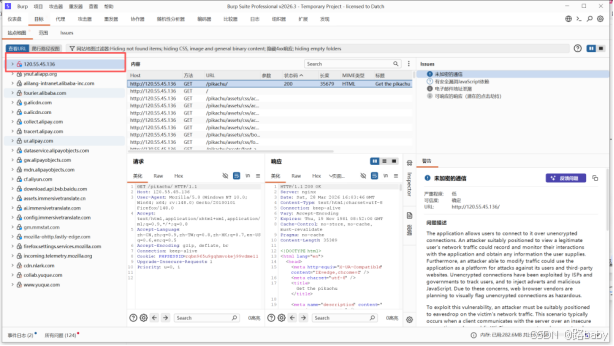

我们在仪表盘右边一个目标的模块(显示你所有访问的域名)点进去

找到相对于的网址

右键展开所有分支

可以发现我服务器后台里面的所有文件 并且可以任意下载

(那是不是说我可以随意的去爬取爱奇艺上的视频,或者说用QQ音乐里面的音频?)

答案并不是 先不考虑违法的前提

这网站之所以这么容易被爬取,是因为这里所使用的协议是http(未加密,和不安全传输)

连浏览器都告诉你(但这里并不是说网站不安全,只是说数据未加密容易被窃取)

实战四:重发repeater

Repeater = 手工重发、修改、验证 HTTP 请求的核心模块

可以单次或多次的重复验证

右键发送到重发模块

在这里可以修改信息,并且重发 可以在源代码里面或者说页面渲染,查看相对应的反馈

实战五:爆破攻击

从来没有哪个时代的黑客像今天一样热衷于猜解密码 ---奥斯特洛夫斯基

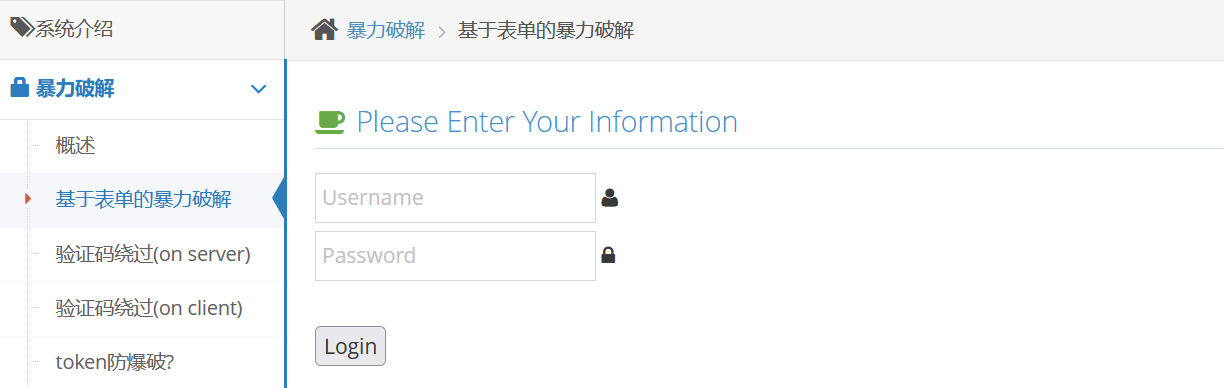

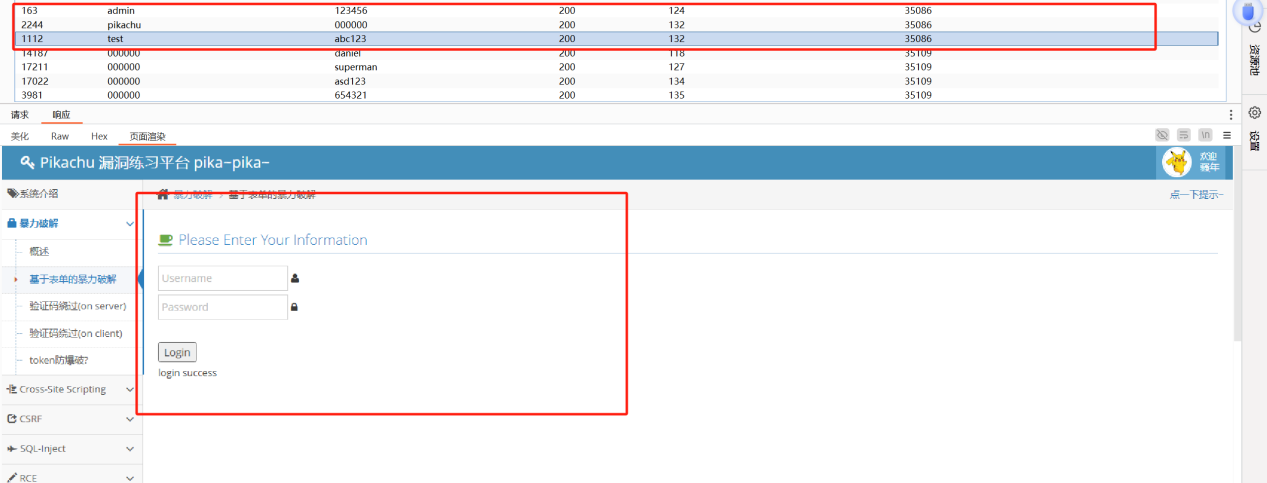

基于表单的暴力破解

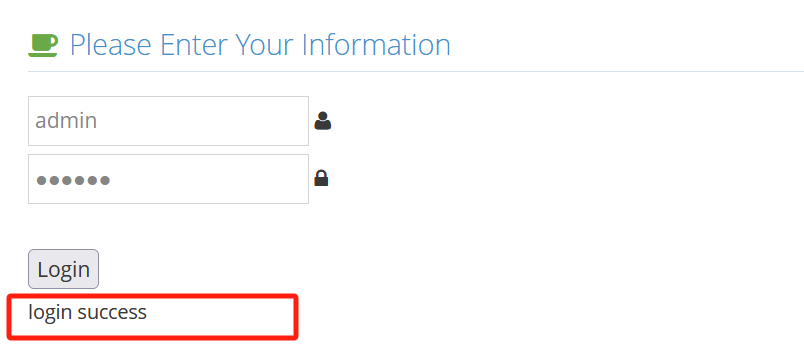

打开就是一个这样的输入账号密码的登录框,明显是让我们进行账号密码的猜解 就是对账号密码进行暴力破解

这时候就要用到我们的爆破神器burp

当然我们第一步还是要对我们所熟知的一些弱密码进行一些尝试 比如admin 123456什么的

这里我们发现admin 123456 已经登录成功了 你说可笑不可笑

但是这里的弱账号密码有三个

我们全部找到还是要学会通过工具去破解

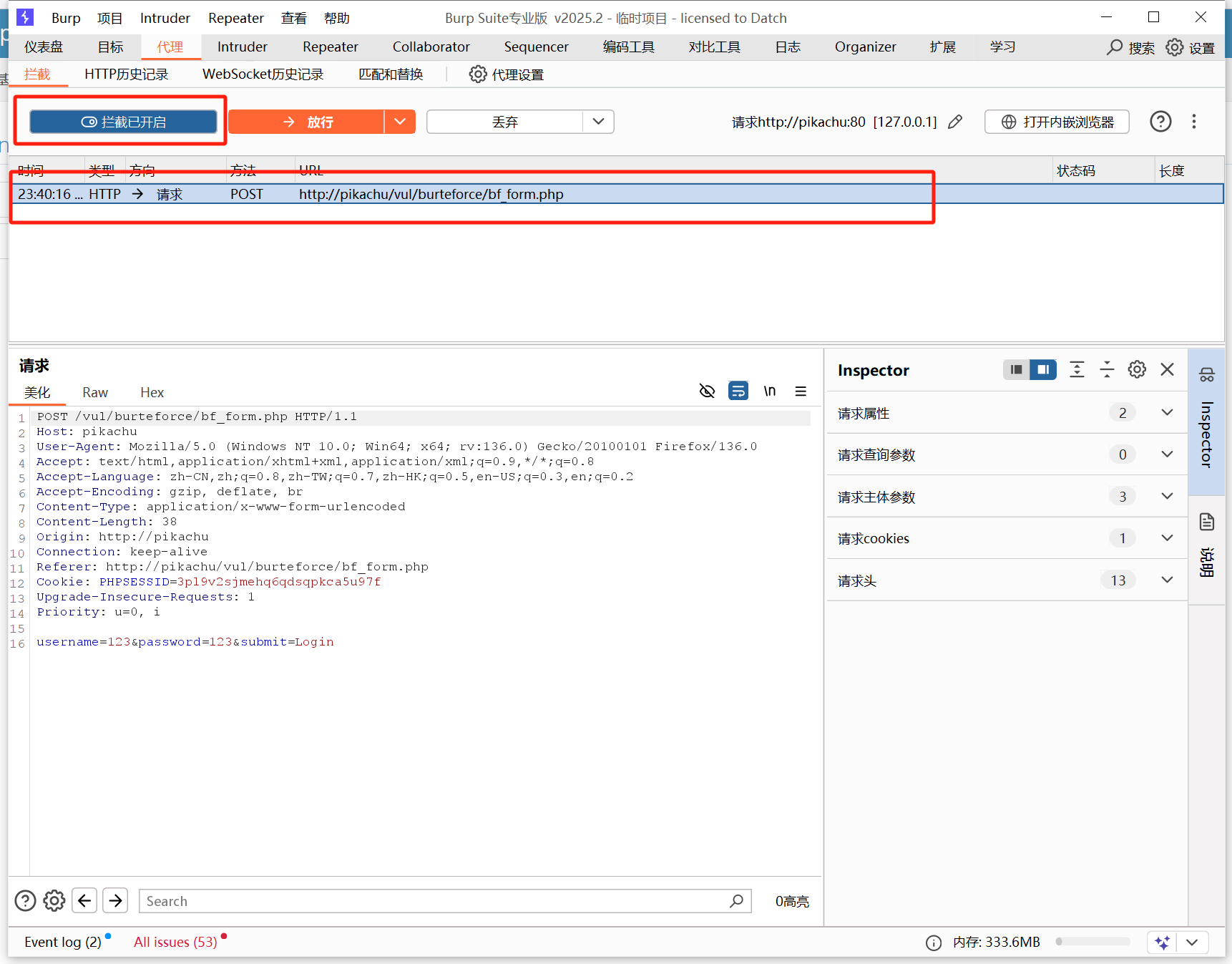

我们使用BP代理进行一个拦截

我们首先随意填写一个账号密码,并打开bp进行抓包,抓取成功的界面如下

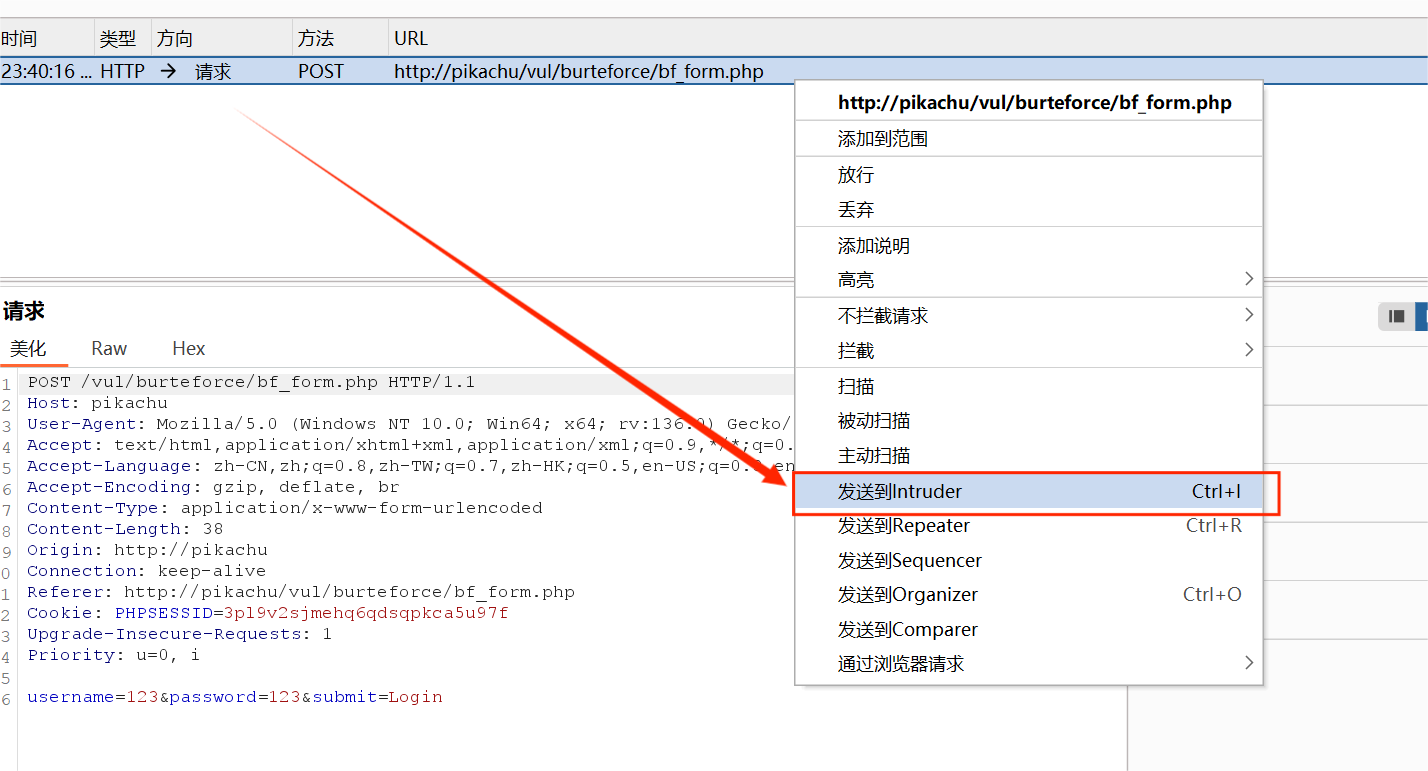

我们将拦截的数据包发送的爆破模块

右键发送到intruder上

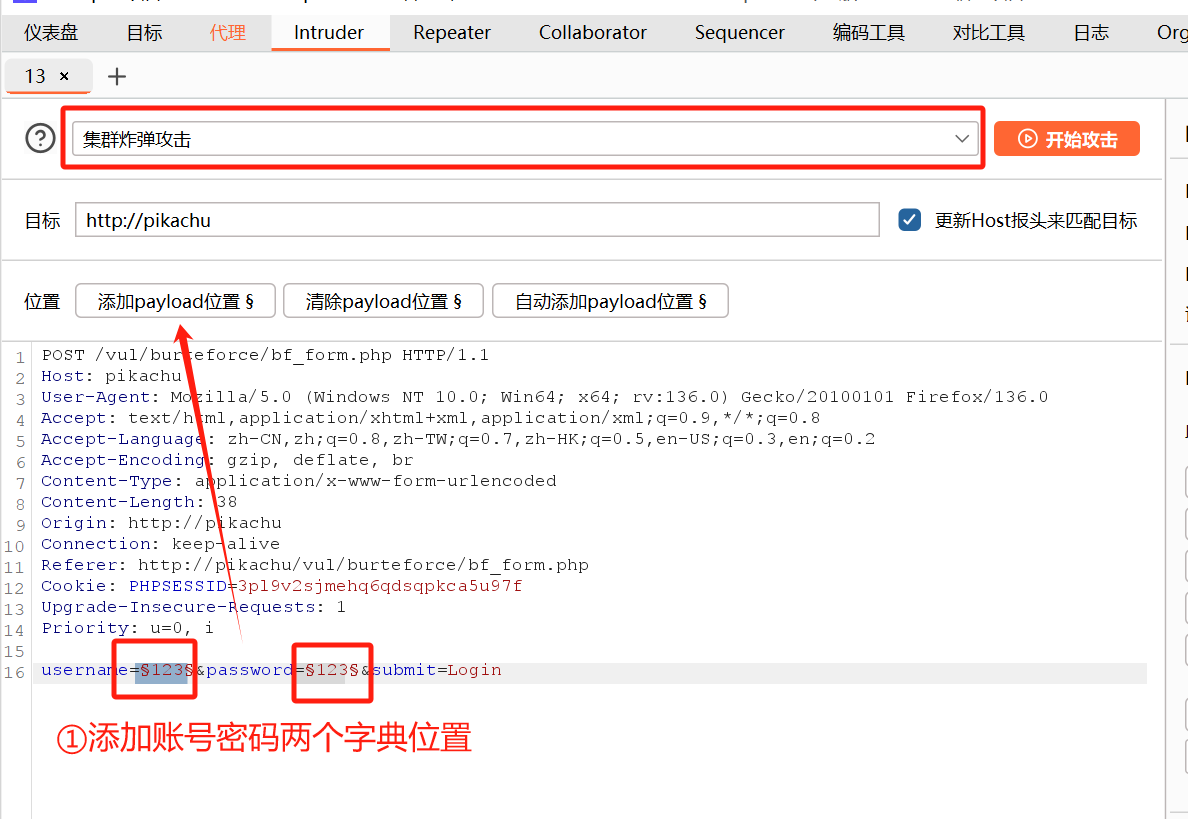

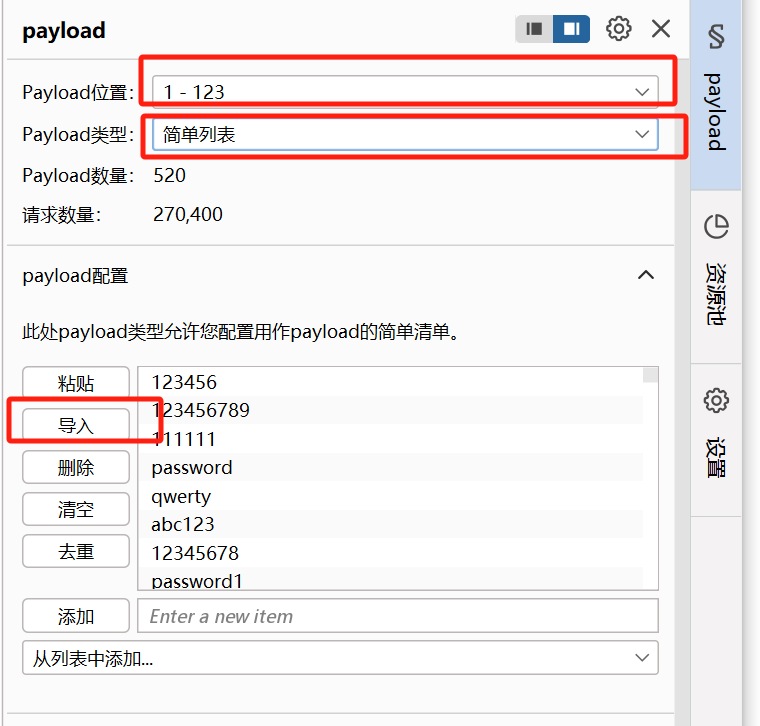

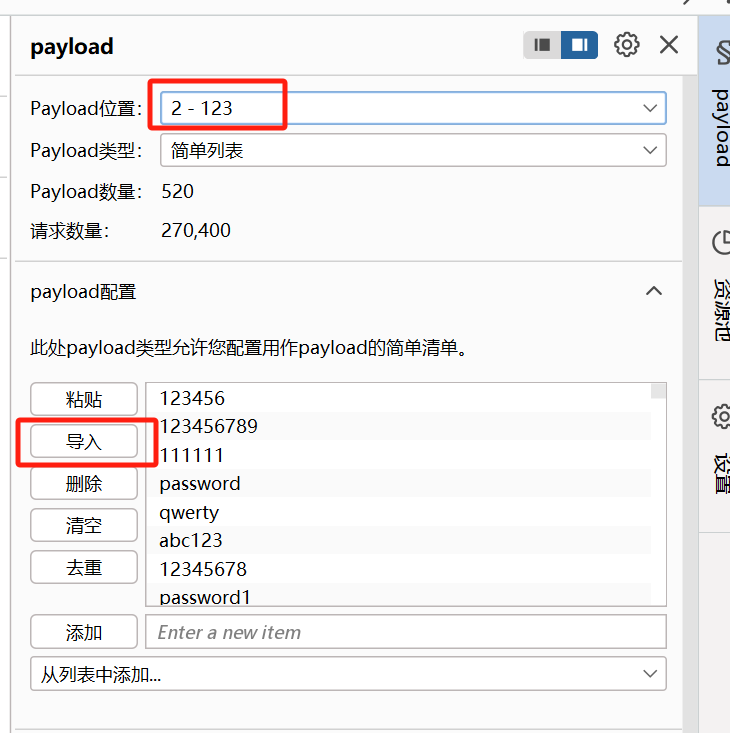

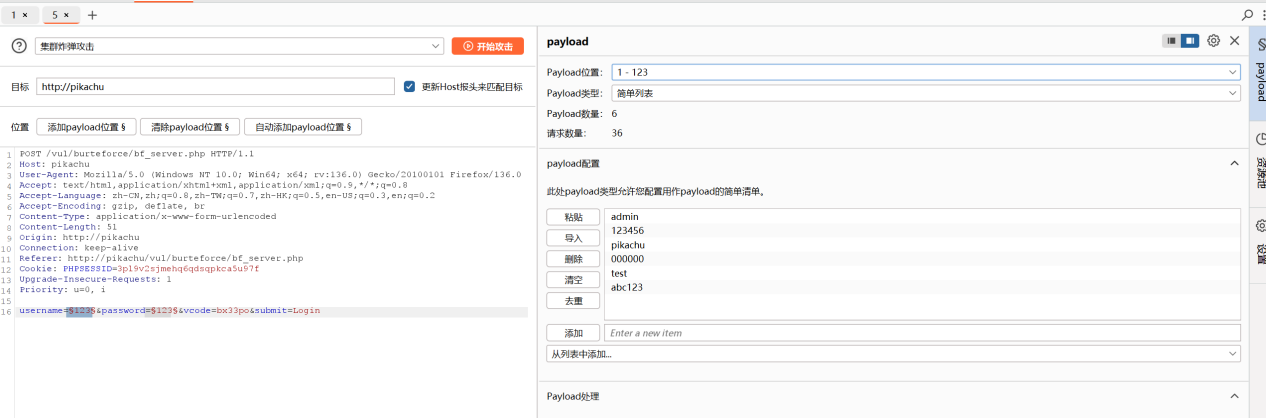

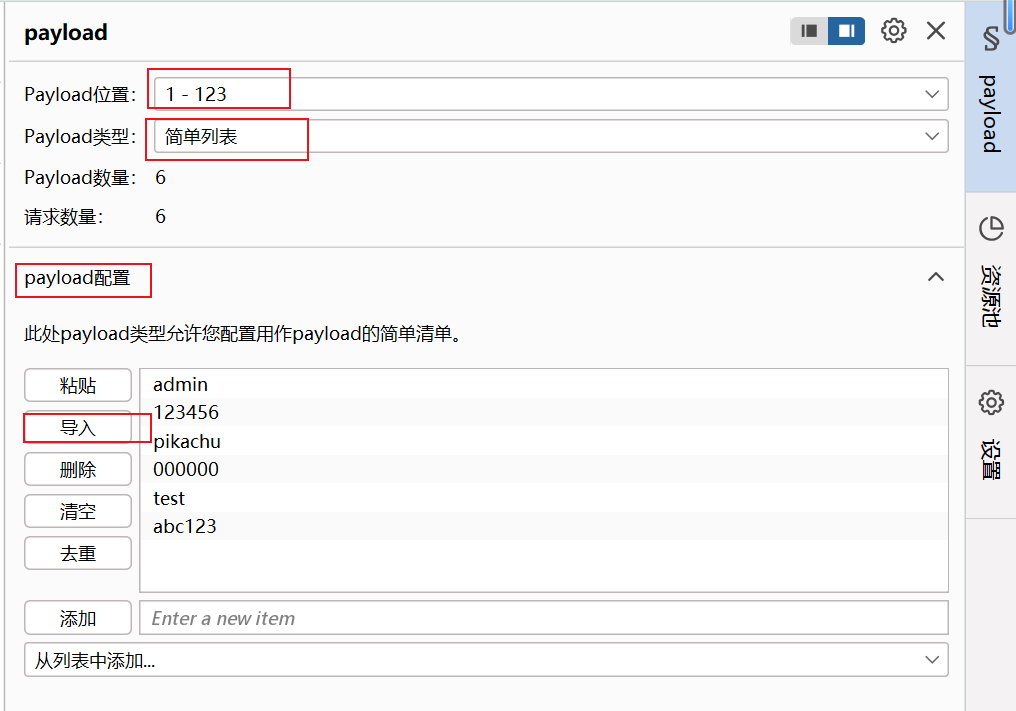

添加两个账号密码字典payload的位置选择集群炸弹攻击(交叉攻击Cluster bomb)

随后进入Payloads模块,在payload位置,也就是username位置,上传关于我们的账号的字典

在payload 2位置选择我们的密码字典,这里如果没有字典,可以去网上查找,或者直接手动添加爆破的数(因为我们这里是有两个要破的字典 所有我们要设置两个字典的配置)如下图

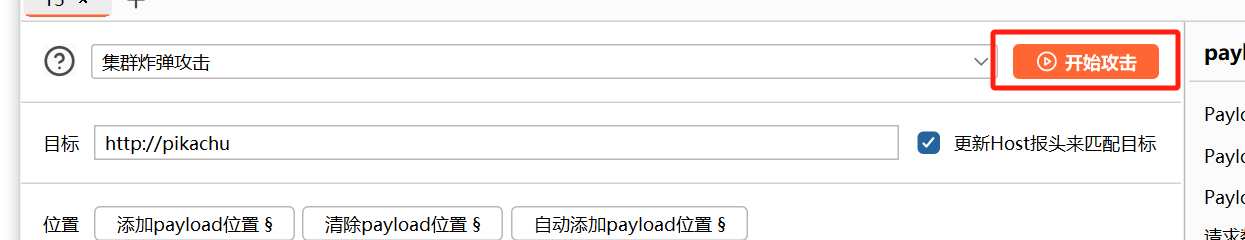

随后点击右上角start attack进行爆破

随后点击右上角开始攻击(start attack)进行爆破

然后等待即可

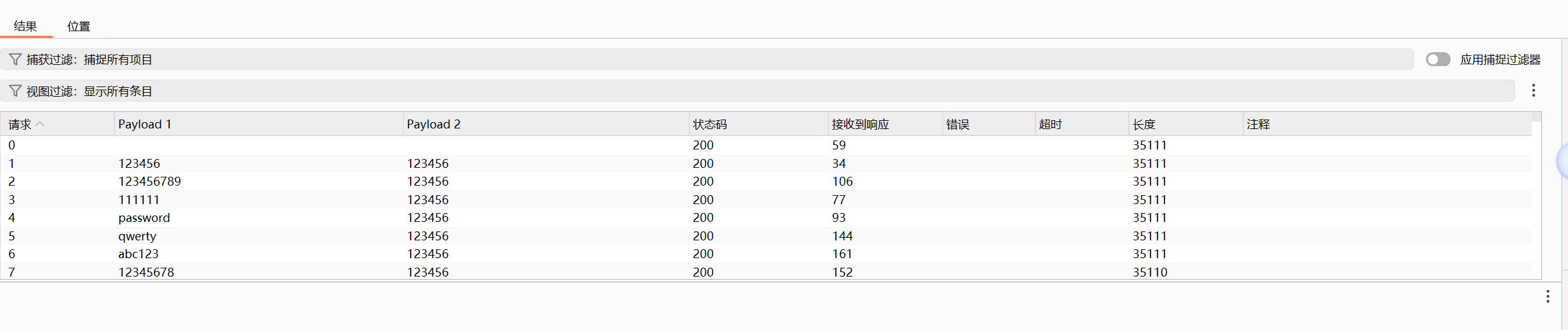

然后根据回响的状态码 长度以及响应页面判断

最后得到三个可以登录成功的账号密码

admin/123456

pikachu/000000

test/abc123

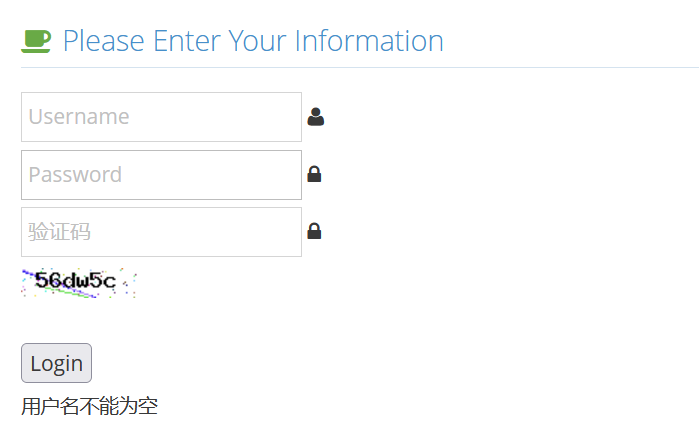

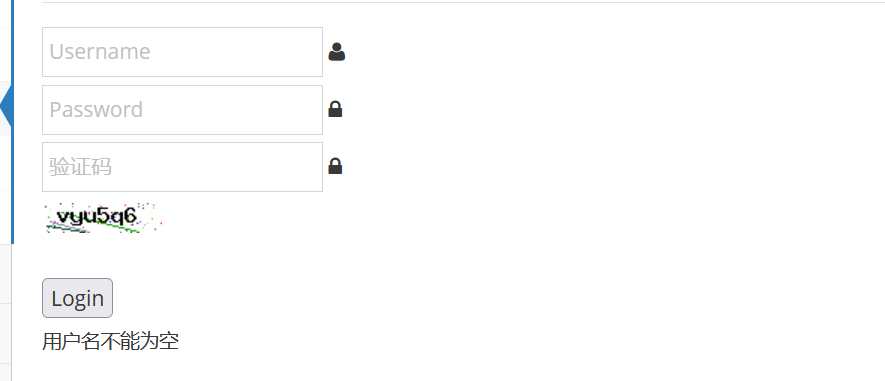

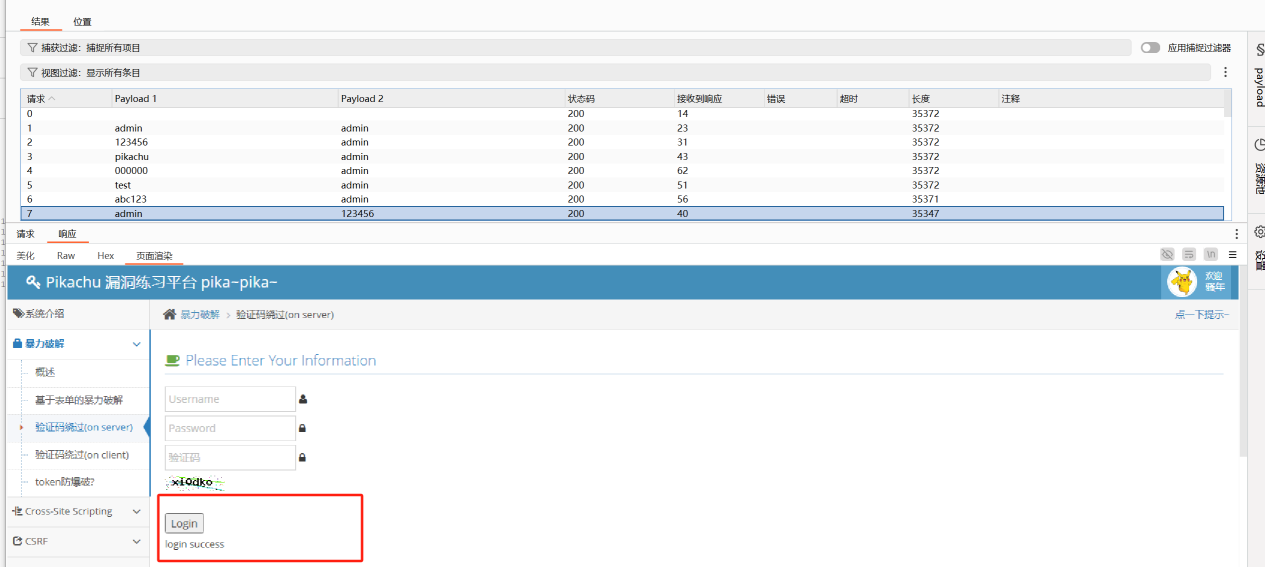

验证码绕过(on server)

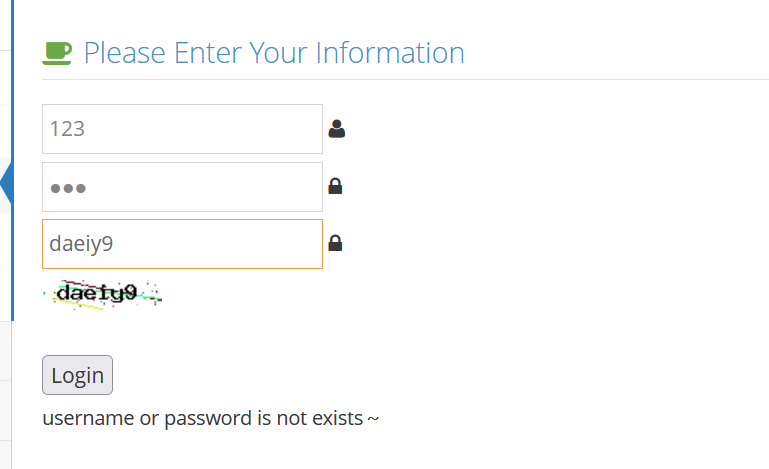

我们可以明显的看到这个登陆页面多了一个验证码的输入款

这里我们看报错

什么都不输入点击登录 他告诉我们用户名不能为空

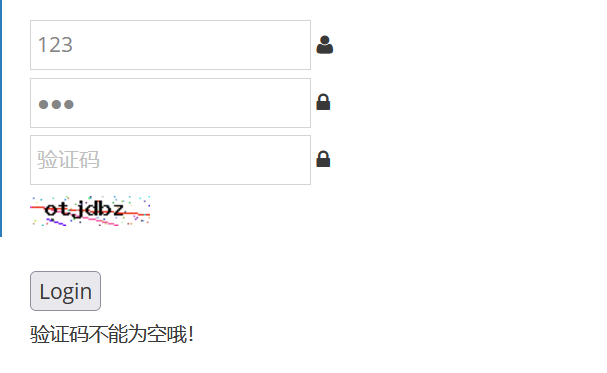

我们随便输个账号密码 告诉我们验证码不能为空哦!

我们在加上验证码 username or password is not exists~

时候我们发现,只有当页面刷新时,验证码才会重新刷新,下面我们就来验证一下这个猜想

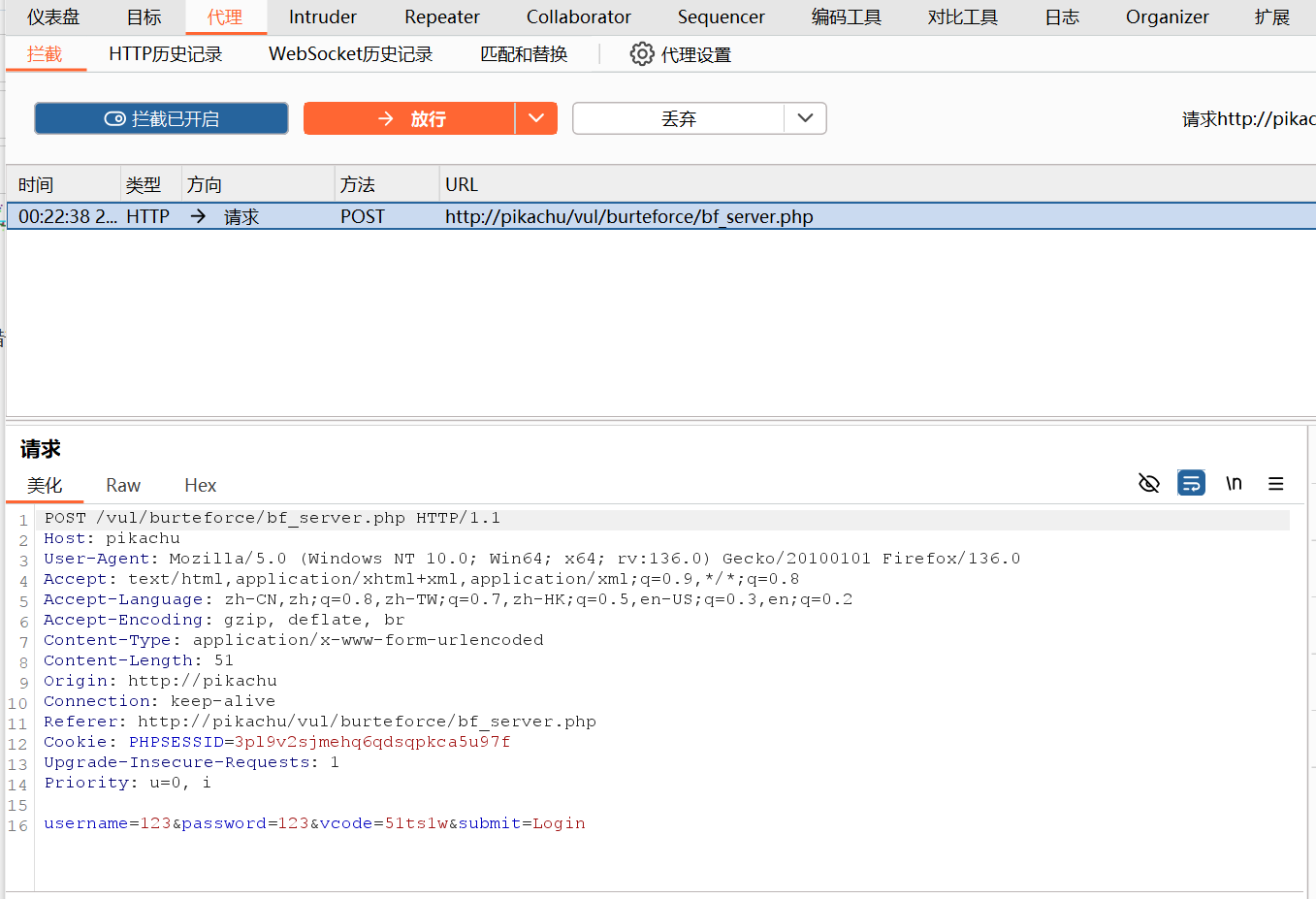

我们先来抓一个包,输入正确的验证码和错误的账号密码

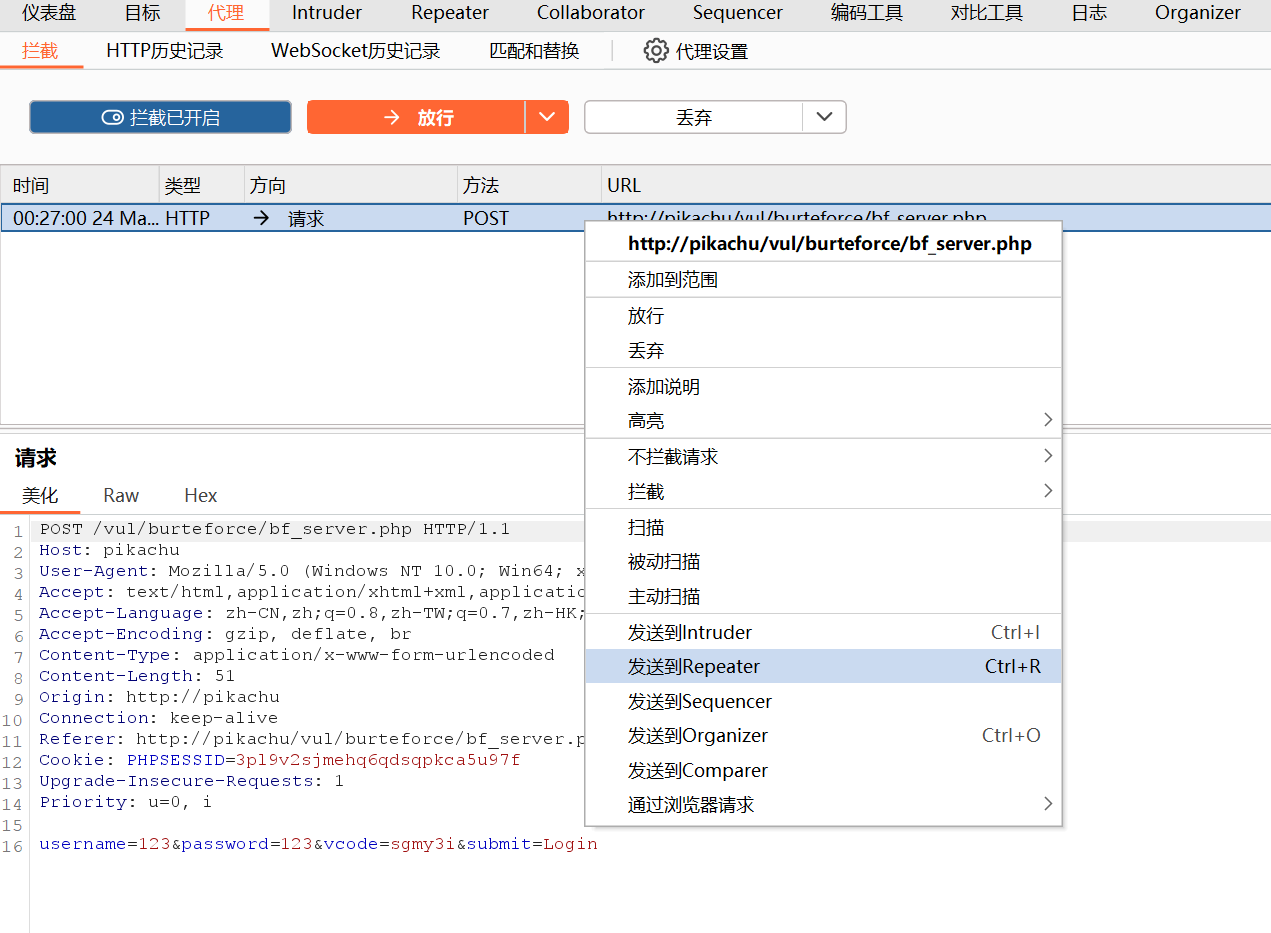

放到重发模块

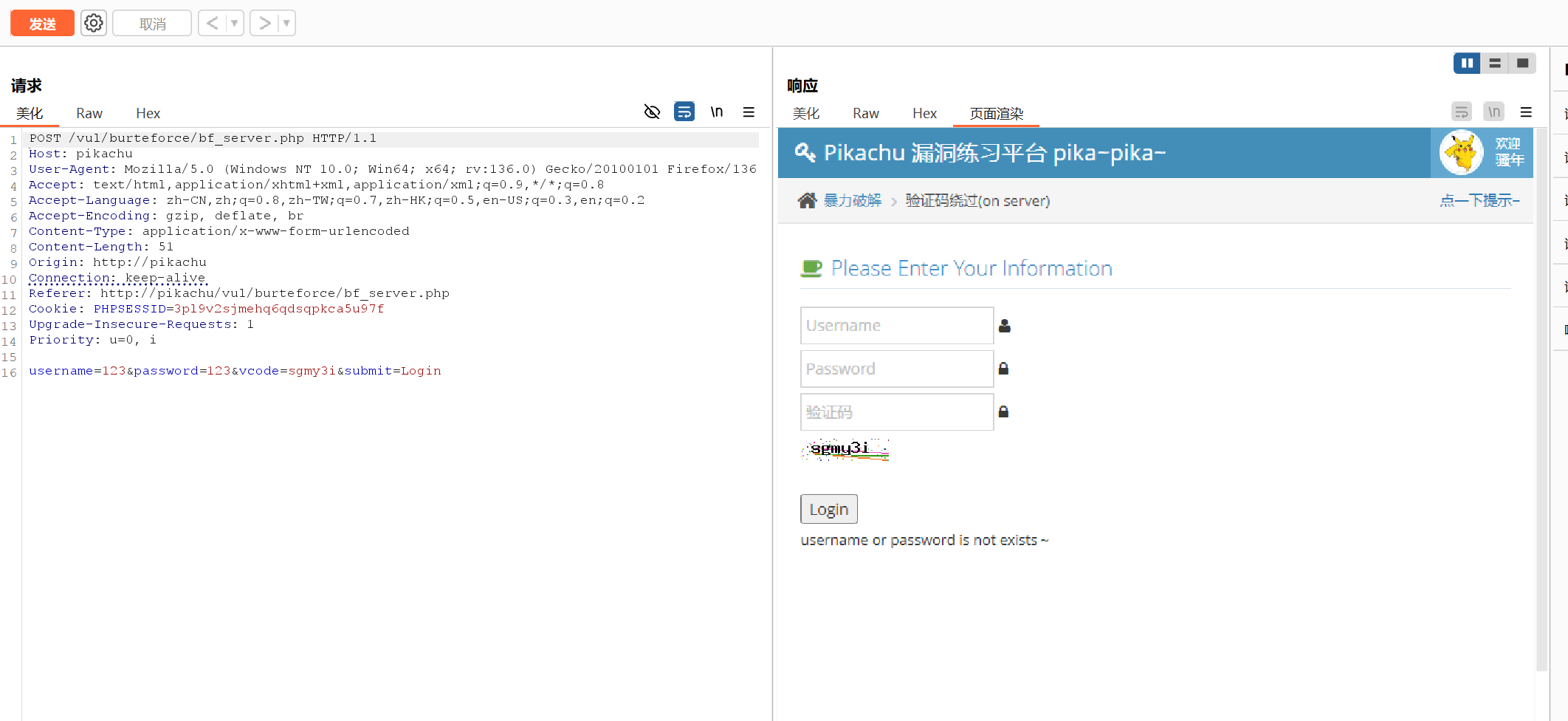

我们这时候修改密码发现我们点击重发 验证码是不会刷新也不会报错 他只是显示账号密码错误

依旧提示username or password is not exists,由此验证我们的猜想是对的,只要页面不刷新,验证码就不会改变。

呢么剩下的步骤就和上一关一样了,我们将数据包发送到攻击模块,暴力破解

放到爆破模块

不需要管验证码 设置账号密码两个字典的位置就可以 设置集群炸弹攻击

导入我们的字典 开始攻击即可

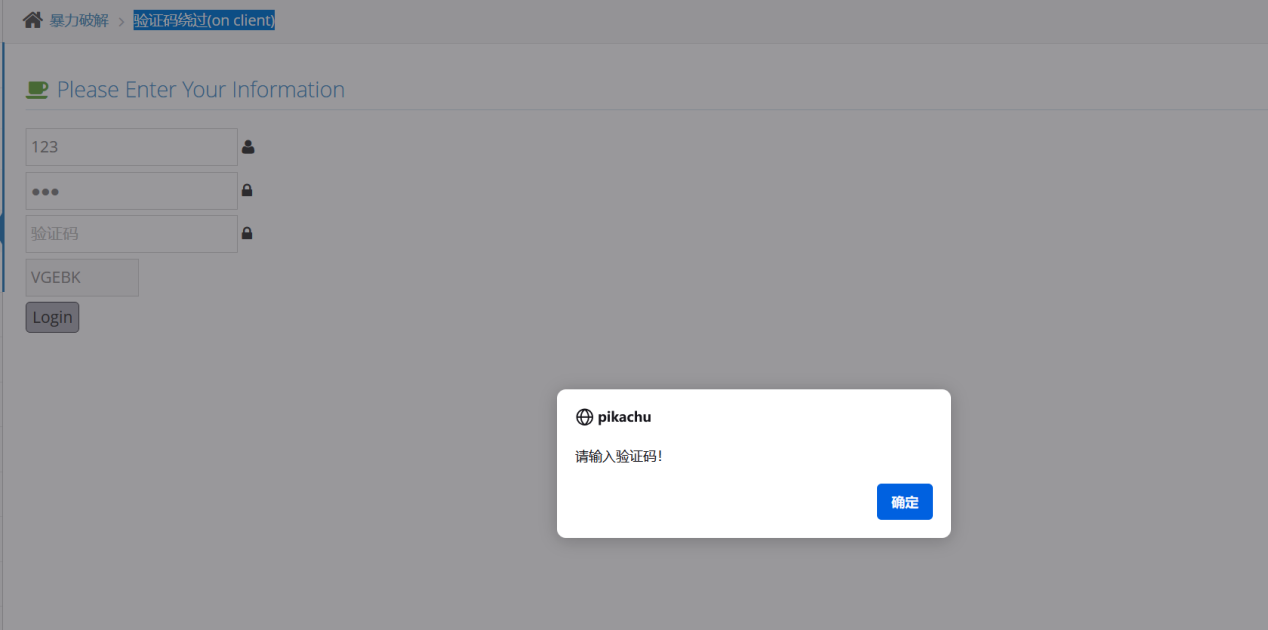

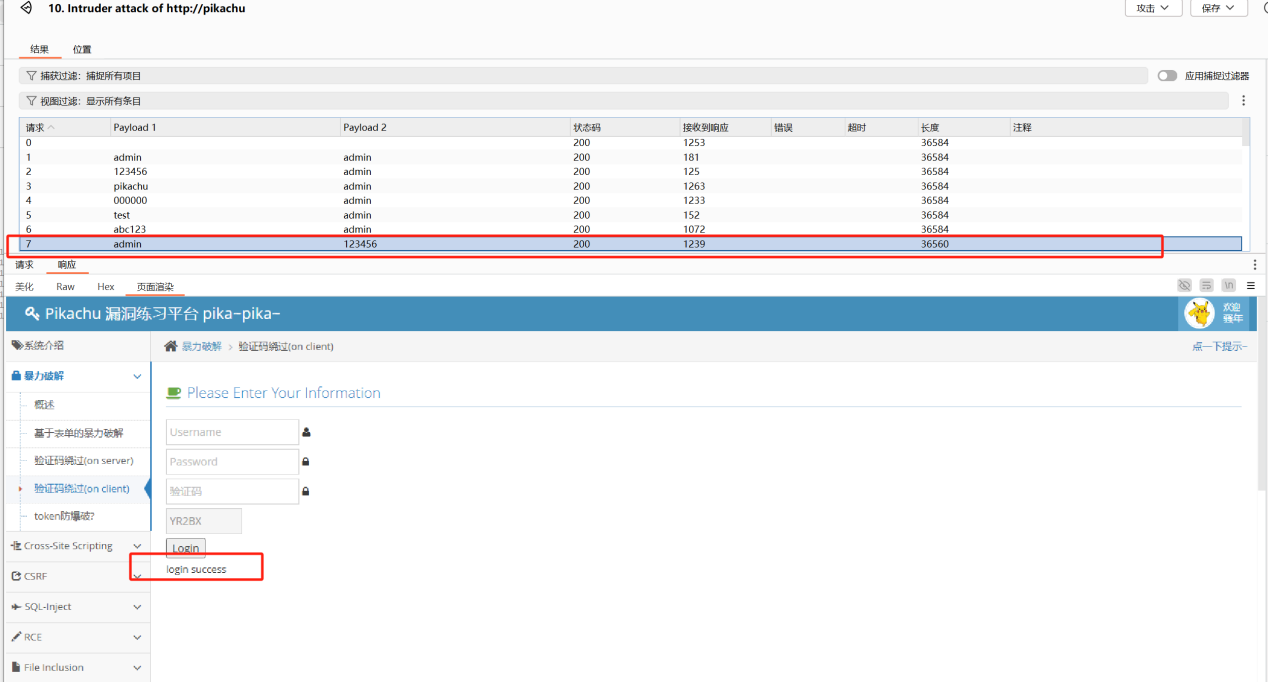

验证码绕过(on client)

老规矩我们对输入端做一个尝试验证

这里我们输入错误的账号密码 不输入验证码 他会提示请输入验证码

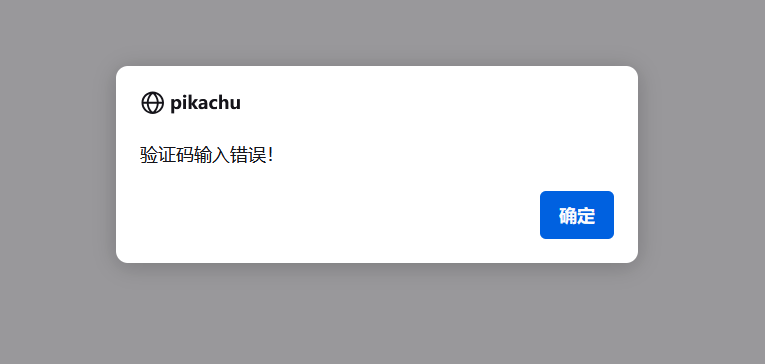

我们输入一个错误的验证码 会告诉我们输入错误

输入正确的验证码会提示账号密码错误

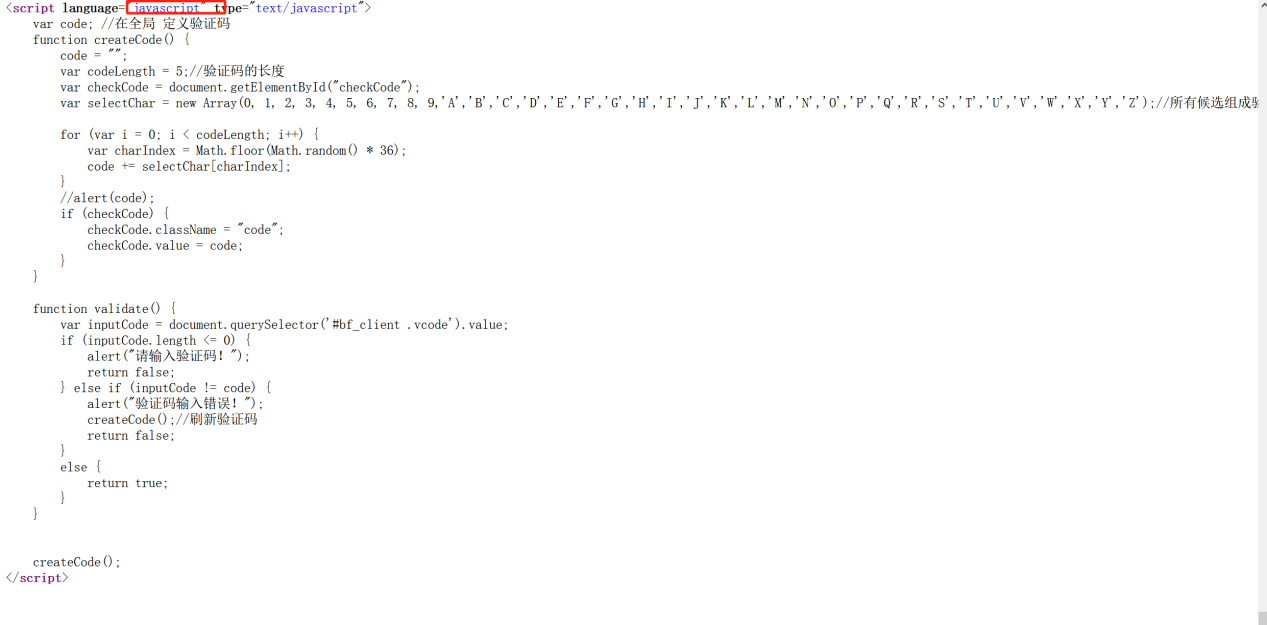

到这里是没有问题的 但是在他出现弹窗的时候 我们已经发现他的验证码程序是写在前端

我们之间查看源代码

哎,看到这里我想说,任何在前端进行的验证,都是完全没有任何作用的

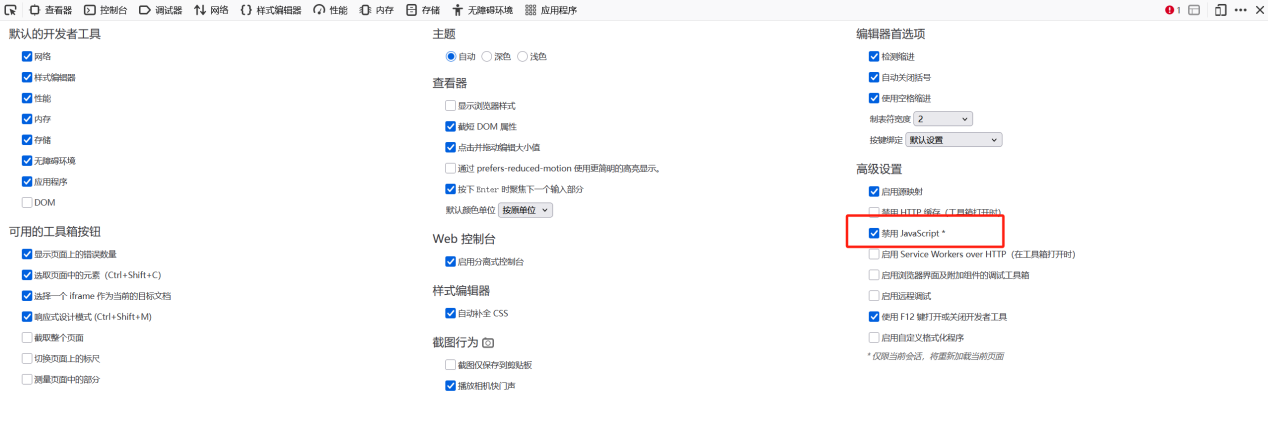

我们这里只需要先F12,再F1,选择禁用JavaScript

这时候我们发现写在前端的验证码已经失效了 然后我们安装正常的爆破步骤就可以如下图

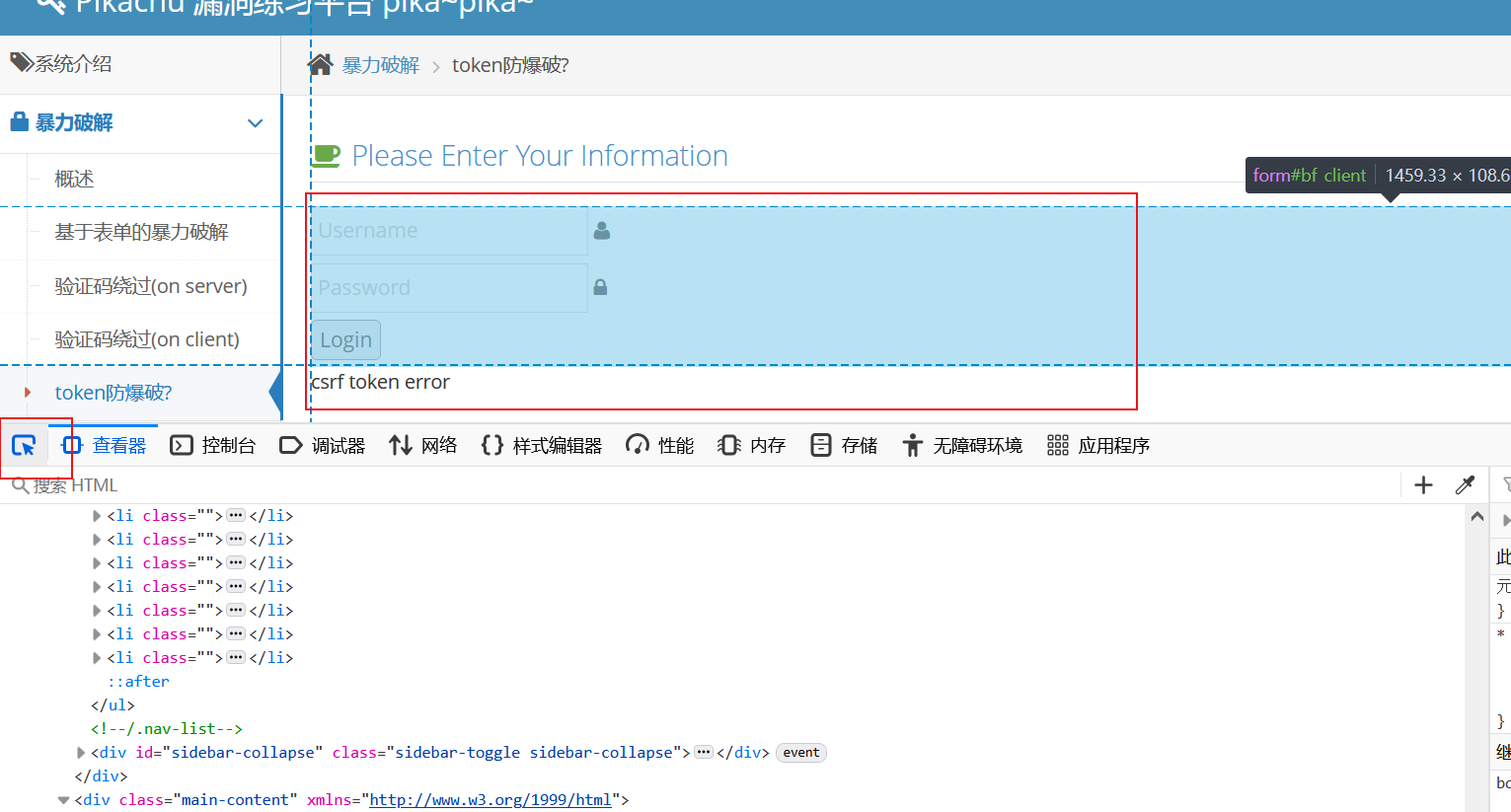

token防爆破?

"token"通常指的是一个用于验证用户身份和授权访问的令牌。它是一种特殊的字符串或代码,由服务器生成并分配给经过身份验证的用户。用户在成功登录后,服务器会颁发一个token给客户端(例如Web浏览器),客户端将在随后的请求中将该token作为身份验证凭据发送给服务器。

我们回到这一关

我们发现这里是没有验证码的 但实际上这里多了一个需要验证的token

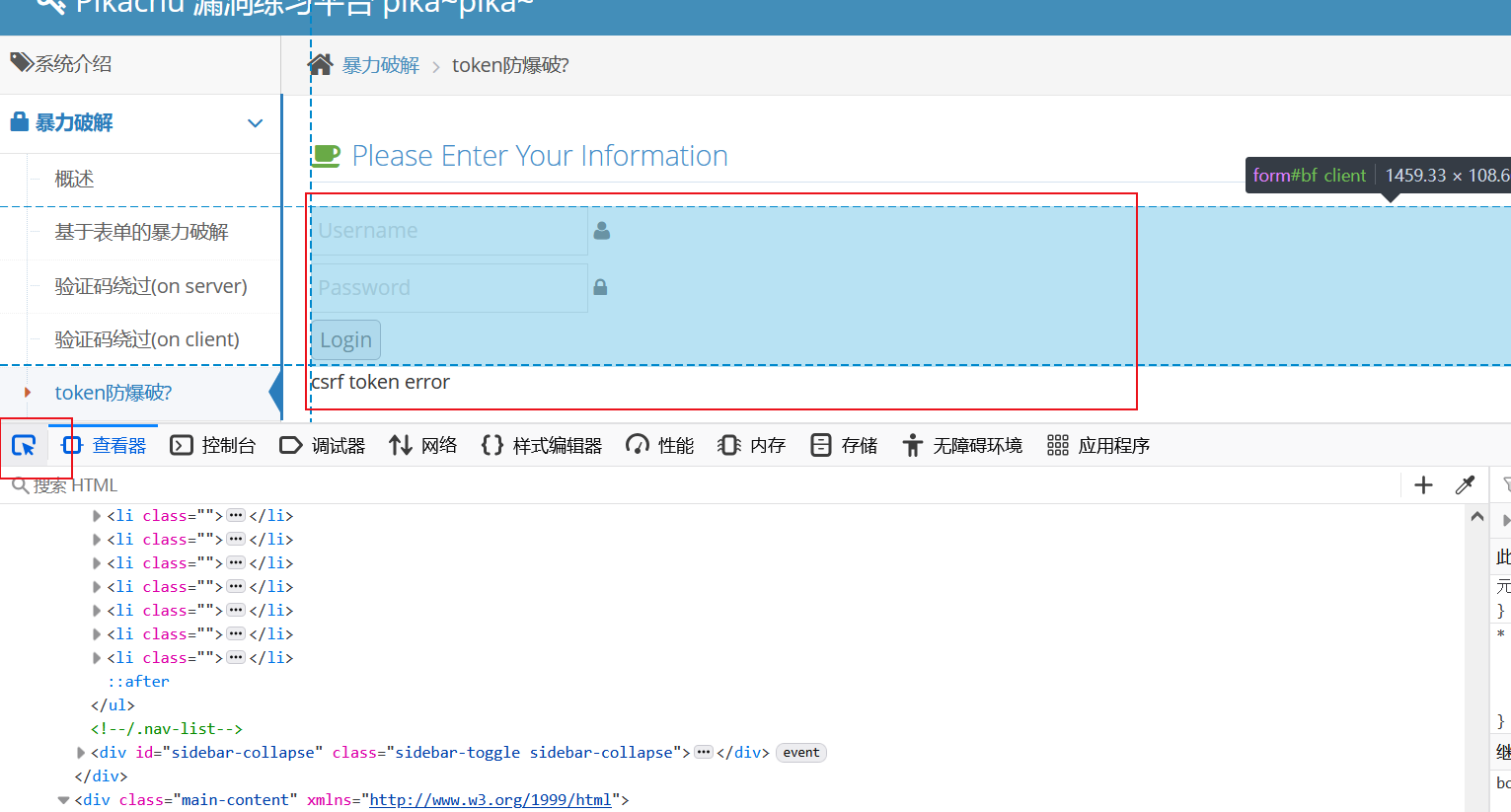

我们先F12打开 开发者模式检查,在密码框代码的下边,我们就可以发现进行验证的token

我们可以使用勾选模式 查找token的所在位置

可以在底下看到有一个隐藏的token

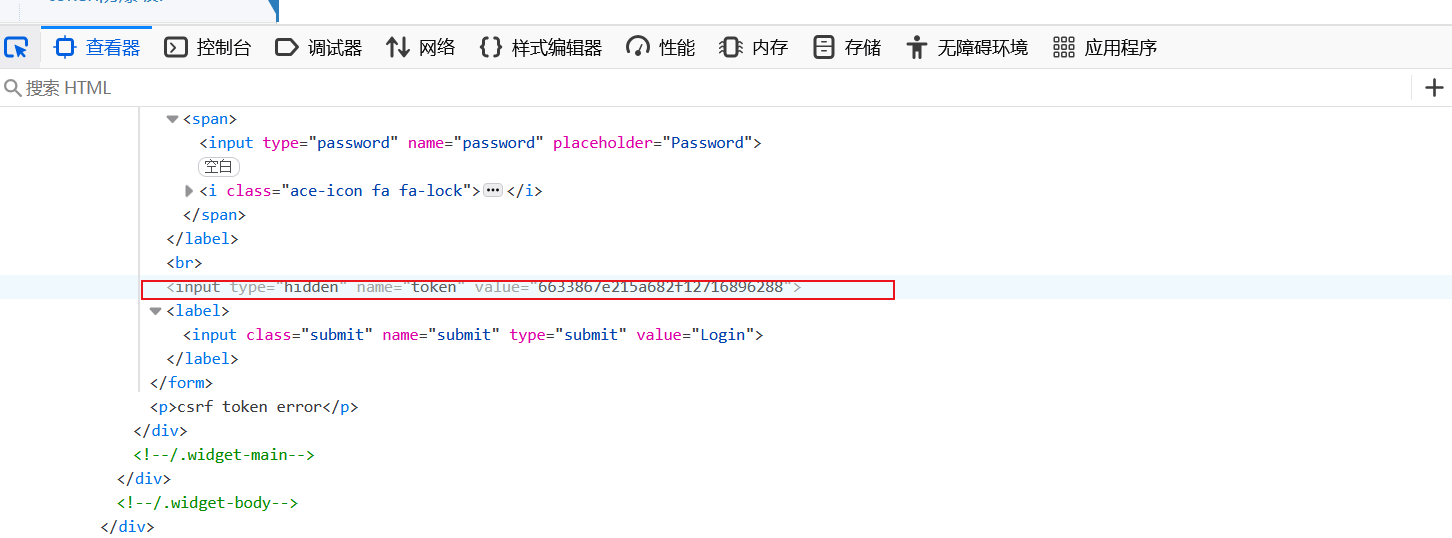

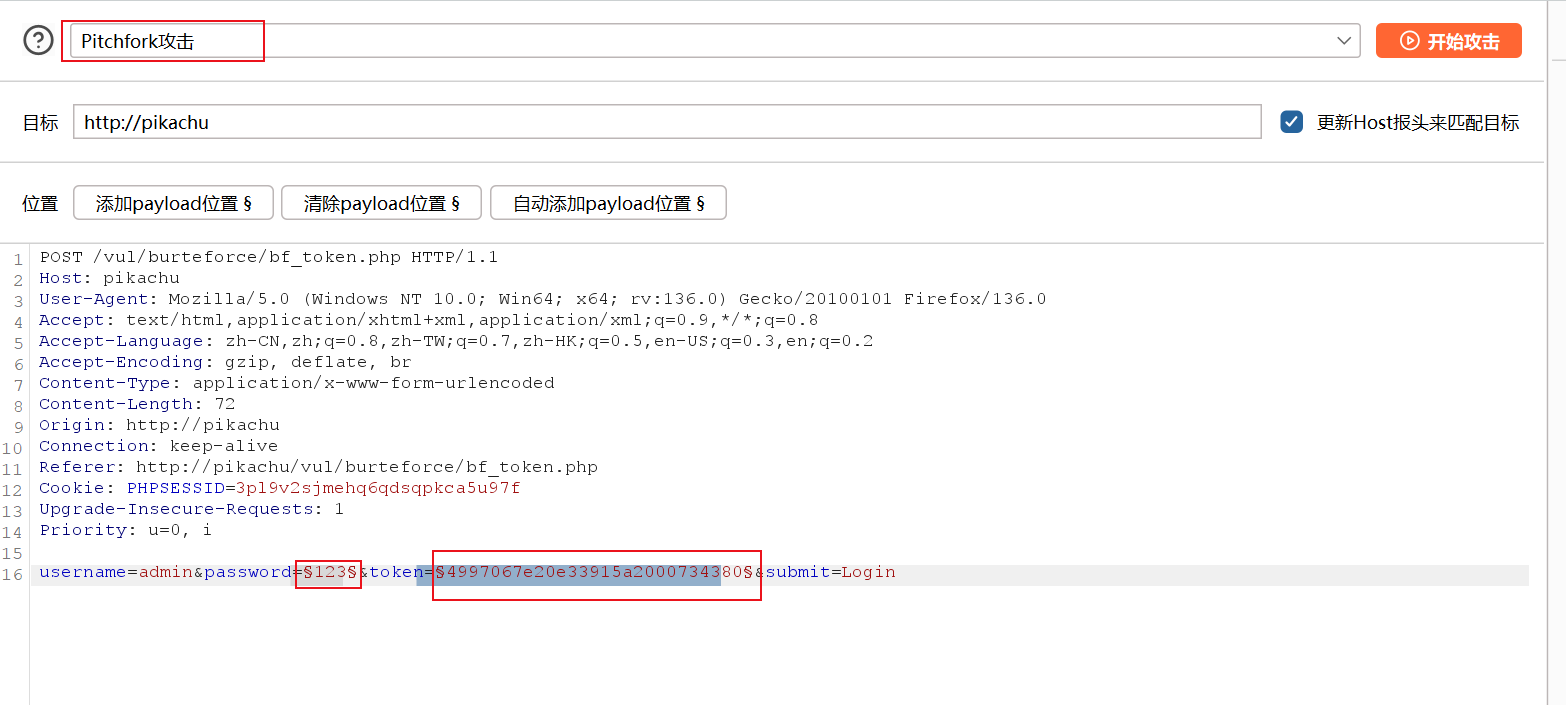

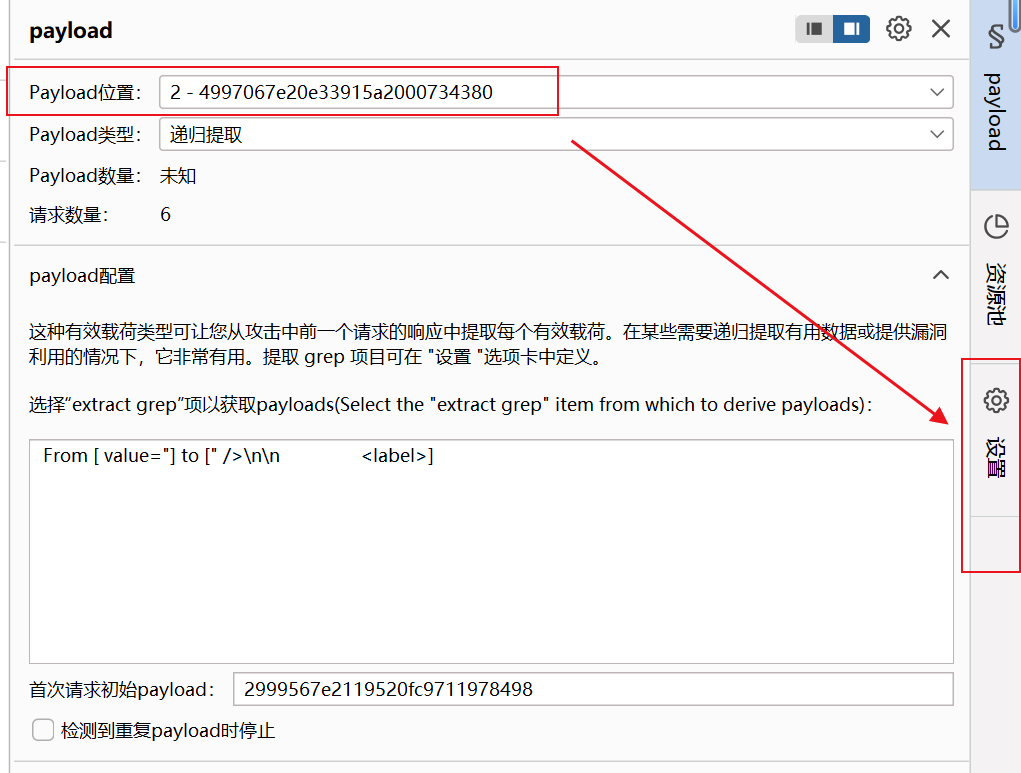

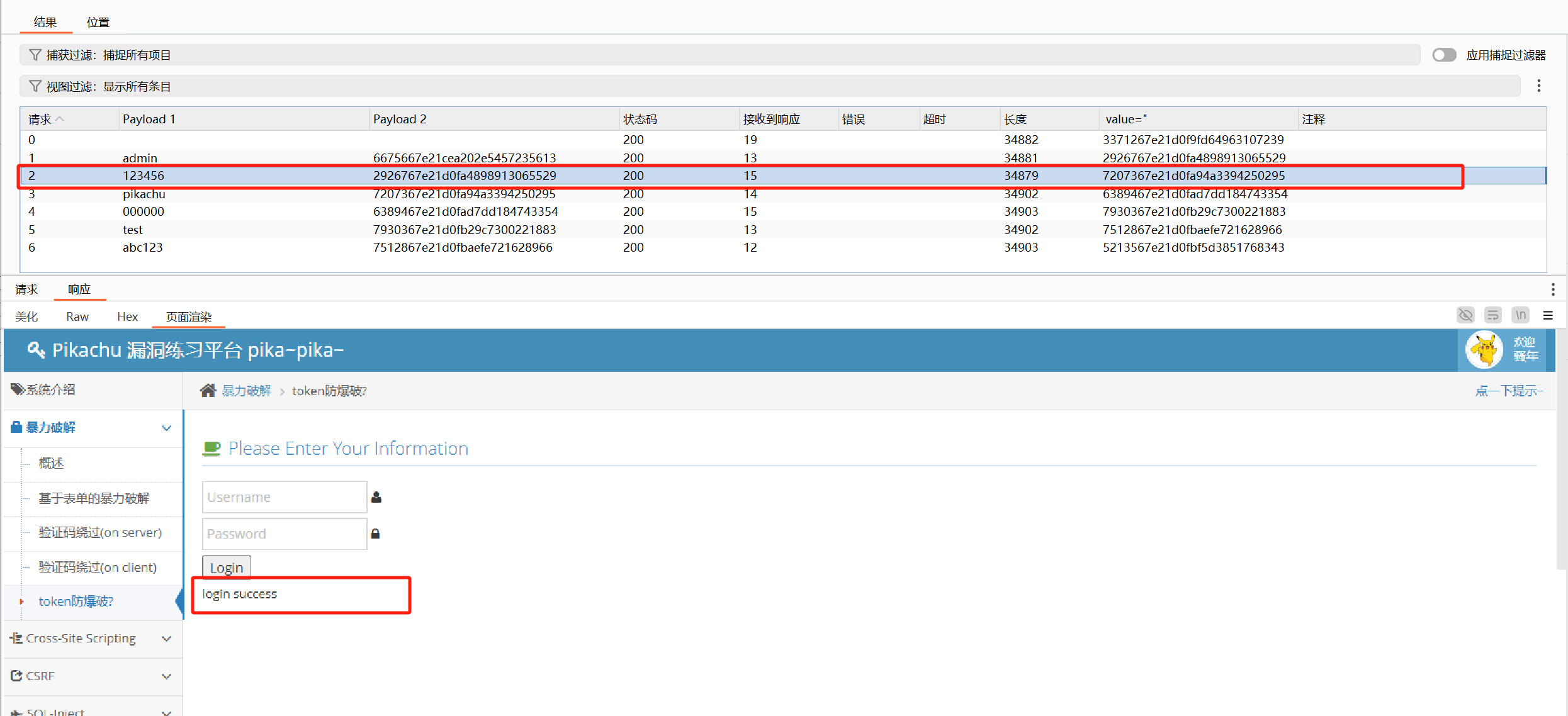

对于有token的的验证,我们适用于已经知道账号的情况,或者账号和密码一一对应的情况,并且我们的暴力破解方式就要有所调整,我们依旧是先抓包,并发送到攻击模块

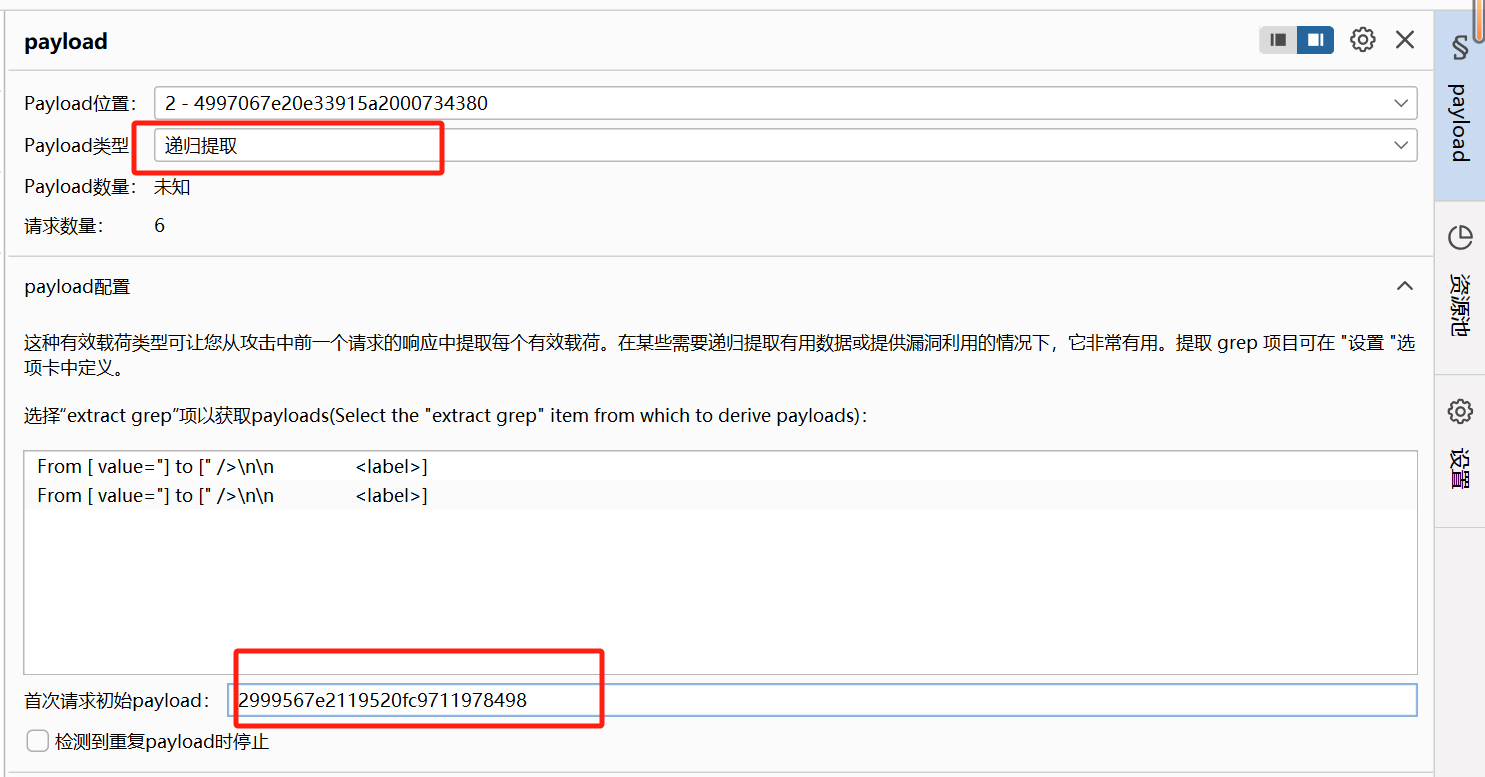

我们这里的攻击目标要选择password,以及token,攻击方式选择Pitchfork

关于第一个payload的设置 和前几关一样 类型简单列表 上传自己的字典就可以

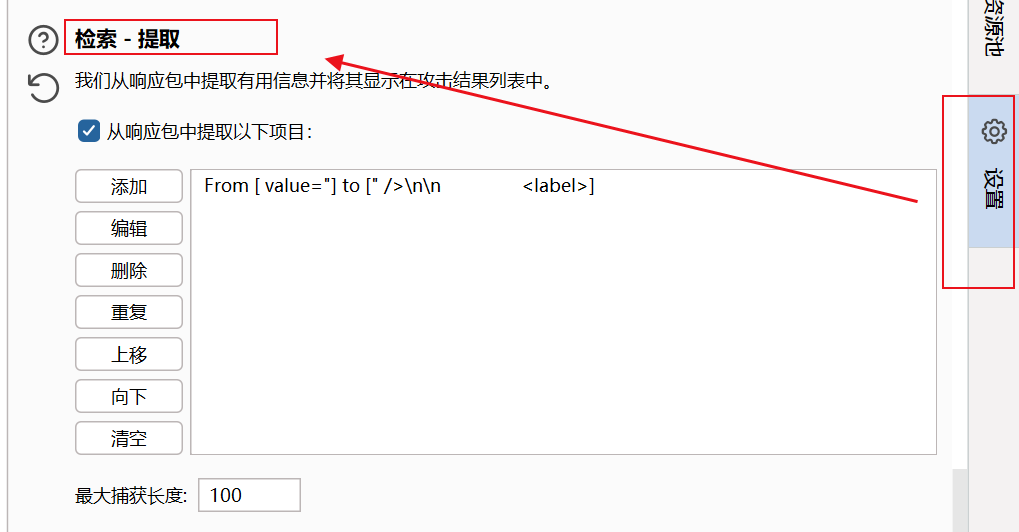

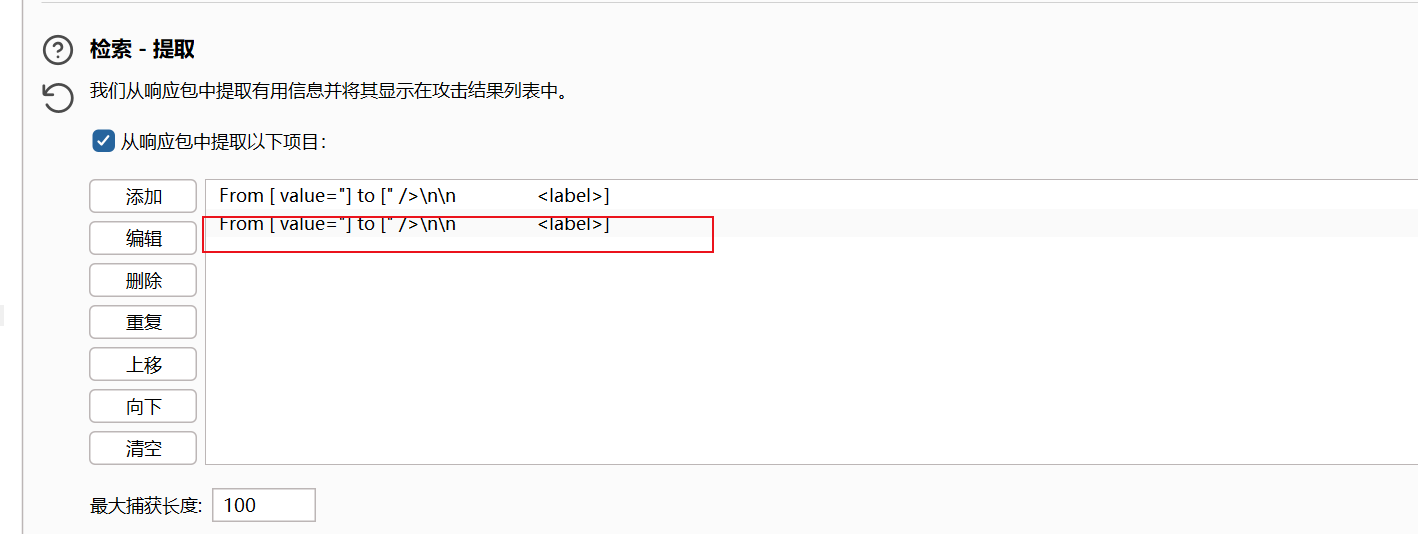

第二个位置token处进行如下设置,我们首先来到设置(Options)模块 我们需要单独进行抓取

往下滑,找到检索-提取(Gerp-Extract)

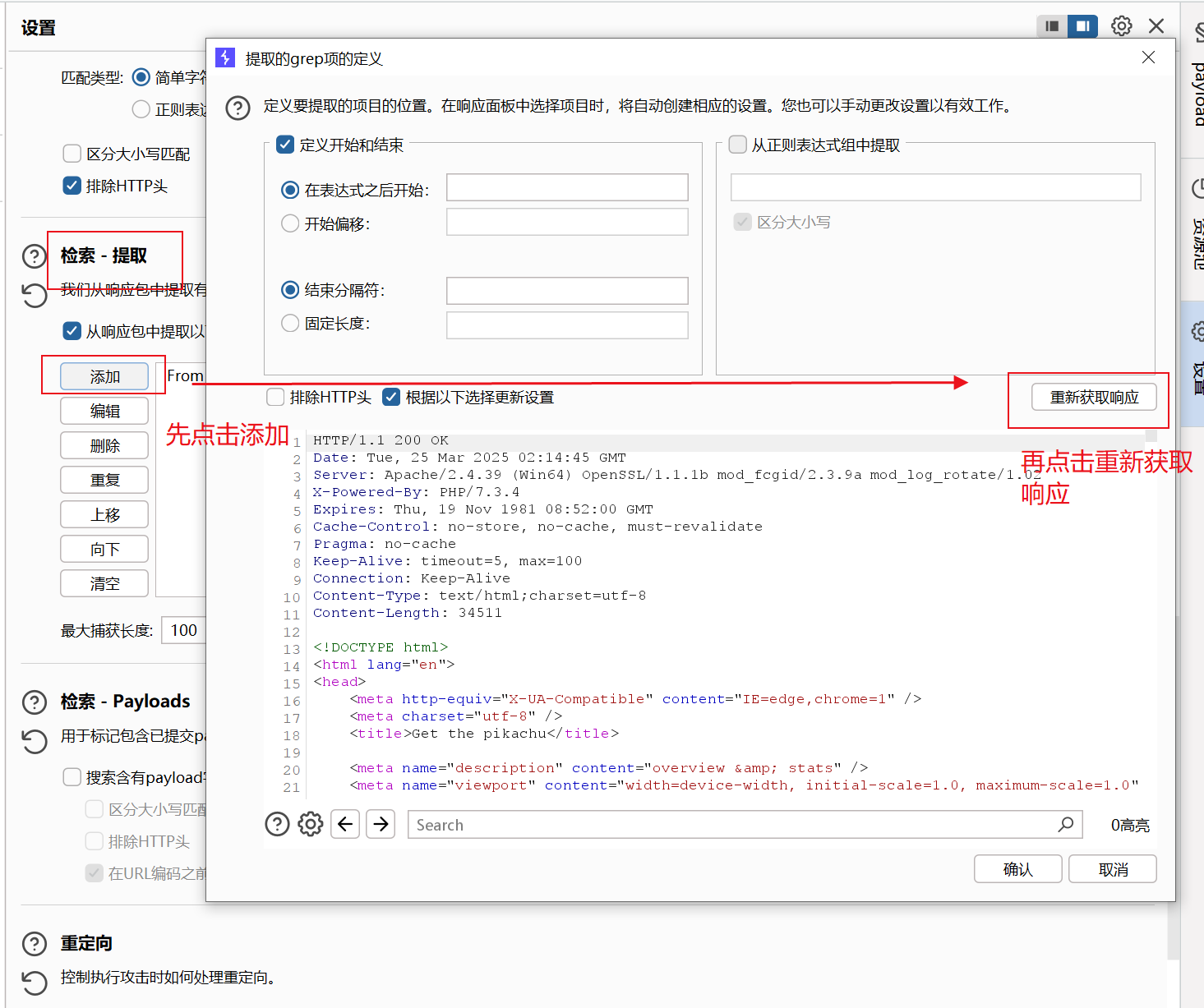

随后我们点击添加(Add),并且刷新请求

我们将刷新的请求中的数据包下滑,大约在928行左右找到token,选中并且复制,然后点击确定(ok)

然后这里面就会有你刚刚提取的项目

我们再回到payloads模块,前两个位置和前几关一样,正常选择字典即可

第二个位置选择Secursive grep(递归搜索),并且将我们刚刚复制的token粘贴到下面的框里,开始攻击即可。

开始攻击即可

加油各位( •̀ ω •́ )y 期待与君再相逢