目录

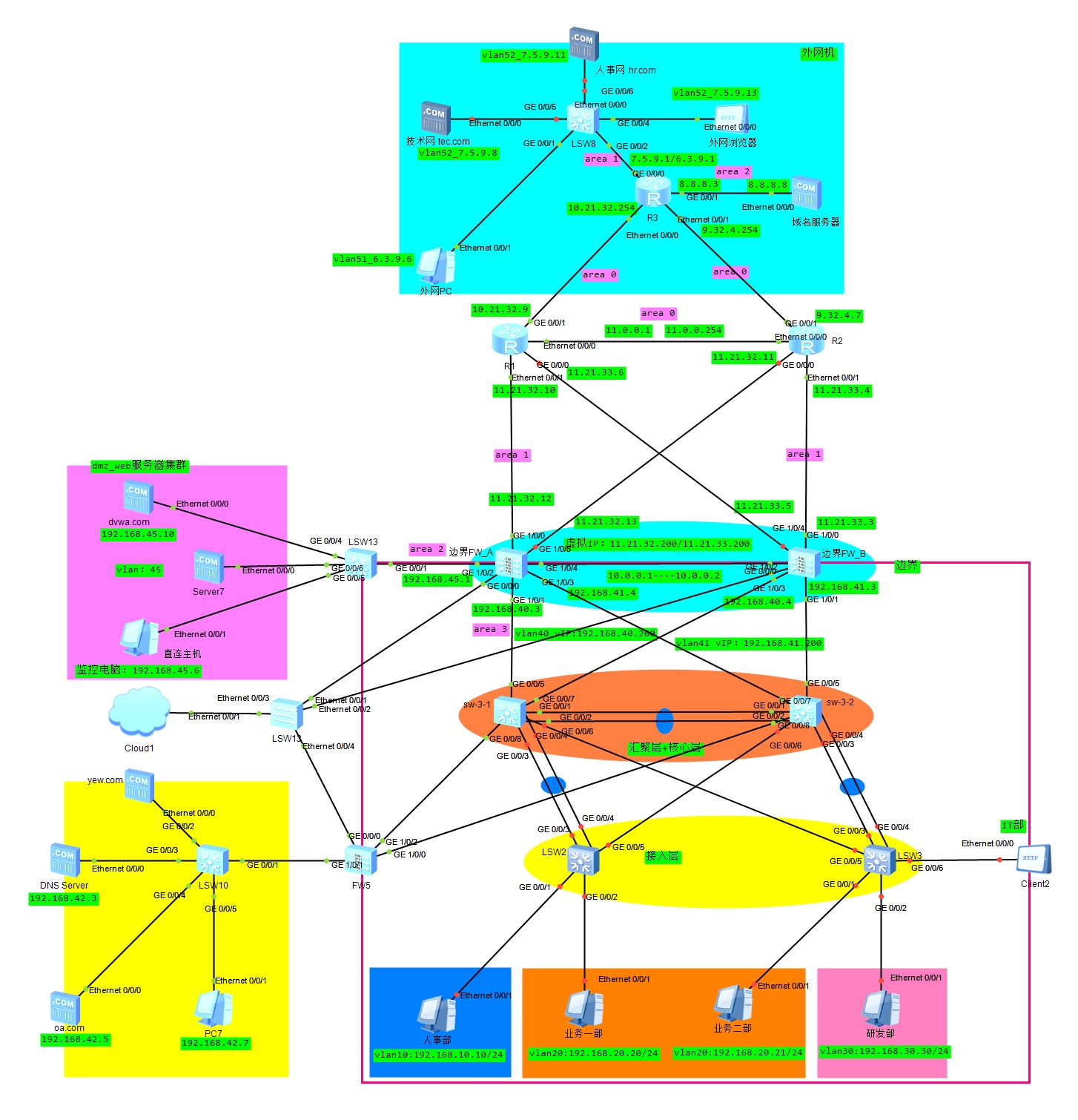

拓扑:

基础需求:

地址互通:

- 出口路由器地址可达边界防火墙且与内网互通;

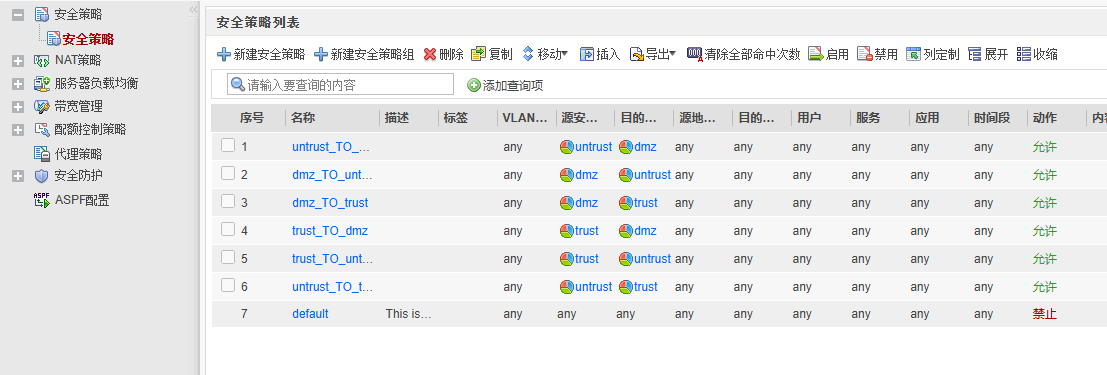

- 防火墙三层透传(即安全区域全部互通);

- 内网地址与外网地址互通(暂时不做访问控制);

设备的备份冗余:

- 基于双核心的防火墙主备备份冗余(一个核心交换机对应一个备份分组);

- 双路出口路由器的备份冗余

出口路由器(双路):

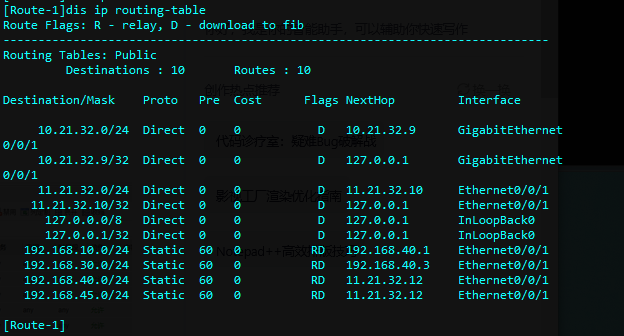

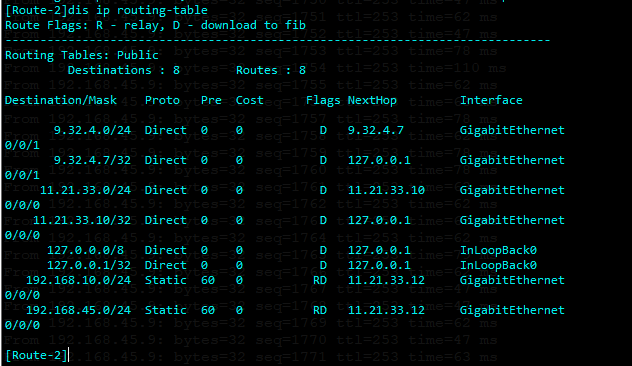

静态路由:

ISP A:

ISP B:

防火墙配置:

全区域互通透传:

静态路由:

冗余备份:

vrid 1

边界防火墙A:

#

interface GigabitEthernet1/0/1

undo shutdown

ip address 192.168.40.3 255.255.255.0

vrrp vrid 1 virtual-ip 192.168.40.200 active

vrrp virtual-mac enable

gateway 192.168.40.1

service-manage ping permit

#

hrp enable

hrp interface GigabitEthernet1/0/4 remote 10.0.0.2

hrp auto-sync config static-route

#

---------------------------

边界防火墙B:

#

interface GigabitEthernet1/0/3

undo shutdown

ip address 192.168.40.4 255.255.255.0

vrrp vrid 1 virtual-ip 192.168.40.200 standby

gateway 192.168.40.1

service-manage ping permit

#

hrp enable

hrp interface GigabitEthernet1/0/2 remote 10.0.0.1

hrp auto-sync config static-route

#vrid 2

防火墙A

#

interface GigabitEthernet1/0/5

undo shutdown

ip address 192.168.41.4 255.255.255.0

vrrp vrid 2 virtual-ip 192.168.41.200 active

vrrp virtual-mac enable

gateway 192.168.41.1

service-manage ping permit

---------------------------

防火墙B

#

interface GigabitEthernet1/0/1

undo shutdown

ip address 192.168.41.3 255.255.255.0

vrrp vrid 2 virtual-ip 192.168.41.200 standby

gateway 192.168.40.1

service-manage ping permit

#两组均以"边界FW_A"为active。

核心交换机:

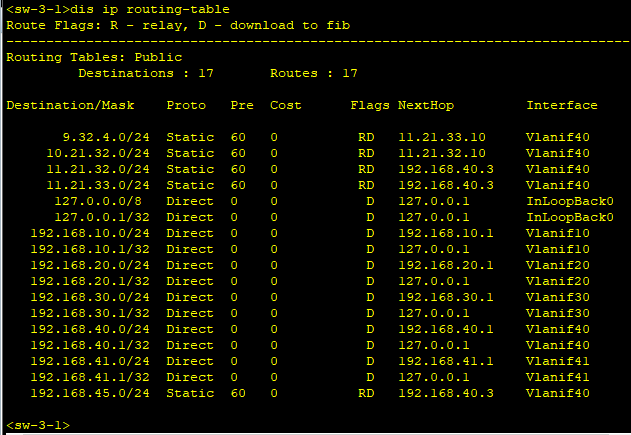

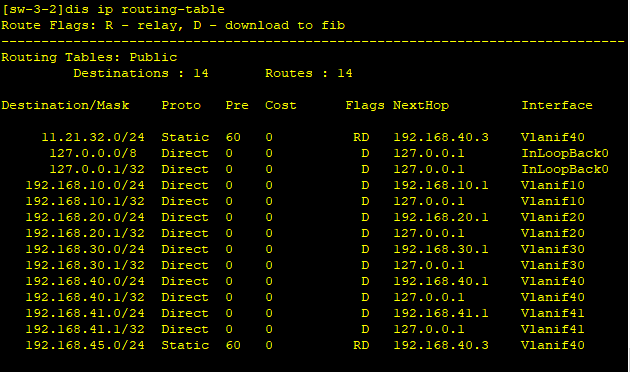

静态路由:

非业务vlan:

这里主要是依据边界防火墙的备份组划分方便管理和地址可达:

vlan40对应vrid 1,vlan41对应vrid 2。

*此配置与sw-3-2同步,解析对方地址。

#

interface Vlanif40

ip address 192.168.40.1 255.255.255.0

#

interface Vlanif41

ip address 192.168.41.1 255.255.255.0

#场景模拟:

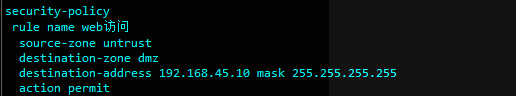

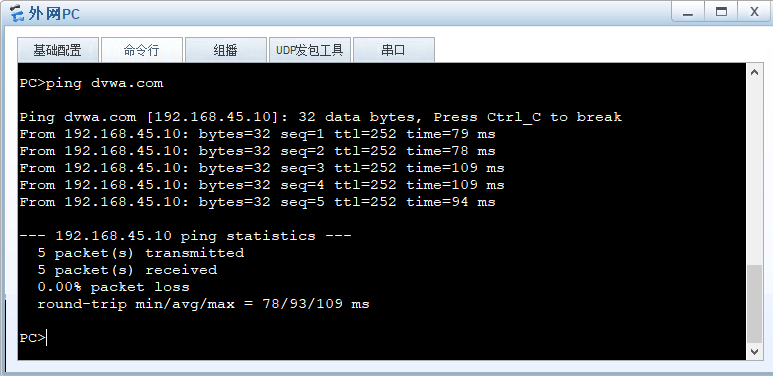

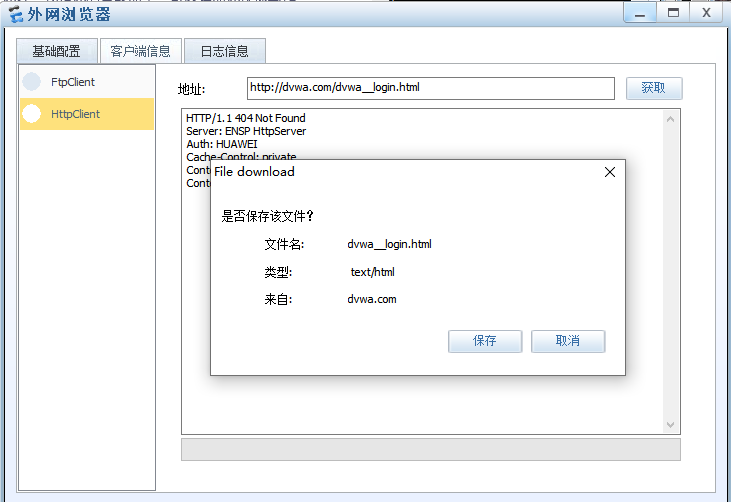

- 外网机能且仅能访问web服务器(服务器名:dvwa.com--->192.168.45.10),其他资源不可访问;

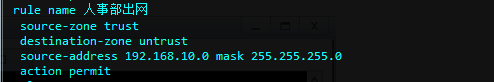

边界防火墙(主)上做如下策略:

也就是公网域名只注册可访问的服务器域名解析。

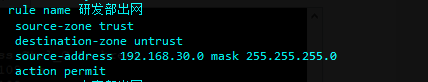

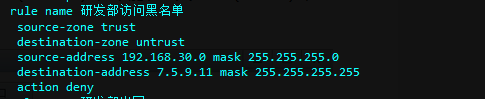

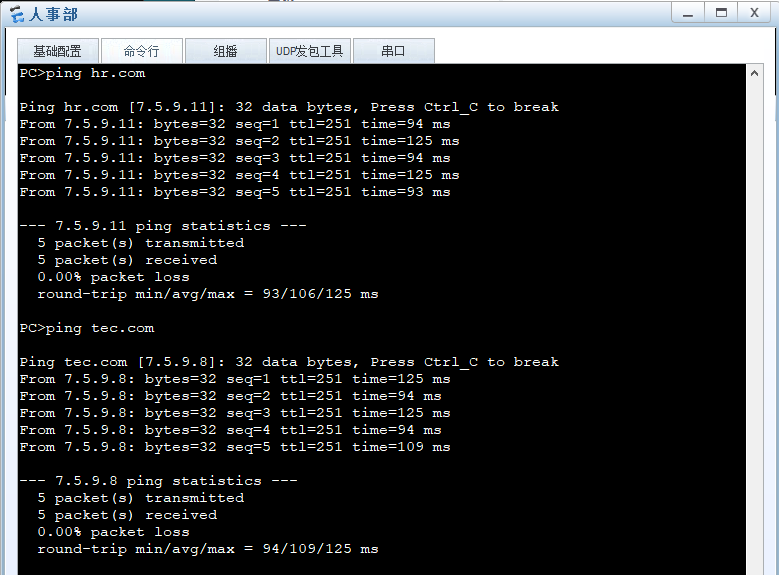

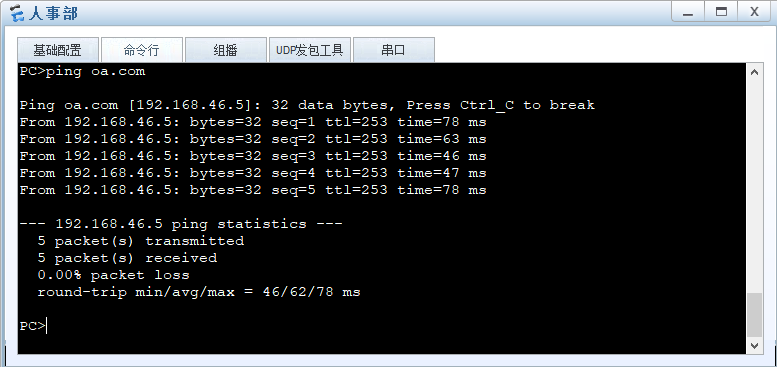

- 人事部允许访问OA(oa.com)和任意外网web site;

暂时能想到这么多,更多场景模拟后续持续更新。

前置阅读: