在大型企业数字化转型进程中,业务系统异构化、账号体系碎片化、权限管控粗放化、操作行为黑盒化已成为共性安全痛点。传统分散式账号管理易产生弱口令、共享账号、僵尸账号、越权访问等风险,且各系统操作日志独立、格式混乱,出现安全事件时无法快速追溯源头、定位责任。4A(统一账号 Account、统一认证 Authentication、统一授权 Authorization、统一审计 Audit)平台作为企业数字身份安全的核心底座,通过构建集中化、全生命周期、全链路可追溯的身份管控体系,从账号安全治理、认证安全加固、权限精细化管控、审计全域追溯四大维度,系统性解决企业身份安全与操作追溯难题。本文从技术架构、核心能力、实现机制与实践价值展开分析,结合行业落地经验,阐述 4A 平台如何全面提升企业账号安全与操作可追溯能力。

一、企业账号安全与可追溯性的核心痛点

(一)账号安全痛点

- 身份孤岛严重:OA、ERP、核心业务、数据库、网络设备、云平台等系统账号独立管理,形成 "一人多号、一号多用",账号数量冗余、数据不一致,僵尸账号、离职未注销账号长期存在,成为安全隐患。

- 弱口令与共享账号泛滥:业务系统密码策略不统一,弱口令、默认口令、长期未改密码占比高;运维、第三方人员普遍使用共享账号,无法区分实际操作人,责任无法界定。

- 特权账号失控:数据库管理员、服务器管理员、网络设备管理员等特权账号本地存储、自主管理,权限过度分配、长期不回收,缺乏操作监控,易被窃取滥用引发核心数据泄露或系统破坏。

- 生命周期管理缺失:账号创建、变更、冻结、注销依赖人工流程,入职开通滞后、离职回收不及时,调岗权限不清理,账号全生命周期无闭环管控。

(二)操作可追溯性痛点

- 日志割裂无关联:各业务系统独立记录日志,字段不统一、存储分散、数据缺失,无法将 "操作人 --- 账号 --- 系统 --- 操作内容 --- 时间 --- 结果" 完整关联,追溯链条断裂。

- 审计范围不全面:仅记录登录日志,未覆盖权限变更、数据查询修改、配置调整、命令执行等核心操作;老旧系统、数据库、网络设备无审计能力,形成审计盲区。

- 异常行为难发现:依赖人工审计日志,数据量大、效率低,无法实时识别异地登录、非工作时段高频操作、批量数据导出、高危命令执行等异常行为,风险发现滞后。

- 追溯与合规能力弱:日志易篡改、存储周期短,安全事件发生后无法完整还原操作过程;无法自动生成等保 2.0、数据安全法、行业监管要求的合规报告,审计追溯难以满足合规要求。

二、4A 平台整体技术架构(分层解耦、全链路管控)

4A 平台采用云原生微服务 + 分层解耦架构,分为基础支撑层、核心能力层、适配接入层、应用门户层,通过标准化协议与松耦合接口,实现对异构系统的统一纳管、账号全生命周期管理与操作全链路追溯,同时兼容信创环境与混合 IT 架构。

4A平台分层架构图

架构核心分层说明

- 基础支撑层:提供分布式计算、存储、数据库、消息队列、缓存等底层能力,支持多活集群、异地灾备,保障平台高可用(≥99.99%);兼容鲲鹏 / 飞腾芯片、麒麟 / 统信系统、达梦 / 人大金仓数据库等信创软硬件,支持国密 SM2/SM3/SM4 算法全链路加密。

- 核心能力层:4A 平台核心,包含统一账号、统一认证、统一授权、统一审计四大模块,是账号安全与可追溯性的核心引擎,实现身份治理、访问控制、行为审计全流程闭环。

- 适配接入层:通过标准协议(SAML 2.0、OAuth2.0、OIDC、LDAP、SCIM 2.0 等)与定制适配器,对接 Web 应用、移动 App、数据库、服务器、网络设备、云平台等异构系统,无需改造业务系统核心代码,实现无缝接入。

- 应用门户层:提供统一身份门户、管理员控制台、审计分析平台、自助服务平台,实现用户单点登录、账号自助管理、权限申请审批、审计数据可视化展示。

三、4A 平台提升账号安全的核心技术机制

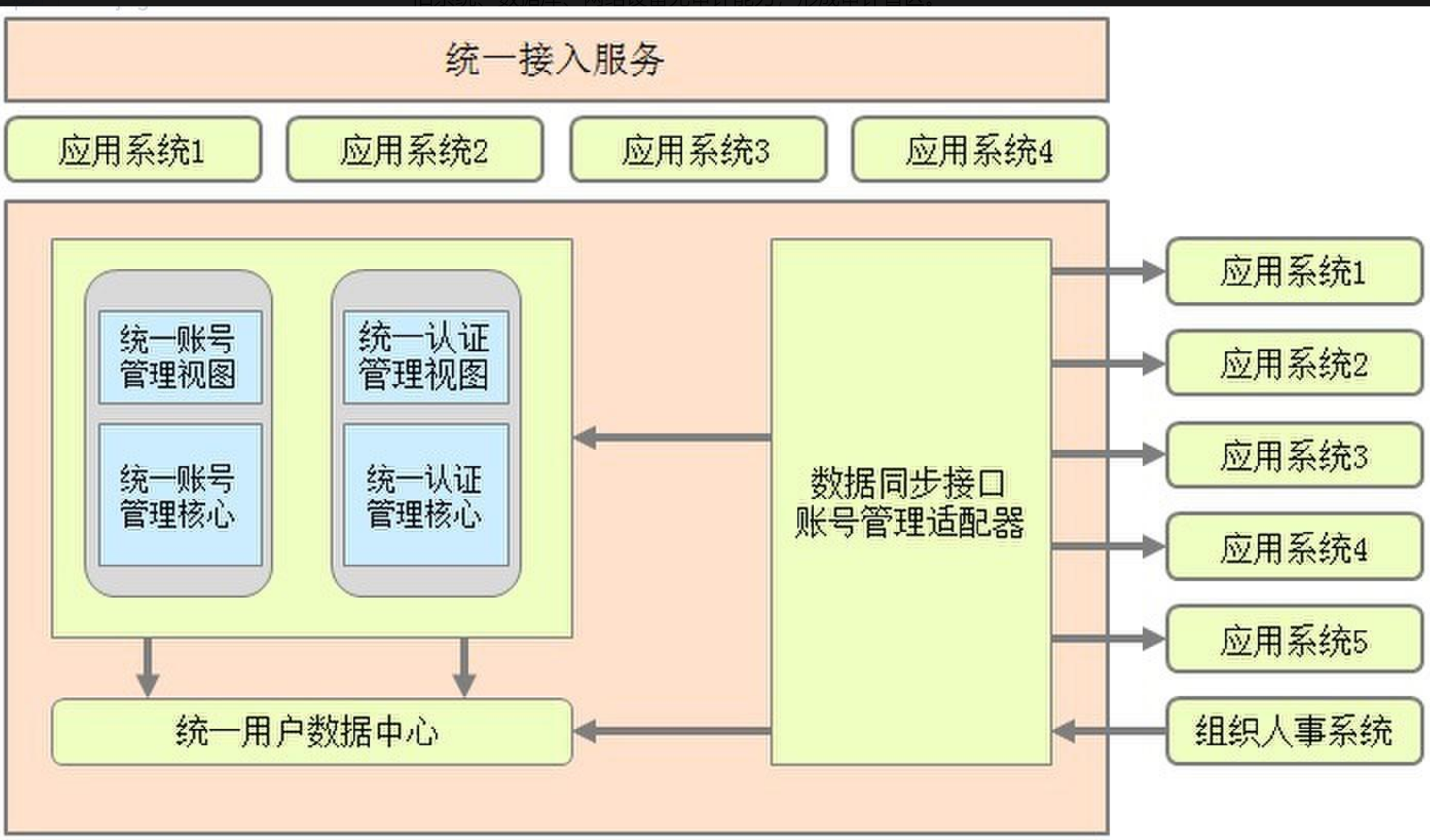

(一)统一账号管理:全生命周期安全治理

统一账号是账号安全的基础,4A 平台构建 **"唯一身份主数据 + 全生命周期自动化 + 特权账号专项管控"** 体系,从源头消除账号安全隐患。

- 身份归一与主数据治理:以 HR 系统为权威身份源,通过 SCIM 2.0、LDAP、AD、RESTful API 等协议,整合 AD 域、业务系统本地账号、第三方账号等多源数据,经 ETL 清洗、去重、标准化,建立以员工工号 / 唯一 ID 为核心的企业身份主数据,实现 "一人一号、一号一责",彻底解决一人多号、账号数据不一致问题。

- 账号生命周期自动化闭环:与 HR、OA 流程深度联动,实现账号 **"创建 - 变更 - 冻结 - 注销 - 归档"** 全流程自动化:员工入职自动触发全系统账号创建,1 小时内完成开通;调岗自动回收旧权限、分配新权限;离职 10 秒内冻结全系统账号并回收所有权限;自动扫描并清理僵尸账号、长期未登录账号、弱口令账号,形成账号安全闭环。

- 特权账号集中管控:针对数据库、服务器、网络设备等特权账号,采用 **"集中托管 + 默认无权限 + 临时授权 + 操作审计"** 模式:特权账号密码由 4A 平台统一保管,用户无法直接获取;默认禁用所有权限,需通过多级审批获取临时权限,权限到期自动回收;敏感操作(如数据库删除、服务器配置修改)需二次授权,防止特权滥用。

- 账号安全策略强化:统一制定密码复杂度、有效期、历史重复检查、锁定策略(如连续 5 次错误锁定 10 分钟),强制全业务系统执行;禁止共享账号,所有账号实名绑定,确保操作人可追溯;支持服务账号、应用账号、第三方人员账号分类管控,针对不同类型账号制定差异化安全策略。

(二)统一认证管理:多维度安全访问防护

认证是账号安全的入口防线,4A 平台构建 **"单点登录 + 多因素认证 + 风险自适应认证"** 三位一体体系,既提升用户体验,又强化认证安全。

- 全域单点登录(SSO):通过 SAML 2.0、OAuth2.0、OIDC、CAS、反向代理等技术,实现 "一次认证、全网通行",用户无需记忆多套账号密码,减少弱口令、密码泄露风险;适配 Web 应用、移动 App、老旧系统、数据库等全类型应用,无需改造业务系统即可接入。

- 多因素认证(MFA)统一管控:整合密码、短信 / 邮件验证码、硬件令牌、USBKey、生物识别(指纹 / 人脸)、国密 SM2 证书、FIDO2 无密码等多种认证因子,业务系统直接调用 4A 认证服务,无需单独开发;核心系统、敏感操作强制启用多因素认证,杜绝单一密码认证的安全漏洞。

- 风险自适应认证:基于 AI 行为分析引擎,实时采集用户登录 IP、终端类型、操作系统、浏览器、登录时间、操作习惯等信息,构建用户行为基线与信任评分;根据信任分值动态调整认证强度:高信任(如内网、常用终端、工作时段)仅需密码认证;中信任(如异地、非工作时段)叠加短信 / 令牌认证;低信任(如境外 IP、异常终端、高频失败登录)触发人脸 / USBKey 强认证或直接阻断访问,平衡安全与体验。

(三)统一授权管理:最小权限与动态收敛

授权是账号安全的核心保障,4A 平台突破传统静态 RBAC 局限,采用RBAC+ABAC 混合授权模型,实现 **"集中授权、细粒度管控、动态回收、权限最小化"**。

- 精细化权限模型:RBAC 模型将业务系统操作权限拆解为原子权限(如菜单查看、数据查询、文件修改、命令执行),按岗位、部门、职级打包为标准化角色,用户通过关联角色获取权限,简化授权管理;ABAC 模型基于用户属性(岗位 / 部门)、资源属性(系统 / 数据敏感度)、环境属性(时间 / IP / 终端)、操作属性(读 / 写 / 删 / 执行)制定细粒度策略,实现权限随场景动态变化。例如:财务人员仅工作日 9:00-18:00、内网可查询财务数据,无法修改;运维人员仅故障处理时段拥有核心服务器临时操作权限。

- 权限全生命周期管控:支持权限申请、多级审批、会签、加急、临时授权、到期自动回收全流程自动化;自动检测权限冲突(如 "数据修改" 与 "数据审计" 互斥权限),阻止违规授权;定期开展权限合规检查,自动识别并清理长期未使用、过度分配的冗余权限,实现权限动态收敛。

- 敏感操作金库模式:针对核心数据删除、数据库导出、系统配置修改、特权命令执行等高危操作,启用 **"二次授权 / 双人审批"** 金库模式,单个用户无法独立执行,从机制上防范越权操作与恶意行为。

四、4A 平台强化操作可追溯性的核心技术机制

(一)全链路日志采集与标准化

4A 平台构建 **"全域覆盖、统一格式、上下文关联"** 的日志采集体系,消除审计盲区,确保所有操作可记录。

- 全场景日志采集 :通过日志代理、API 接口、Syslog、流量镜像、数据库审计代理、操作录像等方式,采集 4A 平台及所有接入系统的账号操作日志、认证日志、授权变更日志、资源访问日志、命令执行日志、数据操作日志,覆盖登录、权限申请、数据查询修改、文件传输、配置变更、命令执行等全场景操作。

- 日志标准化与上下文补全 :统一遵循 CEE、ISO27002 标准格式,对异构系统日志进行清洗、转换、归一化;为每条日志补充操作人身份、账号信息、源 IP、终端信息、目标系统、操作内容、操作结果、权限信息、时间戳等完整上下文,确保日志可关联、可追溯。

- 日志安全存储:采用 Elasticsearch、Hadoop 分布式存储技术,支撑 TB 级日志存储与高并发查询;日志采用加密存储、防篡改机制(如区块链存证、数字签名),确保日志真实、完整、不可篡改;日志保留期限≥3 年,满足等保 2.0、数据安全法等合规要求。

(二)全维度关联分析与行为建模

基于大数据与机器学习技术,构建用户操作行为图谱,实现日志数据深度关联与异常智能识别。

- 多维度关联分析:将用户、账号、权限、终端、网络、系统、操作、时间等多维度数据关联,形成完整操作追溯链条,支持 "操作人→账号→系统→操作→结果" 正向追溯,也支持 "系统→操作→账号→操作人" 反向溯源。

- 用户行为基线与异常检测 :通过机器学习算法构建用户正常行为基线(如常用登录地、登录时段、操作频率、操作类型),自动识别异地登录、非工作时段高频操作、批量数据导出、高危命令执行、越权访问、账号盗用等异常行为;异常行为触发实时告警(邮件、短信、系统弹窗),并支持自动阻断高危操作。

(三)操作可视化回放与精准追溯

针对运维操作、数据库操作、敏感业务操作,实现操作过程录像与命令回放,完整还原操作场景,为安全事件追溯提供直观证据。

- 操作录像与命令回放:对服务器 SSH/Telnet 操作、数据库操作、远程桌面操作等进行全程屏幕录像与命令记录,支持按账号、时间、系统检索回放,精准还原每一步操作,明确责任归属。

- 全方位检索与追溯 :支持按操作人、账号、IP、系统、操作类型、时间、结果等多条件组合检索审计日志;支持钻取分析,从汇总数据深入到明细日志,快速定位异常操作源头;安全事件发生时,可在分钟级完成全链路操作追溯,定位责任人、操作过程、影响范围。

(四)合规报告与审计闭环

内置多行业合规模板,实现审计报告自动化、合规检查常态化、风险整改闭环化。

- 自动合规报告生成:内置等保 2.0、数据安全法、个人信息保护法、金融 / 能源 / 运营商行业监管等合规模板,自动提取审计数据,生成标准化合规报告(账号安全报告、认证日志报告、权限合规报告、异常操作报告等),支持 PDF/Excel 导出,简化监管检查与内部审计。

- 风险预警与整改闭环:对账号异常、权限违规、认证失败、高危操作等风险自动分类告警,推送至对应责任人;支持风险处理流程化,记录整改过程与结果,形成 "发现 - 告警 - 整改 - 复核" 的审计闭环。

五、保旺达 4A 平台在账号安全与可追溯性的技术实践

保旺达融合 4A 平台基于云原生微服务架构,深度融合动态信任评估、UEBA 行为分析、国密算法、区块链存证等技术,在大型企业账号安全治理与操作可追溯性建设中形成成熟实践,重点解决异构系统纳管、特权账号管控、全域审计追溯、信创适配等核心痛点。

- 分布式账号治理能力:采用分布式权限引擎,支持跨区域、多分支机构账号统一纳管,适配大型集团分权分域管理需求;账号同步支持增量与批量同步,数据一致性校验机制完善,确保总部与分支机构账号数据实时一致;已在能源、运营商等企业实现 50 万 + 账号统一管控,账号生命周期自动化率达 80% 以上。

- 特权账号深度管控 :针对数据库、服务器、网络设备等特权账号,实现密码托管、临时授权、操作录像、高危阻断全流程管控;特权操作全程录像审计,敏感命令自动拦截,权限回收时效≤10 秒,有效防范特权滥用风险。

- 全域智能审计:集成 UEBA 用户实体行为分析引擎,支持亿级日志关联分析,异常行为识别准确率超 95%;审计日志支持区块链存证,防篡改、可溯源,满足司法级证据要求;自动生成行业专项合规报告,违规操作拦截率达 99.7%。

- 信创与异构适配:全面兼容国产化软硬件,支持国密算法全链路应用;针对老旧系统、专有系统开发定制化适配器,无需改造代码即可接入;支持混合云、云原生、容器环境统一身份纳管,适配企业复杂 IT 架构。

- 高可用与安全保障:采用多活集群部署,多层冗余备用、资源动态调度,核心服务可用性≥99.99%;全链路加密、API 权限严格管控、定期渗透测试,保障平台自身安全与集成链路安全。