摘要

根据腾讯安全《2025年度账号安全报告》,全球范围内41% 的账号被盗事件源于凭证泄露,其中78% 的攻击在首次异地登录后的24小时内完成资金或数据转移。然而,传统异地登录检测方案的误报率高达18%-25% ,导致大量正常用户被骚扰或误拦截。

要解决这个问题,核心在于IP欺诈风险查询 ------不仅要查IP在哪里,更要判断这个IP是否可疑。

一、为什么传统的异地登录检测不准?

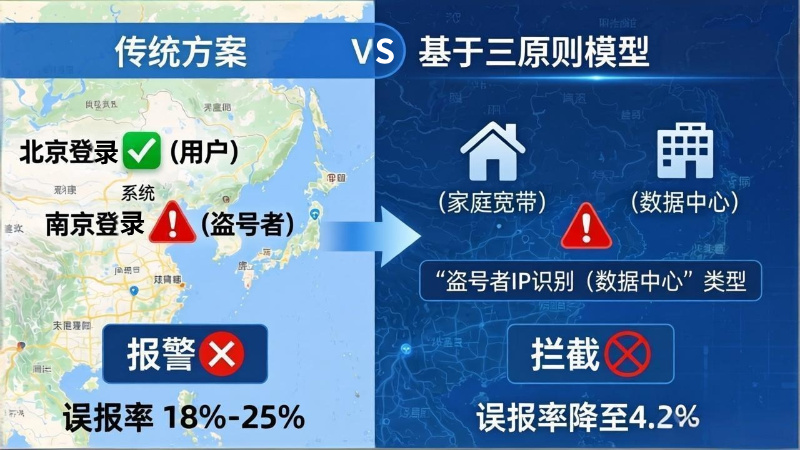

传统异地登录检测与三原则模型效果对比图

传统方案的核心逻辑是:当前登录IP归属地 ≠ 常用登录地 → 报警。

三个致命缺陷:

- 多地用户误判 :差旅用户、学生(家+学校)有多个常用地

- 动态IP漂移 :同城市不同运营商可能定位到不同区县,被误判为异地

- 网络类型忽视 :正常用户习惯用家庭宽带登录,攻击者常用数据中心IP,但传统方案不区分

结果 :真实攻击漏报率与正常用户误报率双高。升级到IP欺诈风险查询方案后,可以有效识别数据中心IP等高风险类型。

二、解决方案:三原则异地登录模型

基于IP数据云 的IP归属地(城市级)和网络类型数据,构建以下模型:

|--------------------|-----------------------------|--------|---------------|

| 原则 | 判断逻辑 | 权重 | 判定输出 |

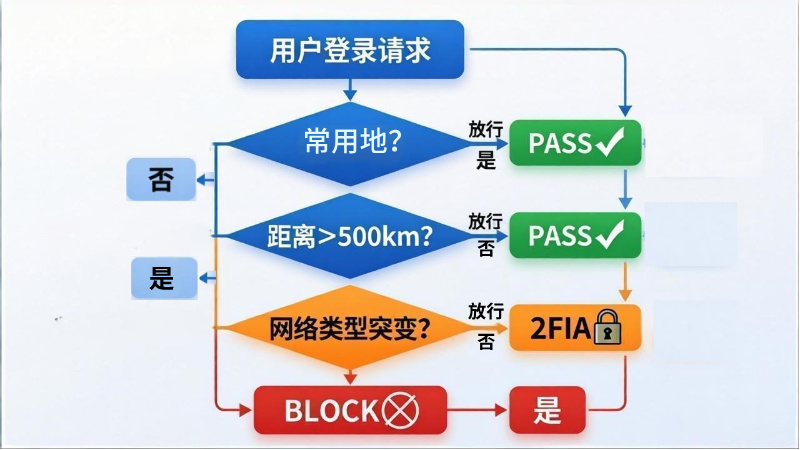

| 原则一:常用地基线 | 用户最近30天成功登录的(省份+城市)去重,建立白名单 | 高 | 在白名单内 → PASS |

| 原则二:地理距离计算 | 当前IP与历史IP的平均地理距离,超过阈值触发 | 中 | 距离>500km → 可疑 |

| 原则三:网络类型突变 | 当前IP网络类型与历史常用类型对比 | 高 | 宽带→数据中心 → 高危 |

IP欺诈风险查询 在三原则模型中的作用:原则三中的"网络类型"字段(识别家庭宽带、移动网络、数据中心等)正是风险判断的核心依据。

三、行业数据:三原则模型的效果

某互联网公司A/B测试(样本量:200万用户,30天):

- 攻击识别准确率从67% 提升至89%

- 用户误报率从18% 降至4.2%

- 二次验证通过率提升41%

基于IP归属地和网络类型的三原则异地登录决策流程图

四、代码实操:Python实现三原则模型

python

import math

import requests

from collections import defaultdict

from datetime import datetime, timedelta

class LoginDetector:

def __init__(self, token: str):

self.token = token

self.url = "https://api.ipdatacloud.com/v1/location"

self.history = defaultdict(list)

def _get_ip_info(self, ip: str):

try:

resp = requests.get(self.url, params={

"ip": ip, "token": self.token,

"fields": "province,city,latitude,longitude,network_type,risk_score"

}, timeout=1)

data = resp.json()

if data.get("code") == 200:

d = data["data"]

return {

"loc": (d.get("province",""), d.get("city","")),

"lat": float(d.get("latitude", 0)),

"lng": float(d.get("longitude", 0)),

"net_type": d.get("network_type", "unknown"),

"risk": d.get("risk_score", 0)

}

except Exception:

pass

return None

@staticmethod

def _distance(lat1, lng1, lat2, lng2):

R = 6371

dlat = math.radians(lat2 - lat1)

dlng = math.radians(lng2 - lng1)

a = math.sin(dlat/2)**2 + math.cos(math.radians(lat1)) * \

math.cos(math.radians(lat2)) * math.sin(dlng/2)**2

return R * 2 * math.asin(math.sqrt(a))

def check(self, user_id: str, ip: str):

cur = self._get_ip_info(ip)

if not cur:

return "REVIEW", "IP查询失败"

if cur["risk"] >= 80:

return "BLOCK", f"风险分过高({cur['risk']})"

hist = self.history[user_id][-30:]

hist_locs = {(h["loc"][0], h["loc"][1]) for h in hist}

if cur["loc"] in hist_locs:

self._record(user_id, cur)

return "PASS", "常用地登录"

if hist:

avg_lat = sum(h["lat"] for h in hist) / len(hist)

avg_lng = sum(h["lng"] for h in hist) / len(hist)

distance = self._distance(avg_lat, avg_lng, cur["lat"], cur["lng"])

else:

distance = 0

hist_types = [h["net_type"] for h in hist]

common_type = max(set(hist_types), key=hist_types.count) if hist_types else None

type_changed = common_type and cur["net_type"] != common_type

if distance > 500 and type_changed:

return "BLOCK", f"异常: {cur['loc'][1]}+网络类型突变"

elif distance > 500 or not hist:

return "2FA", f"新地点({cur['loc'][1]}),距离{distance:.0f}km"

return "PASS", "低风险"

def _record(self, user_id: str, cur: dict):

self.history[user_id].append({

"timestamp": datetime.now(),

"loc": cur["loc"],

"lat": cur["lat"], "lng": cur["lng"],

"net_type": cur["net_type"]

})

cutoff = datetime.now() - timedelta(days=90)

self.history[user_id] = [h for h in self.history[user_id] if h["timestamp"] > cutoff]

# 使用示例

detector = LoginDetector(token="your_token")

result, reason = detector.check("user_001", "8.8.8.8")

print(f"{result}: {reason}")五、实际案例:某互联网金融App盗号拦截

背景 :某基金代销平台,月活300万 ,2025年Q3遭遇撞库攻击,一周内1200个 账户被盗。

原有方案 :简单的异地登录短信验证,无法识别数据中心IP。

改造方案 :接入IP数据云的IP欺诈风险查询 能力,部署三原则模型

上线后效果 (30天数据):

- 拦截真实撞库攻击4300+次

- 账户被盗数量从1200/周降至47/周 (下降96% )

- 风险IP识别准确率达到89%

- 风控团队人工复核量减少70%

六、数据来源

- 腾讯安全 - 2025年度全球账号安全报告

- 国家互联网应急中心(CNCERT) - 2025年互联网安全态势报告