一、端口扫描技术 00:02

- 活动端口判定:通过建立连接测试端口状态,能建立连接的即为活动端口

- 安全意义:关闭无用端口可防止勒索病毒等攻击(如2017年WannaCry利用445端口)

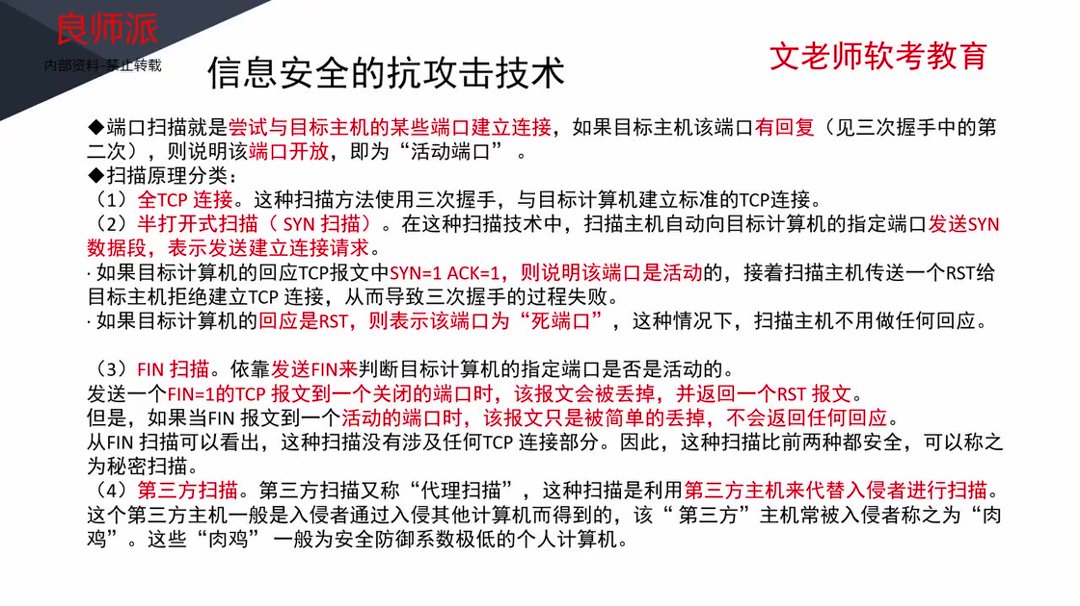

1. 扫描原理分类 01:15

1)全TCP连接 01:16

- 原理:完成标准TCP三次握手(SYN→SYN/ACK→ACK)

- 特点:易被发现,会产生完整连接日志

- 示例:若目标端口80响应完整握手过程,则判定为开放状态

2)半打开式扫描(SYN扫描) 01:56

- 原理:仅完成前两次握手(SYN→SYN/ACK→RST终止)

- 响应判断:

- SYN/ACK响应→活动端口

- RST响应→死端口

- 隐蔽性:优于全连接,不建立完整会话

3)FIN扫描 03:37

- 原理:发送FIN=1的结束报文

- 死端口→返回RST

- 活动端口→无响应

- 优势:完全不建立连接,称为"秘密扫描"

- 技术细节:利用TCP协议对非常规FIN报文的处理特性

4)第三方扫描 05:03

- 别称:代理扫描/肉鸡扫描

- 实施方式:通过控制的"肉鸡"(安全系数低的个人计算机)进行间接扫描

- 特点:具有分布式特征,难以追踪真实攻击源

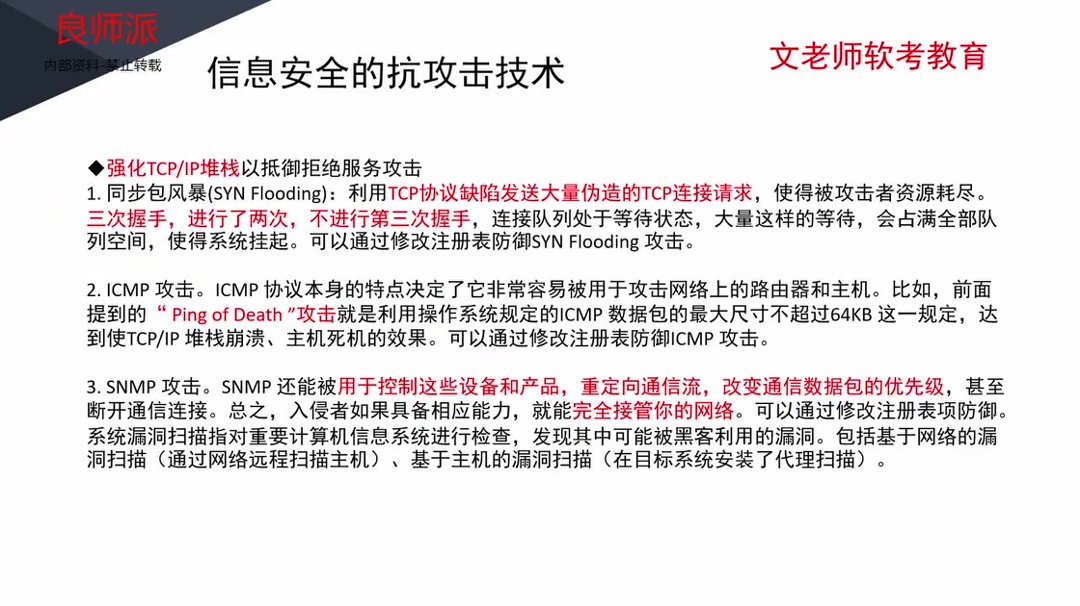

2. 强化TCP/IP堆栈防御 05:22

- 防御共性:均通过修改注册表关键值实现

1)SYN Flooding防御

- 攻击原理:伪造大量半连接(SYN→SYN/ACK→不响应ACK)

- 效果:耗尽服务器连接队列资源

- 注册表项:调整TCP相关参数(如SynAttackProtect)

2)ICMP攻击防御

- Ping of Death:发送>64KB的ICMP包导致协议栈崩溃

- 注册表项:修改ICMP Enable相关设置

- 协议特点:ICMP作为"网络交警"易被伪造利用

3)SNMP攻击防御

- 危害性:可完全接管网络设备控制权

- 典型场景:教室网络被教师主机通过SNMP协议控制

- 注册表项:调整SNMP配置相关参数

3. 应用案例 11:28

1)真题解析:SYN Flooding

- 题目分析:

- 正确选项:A(利用半连接耗尽资源)

- 错误选项辨析:

- B:涉及TCP序列号紊乱(非SYN Flood特征)

- C/D:均描述IP分片问题(与本题无关)

- 核心考点:SYN Flooding通过维持大量半连接状态实现DoS

二、信息安全的保证体系和评估方法 12:02

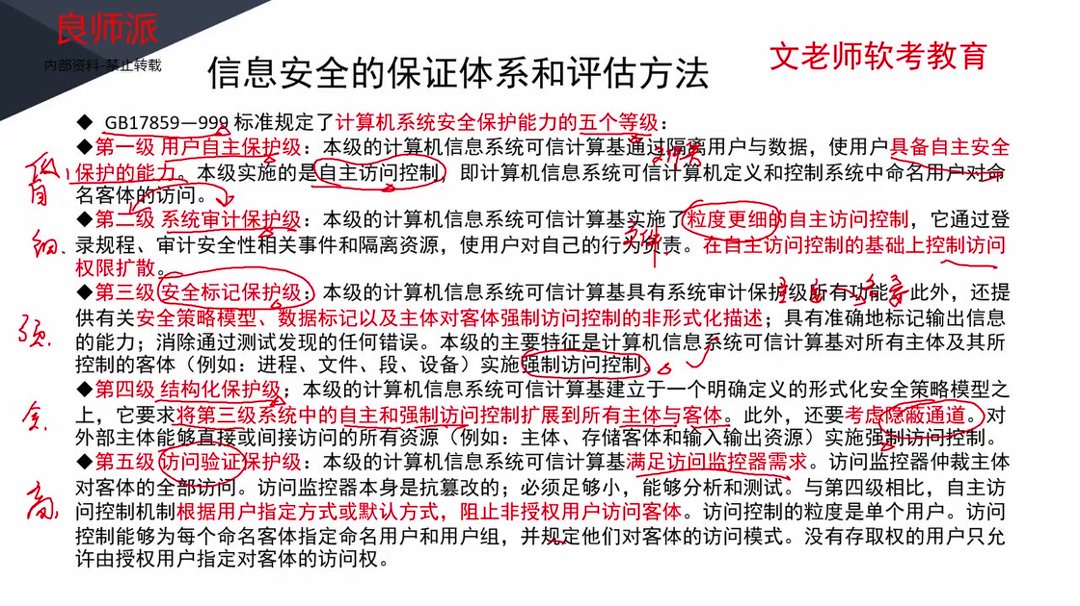

1. 计算机系统安全保护能力的五个等级 12:47

1)用户自主保护级 13:09

- 基本特征:最低保护级别,实施自主访问控制

- 控制方式:用户自定义系统安全级别,通过隔离用户与数据实现保护

- 典型应用:适用于普通用户环境,由用户自主决定访问权限

2)系统审计保护级 13:38

- 改进点:在自主访问控制基础上实施更细粒度的控制

- 新增功能:增加登录规程、审计安全事件和资源隔离机制

- 控制特点:从文件夹级控制细化到文件级控制,限制权限扩散

3)安全标记保护级 14:09

- 核心变化:引入强制访问控制机制

- 实施对象:对所有主体(如进程)和客体(如文件、设备)实施强制控制

- 新增能力:提供安全策略模型、数据标记和非形式化描述,具备准确标记输出信息能力

4)结构化保护级 14:51

- 扩展范围:将强制访问控制扩展到所有主体与客体

- 新增考量:引入隐蔽通道分析

- 理论基础:建立于明确定义的形式化安全策略模型之上

5)访问验证保护级 15:11

- 最高级别:满足访问监控器需求,监控器本身抗篡改

- 控制特点:访问控制粒度达到单个用户级别

- 特殊机制:可为每个命名客体指定用户/用户组及其访问模式

2. 安全风险管理 15:48

- 实施前提:

- 确定评估范围和目标

- 建立组织结构和系统性方法

- 获得最高管理者批准

- 核心要素:

- 脆弱性:与业务战略、安全需求相关

- 资产:具有资产价值属性

- 威胁:关联安全事件发生可能性

- 风险:产生残余风险

- 安全措施:用于降低风险

- 计算模型:

- 信息资产:通过资产赋值确定重要性

- 弱点:评估被利用后影响的严重程度

- 威胁:分析发生可能性并赋值

- 计算流程:

- 识别并赋值信息资产

- 分析威胁并赋值可能性

- 识别脆弱性并赋值严重程度

- 计算安全事件发生可能性

- 结合资产重要性计算最终风险值

三、网络安全技术 18:36

1. 防火墙 18:49

- 基本定义:防火墙是隔离内网(如计算机系统)与外网(如因特网)的安全大门,所有外部网络通信需经其审核。

- 网络级防火墙:

- 工作层级:基于ISO七层模型的网络层,层次较低

- 检测方式:采用包过滤和状态监测,仅检查网络包外在属性(起始地址、状态)

- 特性:效率高但对用户透明,无法识别伪装数据包

- 应用级防火墙:

- 工作层级:应用层,层次较高

- 检测方式:拆解数据包检查内部内容

- 特性:安全强度高但效率低,消耗大量分析时间

- 形象比喻:如同小区门禁系统,网络级是快速刷卡通道,应用级是人工详细核查通道

2. 入侵检测系统IDS 20:25

- 定位:防火墙后的第二道屏障,主要防范内网攻击

- 核心功能:

- 监听特性:类似监控摄像头,不跨接链路即可工作

- 分析机制:内置知识库系统,通过比对历史行为模式识别异常

- 部署原则:

- 靠近攻击源(如网络入口)

- 靠近受保护资源(如核心数据库服务器)

- 与防火墙区别:

- 防火墙是"大门",IDS是"摄像头"

- IDS不阻断流量,仅检测并上报异常

3. 入侵防御系统IPS 23:54

- 核心升级:在IDS检测功能基础上增加主动阻断能力

- 工作机制:

- 实时检测网络包

- 发现威胁立即切断连接

- 形象比喻:如同带自动反击功能的机关陷阱(对比IDS的被动监控)

- 典型部署:直接串联在安全网络入口链路上

4. 蜜罐系统 25:05

- 设计原理:伪造诱饵网络吸引攻击者

- 核心价值:

- 保护真实网络不受影响

- 收集攻击者行为数据用于安全分析

- 运作特点:

- 所有访问均视为可疑行为

- 可记录完整攻击链用于防御策略优化

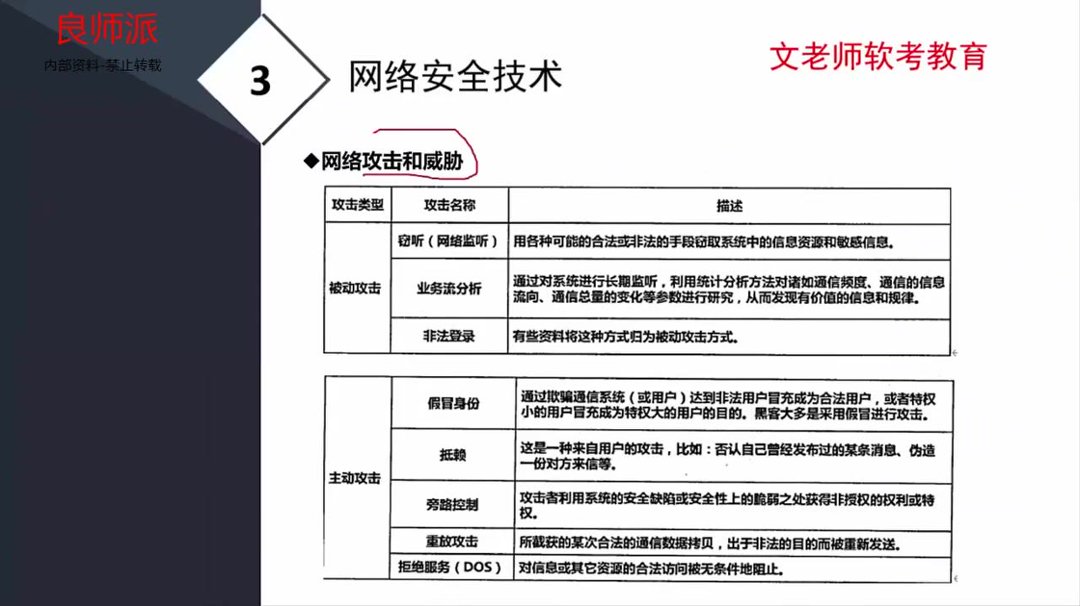

四、网络攻击和威胁 25:34

1. 攻击类型分类 25:41

- 被动攻击:

- 窃听:秘密截获通信内容而不干扰传输(如网络嗅探)

- 业务流分析:长期监听统计通信模式获取情报

- 特点:隐蔽性强,难以察觉

- 主动攻击:

- 假冒身份:伪装合法用户获取权限

- 抵赖:否认已发生的通信行为

- 特点:具有明显破坏性

2. 重点攻击类型解析 28:26

- 重放攻击:

- 原理:截获合法通信数据后重复发送(如登录凭证)

- 防御:采用时间戳或随机数验证机制

- 典型案例:截获加密的银行交易请求后重发

- 拒绝服务(DoS):

- 实现方式:通过海量合法请求耗尽系统资源

- 变异形式:分布式拒绝服务(DDoS)

- 防护难点:难以区分恶意流量与突发正常访问

- 旁路控制:

- 攻击途径:利用系统设计缺陷绕过正常验证

- 典型场景:通过缓存时序分析破解加密

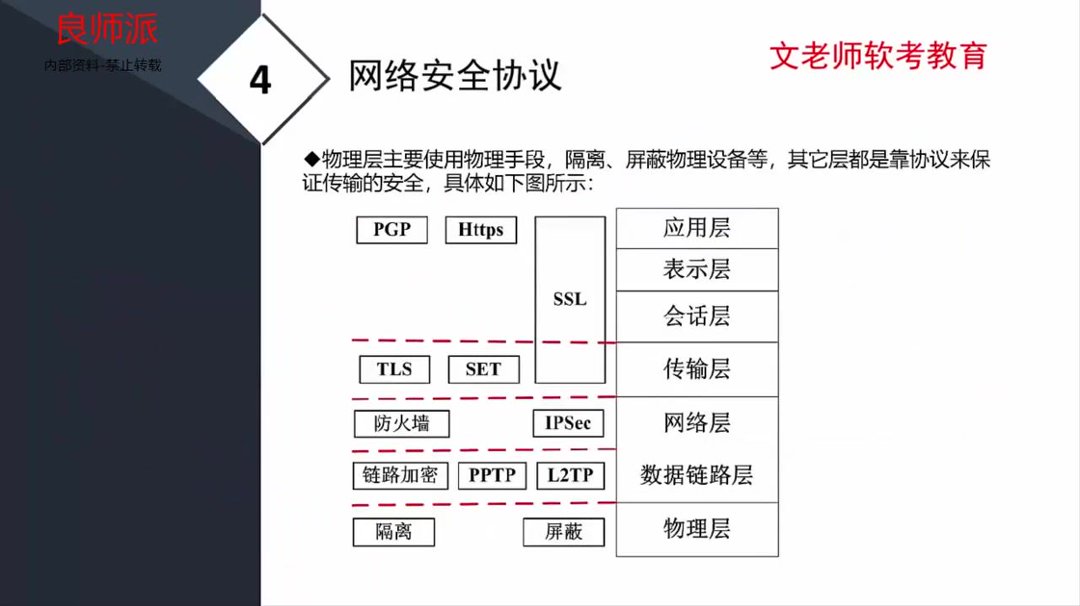

五、网络安全协议 31:40

- 分层架构:从OSI七层模型分析各层安全措施,物理层通过隔离/屏蔽等物理手段保障,其他层均依赖协议实现

- 协议分布:

- 数据链路层:PPTP/L2TP隧道协议(链路加密)

- 网络层:IPSec协议、防火墙技术

- 传输层:TLS(安全传输层协议)

- 会话层/表示层/应用层:SSL、SET(横跨多层)、HTTPS、PGP

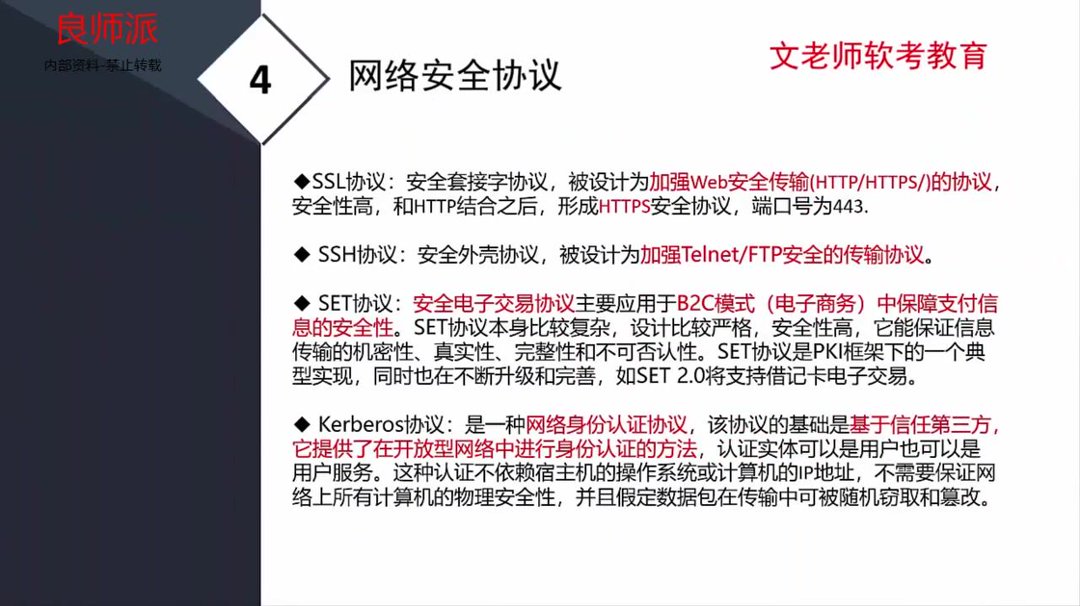

1. SSL协议 34:44

- 定义:安全套接字协议(Secure Socket Layer),专为Web安全传输设计

- 核心应用:

- 与HTTP结合形成HTTPS协议(端口443)

- 原HTTP端口80升级为HTTPS后变为443

- 安全机制:通过加密传输保障网页浏览安全,常见于支付类网站

- 跨层特性:实际覆盖传输层至应用层(非严格单层协议)

2. SSH协议 35:53

- 全称:安全外壳协议(Secure Shell)

- 应用场景:

- 加强Telnet/FTP等远程登录协议的安全性

- 保障命令行会话内容保密性

- 技术特点:替代传统非加密的Shell访问方式

3. SET协议 36:33

- 定义:安全电子交易协议(Secure Electronic Transaction)

- 核心功能:

- 保障B2C电子商务支付安全

- 支持信用卡/借记卡交易(SET2.0扩展)

- 安全特性:

- 实现机密性、真实性、完整性和不可否认性

- PKI框架下的典型实现

- 多方参与:涉及买方、卖方、收付款银行、CA认证中心等5-6方

4. Kerberos协议 37:42

- 定位:网络身份认证协议

- 认证机制:

- 基于可信第三方(KDC服务器)

- 采用票据(Ticket)系统进行身份验证

- 技术特点:

- 不依赖主机OS或IP地址

- 开放网络中实现双向认证

- 与PKI体系并列的两种第三方认证体制之一

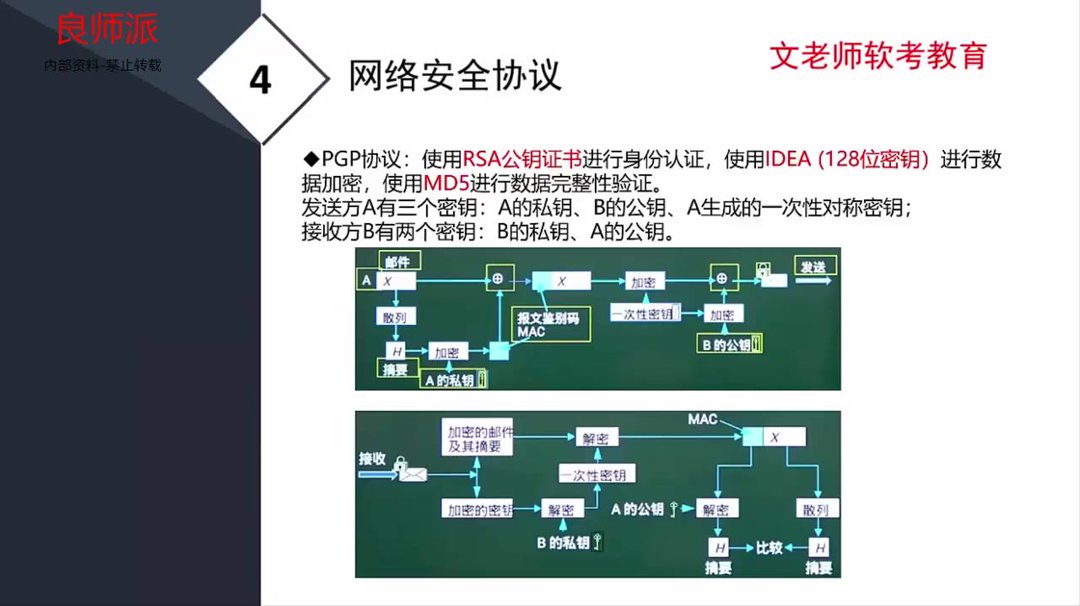

5. PGP协议 39:18

- 全称:安全电子邮件协议

- 技术集成:

- 身份认证:RSA公钥证书

- 数据加密:IDEA(128位对称密钥)

- 完整性验证:MD5摘要

- 密钥体系:

- 发送方需持有:自身私钥、接收方公钥、临时对称密钥

- 接收方需持有:自身私钥、发送方公钥

- 工作流程:

- 对邮件内容生成MD5摘要

- 用发送方私钥签名摘要(数字签名)

- 用临时对称密钥加密原始邮件+签名

- 用接收方公钥加密临时密钥(数字信封)

- 接收方逐层解密验证

六、应用案例 45:44

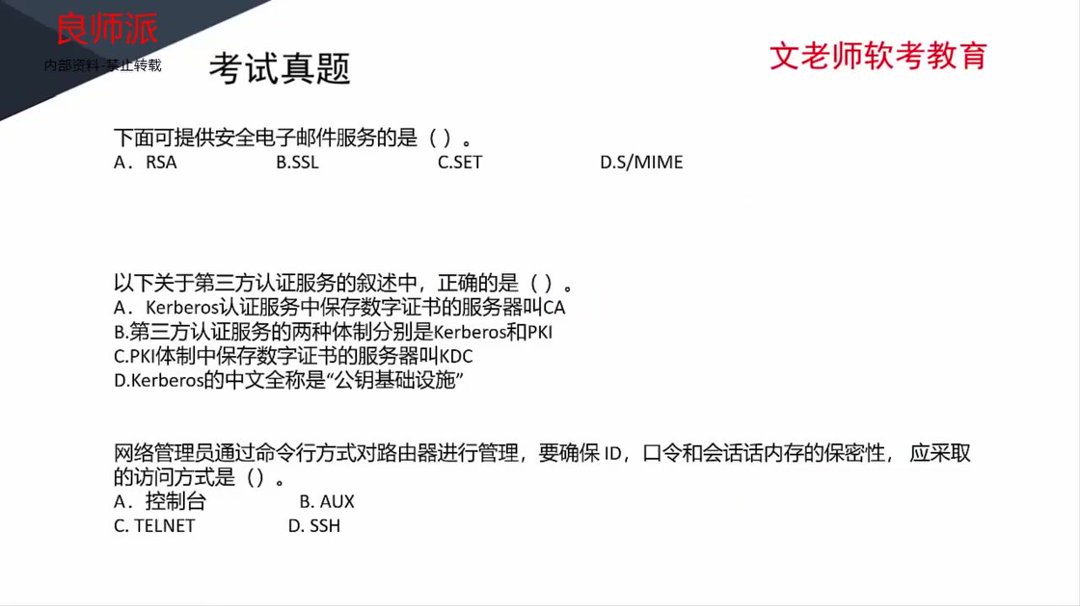

1. 例题:安全电子邮件服务 45:47

- 题目解析

- 关键识别:PGP是标准安全邮件协议但未出现在选项

- 排除法:

- RSA属于加密算法非协议

- SSL用于Web安全

- SET用于电子支付

- 正解:S/MIME(安全版MIME邮件扩展协议)

- 易错点:混淆协议应用场景

2. 例题:第三方认证服务概念判定 47:27

- 题目解析

- 核心考点:Kerberos与PKI的对比

- 正解分析:

- B选项正确(两种体制为Kerberos和PKI)

- 常见干扰项:

- CA是PKI的证书服务器

- KDC是Kerberos的票据服务器

- PKI全称"公钥基础设施"

- 记忆技巧:KDC发"门票",CA发"身份证"

3. 例题:远程登录安全访问 48:14

- 题目解析

- 场景需求:保障命令行会话保密性

- 协议对比:

- TELNET:明文传输不安全

- SSH:加密传输控制台会话

- 答案确认:SSH是唯一安全选项

- 实践提示:网络设备管理必须采用SSH替代Telnet

七、知识小结

| 主题 | 核心内容 | 技术要点 | 应用场景 |

|---|---|---|---|

| 端口扫描技术 | 检测系统开放端口的方法 | 全TCP扫描、半打开连接(SYN扫描)、FIN扫描、第三方扫描 | 系统安全加固、入侵检测 |

| 拒绝服务攻击 | 通过耗尽系统资源使服务不可用 | SYN洪水攻击、ICMP攻击(Ping of Death)、SNMP攻击 | 网络安全防御、系统加固 |

| 信息安全等级保护 | 计算机系统安全保护能力分级 | 用户自主保护级、系统审计保护级、安全标记保护级、结构化保护级、访问验证保护级 | 信息系统安全评估 |

| 防火墙技术 | 隔离内外网的安全屏障 | 网络级防火墙(效率高)、应用级防火墙(安全性高) | 网络边界防护 |

| 入侵检测系统(IDS) | 监控网络异常行为的系统 | 基于端口的监听、异常行为分析、知识库比对 | 内部网络安全监控 |

| 网络安全协议 | 各层网络安全保障协议 | SSL/TLS(传输层)、HTTPS(应用层)、SSH(远程登录)、SET(电子交易)、Kerberos(身份认证) | 安全通信、电子支付 |

| PGP安全电子邮件 | 综合加密技术的邮件安全方案 | RSA非对称加密、IDEA对称加密、MD5信息摘要、数字签名 | 安全电子邮件通信 |

| 网络攻击类型 | 主动与被动攻击方式 | 被动攻击(窃听、业务流分析)、主动攻击(假冒、重放、DoS) | 安全威胁识别与防御 |

| 技术名称 | 工作原理 | 优势 | 局限性 | 典型应用 |

|---|---|---|---|---|

| SYN扫描 | 仅完成TCP三次握手的前两步 | 隐蔽性强 | 可能被防火墙检测 | 端口探测 |

| FIN扫描 | 发送FIN包检测端口状态 | 高度隐蔽 | 需要特殊权限 | 秘密扫描 |

| SSL协议 | 在HTTP基础上增加加密层 | 保障Web通信安全 | 性能开销较大 | HTTPS安全浏览 |

| SSH协议 | 加密的远程登录协议 | 替代不安全的Telnet | 配置较复杂 | 服务器远程管理 |

| PGP协议 | 综合多种加密技术 | 端到端邮件安全 | 密钥管理复杂 | 敏感邮件通信 |

| 攻击类型 | 防御技术 | 关键配置 | 实施要点 |

|---|---|---|---|

| SYN洪水 | 注册表修改 | TCP相关参数调整 | 缩短半连接超时时间 |

| Ping of Death | 数据包大小限制 | ICMP报文过滤 | 拒绝超大ICMP包 |

| SNMP攻击 | 访问控制强化 | SNMP社区字符串修改 | 使用SNMPv3加密 |

| 重放攻击 | 时间戳机制 | 报文时效性验证 | 时钟同步要求高 |

| 窃听攻击 | 链路加密 | VPN隧道建立 | 加密算法选择 |