前言

在 AWS 多账号环境下,传统 IAM 用户分散管理、权限混乱、审计困难是绝大多数团队的痛点。AWS IAM Identity Center(原 AWS SSO)就是为解决这个问题而生的统一身份认证与权限中心。

本篇从0 基础入门到企业级落地实践,详细记录操作步骤。

一、IAM Identity Center 到底是什么?

一句话总结:IAM Identity Center = AWS 官方统一身份平台 + 多账号 SSO + 集中权限管控

核心作用:

- 一套账号密码,登录所有 AWS 账号

- 集中管理员工身份、MFA、密码策略

- 用「权限集」标准化跨账号权限

- 替代各账号独立 IAM User,更安全、易审计

- 可对接企业 AD、Entra ID、Okta 等身份源

简单区分:IAM 管服务 / 程序,Identity Center 管人 / 员工。

二、启用前必备条件

- 拥有 AWS Organizations 管理账户

- 已开启 Organizations 全功能(非仅账单)

- 选定 Home Region(启用后不可修改)

- 账户具备管理员级权限

注意:检查是否为管理账号,请看文末。

三、Step-by-Step 实战操作(全程可照做)

1. 启用 IAM Identity Center

登录 AWS 管理账户控制台,搜索 IAM Identity Center

点击 启用

系统自动创建:实例、内置用户目录、SSO 访问门户

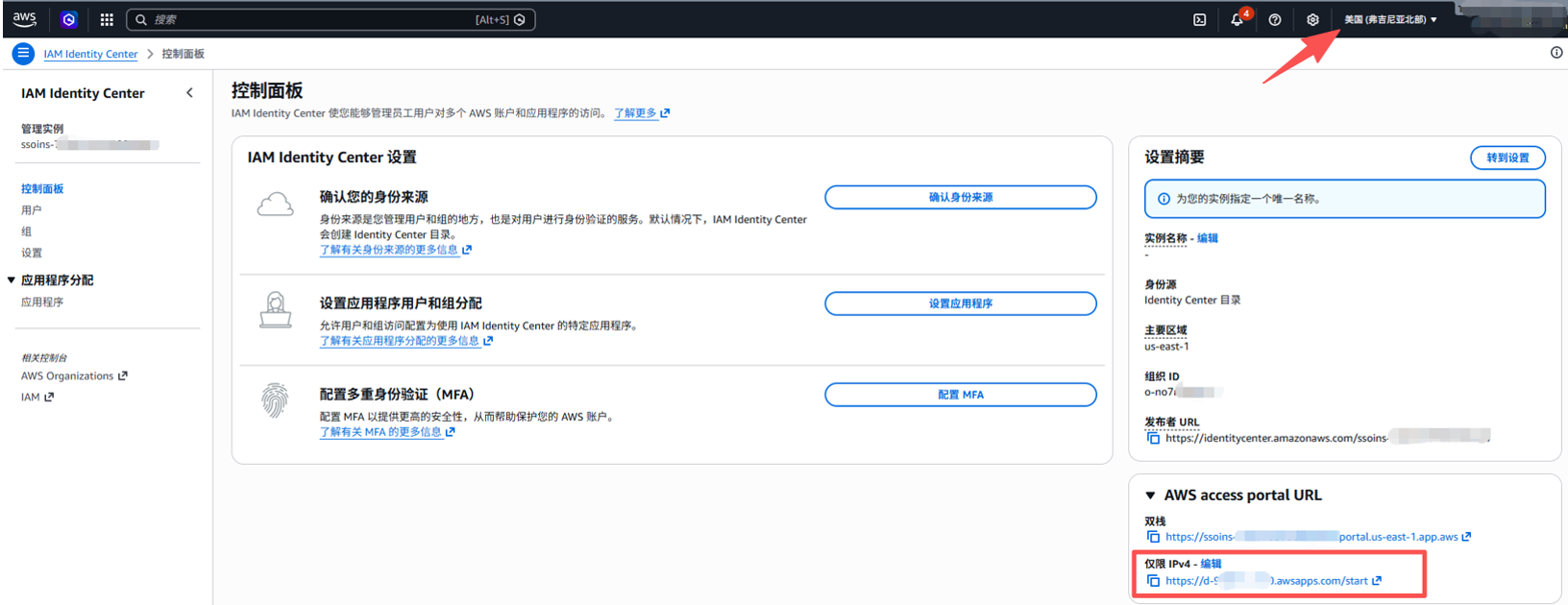

保存自动生成的门户地址:https://<xxxxxxx>.awsapps.com/start

⚠️ 重要警告:Home Region 一旦选定无法更改,只能删除实例重建,请务必选就近稳定区域(如 us-east-1、ap-northeast-1、ap-southeast-1)。

2. 配置身份源(3 选 1,小白首选内置目录)

| 身份源 | 适用场景 | 难度 |

|---|---|---|

| 内置目录 | 小团队、测试、快速上手 | ⭐ |

| AWS Managed AD | 企业本地 AD 上云 | ⭐⭐ |

| 外部 IdP(Entra ID/Okta) | 大企业统一认证 | ⭐⭐⭐ |

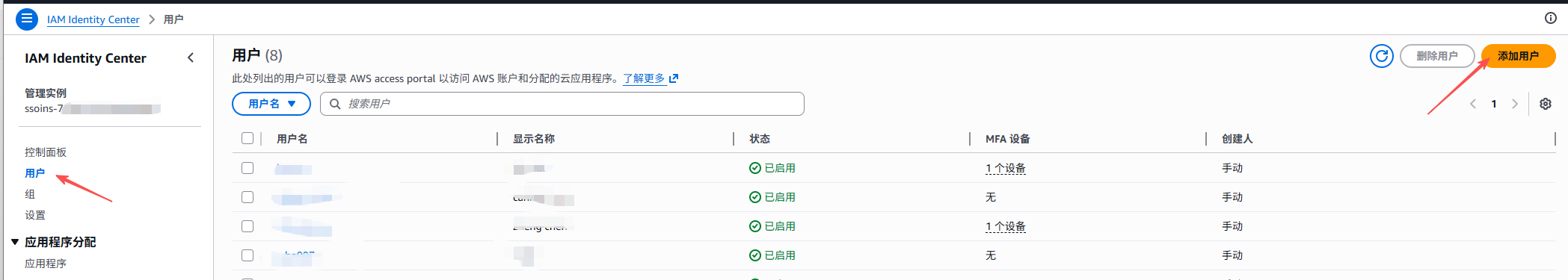

快速创建用户与用户组

左侧菜单 → 用户 → 添加用户

填写用户名、邮箱、姓名

勾选 通过邮件发送账号设置

创建用户组(按角色:dev-admin、test-readonly、prod-ops)

务必按组分配权限,不要按人分配

3. 核心:创建权限集(Permission Set)

权限集 = 可复用的跨账号权限模板,分配后自动在目标账号生成 IAM 角色。

操作步骤:

左侧 → 权限集 → 创建权限集

支持三种方式:

- 预定义权限(快速使用 AWS 托管策略)

- 自定义权限集(企业最常用)

- 复制现有权限集

以自定义为例:

- 名称:

Dev-EC2-S3-ReadOnly - 会话时长:1--8 小时(安全合规)

- 添加策略:AWS 托管策略 / 客户托管策略 / 内联策略

- 可选:权限边界(防止权限放大)

✅ 最佳实践

按岗位创建:开发、测试、运维、只读、管理员

坚持最小权限原则

所有权限集强制加权限边界

4. 分配权限到账号 / OU

- 左侧 → AWS 账户

- 选择要授权的账号或 OU

- 点击 分配用户或组

- 选择用户组(不要选单个用户)

- 选择已创建的权限集

- 提交,系统自动跨账号部署角色

5. 用户 SSO 登录与账号切换

- 打开 SSO 门户:

https://xxx.awsapps.com/start - 使用邮箱密码登录

- 完成 MFA 认证(强烈建议强制开启)

- 看到可访问的账号与权限集

- 点击 管理控制台 直接登录

- 支持一键切换账号 / 权限,无需重复登录

6. 必配安全基线(企业级标配)

- 强制 MFA

- 强密码策略:长度、过期、复杂度

- 会话时长控制:普通 1h,管理员 1h

- 权限边界:限制最大权限

- CloudTrail 集中日志:审计可追溯

- SCP 策略:禁止手动创建 IAM User

四、企业级最佳实践(直接照搬)

-

账号组织架构

- 按环境分 OU:dev /test/prod

- SCP 限制:禁止本地 IAM、禁止修改 Identity Center 角色

-

权限模型标准

- 用户组 → 权限集 → 账户 / OU

- 生产环境使用申请 + 审批 + 临时授权

-

身份集成

- 大企业使用 SCIM 同步 Entra ID / AD

- 员工离职自动禁用,杜绝僵尸账号

-

审计合规

- 全组织 CloudTrail

- 定期使用 Access Analyzer 检查过度权限

- 日志留存 ≥ 180 天

五、90% 人都会踩的坑(避坑指南)

- Home Region 选错:启用后不能改

- 直接给用户授权:后期维护灾难

- 权限给太大:直接给 AdministratorAccess

- 不设会话时长:长期在线,泄露风险高

- 不开启 MFA:无 MFA 等于裸奔

- 成员账号手动删角色:会被自动重建,引发异常

- 不搭配 SCP:无法限制本地 IAM,形成安全漏洞

六、IAM Identity Center vs 传统 IAM(一张表看懂)

| 对比维度 | IAM Identity Center | 传统 IAM |

|---|---|---|

| 管理对象 | 人 / 员工 / 终端用户 | 服务 / 应用 / 程序 |

| 多账号支持 | 原生支持 | 跨账号配置复杂 |

| SSO 能力 | 开箱即用 | 需手动配置 |

| 权限复用 | 权限集统一分发 | 各账号独立维护 |

| 审计日志 | 集中可查 | 分散难以统一 |

| 推荐场景 | 员工日常访问、运维操作 | 服务账号、程序调用 |

七、总结

IAM Identity Center 是 AWS 云上身份安全基建 ,整套流程就 4 步:启用 → 建用户 / 组 → 做权限集 → 分配访问

- 个人 / 小团队:用内置目录快速上手

- 中大型企业:上 AD/IdP + SCIM,一步到位

配合 MFA、权限边界、SCP、CloudTrail,就是一套安全、合规、可审计的企业级统一权限体系。

其他

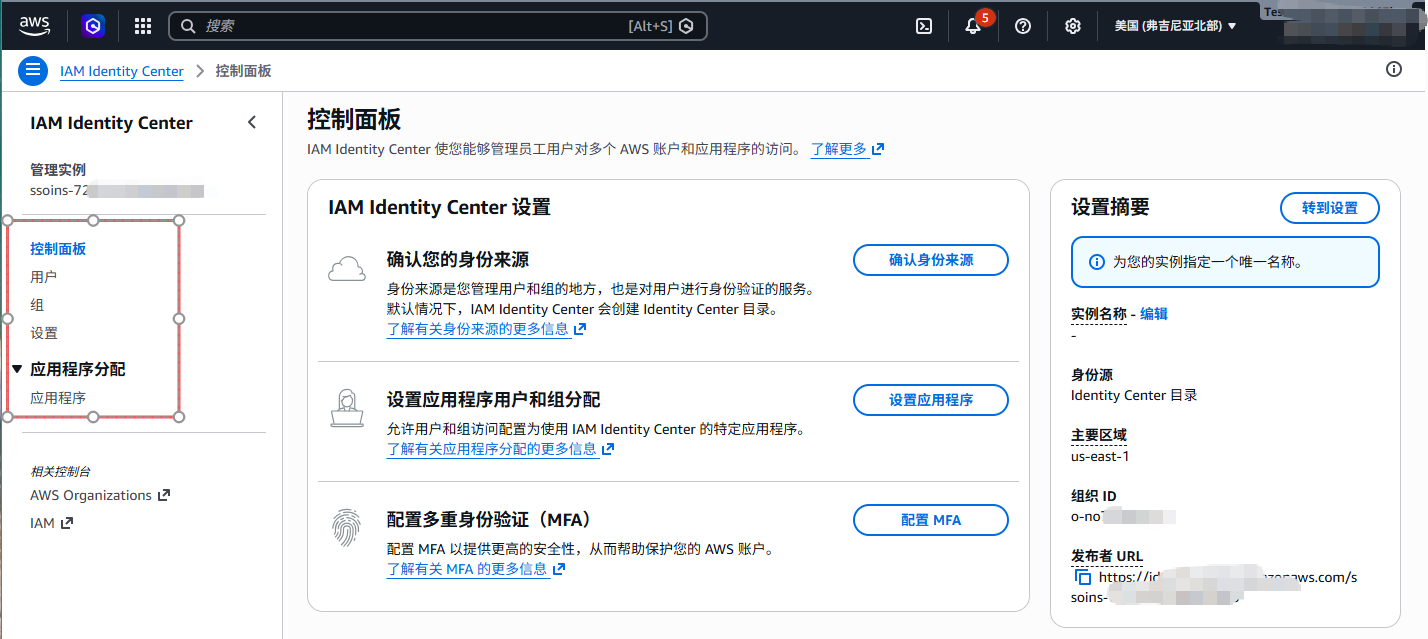

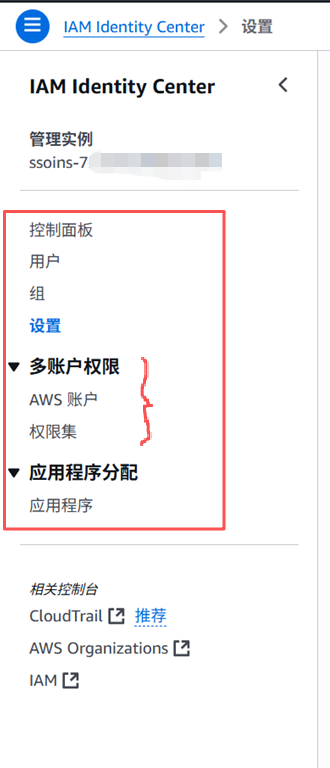

如果你登录的是成员账号,IAM Identity Center 的界面功能栏只有"控制面板"和"应用程序分配"

管理员账户,多了"多账户权限"的功能模块。

如何查看成员账号的管理员账户,找到""组织""--"管理账户ID",你可以找到管理人员