大家好,我是 yanxinwu946,一名网络安全爱好者,也是一名渗透测试从业者。

在日常做渗透测试和红队项目时,我经常遇到几个让人头疼的问题:

- 很多系统把 URL 路径(Path) 中的参数直接拼接到 SQL 查询里,传统扫描器对这类注入点支持很弱,容易完全漏掉。

- X-Forwarded-For(XFF)、X-Real-IP 等代理头部被后端用来记录日志或做简单身份识别,却常常存在 SQL 注入风险,却被绝大多数工具直接忽略。

- 接口数量多、隐藏端点多,手动采集和测试效率极低。

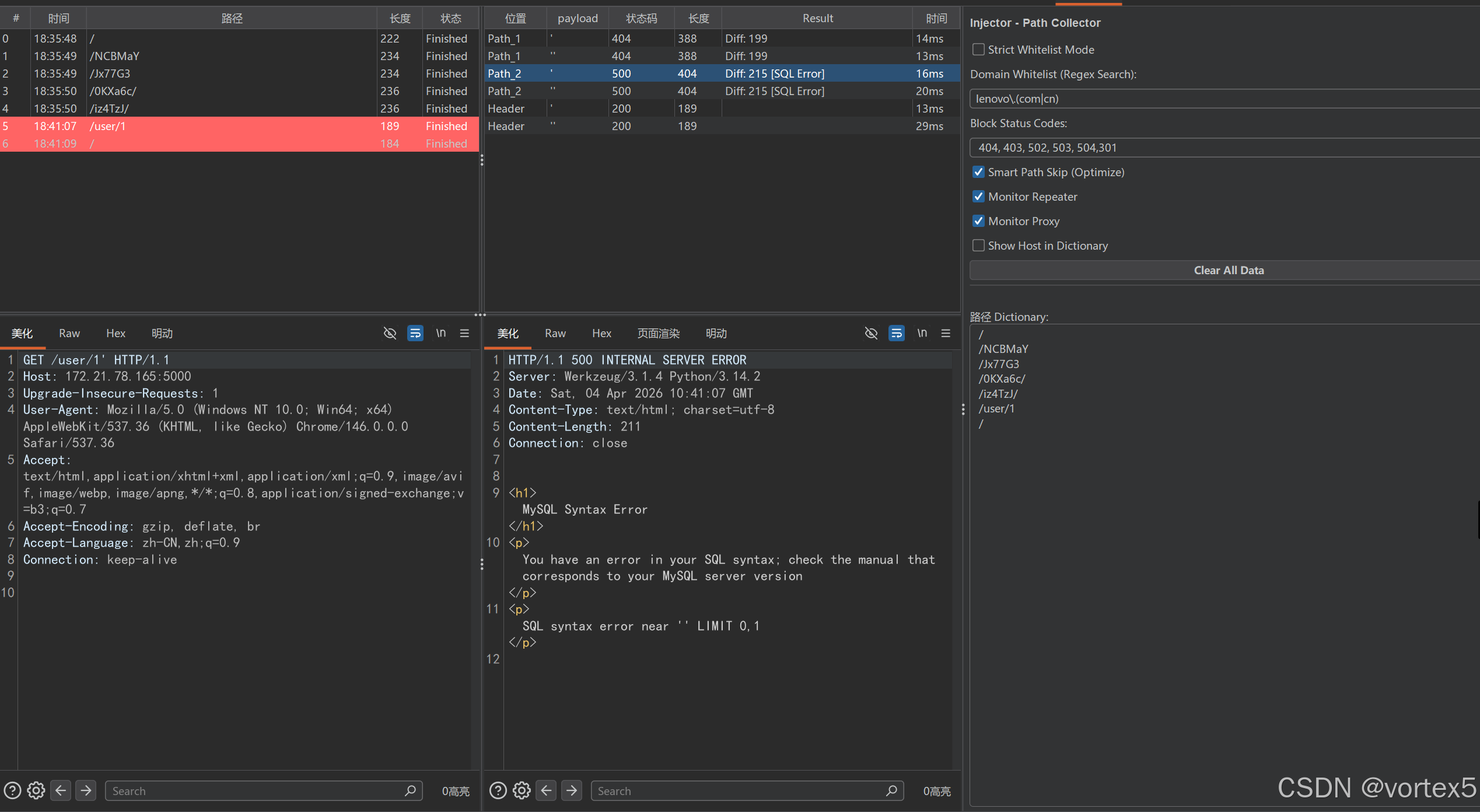

为了解决这些实际痛点,我花时间自己开发了一款 Burp Suite 插件 ------ Injector - Path Collector。

今天正式把它分享给大家,希望能帮到同样在摸索路径注入和头部注入的朋友。

GitHub 项目地址 :https://github.com/yanxinwu946/Injector---Path-Collector

这款插件主要解决了什么?

-

URL 路径注入检测

插件会自动解析 URL 的每一个路径节点(Path segments),智能地把它们作为独立的注入测试点。

比如

/api/v1/user/12345/profile中的12345、profile等片段,都会被提取出来进行 SQL 注入测试。这类路径注入在很多 CMS、后台管理系统和 RESTful API 中非常常见,但常规工具往往覆盖不到。 -

XFF 及常见代理头部注入检测

重点支持 X-Forwarded-For 、X-Real-IP 、X-Client-IP 等头部字段的注入测试。

这类头部注入在日志模块、风控系统或 IP 相关功能中出现频率较高,一旦存在,往往能打出高危 SQLi,甚至形成利用链。

-

集成接口自动采集功能

插件内置了简单的接口采集能力,可以帮助自动发现和收集目标站点的接口。

-

轻量高效,针对性强

我没有做成一个"大而全"的扫描器,而是专注于高价值、低覆盖的注入点。扫描速度相对较快,误报也相对可控。

实际使用场景

- 测试内部 OA、ERP 等老旧管理系统(路径拼接 SQL 很常见)

- API 接口密集的项目(RESTful 风格路径注入风险高)

- 绕过 WAF 后进行二次精准测试

- SRC 漏洞挖掘,想多找一些别人容易忽略的高危点

- 红队项目中需要快速采集接口并批量测试的场景

如何快速上手?

- 去 GitHub 下载最新 python 源码

- 在 Burp Suite 的 Extensions 里加载插件

- 设置好插件配置

- 在 Proxy 或 Repeater 中浏览目标站点,插件就会自动开始工作

欢迎大家一起完善

这是一个我个人开发的开源工具,目前还在持续迭代中。

如果你在使用过程中有任何建议、发现 Bug,或者有好的功能想法,欢迎在 GitHub 上提交 Issue 或 Pull Request。

项目地址 :https://github.com/yanxinwu946/Injector---Path-Collector

希望 Injector - Path Collector 能成为你渗透测试工具箱里的一个实用小帮手,让你少漏掉一些隐蔽但高危的注入点。

感谢大家的支持!点赞、在看、转发都是对我继续维护这个项目的最大鼓励。