在近期爆发的React2Shell 高危漏洞(CVE-2025-55182 )攻击事件中,安全研究人员发现了一款名为EtherRAT 的新型恶意植入程序。该恶意软件不仅内置五种独立的Linux系统持久化机制 ,还通过以太坊智能合约与攻击者建立隐蔽且难以关闭的通信链路。

研究人员指出,EtherRAT的特征与朝鲜关联黑客组织在"Contagious Interview"攻击活动中使用的工具高度相似。该恶意软件在漏洞披露仅两天后,便从一个遭入侵的Next.js应用中被成功提取。

CVE-2025-55182: React2Shell Analysis, Proof-of-Concept Chaos, and In-the-Wild Exploitation | Trend Micro (US)

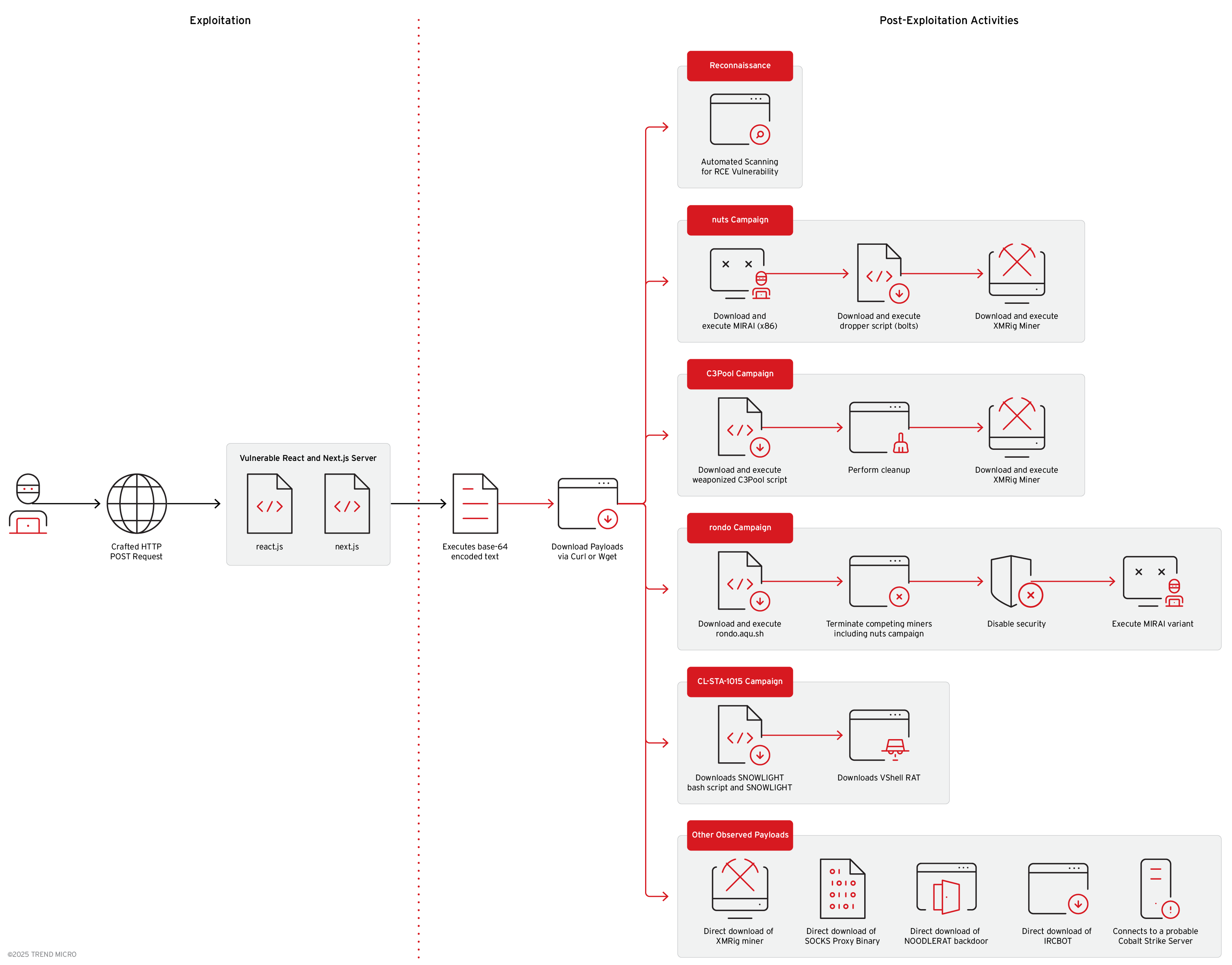

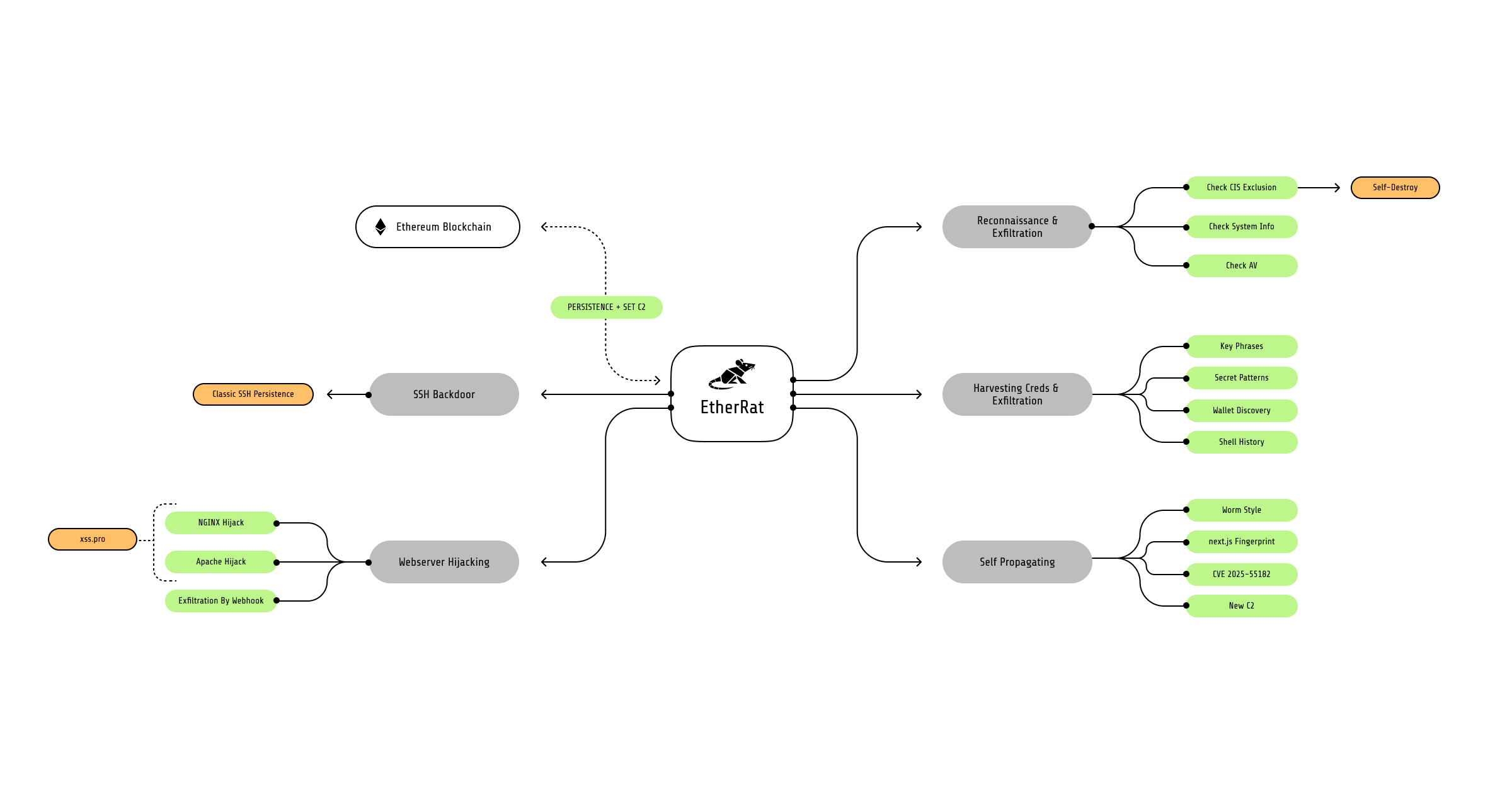

React2Shell漏洞利用与后续攻击活动流程图(Trend Micro分析)

React2Shell漏洞概述(CVE-2025-55182)

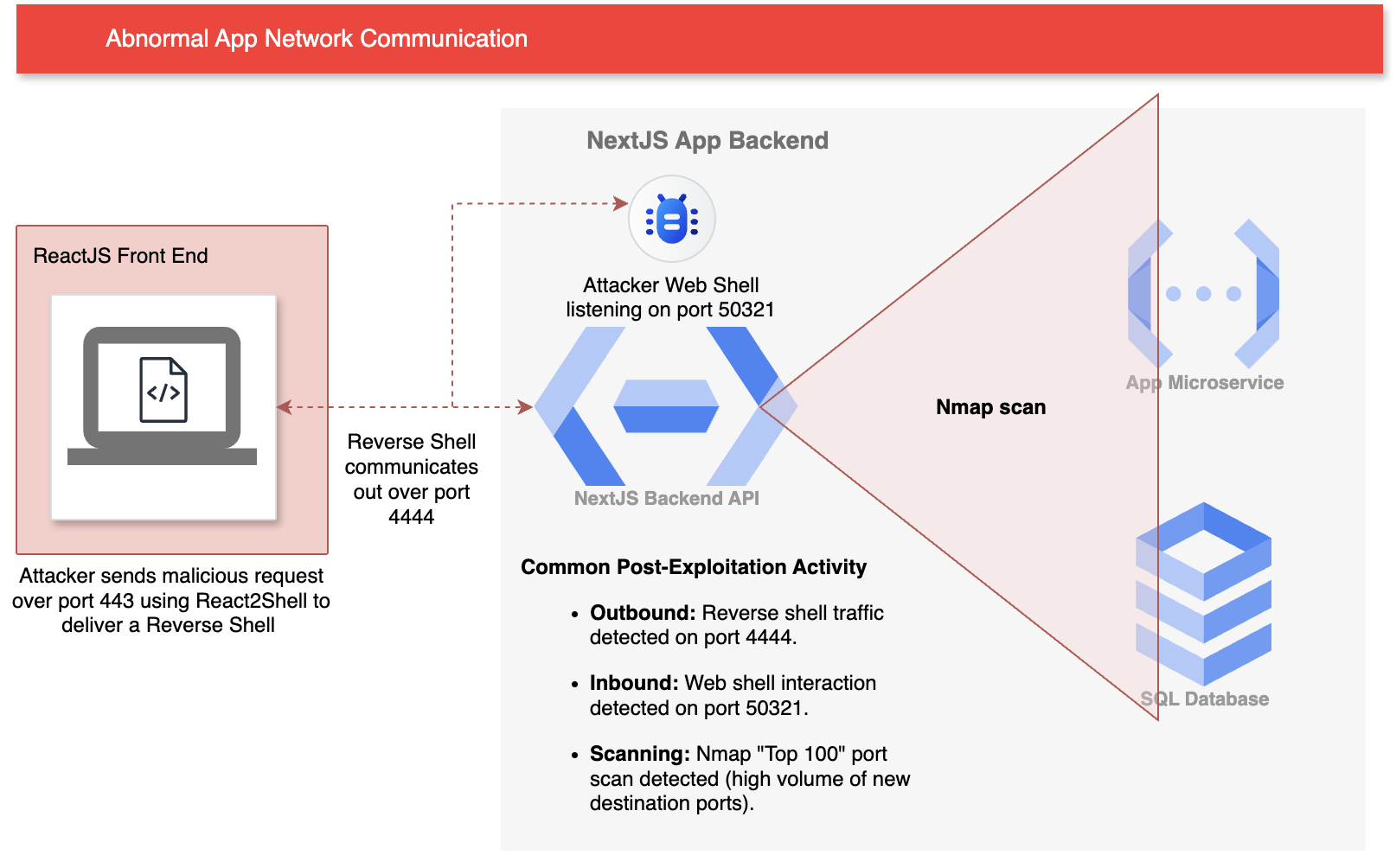

React2Shell 是React服务端组件(RSC)Flight协议中的最高级别反序列化漏洞 。攻击者可通过精心构造的HTTP请求,实现无认证远程代码执行(RCE)。

该漏洞严重影响大量运行React/Next.js的云环境。漏洞公开数小时后即出现野外利用,随着自动化攻击工具的扩散,已有跨多个行业的至少30家组织机构遭受入侵。攻击者借此窃取凭证、部署加密货币挖矿程序,并植入后门。

CVE-2025-55182: React Server RCE Rapid Response | Horizon3.ai

React2Shell漏洞利用时间线示意(Horizon3.ai)

How to React(.js) to React2Shell & Catch the Next(.js) Big RCE | Corelight

React2Shell攻击中的异常网络通信与反向Shell示意图(Corelight)

EtherRAT的完整攻击链路

根据Sysdig威胁研究团队的分析,EtherRAT采用多阶段攻击流程:

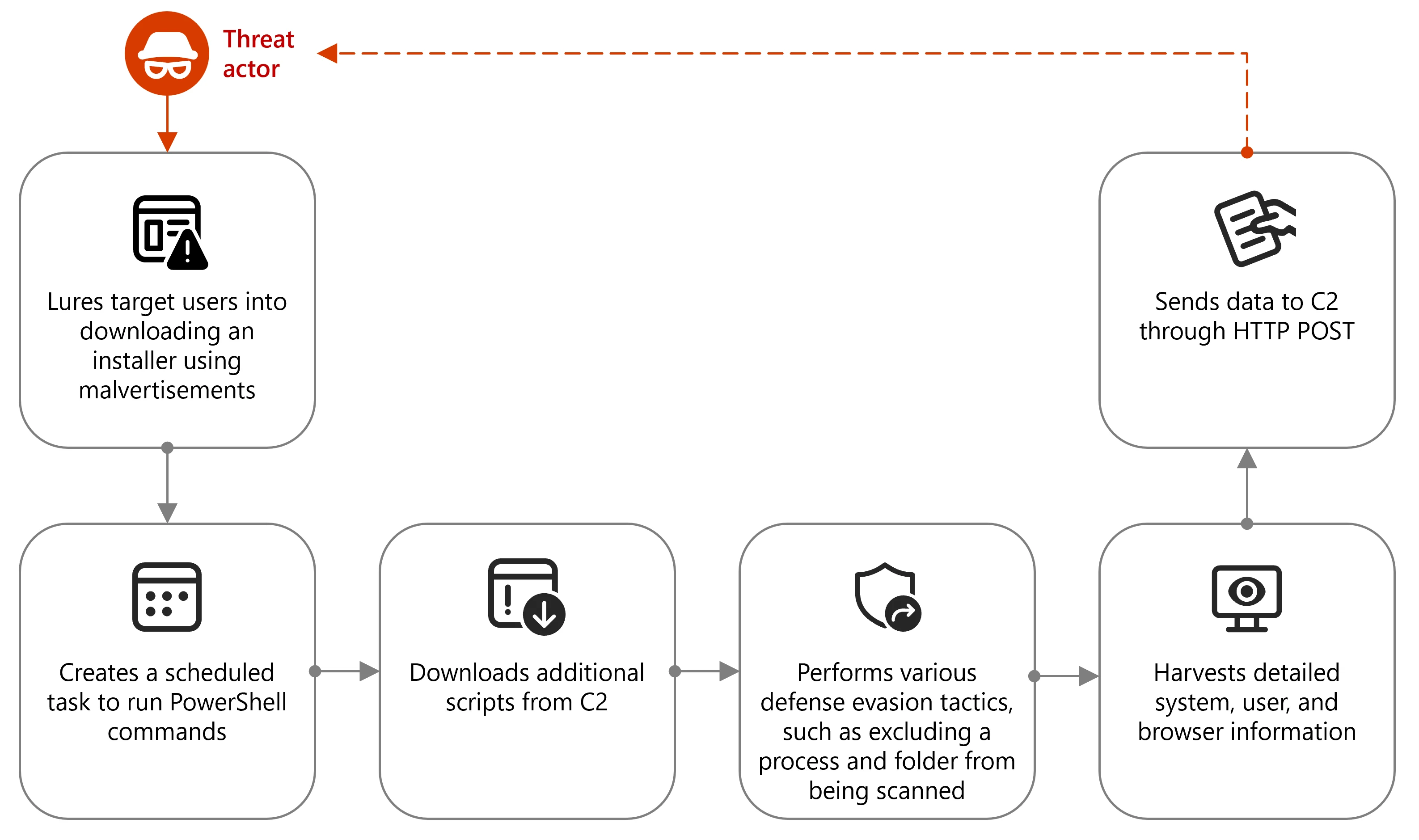

- 漏洞利用与初始载荷投放 攻击者通过React2Shell漏洞执行Base64编码的Shell命令。该命令每300秒循环尝试使用curl、wget或python3下载恶意Shell脚本s.sh。脚本下载成功后进行校验、赋予执行权限并运行。

- Node.js运行时环境部署 脚本在用户目录$HOME/.local/share/下创建隐藏文件夹,从nodejs.org下载并解压合法的Node.js v20.10.0运行时。随后写入加密载荷和混淆后的JavaScript投放器,并通过Node二进制文件执行。执行完毕后脚本自删除。

- 恶意程序解密与加载 名为.kxnzl4mtez.js的混淆JavaScript投放器读取加密数据块,使用硬编码的AES-256-CBC密钥解密,生成最终的EtherRAT植入程序,最后通过已部署的Node.js环境加载运行。

Threat actors misuse Node.js to deliver malware and other malicious payloads | Microsoft Security Blog

Node.js被恶意软件滥用进行载荷投放的典型流程(Microsoft Security Blog,类似EtherRAT的Node.js部署阶段)

EtherRAT的高级特征

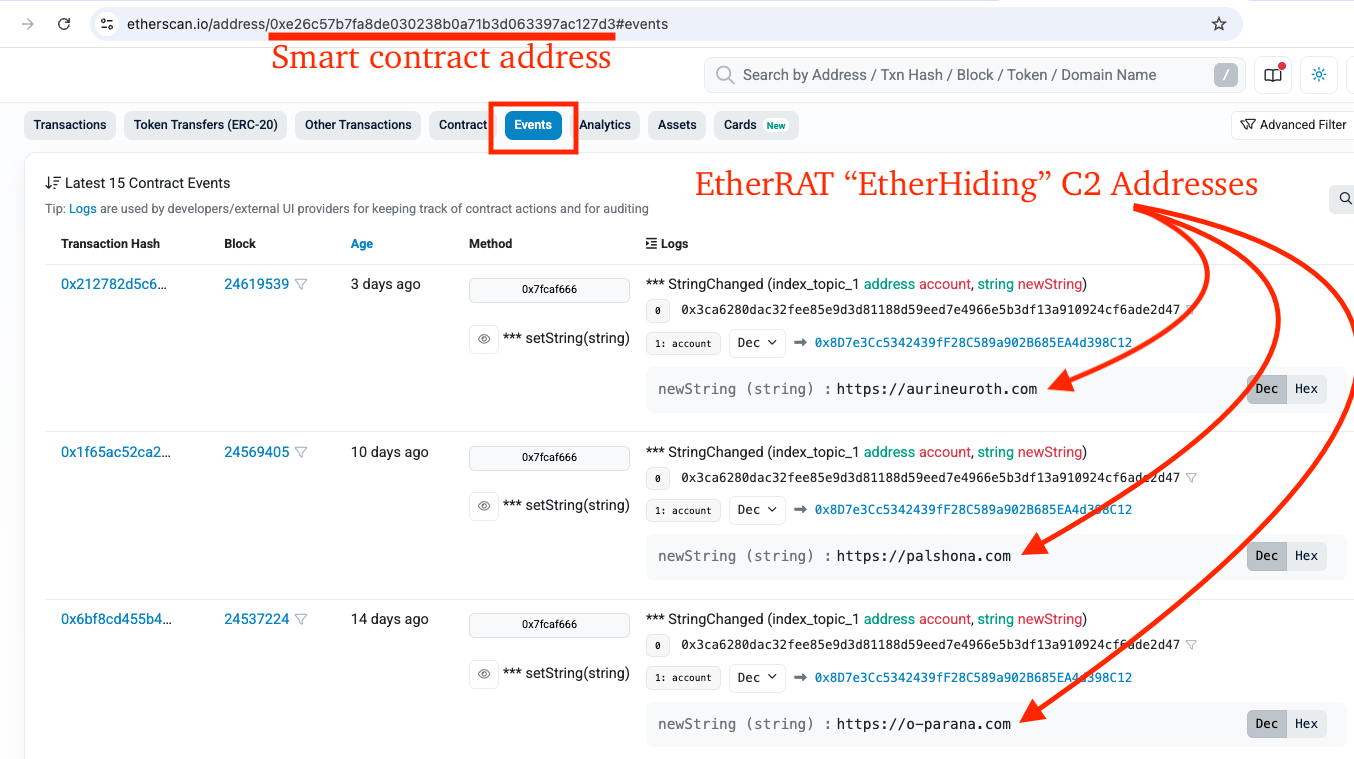

1. 基于以太坊智能合约的C2通信(EtherHiding技术) EtherRAT采用以太坊智能合约实现C2操作,这种方式灵活且极难被关停。它会并行查询9个公共以太坊RPC节点,以多数节点响应结果为准,避免单点投毒或域名劫持。

恶意软件每500毫秒向C2发送随机生成的类CDN格式URL,并通过AsyncFunction构造器执行攻击者下发的JavaScript代码,形成完整的交互式Node.js命令行环境。

EtherRAT & SYS_INFO Module: C2 on Ethereum (EtherHiding), Target Selection, CDN-Like Beacons | eSentire

EtherRAT通过以太坊智能合约实现的C2地址与EtherHiding机制(eSentire分析)

EtherRAT dissected: How a React2Shell implant delivers 5 payloads through blockchain C2 | Sysdig

EtherRAT整体架构图:包含以太坊区块链C2、持久化、多阶段行为(Sysdig)

2. Linux系统的五层持久化机制 EtherRAT在Linux环境中部署了极强的冗余持久化,即使系统重启或运维干预也能维持访问权限。具体包括:

- 定时任务(Cron jobs)

- .bashrc配置注入

- XDG自动启动项

- Systemd用户服务

- 配置文件(Profile)注入

3. 自主更新与载荷重混淆 EtherRAT可通过API端点接收功能相同但混淆方式不同的替换代码,实现自我更新并覆盖旧版本。该机制不仅能规避静态检测,还能阻碍逆向分析,并支持按需加载特定攻击模块。

防御建议

鉴于React2Shell漏洞已被多个黑客组织广泛利用,系统管理员应立即采取以下措施:

- 将React和Next.js升级到已修复的安全版本。

- 快速排查上述五种Linux持久化机制的痕迹。

- 监控以太坊RPC相关异常流量。

- 审计应用日志,并及时轮换所有受影响的账户凭证。