一、DDoS 清洗是什么?

DDoS 清洗(Cleaning) :在流量到达服务器之前,把正常流量和攻击流量分离,丢弃攻击包,只把合法流量转发给源站的过程。

本质:流量过滤 + 异常清理 + 合法回注。

二、DDoS 清洗 标准 6 步工作流程

第 1 步:流量牵引(引流)

运营商 / 高防中心通过 BGP 路由牵引、DNS 调度、高防 IP 把用户流量全部指向清洗中心。

目标:所有流量必须先进清洗设备,不直接到服务器。

第 2 步:流量采集与基线建模

清洗设备实时采集:流量大小、包速率、连接数、协议类型、端口、源 IP 分布。

建立正常业务基线:带宽、PPS、TCP/UDP 比例、新建连接数。

作用:后续判断什么是异常攻击。

第 3 步:攻击检测与识别

清洗引擎开始判断是否发生 DDoS:

带宽是否突增(UDP Flood)

半连接是否暴涨(SYN Flood)

报文是否异常(碎片包、伪造 IP)

新建连接是否异常

应用层请求是否异常(CC)

一旦超过阈值 → 判定攻击,自动进入清洗模式。

第 4 步:多级清洗过滤(核心步骤)

第一层:基础异常过滤(三层)

丢弃伪造源 IP、空包、异常小包、IP 碎片、畸形包

过滤 ICMP Flood、超大 Ping 包

第二层:四层 Flood 防御(核心)

SYN Flood 防御:SYN Cookie/SYN Proxy

清洗设备代替服务器完成 TCP 三次握手

验证真实客户端才建立连接,伪造 IP 直接丢弃

UDP Flood 防御

限速、过滤无业务 UDP 端口

非业务 UDP 直接丢弃

ACK/RST Flood 防御

检查会话合法性,无效报文直接丢弃

第三层:应用层清洗(七层 CC 清洗)

访问频率限制(IP+URL 限速)

人机验证:JS 挑战、Cookie 校验、滑块验证

行为分析:异常 UA、异常访问路径、爬虫特征

第四层:黑白名单 + 地域过滤

黑名单 IP 直接丢弃

白名单 IP 直接放行

境外 / 高危地区封禁

第 5 步:流量回注(回源)

清洗完成后, 仅合法流量通过:

专线

GRE 隧道

路由回注送回用户源站服务器。

第 6 步:攻击结束 & 恢复正常

攻击停止 → 流量回归基线

清洗设备退出清洗模式,恢复正常转发

生成日志、攻击报表、攻击类型、流量峰值

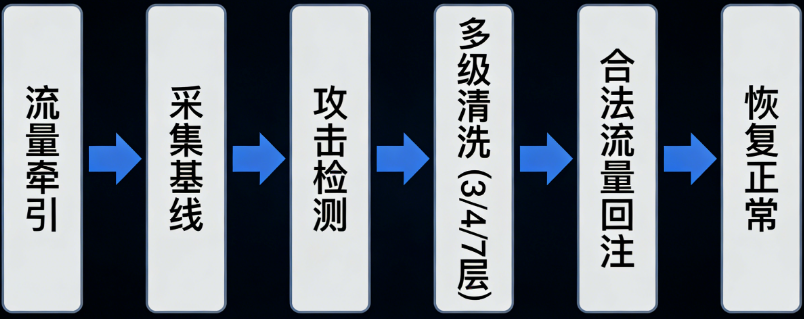

三、简易流程图

四、一句话总结

DDoS 清洗通过路由牵引将流量引入清洗中心,基于流量基线识别攻击,通过三层畸形包过滤、四层 SYN Cookie、七层人机验证等多级策略分离攻击流量,仅将合法流量回注源站,保证业务不中断。

-

另:点击下方工具可免费使用阿祥自制的ICT随身工具箱↓

常用厂商指令查找、故障码查询、快捷脚本生成,一网打尽。

不想错过文章内容?读完请点一下**"在看** **** " ,加个**"** 关注",您的支持是我创作的动力

**** " ,加个**"** 关注",您的支持是我创作的动力

期待您的一键三连支持(点赞、在看、分享~)