一、前言

华三(H3C)交换机的端口隔离是一种关键的二层端口级控制技术,它能在同一 VLAN 内部实现端口间的二层互访隔离,有效抑制广播风暴、提升网络安全与用户隔离性。

核心原理是将指定端口加入隔离组,组内端口之间相互禁止二层数据互通(包括单播、广播和组播),但不影响这些端口与上行口(连接路由器或服务器的端口)及组外端口的通信。这一技术常广泛应用于宿舍网、酒店、营业厅及监控网络等场景,解决同 VLAN 内设备无需互访的安全与带宽问题,且不改变 VLAN 原有配置,是企业网络进行精细化访问控制的常用手段。

为了实现报文之间的二层隔离,用户可以将不同的端口加入不同的VLAN,但这样会浪费有限的VLAN资源。采用端口隔离功能,可以实现同一VLAN内端口之间的隔离。用户只需要将端口加入到隔离组中,就可以实现隔离组内端口之间二层数据的隔离。端口隔离功能为用户提供了更安全、更灵活的组网方案。

二、端口隔离配置

组网需求

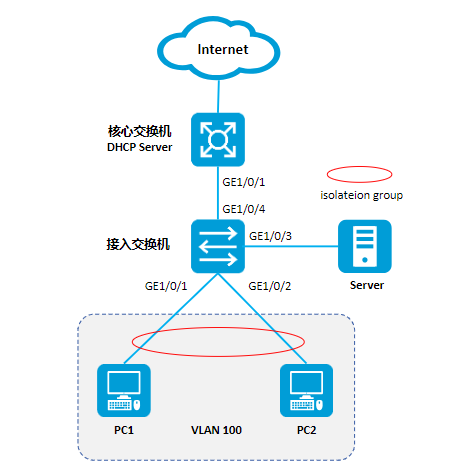

某企业业务部门同一 VLAN 内的 PC1 与 PC2 通过端口隔离功能实现二层互访隔离,同时保证二者均可正常访问服务器及外部网络。

- 端口加入隔离组前,需先将其链路模式设置为 bridge,确保工作在二层模式。

- 同一端口不可同时加入业务环回组与隔离组,即业务环回组成员端口禁止配置端口隔离。

配置思路

-

vlan trunk配置。

-

隔离组配置。

-

验证端口隔离组配置。

配置步骤

步骤 1 vlan trunk配置。

在SwitchA创建 VLAN 100 ,并配置用户网关,下联口设置Trunk链路放通VLAN 100。

[SwitchA] interface Vlanif100

[SwitchA-Vlanif999] ip address 192.168.100.1 24

[SwitchA-Vlanif999] quit

[SwitchB] interface XGigabitEthernet 1/0/1

[SwitchB-XGigabitEthernet1/0/1] port link-type trunk

[SwitchB-XGigabitEthernet1/0/1] port trunk allow-pass vlan 100

[SwitchB-XGigabitEthernet1/0/1] quit在SwitchB创建 VLAN 100 ,并将端口 1/0/1、1/0/2、1/0/3全部加入 VLAN 100,上联口设置Trunk链路放通VLAN 100。

[SwitchB] vlan 100

[SwitchB-vlan100] quit

[SwitchB] interface GigabitEthernet 1/0/1

[SwitchB-GigabitEthernet1/0/1] port link-type access

[SwitchB-GigabitEthernet1/0/1] port default vlan 100

[SwitchB-GigabitEthernet1/0/1] quit

[SwitchB] interface GigabitEthernet 1/0/2

[SwitchB-GigabitEthernet1/0/2] port link-type access

[SwitchB-GigabitEthernet1/0/2] port default vlan 100

[SwitchB-GigabitEthernet1/0/2] quit

[SwitchB] interface GigabitEthernet 1/0/3

[SwitchB-GigabitEthernet1/0/3] port link-type access

[SwitchB-GigabitEthernet1/0/3] port default vlan 100

[SwitchB-GigabitEthernet1/0/3] quit

[SwitchB] interface XGigabitEthernet 1/0/4

[SwitchB-XGigabitEthernet1/0/4] port link-type trunk

[SwitchB-XGigabitEthernet1/0/4] port trunk allow-pass vlan 100

[SwitchB-XGigabitEthernet1/0/4] quit步骤 2 隔离组配置。

在SwitchB创建隔离组1,并将端口GE1/0/1、GE1/0/2 加入隔离组。

[SwitchB] port-isolate group 1 //创建隔离组1

[SwitchB] interface gigabitethernet 1/0/1

[SwitchB-GigabitEthernet1/0/1] port-isolate enable group 1 //将接口加入隔离组1

[SwitchB] interface gigabitethernet 1/0/2

[SwitchB-GigabitEthernet1/0/2] port-isolate enable group 1 //将接口加入隔离组1步骤 3验证端口隔离组的配置信息。

[SwitchB] display port-isolate group 1

Port-isolate group information:

Uplink port support: NO

Group ID: 1

Group members:

GigabitEthernet1/0/1 GigabitEthernet1/0/2注意事项:

VLAN的作用是隔离广播域,同一个VLAN在一个广播域,端口隔离就是将同一个VLAN不同接口再进行隔离(同vlan主机进行隔离,不能通信)。

- 端口隔离的端口之间无法相互通信,但可以与上联口通信;VLAN是同VLAN ID的端口可以任意通信,不同VLAN之间不能直接通信。

- 端口隔离的各个端口仍然处于同一IP段;VLAN则必须每个VLAN对应一个独立的IP段。

- 端口隔离仅限于单台交换机,即无法控制通过上联口互联的两台交换机之间的隔离端口的通信;VLAN可以跨越多台交换机,只要VLAN ID不同,就无法直接通信。

- 上联口无法区分端口隔离的数据来自哪个端口,但是可以区分VLAN的数据归属于哪个VLAN。