本文档是一份关于主流开源虚拟组网(SD-WAN/ZTNA)产品 的技术选型分析报告,旨在为企业和开发者提供选型参考。报告选取了四款最具代表性的开源方案------NetBird、Headscale、ZeroTier 和 Nebula------从架构原理、核心功能、网络能力、开源协议合规性等维度进行深度对比评估。

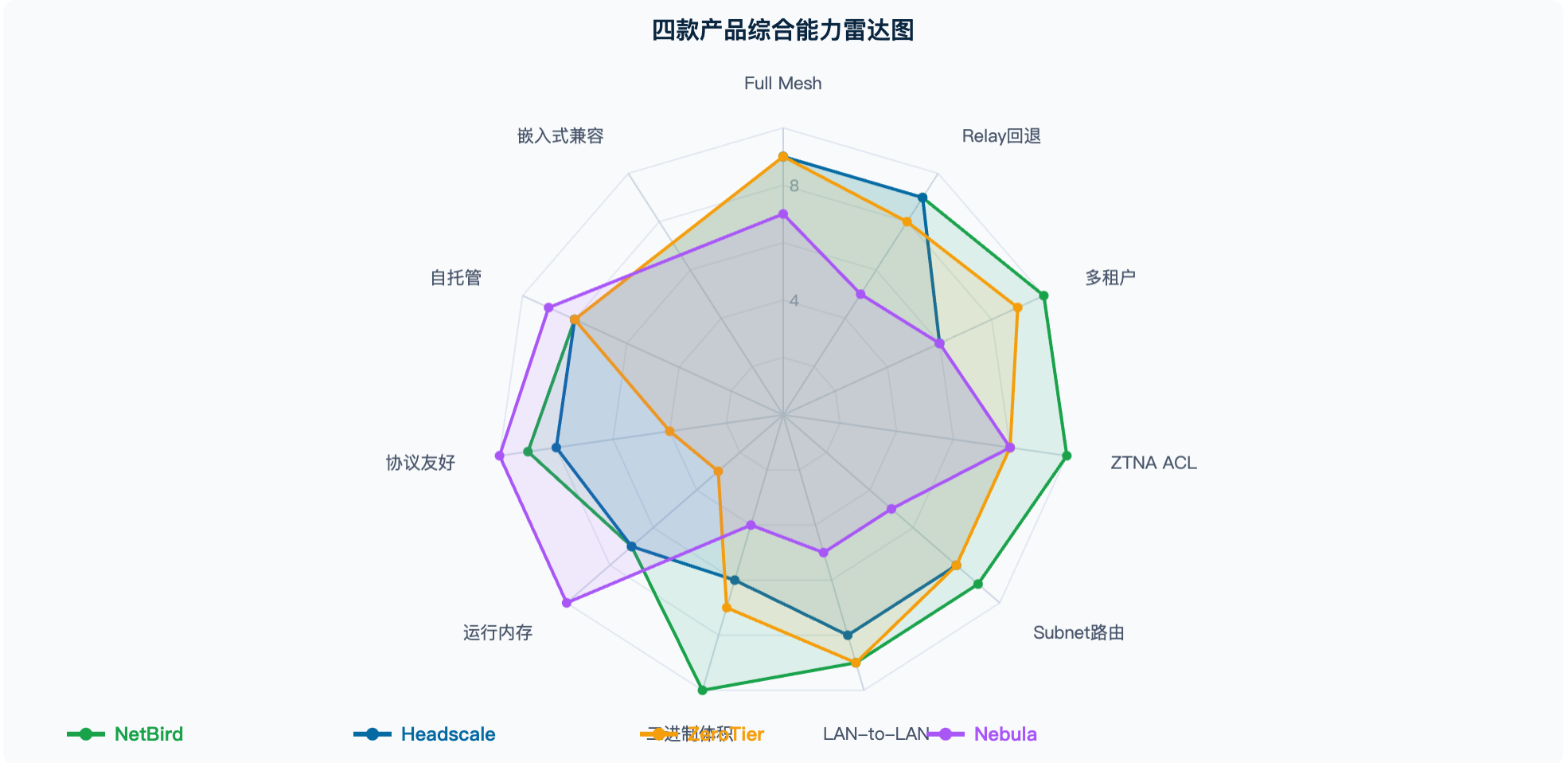

核心发现包括:NetBird 在功能完备性和ZTNA能力上表现突出,但资源占用较大;Headscale 凭借Tailscale客户端的领先NAT穿透能力脱颖而出,协议友好度高;ZeroTier 的L2虚拟网络和Flow Rules机制强大,但BSL协议限制商业集成;Nebula以MIT协议和极致轻量化为亮点,适合资源受限场景。报告详细分析了各方案在Full Mesh P2P、Adaptive Relay、多租户隔离、零信任ACL、工业协议透传等关键需求上的满足程度,并提供了综合评分对比,帮助读者根据实际场景做出合理的技术决策。

0. 调研背景与核心选型维度

0.1 调研背景

随着物联网(IoT)和边缘计算的快速发展,传统的 VPN 技术在面对海量边缘节点、复杂的 NAT 环境以及零信任安全需求时,越来越显得力不从心。现在行业里都在提 SD-WAN 和 ZTNA(零信任网络访问),大家都在琢磨怎么给客户提供一套基于 Overlay Network 的安全边缘网络方案。

所以的话,这次技术调研的核心目标很明确:找一款靠谱的开源虚拟组网引擎,作为底层网络基座。这里要特别说明一下,我们这次评估的重点不是开源产品自带的管理界面好不好看,而是它的底层网络能力和架构设计。具体来说:

- 开源产品的管理 UI 根本不是我们的选型重点 ------ 在实际的企业级应用中,通常会有统一的配置界面或云管平台,开源产品在里面就老老实实做个底层网络引擎。

- 我们真正关心的是:网络能力够不够完备、跨平台兼容性怎么样、API 接口丰不丰富,再一个就是开源协议对商业集成友不友好。

0.2 核心选型维度(按优先级排序)

结合行业痛点和实际落地场景,我把这次选型的核心维度按优先级排了个序:

1. 技术需求规格

(Technical Requirements Specification)

为了把这事儿干成,我们需要构建一个基于零信任(ZTNA)架构,而且还得具备子网穿透能力的边缘协同网络。具体的技术规格,我梳理了以下几点:

TR-1 核心组网:

Full Mesh P2P Topology & NAT Traversal (ICE/STUN/TURN)

系统需支持基于 Interactive Connectivity Establishment (ICE) 协议的 P2P 打洞能力,实现在各种复杂对称型 NAT 后的**全网状(Full Mesh)**虚拟拓扑。确保边缘网关节点能够实现低延迟的点对点直接通信,减少对中心节点的依赖,降低数据传输的抖动。

TR-2 链路冗余:

Adaptive Relay Failover (TURN/DERP)

方案需具备透明链路热备份能力。当 P2P 路径因网络波动或防火墙拦截导致不可达(Failure)时,系统应能在毫秒级无感切换至云端中继服务器(Relay Node)。实现"100% 连通性承诺",确保在严苛的工业内网环境下,控制流与数据流始终具备冗余路径。

TR-3 多租户隔离:

Multi-tenancy Isolation & Group-based Management

支持**逻辑隔离(Logical Isolation)**机制。通过"组(Groups)"或"标签(Tags)"对全球分布的设备进行归类,默认遵循"零信任(Zero Trust)"原则,即:未明确授权的不同组节点间互不可见。满足复杂项目多区域、多现场的运维管理需求,防止生产网络中的横向移动(Lateral Movement)风险。

TR-4 细粒度安全:

Micro-segmentation & Zero Trust Network Access (ZTNA) Policies

提供集中的**访问控制列表(ACL)**配置引擎,支持在管理平面定义五元组(源IP、目的IP、协议、端口、动作)过滤规则。实现微隔离架构,支持按需(On-demand)开启最小权限访问,约束组内节点的通信行为,确保安全合规。

TR-5 虚拟网关:

Subnet Routing & Route Advertisement

边缘网关需支持 Network Routes(Subnet Router)功能,能够将下端物理子网通告(Advertise)给虚拟网络。允许虚拟网络内的其他节点通过边缘网关的路由转发,实现对下端 PLC、传感器等非安装客户端设备的透明访问。

TR-6 工业连通性:

Transparent Site-to-Site Connectivity (LAN-to-LAN)

系统应支持路由代理模式,确保主控端无需更改任何现有物理配置(如 IP 掩码),即可通过虚拟链路直接访问远程站点的物理 IP 地址。消除 NAT 转换带来的应用层不兼容问题,确保工业协议(如 Modbus TCP、S7)在虚拟隧道内的透明传输。

2. 候选开源产品概览

拿着上面这些需求尺子去量,我们在市面上扒拉了一圈,最后筛选出四款比较主流的开源虚拟组网产品来做深度对比:

| 产品 | 简介 | 开源协议 | 加密协议 | GitHub ⭐ |

|---|---|---|---|---|

| NetBird | 基于 WireGuard 的零信任 Mesh VPN 平台,提供完整的管理 UI、SSO 集成、精细化 ACL,支持完全自托管。 | BSD-3 (客户端) AGPLv3 (服务端) | WireGuard | ~15k+ |

| Headscale (Tailscale 开源控制面) | Tailscale 控制服务器的开源实现,复用 Tailscale 官方客户端,支持 ACL、MagicDNS、子网路由。 | BSD-3 | WireGuard | ~24k+ |

| ZeroTier | 软件定义网络(SDN)平台,模拟以太网交换机,支持 Flow Rules 精细化流量控制,自有加密协议。 | BSL 1.1 (Controller 非开源) | 自有协议 (Curve25519) | ~15k+ |

| Nebula (Slack 开源) | Slack 开源的高性能 Overlay 网络工具,基于证书的身份认证,内置主机防火墙,轻量级。 | MIT | Noise 协议 (Curve25519) | ~14k+ |

3. 架构原理对比

这四款产品在架构设计上可以说是各有千秋,侧重点都不太一样。我画了几张架构图,咱们结合图来简单捋一捋:

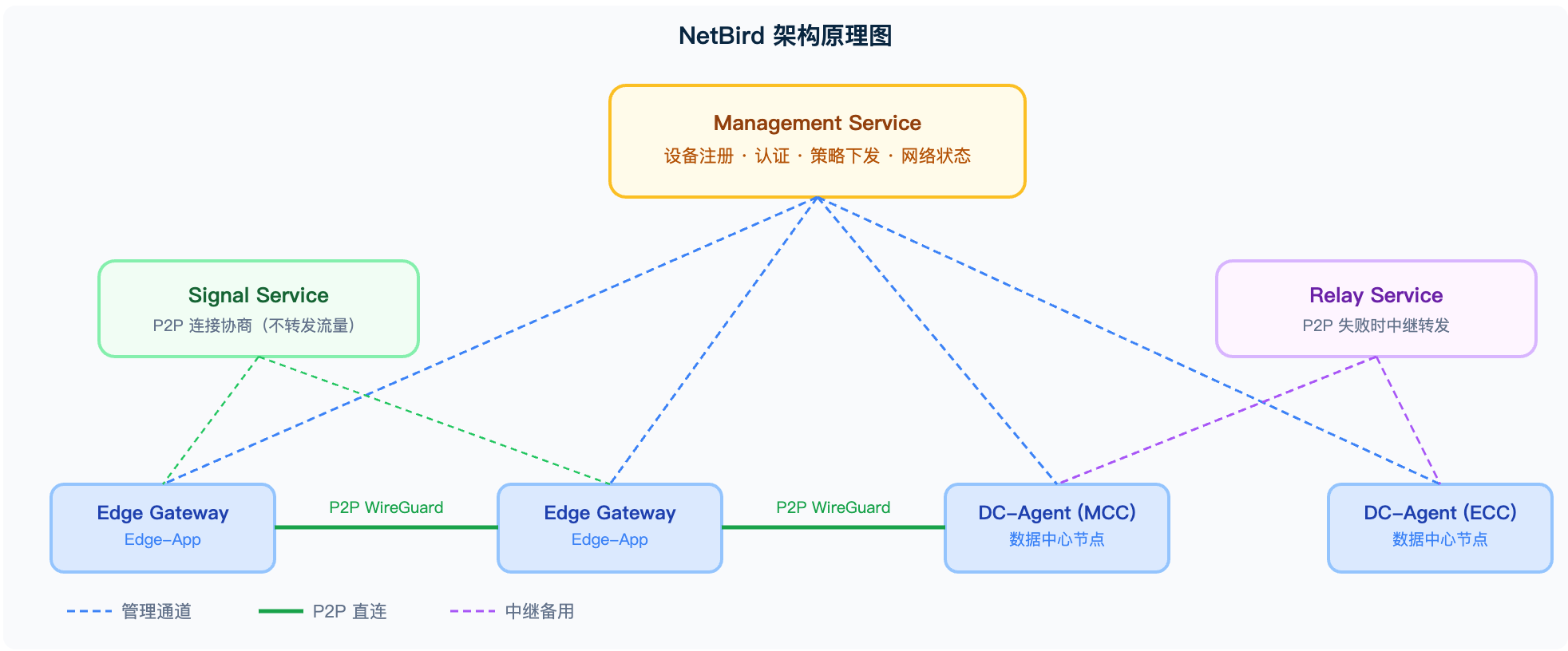

3.1 NetBird 架构

NetBird 由四个核心组件构成:Management Service(管理服务)负责设备注册、认证、策略下发和网络状态管理;Signal Service(信令服务)负责 P2P 连接协商,不存储数据也不转发流量;Relay Service(中继服务)在 P2P 无法建立时转发加密流量;Client Agent(客户端代理)安装在每台设备上,负责建立 WireGuard 隧道。所有组件均可自托管。

**核心优势:**原生零信任设计(deny-by-default),Groups + Access Policies 实现精细化访问控制。支持 Network Routes 将内网网段通告到虚拟网络。管理 UI 完善,支持 SSO/MFA 集成。

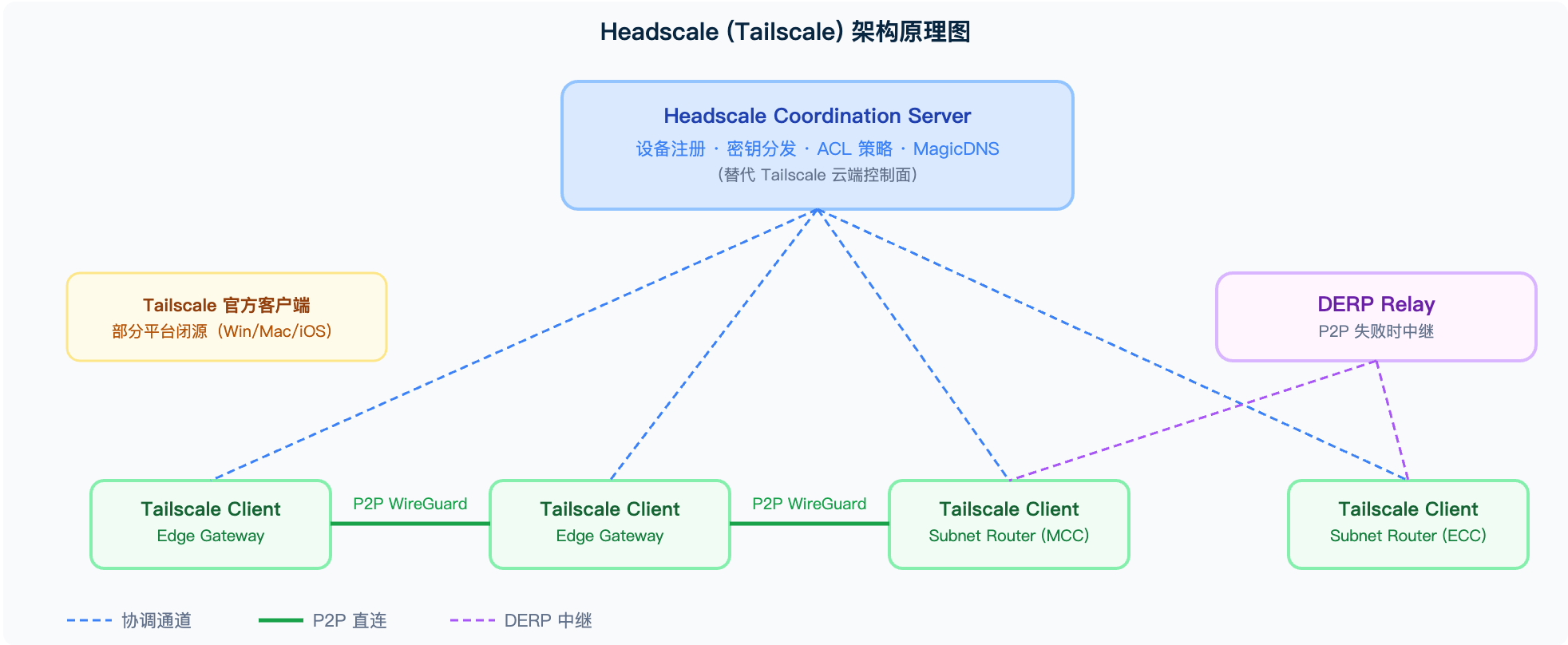

3.2 Headscale(Tailscale 开源控制面)架构

Headscale 是 Tailscale 控制服务器的开源实现,复用 Tailscale 官方客户端。Coordination Server(协调服务器)负责设备注册、密钥分发、ACL 策略管理;DERP Relay(中继服务器)在 P2P 无法建立时转发加密流量;Tailscale Client(官方客户端)安装在设备上,通过 WireGuard 建立 Mesh 网络。Headscale 替代了 Tailscale 的云端控制面,实现完全自托管。

**核心特点:**复用 Tailscale 成熟客户端生态,NAT 穿透能力强。ACL 基于 JSON 策略文件配置,支持 Users/Groups/Tags 分组。Subnet Router 可通告内网路由。但管理 UI 需第三方工具(如 Headscale-UI),原生管理体验较弱。

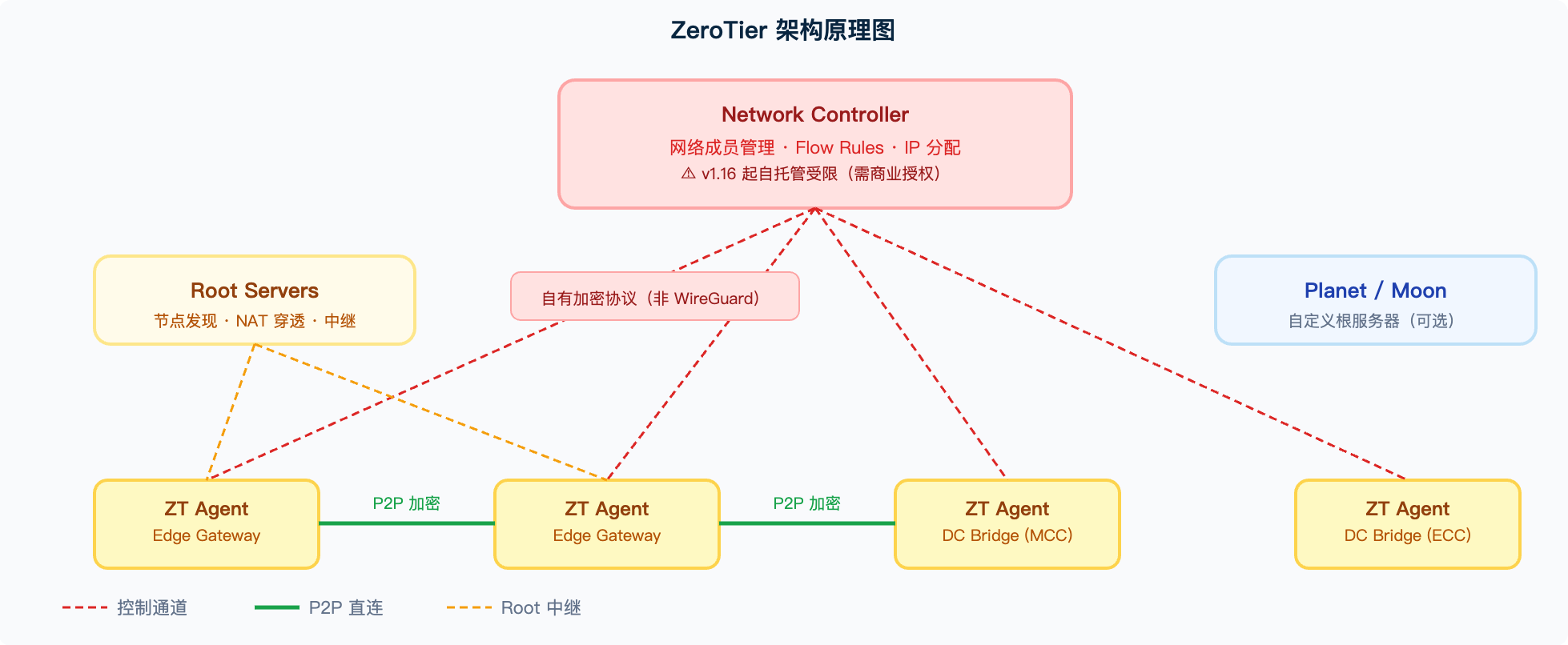

3.3 ZeroTier 架构

ZeroTier 模拟一个全球以太网交换机。Network Controller(网络控制器)管理网络成员和规则;Root Servers(根服务器)负责节点发现和 NAT 穿透协商;ZeroTier Agent(客户端代理)安装在设备上,建立加密的 P2P 连接。ZeroTier 使用自有的加密协议(非 WireGuard),工作在 L2 层,可模拟以太网。

**注意事项:**ZeroTier 从 v1.16 起,自托管 Controller 已从二进制中移除,需要商业授权。BSL 1.1 协议限制了将 Controller 作为商业服务出售。Flow Rules 功能强大但语法复杂。

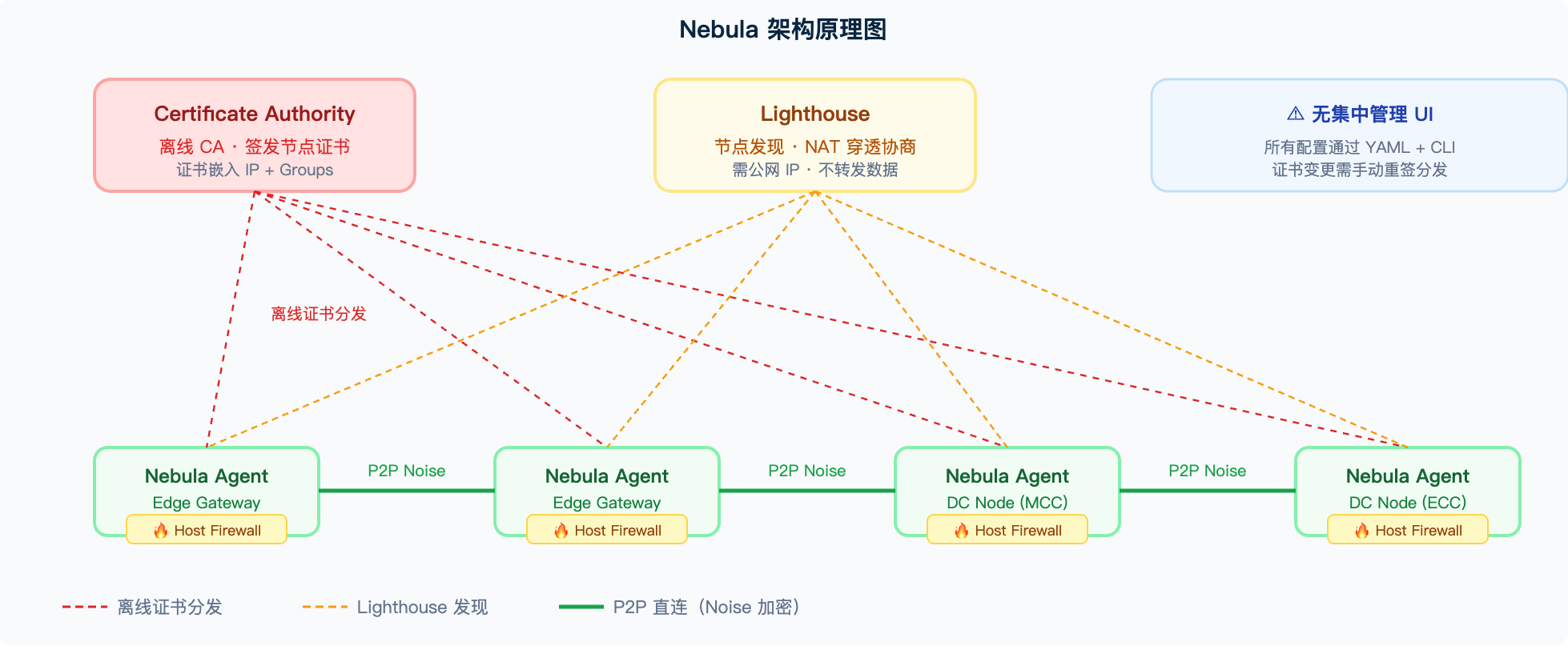

3.4 Nebula 架构

Nebula 由 Slack 开源,架构极简。Certificate Authority(CA)负责签发节点证书,证书中嵌入 IP 和 Group 信息;Lighthouse(灯塔节点)负责节点发现和 NAT 穿透协商,需要公网 IP;Nebula Agent(客户端代理)安装在每个节点上,基于证书建立加密隧道。Nebula 使用 Noise 协议加密,内置主机防火墙支持基于 Group 的规则。

**注意事项:**Nebula 没有集中管理 UI,所有配置通过 YAML 文件和证书管理。证书变更需要重新签发和分发,不支持动态策略下发。适合基础设施团队手动管理,不适合大规模 Zero-Touch 场景。

4. 需求匹配度对比矩阵

光看架构还不够,咱们得拿前面的 6 项核心技术需求(TR-1 ~ TR-6)和关键性能指标,给这四款产品挨个过一遍筛子。

| 需求项 | NetBird | Headscale | ZeroTier | Nebula |

|---|---|---|---|---|

| TR-1 Full Mesh P2P NAT Traversal (ICE) | ✅ ICE/STUN + Relay Pion WebRTC 实现 | ✅ DERP + NAT 穿透 业界领先 | ✅ Root Server 协商 自有协议 | ⚠️ Lighthouse 协商 UDP 打洞,无 ICE |

| TR-2 Adaptive Relay 自适应中继回退 | ✅ 自动切换 Relay 毫秒级无感 | ✅ DERP 自动回退 全球 DERP 节点 | ✅ Root Relay 自动回退 | ⚠️ 需手动配置 relay 无自动切换 |

| TR-3 Multi-tenancy 多租户 / 逻辑分组 | ✅ Groups 机制 灵活分组,deny-by-default | ⚠️ Users 隔离 分组粒度较粗 | ✅ 多 Network 天然多租户 | ⚠️ 证书 Groups 静态,变更需重签 |

| TR-4 ZTNA ACL 微隔离 / 五元组策略 | ✅ Groups + Policies 协议/端口/方向 | ✅ ACL JSON 协议/端口 | ✅ Flow Rules L2-L4 全层 | ✅ Host Firewall Group/协议/端口 |

| TR-5 Subnet Router 子网通告 / 路由代理 | ✅ Network Routes HA 多路由节点 | ✅ Subnet Router 需手动 approve | ✅ Managed Routes | ⚠️ unsafe_routes 需逐节点手动配置 |

| TR-6 LAN-to-LAN 物理 IP 透明访问 | ✅ 路由模式 无 NAT 透明转发 | ✅ 路由模式 无 NAT 透明转发 | ✅ L2 Bridge 原生以太网桥接 | ⚠️ unsafe_routes 需手动路由配置 |

| 二进制体积 要求 < 5MB | ❌ ~30MB+ Go 编译,体积大 | ❌ ~30MB+ Go 编译,体积大 | ⚠️ ~10MB C++ 编译 | ⚠️ ~10MB Go 编译,但较轻 |

| 运行时内存 要求 < 20MB | ⚠️ ~25-40MB Go runtime 开销 | ⚠️ ~25-40MB Go runtime 开销 | ✅ ~10-15MB C++ 原生 | ⚠️ ~15-25MB Go runtime |

| 开源协议 排除 GPL 系列 | ✅ BSD-3 (客户端) 可闭源分发 | ⚠️ BSD-3 (控制面) 客户端部分闭源 | ❌ BSL 1.1 商业使用受限 | ✅ MIT 完全自由 |

| 完全自托管 | ✅ 全组件可自托管 | ✅ 完全自托管 | ⚠️ Controller 受限 | ✅ 完全自托管 |

5. 开源协议友好性分析

开源协议直接影响产品的商业可用性和二次开发自由度,以下为四款产品的协议详细分析:

**协议友好性排序:**MIT(Nebula)≈ BSD-3(Headscale)> BSD-3 + AGPLv3(NetBird)>> BSL 1.1(ZeroTier)。对于需要将开源方案集成到自有商业产品中的场景,Nebula 和 Headscale 的协议最为友好;NetBird 的客户端部分也可自由使用;ZeroTier 的 BSL 协议限制最多,需谨慎评估。

6. 各产品优劣势详细分析

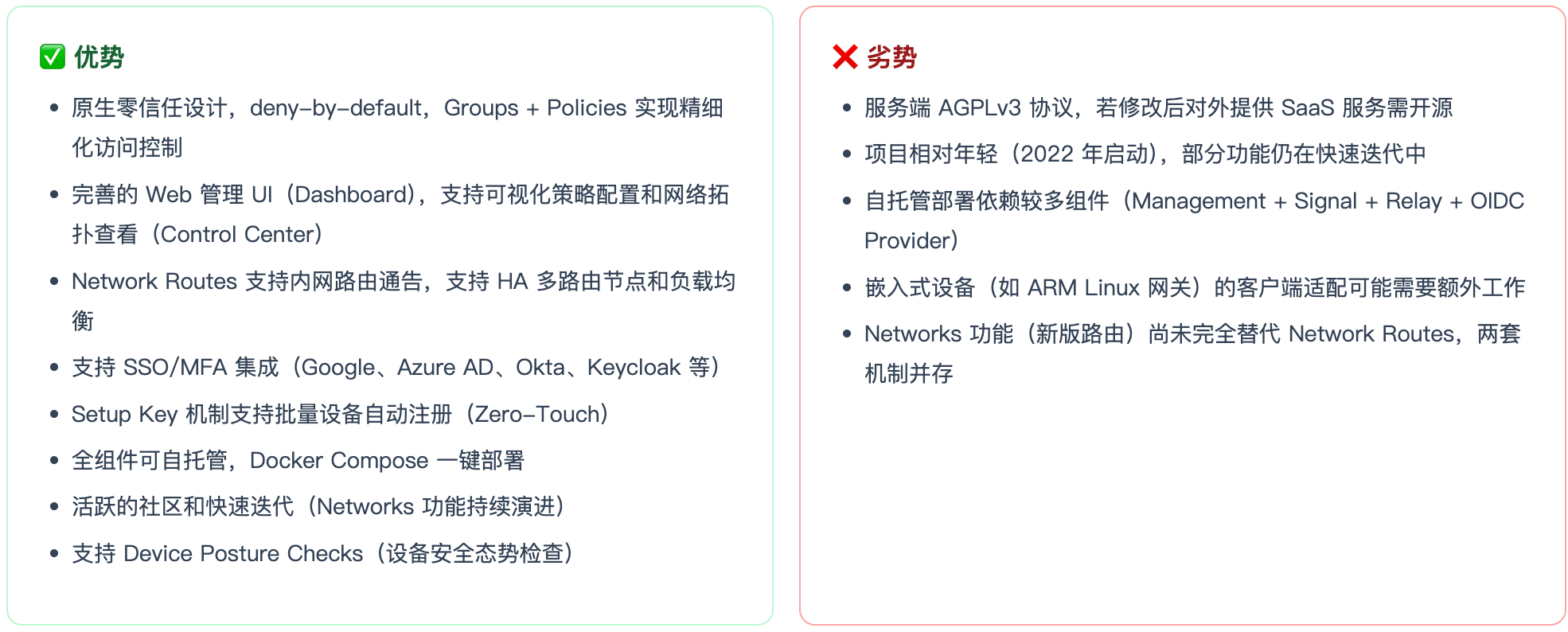

6.1 NetBird

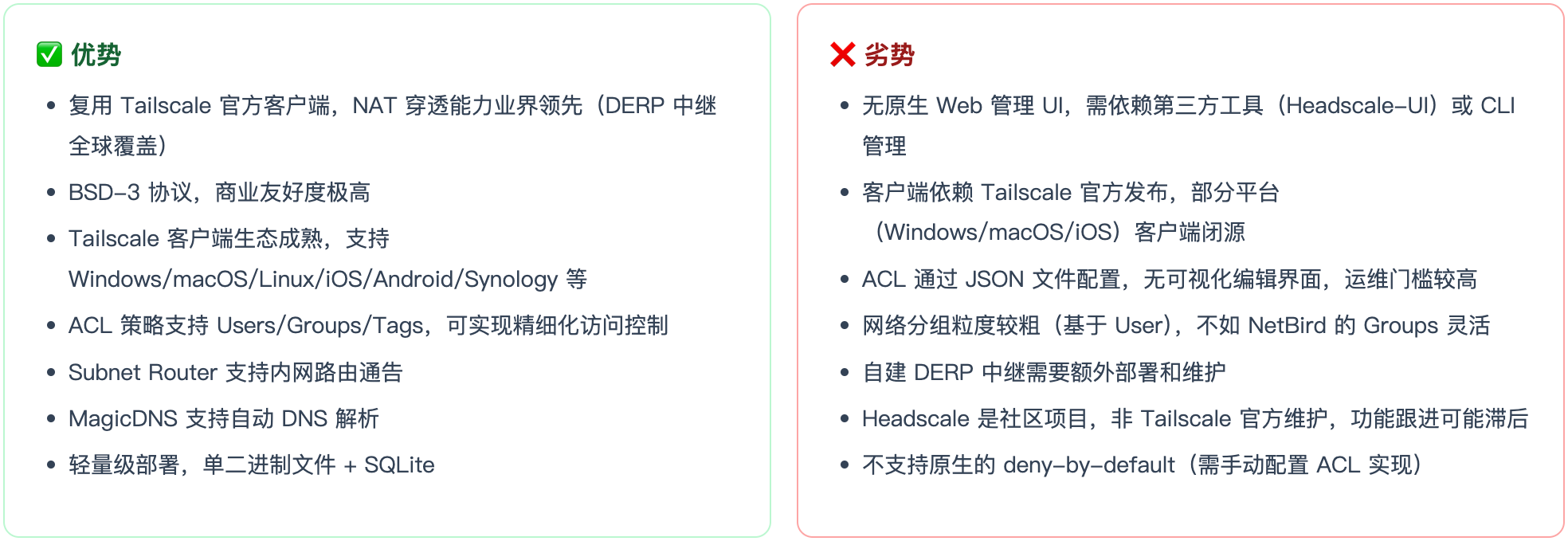

6.2 Headscale(Tailscale 开源控制面)

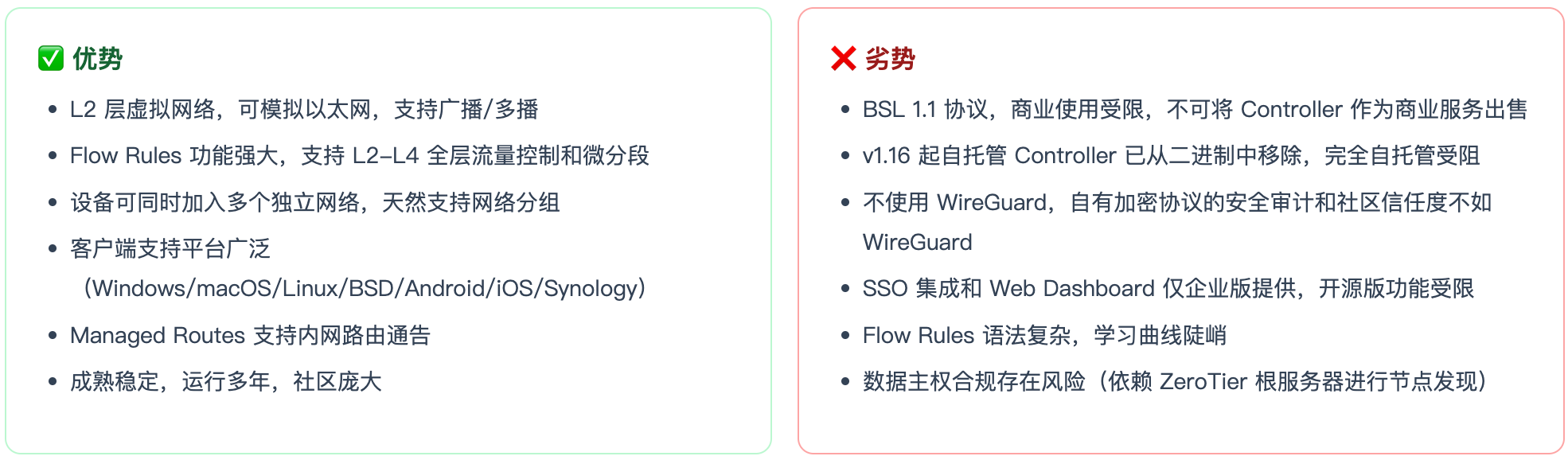

6.3 ZeroTier

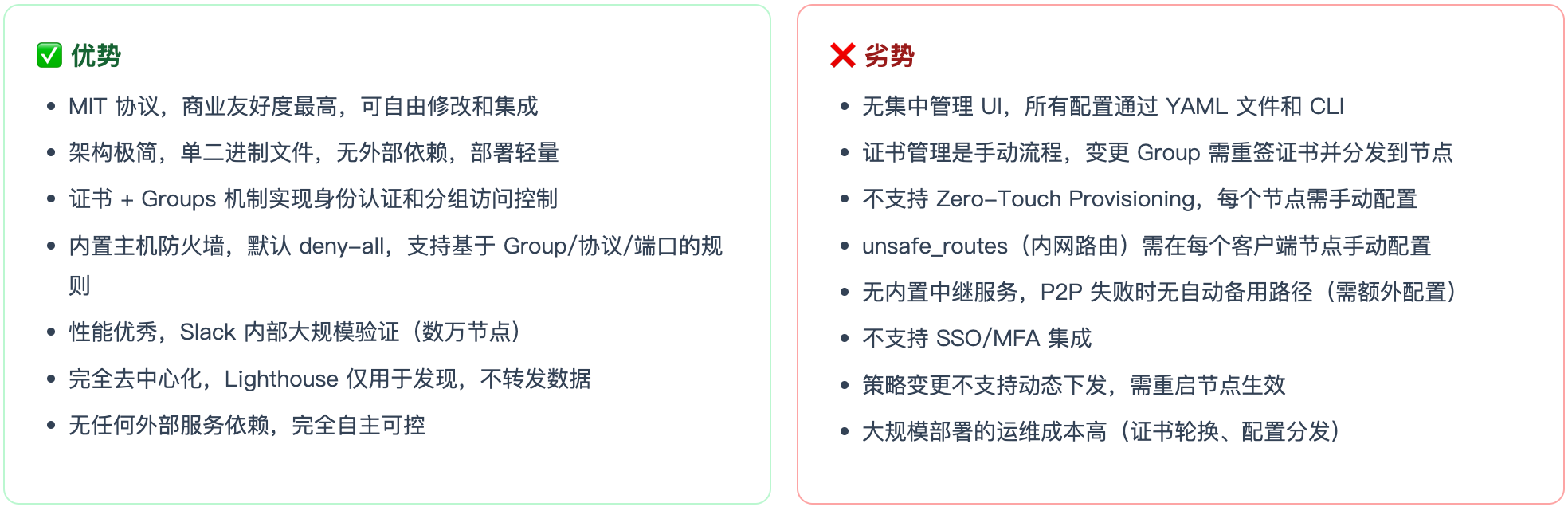

6.4 Nebula

7. 综合评分与推荐

基于 Enerjisa PoC 方案的 9 项核心需求,对四款产品进行综合评分(满分 10 分):

| 评估维度 | NetBird | Headscale | ZeroTier | Nebula |

|---|---|---|---|---|

| TR-1 Full Mesh P2P | 9 | 9 | 9 | 7 |

| TR-2 Adaptive Relay | 9 | 9 | 8 | 5 |

| TR-3 Multi-tenancy | 10 | 6 | 9 | 6 |

| TR-4 ZTNA ACL | 10 | 8 | 8 | 8 |

| TR-5 Subnet Router | 9 | 8 | 8 | 5 |

| TR-6 LAN-to-LAN | 9 | 8 | 9 | 5 |

| 二进制体积(<5MB) | 3 | 3 | 5 | 5 |

| 运行时内存(<20MB) | 4 | 4 | 7 | 6 |

| 开源协议友好性 | 7 | 7 | 3 | 10 |

| 完全自托管 | 9 | 8 | 4 | 10 |

| 嵌入式兼容性(ARM/MIPS) | 7 | 7 | 7 | 9 |

| 综合加权得分 | 7.8 | 7.0 | 7.0 | 7.0 |

8. 最终选型建议

基于上述分析,为了在未来业务中与友商拉开差距并凸显竞争优势,我们建议采用 NetBird 或 Headscale 作为核心组网引擎,并针对不同硬件平台采取差异化策略。

8.1 核心推荐理由

| 优势维度 | 说明 |

|---|---|

| 功能最全 | NetBird 和 Headscale 提供了最完整的 Zero Trust Network Access (ZTNA) 能力,支持精细化 ACL、Subnet Router、多租户隔离等高级特性。 |

| NAT 穿透能力 | 具备业界领先的 ICE/STUN/TURN (NetBird) 或 DERP (Headscale) 穿透与中继回退机制,确保复杂工业网络环境下的 100% 连通性。 |

| 竞争优势 | 集成后可大幅提升 云管平台 的网络安全与协同能力,形成强大的产品护城河,满足高端 OT 安全边缘网络 PoC 需求。 |

| 二选一建议 | 若追求极致的零信任功能和原生 UI,首选 NetBird (需注意服务端 AGPL 隔离);若追求绝对的开源协议安全(BSD),则选 Headscale。 |

8.3 云管平台集成架构说明

在 边缘计算系列网关上集成 NetBird/Headscale 时,云管平台侧需实现以下协同:

| 能力 | 集成方案 |

|---|---|

| Zero-Touch Provisioning | 云管平台 在设备注册时自动分发 NetBird/Headscale 的 Setup Key 或 Auth Key,实现无感接入。 |

| 集中管理 UI | 云管平台 提供统一的网络拓扑可视化、分组管理、策略配置界面,通过 API 与底层引擎的控制面交互。 |

| 动态策略下发 | 利用 NetBird/Headscale 原生的动态策略能力,云管平台 配置变更后实时生效,无需重启 Agent。 |

实施建议与注意事项:

- **协议合规性:**若选择 NetBird,需注意其服务端的 AGPLv3 协议限制,建议通过 API 松耦合集成,避免 云端后端代码被传染;若选择 Headscale,需评估其客户端部分闭源组件的长期可控性。

- **产品定位:**在市场推广时,明确将高级虚拟组网能力作为 边缘计算系列的增值卖点,引导对网络安全有高要求的客户向 边缘计算系列升级。

参考资料

- NetBird 官方文档 - How NetBird Works

- NetBird 官方文档 - Understanding Groups and Access Policies

- NetBird 官方文档 - Network Routes

- NetBird GitHub 仓库

- Headscale 官方文档 - ACLs

- Headscale 官方文档 - Routes

- Headscale GitHub 仓库

- ZeroTier 官方文档 - Rules Engine

- ZeroTier 官方文档 - Protocol

- ZeroTier GitHub 仓库

- Nebula 官方文档

- Nebula 官方文档 - Firewall

- Nebula GitHub 仓库

- NetBird AGPLv3 协议公告

- ZeroTier BSL 协议说明