一、引言

1.1 核心技术定义

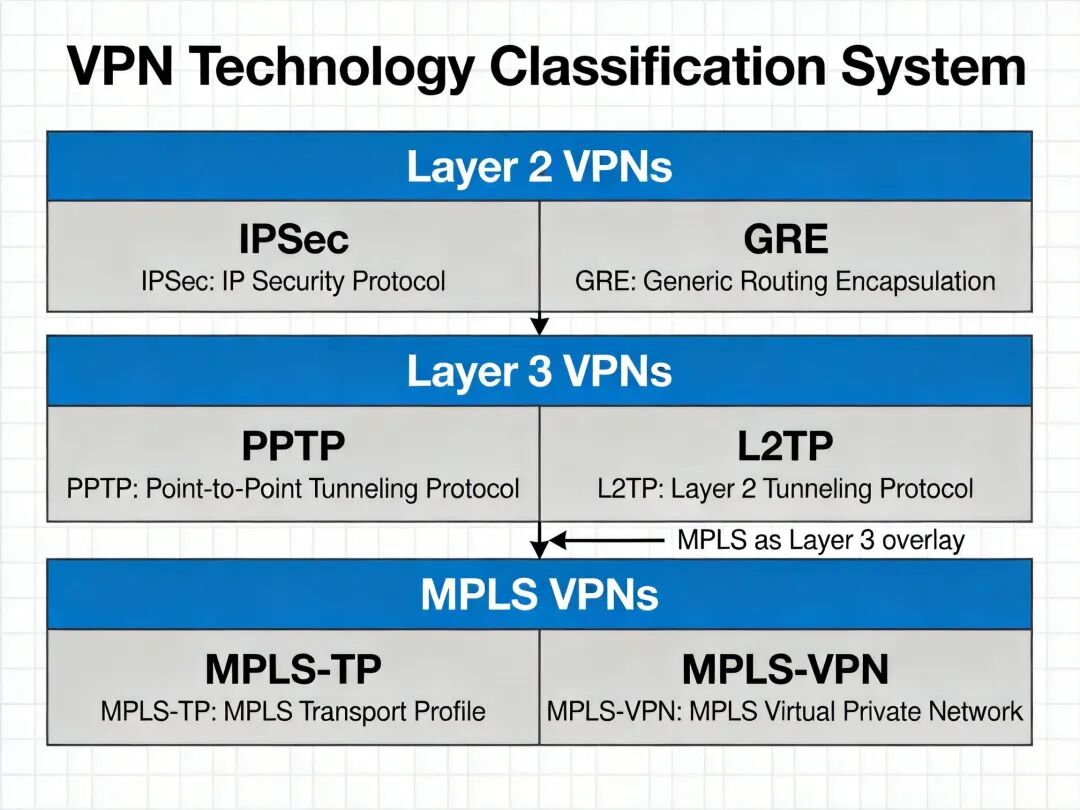

虚拟专用网(VPN)是在公共 IP 网络上构建逻辑隔离的专用通信通道的技术集合,通过封装、加密、认证等机制,实现跨公网的私有数据安全传输,满足企业站点互联、远程员工接入等场景需求。IPSec VPN 和 GRE VPN 是三层 VPN 领域的核心技术,也是软考网络工程师考试中广域网技术模块的核心考点,平均占分比例达 8-12 分,覆盖选择题、案例分析题两大题型。

1.2 技术发展脉络

GRE 技术起源于 1994 年,IETF 发布 RFC 1701 作为首个标准化规范,最初用于解决异种网络协议的跨 IP 网络传输问题;IPSec 协议族于 1998 年由 IETF 正式标准化,核心规范包括 RFC 2401(安全架构)、RFC 2402(AH 协议)、RFC 2406(ESP 协议),是目前网络层安全传输的国际标准。二者历经 20 余年演进,已成为企业广域网组网的基础技术。

1.3 本文知识点覆盖

本文系统拆解 IPSec VPN 的核心组件、工作模式、安全协议、NAT 穿越机制,以及 GRE VPN 的封装原理、应用场景、配置要点,结合软考真题规律提炼考点,同时提供典型配置案例和排错思路。

VPN 技术分类体系图,明确 IPSec、GRE 在三层 VPN 中的定位,以及与后续 MPLS VPN、二层 VPN 的关系

二、IPSec VPN 核心技术原理

2.1 核心定义与机制

IPSec(IP Security) 是工作在网络层的安全协议族,通过端到端的安全关联(SA)为 IP 报文提供机密性、完整性、数据源认证三大核心安全服务,是站点到站点 VPN 的首选技术。其核心运行逻辑分为两个阶段:第一阶段通过 IKE(互联网密钥交换)协议协商建立安全通道,为第二阶段协商提供加密保护;第二阶段协商 IPSec SA,定义具体的流量保护策略。

2.2 核心组件与配置逻辑

IPSec VPN 的完整配置由 5 个层级的组件联动实现,各组件职责明确,不可缺失:

ACL(访问控制列表):定义需要被 IPSec 保护的流量范围,即 "保护什么",通常使用高级 ACL(3000-3999)匹配源目网段。典型配置:acl number 3000 rule permit ip source 172.16.1.0 0.0.0.255 destination 192.168.2.0 0.0.0.255

IPSec 安全提议:定义流量保护的具体方法,即 "如何保护",包括安全协议类型、加密算法、认证算法。典型配置:ipsec proposal pro1 esp encryption-algorithm aes-256 esp authentication-algorithm sha2-256

IKE 对等体:定义对端设备的协商参数,即 "和谁建立通道",包括对端公网 IP、预共享密钥、IKE 协商策略。典型配置:ike peer peer1 pre-shared-key cipher Test@123 remote-address 202.100.1.10

IPSec 安全策略:将 ACL、安全提议、IKE 对等体关联,形成完整的保护规则,分为 ISAKMP 模式(自动协商 SA)和手工模式(静态配置 SA)。典型配置:ipsec policy policy1 10 isakmp security acl 3000 proposal pro1 ike-peer peer1

接口应用:将安全策略组绑定到连接公网的出站接口,使策略生效。典型配置:interface GigabitEthernet 0/0/1 ipsec policy policy1

2.3 工作模式与安全协议

两种工作模式

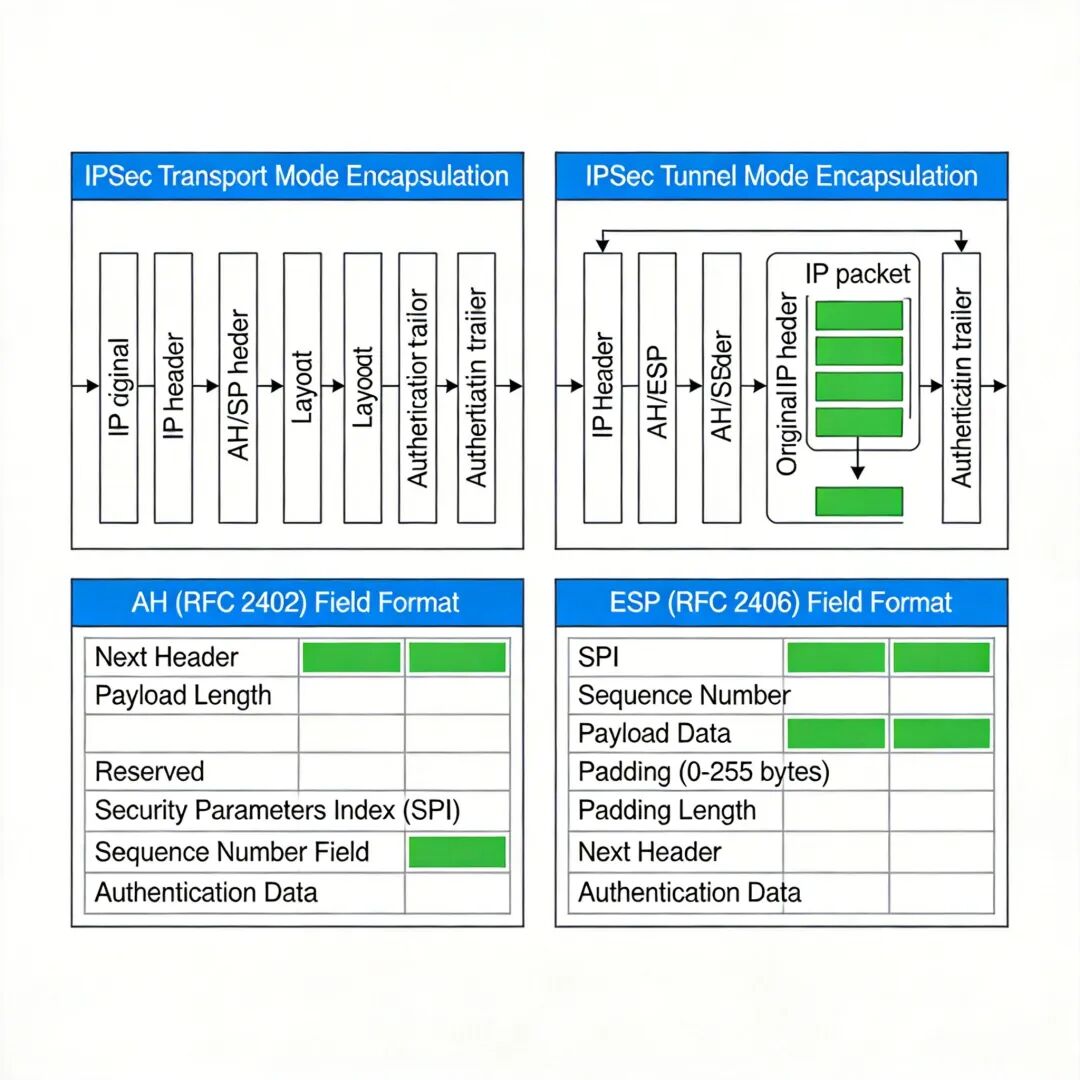

传输模式:封装结构为[原IP头] [IPSec头] [传输层数据],不修改原始 IP 头,仅加密传输层 payload,适用于主机到主机的端到端保护,软考中仅在远程接入场景涉及。

隧道模式:封装结构为[新公网IP头] [IPSec头] [原私有IP头] [传输层数据],对整个原始 IP 报文进行封装保护,是站点到站点互联的默认模式,也是考试高频考点。

两种安全协议

AH(认证头协议,RFC 2402):仅提供数据完整性校验和数据源认证,不对数据加密,因对整个 IP 头(包括源目 IP)进行校验,与 NAT 完全不兼容,目前已很少单独使用。

ESP(封装安全载荷协议,RFC 2406):同时提供加密、完整性校验、数据源认证功能,仅对 IP 头后的 payload 进行校验,开启 NAT 穿越功能后可兼容 NAT 环境,是当前 IPSec 的主流选择。

IPSec 两种模式封装结构对比图,以及 AH 与 ESP 协议的字段格式示意图

三、IPSec 与 NAT 共存机制与配置

3.1 冲突原理

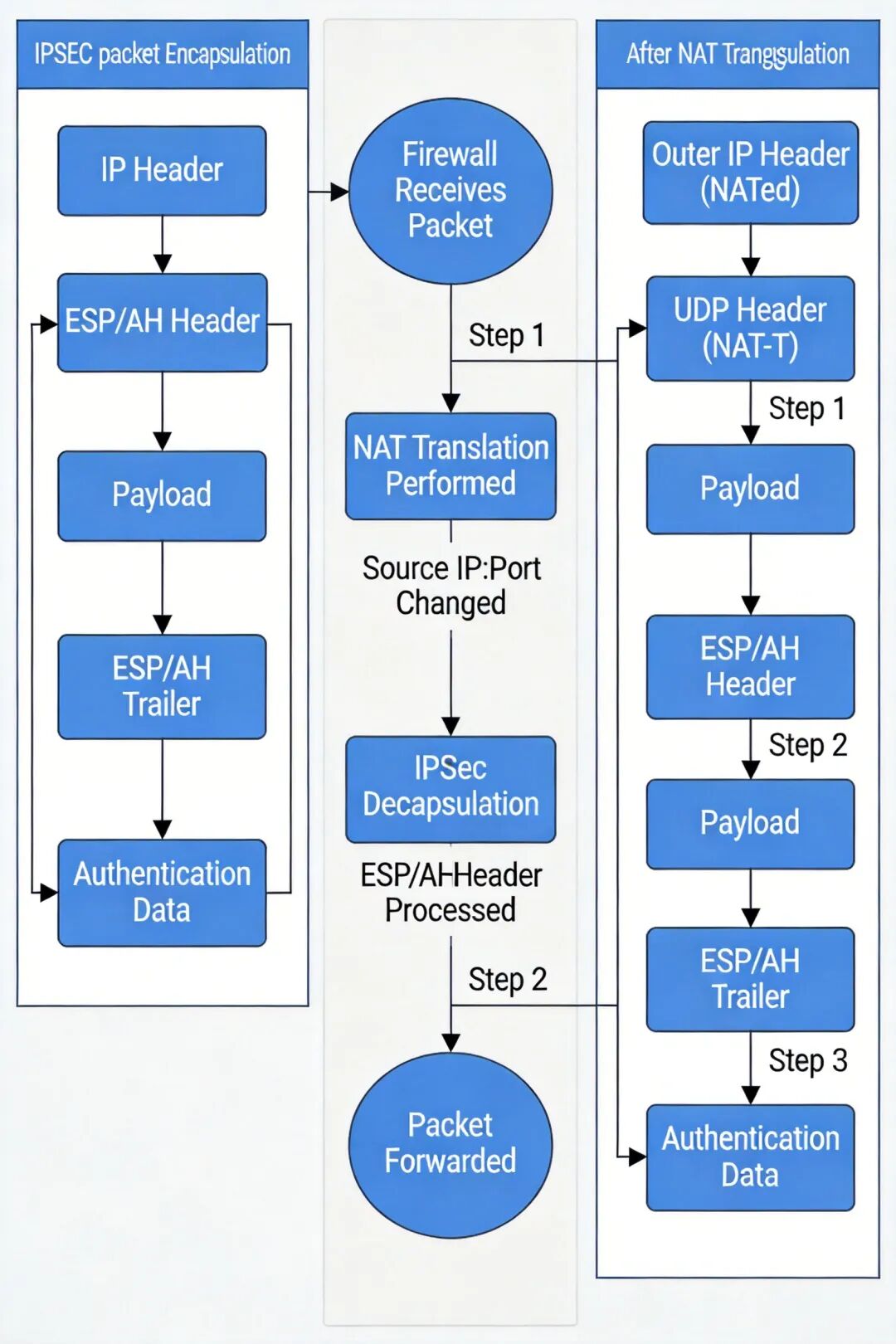

在防火墙的报文处理流程中,NAT 策略的匹配优先级高于 IPSec 策略,出站流量先执行 NAT 转换,再进行 IPSec 封装,由此产生两类冲突:

IKE 协商阶段:IKE 使用 UDP 500 端口进行协商,NAT 设备可正常转换 IP 和端口,因此第一阶段协商通常可以成功。

数据传输阶段:ESP 是网络层协议,无传输层端口字段,且报文内容被加密,NAT 设备无法执行端口转换,导致 ESP 报文在 PAT(端口地址转换)环境下被丢弃,表现为隧道已建立但业务不通。

3.2 解决方案:NAT 穿越(NAT-T)

NAT-T 技术规范定义在 RFC 3947/3948,核心原理是在 IKE 协商阶段检测通信路径中是否存在 NAT 设备,若存在则将 ESP 报文封装在 UDP 4500 端口的报文中,形成[公网IP头] [UDP头(端口4500)] [ESP头] [原始IP报文]的封装结构,NAT 设备可对外层 UDP 头的 IP 和端口进行正常转换,解决 ESP 穿越 NAT 的问题。

3.3 配置要点

两端设备均需开启 NAT 穿越功能:Cisco 设备配置为crypto isakmp nat-traversal 20(20 为保活间隔,单位秒),华为设备配置为ike peer peer1 nat traversal。

配置 NAT 豁免策略:在 NAT 策略中添加高优先级规则,明确需要 IPSec 保护的流量不进行地址转换,避免私有地址被转换为公有地址后无法匹配 IPSec ACL。典型华为防火墙配置:

nat-policy interzone trust untrust outbound

policy 0

action no-nat

policy source 172.16.1.0 mask 255.255.255.0

policy destination 192.168.2.0 mask 255.255.255.0

policy 5

action source-nat

policy source 172.16.1.0 mask 255.255.255.0

address-group 1

IPSec 报文 NAT 穿越前后的封装结构对比图,以及防火墙 NAT 与 IPSec 处理流程图

四、GRE VPN 核心技术与应用

4.1 核心定义与作用

GRE(通用路由封装,RFC 2784)是轻量级三层隧道封装技术,本身不提供加密功能,核心作用包括两类:

多协议承载:可封装 IPX、IPv6、AppleTalk 等异种网络层协议,使其在 IPv4 公网中传输,解决异构网络互通问题。

虚拟点对点链路构建:在公网两端的网关设备之间建立逻辑隧道接口,相当于一条虚拟的点对点专线,可直接运行 OSPF、RIP、BGP 等动态路由协议,实现跨公网的路由自动学习。

4.2 典型应用场景

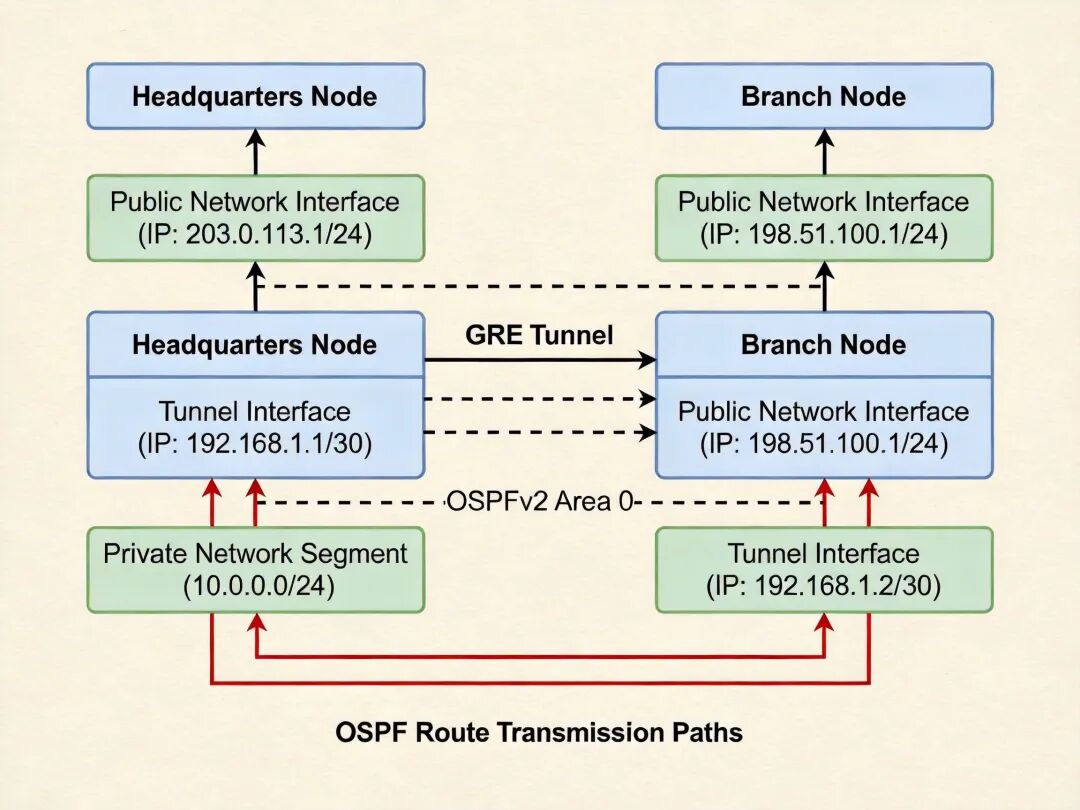

企业总部与分支均运行 OSPF 动态路由协议,中间通过互联网互联,若直接使用 IPSec VPN 仅能实现静态路由的跨公网传输,无法传递 OSPF 组播报文。通过配置 GRE 隧道,将 Tunnel 接口宣告到 OSPF 进程中,OSPF 报文将被 GRE 封装后通过公网传输,实现总部与分支的路由自动同步,无需配置静态路由。

4.3 配置关键步骤

以华为设备为例,GRE 隧道核心配置如下:

创建 Tunnel 接口并配置协议:

interface Tunnel 0/0/1

tunnel-protocol gre #指定隧道封装协议为GRE

ip address 10.0.0.1 255.255.255.252 # 配置隧道接口互联IP,用于路由协议通信

source 202.100.1.5 # 隧道源地址,为本地公网接口的IP地址

destination 202.100.2.10 # 隧道目的地址,为对端设备的公网IP地址将 Tunnel 接口宣告到动态路由进程:

ospf 1

area 0

network 10.0.0.0 0.0.0.3

network 172.16.1.0 0.0.0.255

GRE 隧道组网拓扑图,包含总部、分支的公网接口、Tunnel 接口、私有网段的地址规划,以及 OSPF 路由传递路径

五、IPSec 与 GRE VPN 技术对比与选型

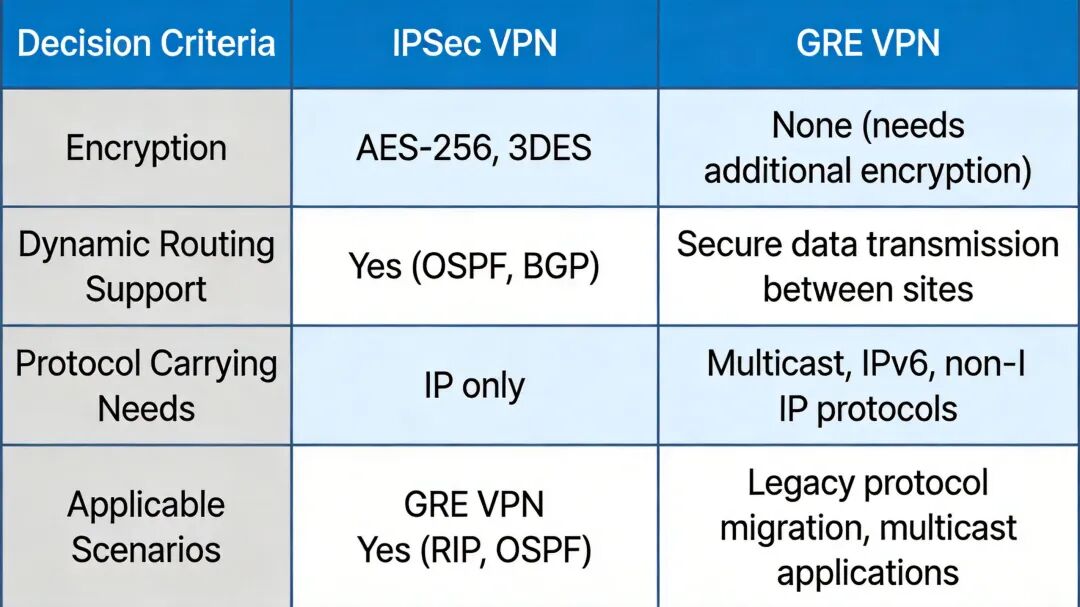

5.1 多维度技术对比

| 对比维度 | IPSec VPN | GRE VPN |

|---|---|---|

| 安全能力 | 提供加密、完整性校验、认证,安全性高 | 无原生安全能力,报文为明文传输 |

| 协议支持 | 仅支持 IP 协议 | 支持 IP、IPX、IPv6 等多种网络层协议 |

| 动态路由支持 | 无法直接传递组播 / 广播路由协议报文,需结合 GRE 使用 | 支持 OSPF、RIP、BGP 等所有动态路由协议 |

| 封装开销 | 隧道模式下开销约 50-60 字节 | 封装开销约 24 字节 |

| NAT 兼容性 | 需开启 NAT 穿越功能支持 | 原生支持 NAT 穿越,外层 IP 头可被正常转换 |

| 配置复杂度 | 需配置 ACL、安全提议、IKE 对等体、安全策略,复杂度高 | 仅需配置 Tunnel 接口参数,复杂度低 |

5.2 软考选型规则

考试中可根据题干关键词快速判断技术选型:

题干出现 "加密"、"安全传输"、"防止数据窃取" 等关键词,首选 IPSec VPN。

题干出现 "运行 OSPF/RIP 动态路由"、"承载非 IP 协议"、"简化路由配置" 等关键词,首选 GRE VPN,若同时要求安全则选择 GRE over IPSec 组合方案。

站点到站点的网关互联场景,IPSec 默认使用隧道模式,远程主机接入场景使用传输模式。

IPSec 与 GRE VPN 适用场景对比矩阵图,标注不同需求组合下的技术选型结果

六、软考考点与排错要点

6.1 高频考点汇总

选择题考点:IPSec 两种工作模式的封装结构、AH 与 ESP 的功能差异、NAT 穿越的端口号(UDP 500/4500)、GRE 的封装开销、IKE 两个阶段的作用。

案例分析考点:IPSec VPN 配置排错、NAT 豁免策略的配置、GRE 隧道的路由宣告、IPSec 与 GRE 的场景选型。

6.2 常见排错思路

IPSec 隧道无法建立:检查 IKE 对等体的预共享密钥是否一致、对端公网 IP 是否可达、ACL 规则是否匹配镜像(两端 ACL 源目网段相反)、安全提议的加密 / 认证算法是否一致。

隧道已建立但数据不通:检查是否配置 NAT 豁免策略、是否开启 NAT 穿越功能、中间运营商是否封禁 ESP 协议或 UDP 4500 端口、两端私网路由是否指向隧道接口。

GRE 隧道无法传递路由:检查 Tunnel 接口是否 UP、源目公网 IP 是否可达、动态路由是否宣告 Tunnel 接口网段、私网网段是否在路由进程中发布。

七、总结与备考建议

7.1 核心要点提炼

IPSec VPN 是网络层安全传输的黄金标准,通过 ACL、安全提议、IKE 对等体、安全策略四大组件实现流量保护,隧道模式适用于站点间互联,ESP 协议配合 NAT 穿越可兼容大部分公网环境;GRE VPN 是轻量级隧道技术,支持多协议封装和动态路由传递,适合异构网络互联和路由自动学习场景。

7.2 备考与实践建议

考试备考:重点记忆 IPSec 组件的配置逻辑、两种模式和两种协议的差异、NAT 穿越的原理,掌握 GRE 隧道的基本配置,熟悉选型判断规则。

实践操作:可通过 EVE-NG、Packet Tracer 等仿真工具搭建站点到站点 IPSec VPN 和 GRE VPN 实验,验证 NAT 豁免、NAT 穿越、OSPF over GRE 等典型场景的配置效果。

下期预告:下一篇文章将讲解 GRE over IPSec 组合技术、L2TP 远程接入 VPN,以及运营商级 MPLS VPN 的 VRF、RD、RT 等核心概念,构建完整的 VPN 技术知识体系。