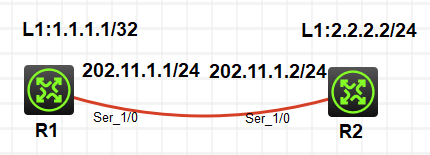

一、区域认证

1、基于区域的简单口令认证

R1:

<H3C>sys

System View: return to User View with Ctrl+Z.

H3C\]sysn R1

\[R1\]int l1

\[R1-LoopBack1\]ip add 1.1.1.1 32

\[R1-LoopBack1\]int s1/0

\[R1-Serial1/0\]ip add 202.11.1.1 24

\[R1-Serial1/0\]undo sh

\[R1-Serial1/0\]qu

\[R1\]ospf 1

\[R1-ospf-1\]area 0

\[R1-ospf-1-area-0.0.0.0\]net

\[R1-ospf-1-area-0.0.0.0\]network 1.1.1.1 0.0.0.0

\[R1-ospf-1-area-0.0.0.0\]network 202.11.1.1 0.0.0.255

\[R1-ospf-1-area-0.0.0.0\]authentication-mode simple plain 1234

\[R1-ospf-1-area-0.0.0.0\]qu

\[R1-ospf-1\]qu

\[R1\]router id

\[R1\]router id 1.1.1.1 //修改路由器ID

\[R1\]qu

\