在很多工业现场,网络建设的第一优先级往往是"能跑起来"。但随着工业系统逐步联网、上云,问题开始变得复杂:谁接入了网络?这个设备是不是可信?会不会带来安全风险?

如果这些问题没有明确答案,那么再稳定的网络,也可能在某个瞬间失控。

这也是为什么,越来越多工程师开始重新审视一个看似"传统"的协议------IEEE 802.1X。

一个被低估的能力:让交换机"有判断力"

很多人对工业交换机的理解,还停留在"转发数据"的层面。但在引入802.1X之后,交换机的角色其实发生了本质变化------它开始具备"准入控制能力"。

简单来说就是一句话:

没有通过认证的设备,连网络都进不来。

在802.1X机制下,设备插上网线后,并不会立即获得通信权限,而是必须先完成身份认证。只有认证通过,交换机端口才会放行数据流量。

这背后的逻辑,其实非常接近当前主流的"零信任"安全理念。

工业现场为什么更需要它?

如果是在办公网络中,802.1X更多是防止陌生设备蹭网。但在工业环境,这个问题要严重得多。

你可以想象几个真实场景:

- 调试人员临时接入一台笔记本电脑

- 外包设备未经审核直接接入交换机

- 维护过程中误插网线导致网络异常

这些行为在很多现场都很常见,但风险也很直接:

- IP冲突导致设备掉线

- 广播风暴影响整网通信

- 非法设备接入带来安全隐患

而802.1X的价值就在于,它能在最靠近物理接入的位置,把这些风险挡在外面。

现实问题:很多工业设备并不"配合"

理论很美好,但工程师都知道,工业网络从来不是"理想环境"。

一个很现实的问题是:

大量工业设备(PLC、传感器等)并不支持802.1X认证。

那怎么办?

这也是为什么在实际部署中,很少是"纯802.1X",而是会结合多种机制,比如:

- MAC地址认证(MAB)作为补充

- 端口白名单

- VLAN隔离策略

换句话说,802.1X并不是单点技术,而是整个接入安全体系的一部分。

真正有价值的,是"策略联动能力"

很多人以为802.1X只是"认证通过或失败",但在工程实践中,更关键的是认证之后能做什么。

比如:

- 不同身份的设备进入不同VLAN

- 限制某些设备只能访问特定服务器

- 对访客设备进行带宽限制

这些能力,决定了网络不仅"安全",还"可控"。

工业交换机厂商的实现差异,其实很大

从功能列表来看,很多交换机都写着"支持802.1X",但工程师真正关心的,是它在复杂环境下是否"好用"。

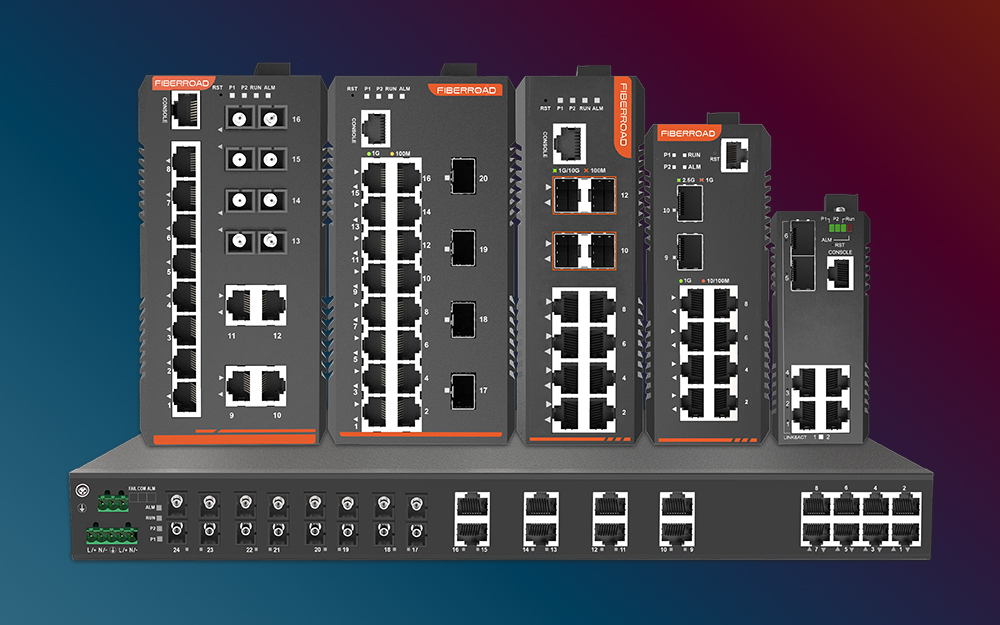

以 Fiberroad(光路科技)的网管型工业交换机为例,其对802.1X的支持并不仅停留在基础认证,而是更偏向工程落地:

- 支持802.1X与MAC认证混合部署

- 可结合VLAN、ACL实现细粒度控制

- 支持复杂工业拓扑(如环网、冗余链路)下稳定运行

- 兼顾安全性与工业网络的连续性需求

这类设计的核心思路其实很明确:

不是为了"支持协议",而是为了"解决现场问题"。

一个趋势:从"连通网络"到"可信网络"

如果把工业网络的发展分阶段来看,大致可以分为三步:

-

能连通(Connectivity)

-

高可靠(Reliability)

-

可信任(Trustworthiness)

802.1X正是第三阶段的重要基础。

尤其是在工业互联网、远程运维、车路协同等场景中,网络边界越来越模糊,如果没有接入层的身份控制,再高级的安全策略也很难落地。

结尾:工程师真正要思考的问题

很多时候,问题不是"要不要用802.1X",而是:

- 哪些设备必须认证?

- 哪些设备可以例外?

- 认证失败时,业务是否允许继续?

这些,才是决定方案成败的关键。