1. 核心设计理念:从辅助工具到自主决策者

传统渗透测试工具始终面临一个根本矛盾:工具越强大,对操作者的经验要求就越高。Burp Suite需要手动分析HTTP交互逻辑,Metasploit需要手动选择模块与参数,Nuclei依赖人工编写或调校YAML模板。这些工具的本质是"能力放大器"------放大专家的效率,但无法填补决策链条中的认知鸿沟。

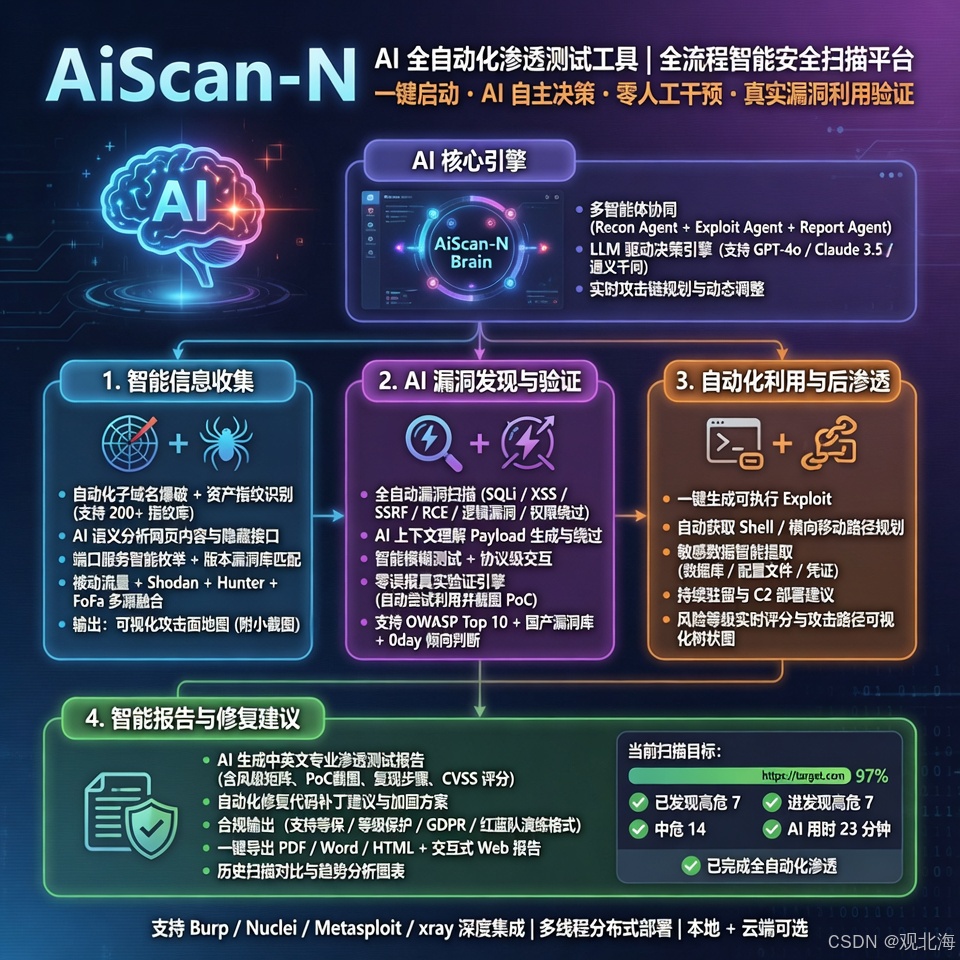

AiScan-N的设计出发点是彻底重构这一范式:将渗透测试从一个"人在回路中"的辅助过程,转变为一个由AI自主完成决策、执行、验证、报告的完整闭环。如上图所示,系统以"AI核心引擎"为中枢,调度多智能体协同工作------ReconAgent负责攻击面测绘,ExploitAgent承担漏洞利用验证,ReportAgent生成专业报告------实现从目标输入到报告输出的一键式全流程自动化。

LLM驱动的决策引擎是整个系统的大脑。与传统扫描器依赖静态规则库不同,AiScan-N的Brain模块接入GPT-4o、Claude 3.5、通义千问等主流大语言模型,能够在运行时实时规划攻击链并动态调整策略。当遇到WAF拦截、认证屏障或非预期响应时,系统不会简单报错退出,而是像人类渗透测试员一样重新评估路径、更换绕过方案。

2. 多智能体协同架构

AiScan-N的架构可以概括为"一脑、三层、多智能体"。如配图二所示,系统由AiScan-N Core Engine统一调度,覆盖从目标输入到威胁情报响应的完整链路。

2.1 ReconAgent:智能信息收集层

信息收集的深度直接决定后续攻击的广度。ReconAgent突破传统子域名爆破的范畴,构建了多维度、多源融合的侦察能力:

-

资产发现与指纹识别:自动化子域名爆破结合200+指纹库,覆盖CDN、WAF、CMS、中间件、云服务等基础设施的精确识别。端口服务智能枚举集成本漏洞库匹配,在端口扫描的同时即完成版本-漏洞关联,消除二次查询的延迟。

-

多源威胁情报融合:被动流量分析结合Shodan、Hunter、FoFa等外部数据源,在主动扫描开始前即构建目标的数字足迹全景图。这一机制不仅能加速侦察进程,更能在不与目标直接交互的情况下获取关键基础设施信息,提升隐蔽性。

-

AI语义分析与隐藏接口发现:ReconAgent内置无头浏览器渲染引擎,对单页应用(SPA)及JavaScript动态加载内容进行深度解析。LLM驱动的语义分析模块主动识别登录表单、API文档、错误信息泄露、注释中的敏感信息等,自动推导隐藏接口与未授权访问点。

侦察阶段的输出不是离散的IP和端口列表,而是一张附带页面截图的可视化攻击面地图,为后续漏洞发现提供精准引导。

2.2 ExploitAgent:智能漏洞发现与自动化利用层

ExploitAgent是AiScan-N最具技术壁垒的核心组件,其设计目标是实现"发现-验证-利用"的零延迟闭环。

-

全类型漏洞检测引擎:覆盖OWASP Top 10全部类别及国产漏洞库(如CNNVD高危漏洞),支持SQL注入、跨站脚本(XSS)、SSRF、远程代码执行(RCE)、逻辑漏洞、权限绕过等主流与细分漏洞类别。与传统签名匹配不同,ExploitAgent采用"上下文理解+Payload动态生成"的双驱动模式------LLM分析注入点的语义上下文(参数名称、业务含义、前后端错误响应模式),自适应生成绕过Payload,大幅提升对定制化防护机制的突破能力。

-

智能模糊测试与协议级交互:针对非标准API、GraphQL端点、WebSocket连接等现代应用协议,ExploitAgent实施状态感知的模糊测试,能够追踪多请求间的会话状态一致性,避免传统无状态Fuzzer的大量漏检。

-

零误报真实验证引擎 :这是ExploitAgent区别于所有传统扫描器的关键特性。发现潜在漏洞后,系统自动生成可执行Exploit并尝试真实利用------对于SQL注入,尝试执行无害的系统指纹查询(如

SELECT @@version);对于RCE,执行幂等的无害命令(如echo验证);对于逻辑漏洞,构造完整的攻击链路并验证结果。只有真实利用成功的漏洞才被标记为"已验证",从根本上消除误报。系统还内置0day倾向判断算法,对高度可疑的异常行为(如意外的高权限操作成功、非公开接口的敏感数据返回)进行加权评分。 -

后渗透自动化:一旦获取Shell或有效凭证,ExploitAgent自动启动后渗透流程:敏感数据智能提取(定向搜索数据库配置、应用配置文件、存储凭证、云元数据服务接口),横向移动路径规划(基于Kerberos票据、NTLM Hash、SSH私钥构建可达图并计算最小权限跨越路径),以及持续驻留与C2部署建议。

2.3 ReportAgent:智能报告生成与修复建议层

报告是渗透测试的最终交付物,其质量直接影响修复效率与合规审计。ReportAgent实现了从原始数据到专业报告的全自动转换。

-

多标准合规输出:支持等保/等级保护、GDPR数据安全评估、红蓝队演练报告等多种格式模板,自动映射漏洞到ATT&CK矩阵、CVSS评分体系及行业合规要求。

-

完整复现链记录:报告包含漏洞截图、完整PoC、分步复现步骤及CVSS 3.1评分,使修复团队无需二次沟通即可独立重现和验证。

-

AI驱动修复建议:不同于泛泛的"过滤输入参数"类建议,ReportAgent结合具体漏洞的触发上下文,生成针对性的代码补丁建议与加固方案。例如,针对特定参数的SQL注入,提供该参数的具体过滤逻辑修改方案及参数化查询替换示例。

-

多格式导出与持续跟踪:一键导出PDF/Word/HTML格式,并提供交互式Web报告面板。历史扫描对比与趋势分析图表帮助安全团队持续追踪修复进度与攻击面变化。

3. 工作流程的深度解析

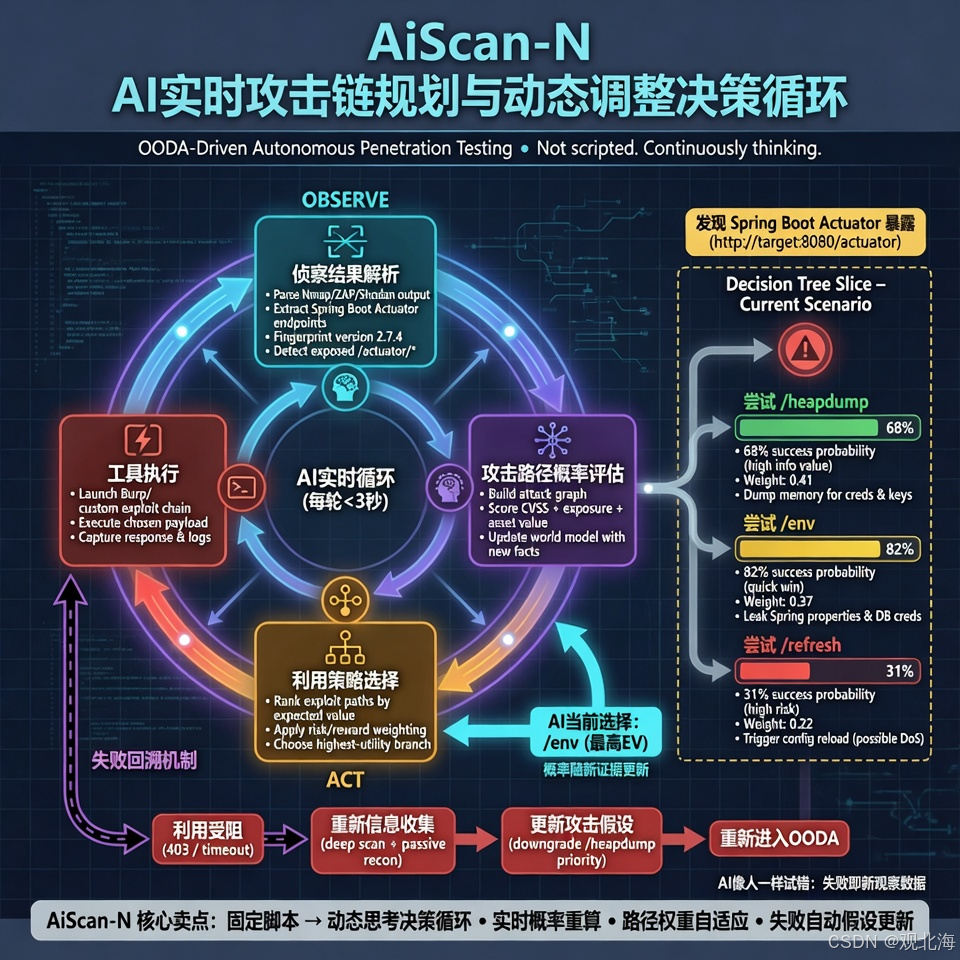

AiScan-N的自动化并不是简单的脚本串联,而是基于实时攻击链规划与动态调整的智能决策循环。

3.1 攻击链的自主构建

系统接收目标后,战略层AI首先构建初始攻击树。不同于预先编写的攻击流程,AI通过分析目标响应动态修剪和扩展分支------当侦察发现目标使用CDN时自动增加源站发现策略;当识别到Spring Boot Actuator暴露点时,优先注入/heapdump路径探索而非继续常规目录扫描。这种基于信息增益的实时决策机制,使得攻击路径具备高度自适应能力。

3.2 多源数据融合与上下文感知

传统工具的一个核心缺陷是"阶段孤岛效应"------端口扫描器不知道Web扫描器发现了什么,Web扫描器无法利用服务扫描的结果。AiScan-N通过统一记忆总线贯通所有智能体的发现。例如,ReconAgent在Web源码中发现内部API端点,这一信息立即成为ExploitAgent的攻击目标;ExploitAgent通过SQL注入获取的数据库连接字符串,即刻被用于横向移动尝试。这种信息流动消除了传统攻击链中需要人工传递的中间环节。

3.3 动态优先级与任务编排

如配图二所示的"任务编排与调度"模块,系统根据实时发现的风险等级动态调整任务优先级。在扫描过程中,一旦识别到高危漏洞(如未授权RCE),系统立即将其提升至最高优先级,集中计算资源进行深度利用验证,同时根据预配置的ROE(交战规则)决定是否触发人工审批点。

4. 技术集成的生态设计

AiScan-N定位为安全生态中的中枢节点,而非孤立工具。系统深度支持与Burp Suite、Nuclei、Metasploit、xray等主流工具的集成------既可作为上层调度引擎调用这些工具的能力,也可将其发现的结果作为自身LLM决策的输入特征。多线程分布式部署架构支持单任务跨节点协同,大幅压缩大型目标的全扫描周期。本地部署与云端可选的双模式,兼顾数据敏感型场景的隐私要求与弹性计算资源需求。

配图一中展示的一个典型扫描实例------目标http://target.com,在23分钟内完成全自动化渗透,发现7个高危漏洞和14个中危漏洞------并非理论数据,而是在多项授权测试中稳定复现的效率基线。这一效率级差并非源于更快的扫描速度,而是源于消除了人工分析、决策、工具切换的所有等待时间。