🔥 个人主页: 杨利杰YJlio

❄️ 个人专栏: 《Sysinternals实战教程》 《Windows PowerShell 实战》 《WINDOWS教程》 《IOS教程》

《微信助手》 《锤子助手》 《Python》 《Kali Linux》

《那些年未解决的Windows疑难杂症》

🌟 让复杂的事情更简单,让重复的工作自动化

OpenClaw v2026.3.31 更新解析:QQ Bot、后台任务流、LINE 多媒体、Matrix 历史、Exec 安全与升级避坑

- [1. 写在前面:OpenClaw v2026.3.31 这版重点是什么?](#1. 写在前面:OpenClaw v2026.3.31 这版重点是什么?)

- [2. 版本变化总览:v2026.3.31 主要改了哪些地方?](#2. 版本变化总览:v2026.3.31 主要改了哪些地方?)

-

- [2.1 我认为这版最重要的 6 个变化](#2.1 我认为这版最重要的 6 个变化)

- [3. 关键机制:为什么说这版是"任务控制面 + 安全边界"升级?](#3. 关键机制:为什么说这版是“任务控制面 + 安全边界”升级?)

-

- [3.1 后台任务统一:从分散记录到 SQLite ledger](#3.1 后台任务统一:从分散记录到 SQLite ledger)

- [3.2 关于 openclaw flows:这里必须单独提醒](#3.2 关于 openclaw flows:这里必须单独提醒)

- [3.3 QQ Bot:国内通道能力增强](#3.3 QQ Bot:国内通道能力增强)

- [3.4 LINE 与 Matrix:通道不只是"文字收发"](#3.4 LINE 与 Matrix:通道不只是“文字收发”)

- [3.5 Slack exec approvals:审批留在协作入口](#3.5 Slack exec approvals:审批留在协作入口)

- [3.6 安全收紧:这是这版真正的主线](#3.6 安全收紧:这是这版真正的主线)

- [4. 升级流程:v2026.3.31 不建议直接覆盖主环境](#4. 升级流程:v2026.3.31 不建议直接覆盖主环境)

-

- [4.1 第一步:确认当前版本和安装路径](#4.1 第一步:确认当前版本和安装路径)

- [4.2 第二步:备份配置和状态目录](#4.2 第二步:备份配置和状态目录)

- [4.3 第三步:检查高风险配置](#4.3 第三步:检查高风险配置)

- [4.4 第四步:执行升级](#4.4 第四步:执行升级)

- [4.5 第五步:运行 doctor](#4.5 第五步:运行 doctor)

- [4.6 第六步:重启 Gateway 并观察日志](#4.6 第六步:重启 Gateway 并观察日志)

- [5. 重点变化详解:哪些内容最值得关注?](#5. 重点变化详解:哪些内容最值得关注?)

-

- [5.1 Breaking:`nodes.run` 被移除](#5.1 Breaking:

nodes.run被移除) - [5.2 Breaking:插件 SDK 旧兼容路径开始迁移](#5.2 Breaking:插件 SDK 旧兼容路径开始迁移)

- [5.3 Breaking:插件 / 技能安装默认 fail closed](#5.3 Breaking:插件 / 技能安装默认 fail closed)

- [5.4 Gateway/auth:trusted-proxy 和 local-direct 更严格](#5.4 Gateway/auth:trusted-proxy 和 local-direct 更严格)

- [5.5 后台任务:ACP / subagent / cron / CLI 统一控制面](#5.5 后台任务:ACP / subagent / cron / CLI 统一控制面)

- [5.6 QQ Bot:国内场景明显增强](#5.6 QQ Bot:国内场景明显增强)

- [5.7 LINE / Matrix / Slack / WhatsApp 多通道增强](#5.7 LINE / Matrix / Slack / WhatsApp 多通道增强)

- [5.8 Exec 安全:环境变量覆盖被进一步阻断](#5.8 Exec 安全:环境变量覆盖被进一步阻断)

- [5.1 Breaking:`nodes.run` 被移除](#5.1 Breaking:

- [6. 常见问题与升级避坑](#6. 常见问题与升级避坑)

-

- [6.1 问题一:为什么 `openclaw flows` 不存在?](#6.1 问题一:为什么

openclaw flows不存在?) - [6.2 问题二:升级后 Dashboard 返回 500 怎么办?](#6.2 问题二:升级后 Dashboard 返回 500 怎么办?)

- [6.3 问题三:插件安装以前能成功,现在被阻断怎么办?](#6.3 问题三:插件安装以前能成功,现在被阻断怎么办?)

- [6.4 问题四:升级后 node commands 不可用怎么办?](#6.4 问题四:升级后 node commands 不可用怎么办?)

- [6.5 问题五:Telegram / Matrix / LINE / Slack 通道异常怎么办?](#6.5 问题五:Telegram / Matrix / LINE / Slack 通道异常怎么办?)

- [6.6 问题六:Exec approval 提示变多,是不是坏了?](#6.6 问题六:Exec approval 提示变多,是不是坏了?)

- [6.7 推荐做法 vs 不推荐做法](#6.7 推荐做法 vs 不推荐做法)

- [6.1 问题一:为什么 `openclaw flows` 不存在?](#6.1 问题一:为什么

- [7. Mermaid:v2026.3.31 升级验证流程图](#7. Mermaid:v2026.3.31 升级验证流程图)

- [8. 推荐升级检查清单](#8. 推荐升级检查清单)

-

- [8.1 升级前检查](#8.1 升级前检查)

- [8.2 升级后验证](#8.2 升级后验证)

- [8.3 Windows 用户额外建议](#8.3 Windows 用户额外建议)

- [9. 适合哪些人升级?哪些人要谨慎?](#9. 适合哪些人升级?哪些人要谨慎?)

-

- [9.1 适合重点关注的人](#9.1 适合重点关注的人)

- [9.2 需要谨慎升级的人](#9.2 需要谨慎升级的人)

- [9.3 我的实战建议](#9.3 我的实战建议)

- [10. 总结复盘:v2026.3.31 最值得记住的 5 点](#10. 总结复盘:v2026.3.31 最值得记住的 5 点)

-

- [10.1 第一,执行链路更集中](#10.1 第一,执行链路更集中)

- [10.2 第二,插件安装更安全,但也更严格](#10.2 第二,插件安装更安全,但也更严格)

- [10.3 第三,后台任务进入统一控制面](#10.3 第三,后台任务进入统一控制面)

- [10.4 第四,多通道能力明显增强](#10.4 第四,多通道能力明显增强)

- [10.5 第五,安全边界明显收紧](#10.5 第五,安全边界明显收紧)

- [11. 我的最终建议](#11. 我的最终建议)

1. 写在前面:OpenClaw v2026.3.31 这版重点是什么?

大家好,我是 杨利杰YJlio。

这篇文章继续整理 OpenClaw 版本更新记录 。本文重点看的是 OpenClaw v2026.3.31。

先说结论:

OpenClaw v2026.3.31 是一次偏"安全边界收紧 + 后台任务统一 + 多渠道增强 + 插件与执行链路重构"的版本。

这一版不是简单的小修小补,而是明显影响了这些核心对象:

- Nodes / exec 执行链路

- Plugin SDK 兼容路径

- Skills / Plugins 安装安全扫描

- Gateway 认证与 trusted-proxy

- 后台任务 SQLite 控制面

- QQ Bot 内置通道

- LINE 图片 / 视频 / 音频发送

- Matrix 历史、代理、流式消息、线程隔离

- Slack exec approvals

- WhatsApp 表情反应

- OpenAI Responses / MCP / Codex Web Search

- Telegram、Docker、SecretRef、Exec 环境变量等大量修复

这版最关键的不是"功能变多了",而是安全策略和执行链路明显收紧。升级前如果不看 Breaking Changes,很容易出现旧命令不可用、插件安装失败、Gateway 认证失败、任务入口变化等问题。

从整体上看,v2026.3.31 可以概括为 5 个关键词:

text

安全收紧

后台任务统一

多渠道增强

插件兼容迁移

升级验证必做我的理解是:OpenClaw 正在从"能接入很多通道的 AI Agent 工具",继续往"可控、可审计、可恢复、可长期运行的 Agent Gateway 平台"演进。

2. 版本变化总览:v2026.3.31 主要改了哪些地方?

如果把 v2026.3.31 拆成几条主线,可以这样看。

| 更新方向 | 代表变化 | 我的理解 |

|---|---|---|

| Breaking Changes | 移除 nodes.run shell wrapper,统一走 exec host=node |

node 执行链路更集中,但旧用法需要迁移 |

| Plugin SDK | 旧 provider compat subpaths、旧 setup / runtime shim 废弃 | 插件开发者需要迁移到新入口 |

| 安全扫描 | dangerous-code critical findings 默认 fail closed | 插件和 skill 安装更安全,但也更容易阻断旧依赖 |

| Gateway/auth | trusted-proxy 拒绝 mixed shared-token config,本地直连也需要 token |

Gateway 认证边界明显收紧 |

| Node pairing | node commands 需 pairing approved 后才启用 | 设备绑定不等于命令权限自动开放 |

| 后台任务 | ACP、subagent、cron、background CLI 统一到 SQLite ledger | 后台任务进入统一控制面 |

| QQ Bot | 新增内置 QQ Bot channel plugin | 更贴近国内用户和亚太使用场景 |

| LINE | 支持图片、视频、音频 outbound sends | LINE 多媒体能力增强 |

| Matrix | 房间历史、代理、draft streaming、thread replies | Matrix 群聊上下文和流式体验增强 |

| MCP | 支持 remote HTTP/SSE server | MCP 远程能力扩展 |

| Slack | 支持 native exec approval routing | 审批提示可直接留在 Slack |

| 支持 incoming message emoji reaction | 交互更自然 | |

| Exec 安全 | 阻断 proxy、TLS、Docker、Python index 等 env override | 防止 host exec 被环境变量劫持 |

如果你只是本地学习,这版最值得看的是 QQ Bot、后台任务和多渠道能力;如果你已经长期运行 OpenClaw,这版最需要关注的是 Breaking Changes、安全策略和升级验证。

2.1 我认为这版最重要的 6 个变化

这版更新很多,但真正要抓住的是下面 6 点:

text

1. nodes.run 被移除,node shell 统一走 exec host=node

2. 插件安装和 skill 依赖安装遇到 critical findings 默认 fail closed

3. Gateway/auth trusted-proxy 和 local-direct fallback 认证收紧

4. 后台任务统一到 SQLite-backed ledger

5. QQ Bot、LINE、Matrix、Slack、WhatsApp 等通道能力增强

6. Exec / Gateway / SecretRef / HTTP 工具调用安全边界继续收紧尤其是前 3 点属于升级风险点,不能当普通功能更新看。

3. 关键机制:为什么说这版是"任务控制面 + 安全边界"升级?

OpenClaw v2026.3.31 背后的核心逻辑,可以用一句话概括:

把任务、通道、插件、执行权限和 Gateway 认证进一步统一到可控边界里。

这对于 Agent 工具非常关键。

因为 Agent 不只是聊天,它可能会:

- 调用工具;

- 执行命令;

- 启动子代理;

- 触发 cron;

- 调用插件;

- 发送通道消息;

- 读取附件;

- 使用 MCP;

- 走 Gateway HTTP API;

- 访问节点设备能力。

这些能力越强,越不能靠"默认相信"。

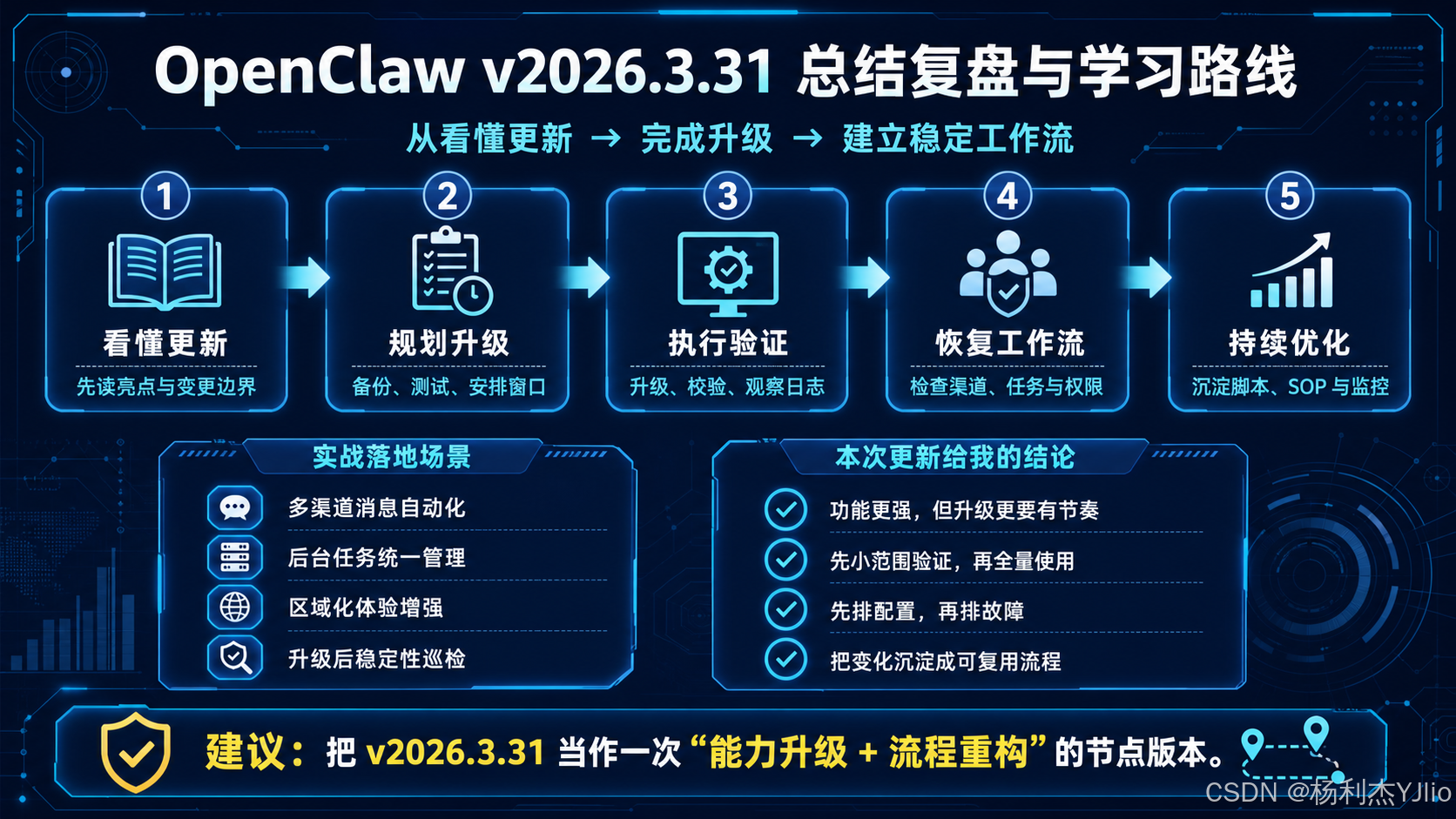

下面这张图适合放在"关键机制 / 底层原理"章节。

3.1 后台任务统一:从分散记录到 SQLite ledger

v2026.3.31 的一个重点是 Background tasks。

官方说明里提到,这版把下面几类运行统一到共享后台任务控制面:

text

ACP

subagent

cron

background CLI execution统一之后,任务不再只是 ACP-only bookkeeping,而是进入一个 SQLite-backed ledger。

这意味着:

text

任务创建

↓

任务状态

↓

生命周期更新

↓

审计 / 维护 / 状态可见性

↓

自动清理

↓

lost-run recovery这些能力会变得更清晰。

换成桌面运维的语言,就是:以前后台任务像散落在各处的临时记录,现在开始往统一任务台账靠拢。

3.2 关于 openclaw flows:这里必须单独提醒

官方 Release Note 中提到了:

bash

openclaw flows list

openclaw flows show

openclaw flows cancel但社区 issue 反馈:实际发布的 CLI 中 openclaw flows 并不存在,执行后会回到 help menu,实际实现命令更接近 openclaw tasks。

所以这篇文章里我建议:

验证 v2026.3.31 后台任务时,不要只照抄 openclaw flows,应先执行 openclaw --help 和 openclaw tasks --help,以当前安装包实际 CLI 为准。

可以先验证:

bash

openclaw --version

openclaw --help

openclaw tasks --help如果你的版本里确实没有 flows 子命令,就不要把它当作环境损坏。

这不是你的安装一定坏了,而可能是 Release Note 和实际 CLI 存在不一致。

3.3 QQ Bot:国内通道能力增强

v2026.3.31 新增 QQ Bot bundled channel plugin,支持:

text

multi-account setup

SecretRef-aware credentials

slash commands

reminders

media send / receive这对国内用户很重要。

以前很多 Agent 工具更偏 Slack、Discord、Telegram、WhatsApp 这类场景。

QQ Bot 的加入,意味着 OpenClaw 正在更明显地覆盖国内聊天入口。

如果你想把 AI Agent 接到国内常用沟通渠道,QQ Bot 是这版非常值得关注的点。

3.4 LINE 与 Matrix:通道不只是"文字收发"

LINE 方向新增:

text

image outbound send

video outbound send

audio outbound send

LINE-specific delivery path

video preview / tracking handlingMatrix 方向新增:

text

room history context

HTTP(S) proxy

draft streaming

per-DM threadReplies overrides

thread session isolation这说明 OpenClaw 的通道能力不再只是"能收到消息、能回复文字"。

它正在走向:

text

多媒体

上下文

历史记录

流式回复

线程隔离

代理网络这对真实使用体验影响很大,因为 Agent 在群聊、线程、多媒体、代理网络下是否稳定,才决定它能不能长期用。

3.5 Slack exec approvals:审批留在协作入口

v2026.3.31 增加 Slack native approval routing。

这意味着 exec approval prompts 可以留在 Slack,而不是回落到 Web UI 或 terminal。

这背后的价值是:

text

用户在哪里触发任务

审批就尽量在哪里完成这对团队协作场景很重要,因为审批如果脱离原始沟通入口,用户体验和安全闭环都会变差。

3.6 安全收紧:这是这版真正的主线

这版安全收紧非常明显,包括:

- dangerous-code critical findings 默认 fail closed;

- Gateway/auth trusted-proxy 收紧;

- node commands 需 pairing approved;

- node-originated runs 降低 trusted surface;

- exec env 阻断 proxy / TLS / Docker / Python index 等覆盖变量;

- Gateway plugin-auth HTTP runtime client 限制为 read-only;

- Gateway/tools HTTP owner-only tools 不走 HTTP invoke path;

- Heartbeat/auth 防止 owner-only tool access 继承;

- device token rotation 后断开旧连接。

这些变化说明 OpenClaw 正在减少"默认信任",尤其是涉及 exec、Gateway、插件、HTTP 工具调用、node 和 SecretRef 的地方。

4. 升级流程:v2026.3.31 不建议直接覆盖主环境

这版有明确 Breaking Changes,所以我的建议很直接:

不要在主环境直接无脑升级。先备份,再升级;先验证,再长期使用。

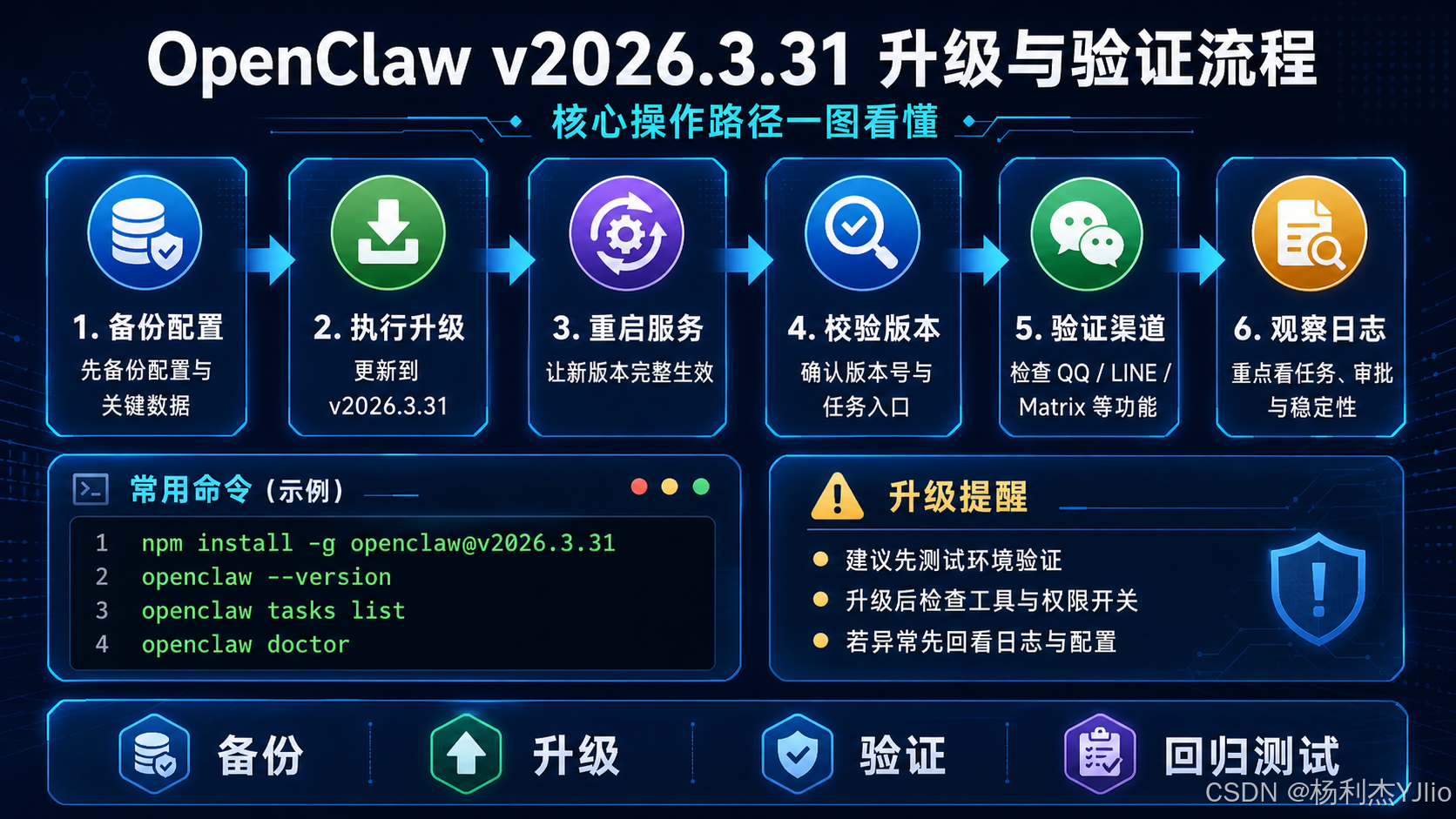

下面这张图适合放在"升级与验证流程"章节。

4.1 第一步:确认当前版本和安装路径

先执行:

bash

openclaw --version如果是 npm 全局安装,继续执行:

bash

npm list -g openclaw

npm view openclaw versionWindows 环境建议额外检查:

powershell

where openclaw

node --version

npm --version

openclaw --versionmacOS / Linux 可以检查:

bash

which openclaw

node --version

npm --version

openclaw --version如果系统里存在多个 openclaw 命令路径,先解决 PATH 问题。否则你以为升级了,实际运行的可能还是旧版本。

4.2 第二步:备份配置和状态目录

升级前建议至少备份:

text

~/.openclaw/

openclaw.json

workspace 目录

Provider 配置

Gateway 配置

Channel 配置

QQ Bot / LINE / Matrix / Slack / Telegram / WhatsApp 配置

Plugin / Skill 配置

Cron jobs

Task / background run 相关数据

Node pairing 相关配置

SecretRef / credentials 配置如果当前版本支持备份命令,可以先执行:

bash

openclaw backup create

openclaw backup verify备份不是形式动作。v2026.3.31 涉及执行链路和安全策略收紧,旧配置升级后可能需要手动调整。

4.3 第三步:检查高风险配置

升级前重点检查这些对象:

text

1. 是否使用 nodes.run

2. 是否依赖旧 Plugin SDK compat subpaths

3. 是否安装过第三方插件或非官方插件

4. 是否启用 trusted-proxy

5. 是否依赖 local-direct fallback

6. 是否有未完成 node pairing

7. 是否依赖 node-originated flows 的广泛权限

8. 是否使用 exec host / sandbox / node

9. 是否使用 Telegram / Slack / Matrix / LINE / QQ Bot 等通道

10. 是否长期运行 cron / ACP / subagent / background CLI这些不是普通配置项,而是这版最容易出现行为变化的地方。

4.4 第四步:执行升级

如果使用 npm 全局安装,可以参考:

bash

npm install -g openclaw@2026.3.31升级后确认版本:

bash

openclaw --version

npm list -g openclaw如果使用 Docker / Podman / 源码部署,请按对应方式处理,并确认 Gateway 实际使用的是新版本。

4.5 第五步:运行 doctor

升级后建议执行:

bash

openclaw doctor如果发现可修复项,再执行:

bash

openclaw doctor --fix重点观察:

text

plugin / skill 安装扫描

gateway auth 配置

trusted-proxy 配置

node pairing 状态

channel 配置

SecretRef

exec / sandbox / node host

Matrix / Telegram 旧字段迁移这版升级后不跑 doctor,风险很高。尤其是插件、通道和 Gateway 配置,不能只靠感觉判断。

4.6 第六步:重启 Gateway 并观察日志

执行:

bash

openclaw gateway restart

openclaw status

openclaw gateway status

openclaw logs --follow重点看日志中是否出现:

text

trusted-proxy token mismatch

local-direct fallback auth failed

dangerous-code critical finding

plugin install scan failure

node pairing required

node commands disabled

Gateway dashboard 500

Telegram config migration

SecretRef restore failed

exec approval unavailable

HTTP tool invoke forbidden升级成功不是版本号对了,而是 Gateway、插件、通道、任务、权限、日志都没有持续异常。

5. 重点变化详解:哪些内容最值得关注?

5.1 Breaking:nodes.run 被移除

官方 Breaking Changes 中明确提到:

text

Nodes/exec: remove duplicated nodes.run shell wrapper

node shell execution always goes through exec host=node也就是说,旧的 nodes.run shell wrapper 不再作为重复入口保留。

后续 node shell 执行应关注:

text

exec host=node

nodes invoke

media / location / notify actions如果你的旧脚本、自动化任务、插件或文档里还写着 nodes.run,升级后要重点检查。

建议自查:

bash

grep -R "nodes.run" ~/.openclawWindows PowerShell 可以用:

powershell

Select-String -Path "$env:USERPROFILE\.openclaw\*" -Pattern "nodes.run" -Recurse5.2 Breaking:插件 SDK 旧兼容路径开始迁移

v2026.3.31 对 Plugin SDK 做了兼容路径迁移:

text

legacy provider compat subpaths deprecated

older bundled provider setup deprecated

channel-runtime compatibility shims deprecated后续推荐路径是:

text

openclaw/plugin-sdk/*

local api.ts

local runtime-api.ts这对普通用户影响可能不大,但对插件开发者和长期使用第三方插件的人影响很大。

如果升级后插件报错,重点看:

text

旧 import 路径

runtime-api.ts

api.ts

channel-runtime shim

provider setup5.3 Breaking:插件 / 技能安装默认 fail closed

这版最重要的安全变化之一是:

text

dangerous-code critical findings

install-time scan failures

默认 fail closed这意味着一些以前能安装的插件或 skill 依赖,现在可能会被阻断。

如果确实要强制安装,需要显式危险覆盖,例如:

bash

--dangerously-force-unsafe-install但我的建议是:

不要轻易使用 dangerous override。除非你明确知道插件来源、代码行为、风险边界和回退方案。

正确排查顺序应该是:

text

先看扫描报告

再看插件来源

再看是否官方插件

再看是否有新版

最后再决定是否覆盖5.4 Gateway/auth:trusted-proxy 和 local-direct 更严格

v2026.3.31 中 Gateway/auth 变化非常关键:

text

trusted-proxy rejects mixed shared-token configs

local-direct fallback requires configured token

same-host callers no longer implicitly authenticate简单说就是:

以前同主机或 trusted-proxy 场景下可能"默认能进"的路径,现在需要更明确的 token 和认证配置。

建议检查:

text

trusted-proxy

shared-token

local-direct fallback

operator token

device token

x-openclaw-scopes如果升级后 Gateway / Control UI / HTTP API 访问异常,不要马上重装,先看 auth 配置和日志。

5.5 后台任务:ACP / subagent / cron / CLI 统一控制面

v2026.3.31 把后台任务提升为更真实的共享控制面:

text

ACP

subagent

cron

background CLI execution

SQLite ledger

audit / maintenance / status visibility

lost-run recovery

auto-cleanup这对长期运行很重要。

以前后台任务分散时,容易出现:

text

任务状态看不清

任务失败不知道

子代理执行完没有回到父会话

cron 报告不完整

detached work 丢失统一控制面后,这些问题会逐步更可见。

这版适合把 OpenClaw 的任务管理从"临时执行"理解成"后台任务台账"。

5.6 QQ Bot:国内场景明显增强

QQ Bot 作为 bundled channel plugin 加入,支持:

text

multi-account setup

SecretRef-aware credentials

slash commands

reminders

media send / receive如果你做国内用户场景,QQ Bot 这点非常关键。

适合场景包括:

- 个人 AI 助手;

- 群聊自动化;

- 提醒任务;

- 多账号 Bot;

- 多媒体收发;

- 国内社群自动化。

不过 QQ Bot 这类通道涉及账号、凭据、平台策略和消息频率,建议先小范围测试,不要直接上主账号高频跑。

5.7 LINE / Matrix / Slack / WhatsApp 多通道增强

这一版通道增强很多:

LINE

text

图片发送

视频发送

音频发送

视频 preview / tracking

conversation binding

ACP thread here

markdown underscore 处理Matrix

text

room history context

HTTP(S) proxy

draft streaming

threadReplies overrides

thread session isolationSlack

text

exec approvals

approver authorization

避免 approval 回落到 Web UI / terminal

text

incoming message emoji reaction这说明 OpenClaw 的通道能力正在从"文字收发"升级成"多媒体 + 上下文 + 审批 + 线程隔离"的工作流入口。

5.8 Exec 安全:环境变量覆盖被进一步阻断

这版修复中有多处 exec / env 安全收紧,例如阻断:

text

proxy env override

TLS trust override

Docker endpoint override

Python package index override

compiler include path override

package resolution override

Python environment root override这些改动非常重要。

因为 host exec 一旦允许请求级环境变量随便覆盖,就可能导致:

text

流量被代理劫持

TLS 信任根被替换

Docker endpoint 被重定向

Python 依赖从恶意源下载

编译路径被污染

执行环境被篡改这版对 exec 环境变量的收紧,本质是在减少 Agent 执行外部命令时的供应链和横向移动风险。

6. 常见问题与升级避坑

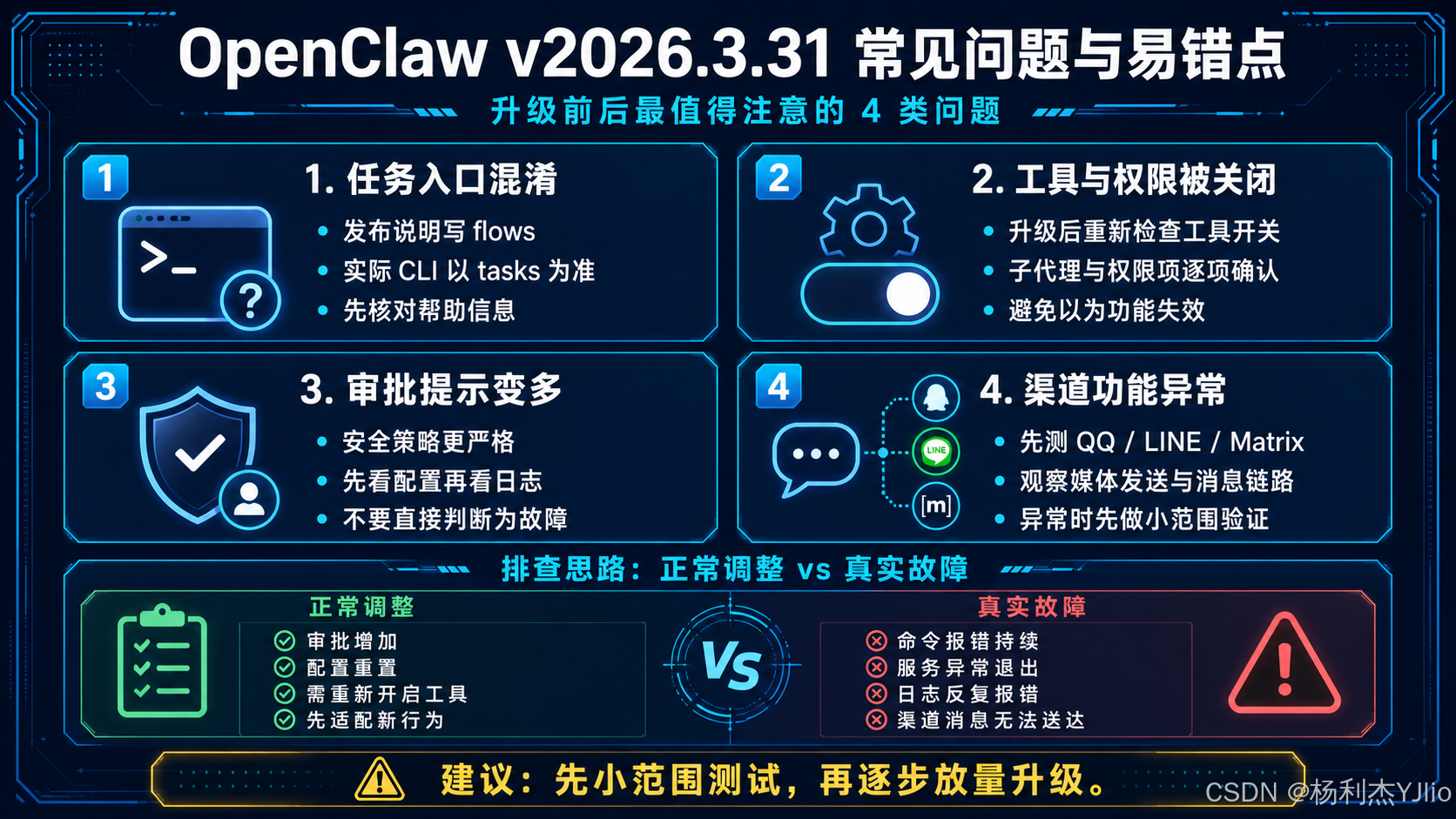

下面这张图适合放在"常见问题 / 易错点 / 对比分析"章节。

6.1 问题一:为什么 openclaw flows 不存在?

这点必须单独说。

官方 Release Note 中提到了 openclaw flows list|show|cancel,但社区 issue 反馈实际 shipped CLI 中 openclaw flows 不存在,实际应以 openclaw tasks 为准。

建议验证:

bash

openclaw --version

openclaw --help

openclaw flows --help

openclaw tasks --help如果 flows 不存在,不要直接判断安装失败。

这里更像是 Release Note 与实际 CLI 的不一致。写博客时一定要提醒读者,否则读者照着命令执行会怀疑自己环境坏了。

6.2 问题二:升级后 Dashboard 返回 500 怎么办?

有用户反馈 v2026.3.31 升级后 Gateway dashboard 返回 Internal Server Error,但 Gateway service 本身运行正常,部分通道也能继续收发。

排查顺序:

bash

openclaw gateway status

openclaw status

openclaw logs --follow重点看:

text

Gateway 是否监听 127.0.0.1:18789

RPC probe 是否 ok

Dashboard 路由是否报错

插件运行时依赖是否缺失

Control UI 是否有构建资源错误Dashboard 500 不一定代表 Gateway 完全不可用。要区分"控制台打不开"和"后台服务不可用"。

6.3 问题三:插件安装以前能成功,现在被阻断怎么办?

v2026.3.31 开始,dangerous-code critical findings 和 install-time scan failures 默认 fail closed。

建议按顺序判断:

text

1. 插件来源是否可信

2. 是否官方插件

3. 是否有新版修复

4. 扫描报告具体拦截了什么

5. 是否涉及 credential harvesting / exec / network / fs 写入

6. 是否必须安装

7. 是否有测试环境不要为了图省事直接加 dangerous override。插件能执行代码,风险比普通配置高得多。

6.4 问题四:升级后 node commands 不可用怎么办?

这版要求:

text

node commands stay disabled until node pairing is approved所以你需要检查:

text

device pairing 是否完成

node pairing 是否 approved

device token 是否有效

node command 是否声明

Gateway 是否已经刷新状态建议执行:

bash

openclaw status

openclaw gateway status

openclaw logs --follow设备配对不等于 node command 自动开放。这个安全边界升级后要重新理解。

6.5 问题五:Telegram / Matrix / LINE / Slack 通道异常怎么办?

通道问题不要一口咬定是平台故障,要按链路拆:

text

入站消息是否收到

Gateway 是否创建 session

Agent 是否执行

是否进入后台任务

是否被审批阻断

是否生成回复

是否投递到对应通道

是否被 allowlist / topic / thread policy 拦截建议看:

bash

openclaw logs --follow

openclaw gateway status通道类问题必须看日志。只看前台"没回复",无法判断是接收失败、执行失败,还是发送失败。

6.6 问题六:Exec approval 提示变多,是不是坏了?

不一定。

这版对 ACP/security、exec approvals、host exec env、node exec 等做了明显收紧。

如果你发现审批提示变多,可能是因为:

text

原本被低风险归类的命令现在需要审批

awk / sed 不再走 safeBins fast path

wrapper command 被展开识别

sandbox 不存在时 fail closed

owner-only tool access 不再被继承审批变多不一定是 bug,可能是安全策略更严格。

6.7 推荐做法 vs 不推荐做法

| 类型 | 推荐做法 | 不推荐做法 |

|---|---|---|

| 升级前 | 先备份配置和状态目录 | 主环境直接覆盖 |

| 命令验证 | 以 --help 和实际 CLI 为准 |

盲信 Release Note 中的命令 |

| 插件安装 | 先看扫描报告 | 直接 dangerous override |

| Gateway 问题 | 看 status / logs / dashboard 区分 | 一报 500 就重装 |

| Node commands | 检查 pairing approved | 只看 device pairing |

| Exec 审批 | 理解安全策略变化 | 认为提示多就是坏了 |

| 通道异常 | 按入站/执行/投递拆链路 | 只看前台是否回复 |

v2026.3.31 的升级核心不是"装上就行",而是"装上后要验证安全边界和任务链路是否符合预期"。

7. Mermaid:v2026.3.31 升级验证流程图

下面整理一张升级验证流程图,适合作为后续 SOP 复用。

是

否

是

否

否

是

准备升级 OpenClaw v2026.3.31

确认当前版本与命令路径

备份配置和状态目录

检查 Breaking Changes

是否使用 nodes.run 或旧插件路径?

先记录并准备迁移

检查 trusted-proxy / local-direct / node pairing

执行升级

确认 openclaw --version

运行 openclaw doctor

是否发现插件/认证/配置问题?

按日志和 doctor 提示修复

重启 Gateway

检查 openclaw status

检查 Gateway 日志

验证 tasks / background runs

验证 QQ Bot / LINE / Matrix / Slack / WhatsApp

验证 exec approvals / node commands

验证 Dashboard / Control UI

关键链路是否正常?

按日志定位或回退版本

记录升级结果并沉淀 SOP

这张流程图的重点是:

先备份,再升级;先看 Breaking,再执行;先验证任务和安全边界,再判断是否长期使用。

这和企业 Windows 桌面运维里的补丁升级、驱动升级、Office 更新验证是一样的逻辑:不是安装完成就结束,而是验证闭环才算完成。

8. 推荐升级检查清单

下面这份清单可以直接复制成自己的升级记录。

8.1 升级前检查

text

1. 记录当前 OpenClaw 版本

2. 确认安装方式:npm / Docker / Podman / 源码 / Windows / macOS / Linux

3. 检查命令路径:where openclaw / which openclaw

4. 检查 Node.js 和 npm 版本

5. 备份 ~/.openclaw

6. 备份 openclaw.json

7. 记录 Provider 配置

8. 记录 Gateway 配置

9. 检查 trusted-proxy 和 shared-token 配置

10. 检查 local-direct fallback 是否依赖隐式认证

11. 检查是否使用 nodes.run

12. 检查插件是否使用旧 Plugin SDK compat path

13. 记录 QQ Bot / LINE / Matrix / Slack / Telegram / WhatsApp 配置

14. 记录 node pairing 状态

15. 记录 cron / ACP / subagent / background CLI 任务

16. 准备回退方案8.2 升级后验证

text

1. openclaw --version

2. npm list -g openclaw

3. openclaw --help

4. openclaw tasks --help

5. openclaw doctor

6. openclaw doctor --fix

7. openclaw gateway restart

8. openclaw status

9. openclaw gateway status

10. openclaw logs --follow

11. 验证 Gateway Dashboard 是否正常

12. 验证后台任务是否可查看

13. 验证 QQ Bot 是否能收发消息

14. 验证 LINE 图片 / 视频 / 音频发送

15. 验证 Matrix room history / streaming

16. 验证 Slack exec approvals

17. 验证 WhatsApp reactions

18. 验证 node commands 是否需 pairing approved

19. 验证插件安装是否被 dangerous-code 扫描阻断

20. 检查日志是否持续报错8.3 Windows 用户额外建议

Windows 环境建议额外执行:

powershell

where openclaw

node --version

npm --version

openclaw --version

openclaw status

openclaw logs重点看:

text

PATH 是否指向正确 openclaw

Node.js 是否满足要求

npm 全局目录是否正常

Gateway 是否被安全软件拦截

配置目录是否有权限写入

浏览器 / 通道 / 插件是否被防火墙或代理影响Windows 下很多问题不是 OpenClaw 本身,而是 Node、npm、PATH、权限、安全软件、网络代理和用户目录权限叠加造成的。

9. 适合哪些人升级?哪些人要谨慎?

9.1 适合重点关注的人

我认为下面几类用户适合关注 v2026.3.31:

text

1. 使用 QQ Bot 或关注国内聊天入口的用户

2. 使用 LINE / Matrix / Slack / WhatsApp 等多通道的用户

3. 使用 cron / ACP / subagent / background CLI 的用户

4. 使用插件系统或自定义插件的用户

5. 使用 node commands / node pairing 的用户

6. 使用 Gateway HTTP / OpenAI compatible API 的用户

7. 关注 exec approvals 和安全边界的用户

8. 想把 OpenClaw 长期作为 Agent Gateway 平台运行的用户如果你只是本地学习,可以升级体验,但也建议先备份配置。

9.2 需要谨慎升级的人

下面这些场景不建议直接在主环境无脑升级:

text

1. 旧版本长期稳定运行

2. 大量依赖自定义插件

3. 还在使用 nodes.run

4. trusted-proxy / local-direct 认证配置复杂

5. 多通道同时在线

6. 依赖 node commands 自动执行

7. 生产环境里有敏感 exec 工具调用

8. 没有备份和回退方案没有回退方案,就不要把主环境当测试环境。

9.3 我的实战建议

我的建议是三步走:

text

测试环境先升

↓

关键链路验证

↓

主环境再升具体来说:

text

1. 先在非主力环境升级

2. 验证 CLI / Gateway / Dashboard

3. 验证 tasks / background runs

4. 验证插件安装与 dangerous-code 扫描

5. 验证 QQ Bot / LINE / Matrix / Slack / WhatsApp

6. 验证 exec approvals / node commands

7. 检查日志无持续报错

8. 再考虑主环境升级

9. 升级后记录问题和处理动作这不是保守,这是专业。真正的运维不追求第一个升级,而是追求升级后可控。

10. 总结复盘:v2026.3.31 最值得记住的 5 点

最后用这张图做总结。

OpenClaw v2026.3.31 最值得记住的是这 5 点。

10.1 第一,执行链路更集中

nodes.run 被移除,node shell 执行统一走 exec host=node。

旧脚本、旧文档、旧插件里如果还有 nodes.run,要优先检查。

10.2 第二,插件安装更安全,但也更严格

dangerous-code critical findings 和 install-time scan failures 默认 fail closed。

这会让一些旧插件安装失败,但这是安全边界收紧,不一定是坏事。

10.3 第三,后台任务进入统一控制面

ACP、subagent、cron、background CLI 逐步统一到 SQLite-backed ledger。

这让后台任务更像"可审计、可维护、可恢复"的任务台账。

10.4 第四,多通道能力明显增强

QQ Bot、LINE、Matrix、Slack、WhatsApp 都有重要更新。

这说明 OpenClaw 正在从"单一聊天入口"走向"多通道 Agent Gateway"。

10.5 第五,安全边界明显收紧

Gateway/auth、node pairing、exec env、SecretRef、HTTP tool invoke、plugin-auth runtime access 都有收紧。

这版升级后一定要验证权限、通道、插件和日志,不要只看版本号。

11. 我的最终建议

如果你只是本地学习 OpenClaw,v2026.3.31 可以升级体验,重点看:

- QQ Bot;

- LINE 多媒体;

- Matrix 历史和流式消息;

- WhatsApp reactions;

- 后台任务;

- Slack exec approvals;

- Gateway 安全收紧;

- Plugin install fail closed。

如果你已经把 OpenClaw 用在长期运行环境里,我建议不要直接覆盖主环境,而是按下面路线处理:

text

先确认版本

↓

备份配置

↓

检查 Breaking Changes

↓

检查 nodes.run / Plugin SDK / trusted-proxy / node pairing

↓

执行升级

↓

运行 doctor

↓

重启 Gateway

↓

验证 tasks / Gateway / Dashboard / Plugin / Channel / Exec approvals

↓

查看日志

↓

确认无持续错误

↓

再长期使用本文最重要的结论是:

OpenClaw v2026.3.31 的核心价值,不只是新增 QQ Bot、LINE 多媒体和后台任务,而是围绕任务控制面、插件安全、Gateway 认证、node 权限和 exec 执行链路继续收紧边界。

如果你使用多通道、插件系统、后台任务或节点执行能力,这版值得认真看。

但升级时一定记住:先备份,再升级;先验证,再长期使用;先看日志,再下结论。

后续我会继续整理 OpenClaw 后续版本更新,把每个版本的重点变化、升级风险、适合人群和验证方法讲清楚。

让复杂的事情更简单,让重复的工作自动化。

🔝 返回顶部

[1]: https://github.com/openclaw/openclaw/releases/tag/v2026.3.31 "Release openclaw 2026.3.31 · openclaw/openclaw · GitHub"

[2]: https://github.com/openclaw/openclaw/issues/58681?utm_source=chatgpt.com "Bug in Release Notes (v2026.3.31): 'openclaw flows' is ..."