前言

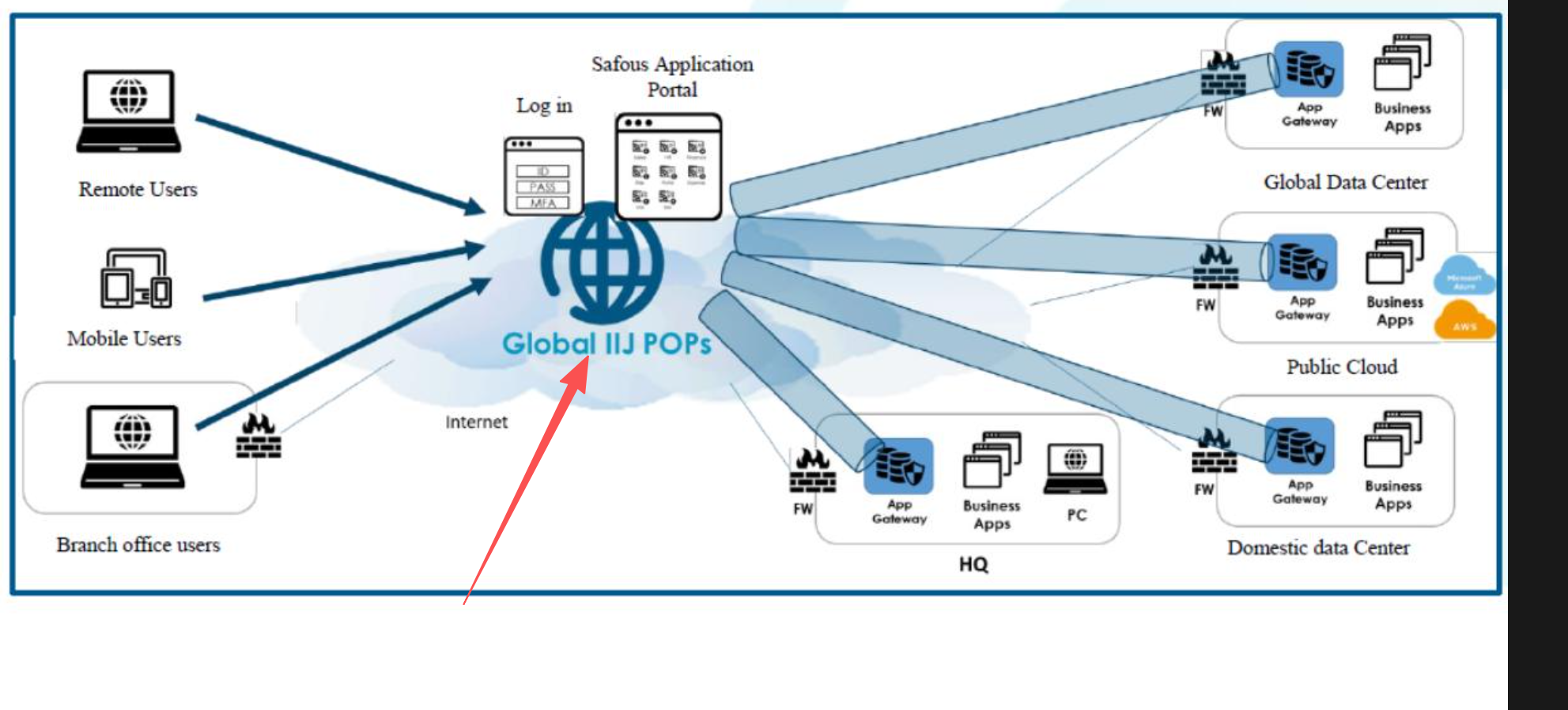

远程办公、企业外协接入、工业远程运维场景下,传统VPN的短板越来越明显:接入即贯通整个内网、公网端口暴露攻击面大、权限粗放无细粒度管控。而Safous作为IIJ旗下零信任ZTNA解决方案,依靠「内网App网关+云端POP节点」架构,彻底替代传统VPN,实现无公网IP、无端口映射、应用级最小权限安全接入。

很多运维和网安同学搞不懂:Safous网关是什么?POP是谁搭建的?整套流量请求、响应到底怎么走? 本文用通俗语言拆解架构角色、归属权责、全链路请求响应原理,看完彻底吃透底层逻辑。

一、核心角色名词通俗释义

1. Safous App Gateway(内网网关)

部署在企业自己内网机房/私有云 的虚拟机或硬件网关,位于企业防火墙内侧。

核心定位:企业内网的安全出入口,主动外联不被动监听,对内代理OA、ERP、业务系统、工业PLC等资源,对外只和POP建立加密隧道。

2. POP(Point of Presence 边缘接入节点)

全称网络接入点,是Safous厂商全球部署的云端安全基站,分布在全球各大城市数据中心。

- 归属:完全由厂商搭建、运维、扩容,企业无需自建、无需维护;

- 作用:承接远程终端接入、身份认证、权限校验、流量中转、日志审计;

- 补充:仅特殊高合规场景可选择企业私有POP自建,常规企业直接用厂商公共POP即可。

3. 零信任核心原则

永不信任、始终验证、最小权限、应用级隔离,不默认信任内网外网任何终端,每一次访问都要做身份+设备+权限三重校验。

二、关键权责:谁搭建、谁运维

- POP节点 :默认全球公共POP → 厂商Safous/IIJ搭建运维,企业直接免费复用;私有POP → 企业按需自建、自运维。

- Safous内网网关 :企业自行在内网部署、配置、管理。

- 链路关系:内网网关主动出站连接厂商POP,建立永久加密TLS隧道,企业防火墙无需做端口映射、无需公网IP。

三、整体架构逻辑拓扑

远程员工终端 → 就近接入厂商POP节点 → 加密隧道传输 → 企业内网Safous网关 → 内网业务系统

回程原路返回,全程流量加密、内网真实地址永不暴露在公网。

四、完整全链路:请求流程 + 响应流程

4.1 正向请求流程(员工终端 → 内网业务系统)

- 外部员工通过浏览器/ Safous客户端发起内网业务系统访问请求;

- 终端自动就近接入Safous全球POP节点,不直接触碰企业内网;

- POP节点执行多层校验:账号密码认证、MFA二次验证、设备可信检测、访问权限策略匹配;

- 认证授权通过后,POP将访问请求封装进网关与POP之间的加密隧道;

- 加密流量穿越公网,送达企业内网已常驻连接的Safous网关;

- 内网网关解包流量,二次校验访问策略,过滤非法请求;

- 网关将合法请求转发给内网OA、ERP、业务服务器、工业设备等目标系统。

4.2 反向响应流程(内网业务系统 → 员工终端)

- 内网业务系统处理完成请求,生成业务返回数据;

- 业务数据首先回传至同网段的Safous内网网关;

- 网关对返回数据进行安全封装,送入早已建立好的加密隧道;

- 加密流量通过专属隧道回传至云端POP节点;

- POP节点完成流量审计、日志留存、行为记录,做合规留痕;

- POP解包后将纯净业务数据转发给远程员工终端;

- 终端正常加载页面、获取业务数据,一次访问闭环完成。

五、Safous架构 vs 传统VPN 核心差异

| 对比维度 | Safous网关+POP零信任架构 | 传统VPN |

|---|---|---|

| 信任模型 | 零信任,每次访问强制校验 | 边界信任,接入即默认全网可信 |

| 网络暴露 | 无公网IP、无端口映射,攻击面极小 | 需公网IP+端口映射,易被扫描攻击 |

| 访问权限 | 应用级细粒度授权,仅开放单个业务 | 网段级授权,接入可横扫整个内网 |

| 流量链路 | 走加密隧道,经POP中转审计 | 直接打通内网路由,无中间安全校验 |

| 部署运维 | 内网网关主动外联,配置简单 | 需防火墙策略配置、网段规划,运维复杂 |

六、适用落地场景

- 企业混合办公、员工远程居家安全接入内网;

- 第三方外协厂商、外包人员最小权限接入业务系统;

- 工业行业PLC、SCADA设备远程运维,规避公网暴露风险;

- 等保合规、需要全程会话审计、操作日志留存的敏感业务场景;

- 多分支机构、跨地域企业统一安全接入管控。

七、总结

- POP是厂商建好的全球云端接入基站,普通企业不用自建;Safous内网网关由企业部署在自己内网;

- 核心逻辑:网关主动外联建隧道,外网无法主动穿透内网,从根源缩小攻击面;

- 所有访问遵循「终端→POP认证→隧道→网关→业务系统」请求流程,响应原路回流;

- 相比传统VPN,真正实现了隐身内网、按需授权、全程审计、零信任安全接入,是当下替代VPN的最优方案之一。