摘要:对于企业和开发者而言,网站遭遇DDoS、CC、漏洞入侵等攻击不再是"会不会发生"的问题,而是"何时发生"。一旦攻击来临,业务中断、数据泄露、声誉受损的后果不堪设想。本文将从实战角度出发,梳理出一套"止血-诊断-加固"的三步走应急响应流程,并提供一个基于智能边缘安全平台的长效防护架构,助您在危机中从容应对,化险为夷。

第一步:立即行动------快速"止血",恢复业务

当监控报警响起或用户反馈无法访问时,首要任务是尽快恢复服务,减少损失。

启用备用方案(如有):如果事先配置了"永远在线"或网站镜像服务,立即切换至备用站点,保证基本内容的可访问性。这是争取排查时间的黄金手段。

联系服务商:如果网站托管在云平台或使用了高防服务,第一时间联系技术支持。提供攻击发生的时间、症状(如流量激增、特定接口瘫痪)、以及您观察到的任何异常日志。

临时扩容与引流:对于流量型攻击(DDoS),在控制成本的前提下,可以考虑临时增加服务器带宽或启用云服务商的弹性伸缩组。但请注意,这只是权宜之计,单纯增加资源如同"添油战术",成本高昂且可能正中攻击者下怀。

第二步:冷静分析------精准"诊断",识别攻击类型

在尝试恢复服务的同时,必须快速判断攻击类型,才能对症下药。通常,网站攻击主要分为以下几类:

流量洪水攻击(DDoS):症状表现为网络带宽或服务器连接数被占满,所有用户都无法访问。可通过流量监控图看到入站流量出现远超平常的尖峰。

资源耗尽攻击(CC):症状表现为网站打开极慢、API接口超时,但服务器带宽可能未见异常。这是因为攻击者模拟海量真实用户请求,耗尽了服务器的CPU、数据库连接等应用层资源。

漏洞入侵攻击:症状可能包括网页被篡改、数据库被拖库、服务器被植入后门(Webshell)等。攻击者通常利用SQL注入、XSS、远程命令执行等Web漏洞发起攻击。

诊断工具:充分利用服务器监控(如CPU、内存、网络IO)、Web服务器访问日志、数据库慢查询日志以及安全防护设备的告警信息进行交叉分析。

第三步:系统加固------构建"免疫",长效防护

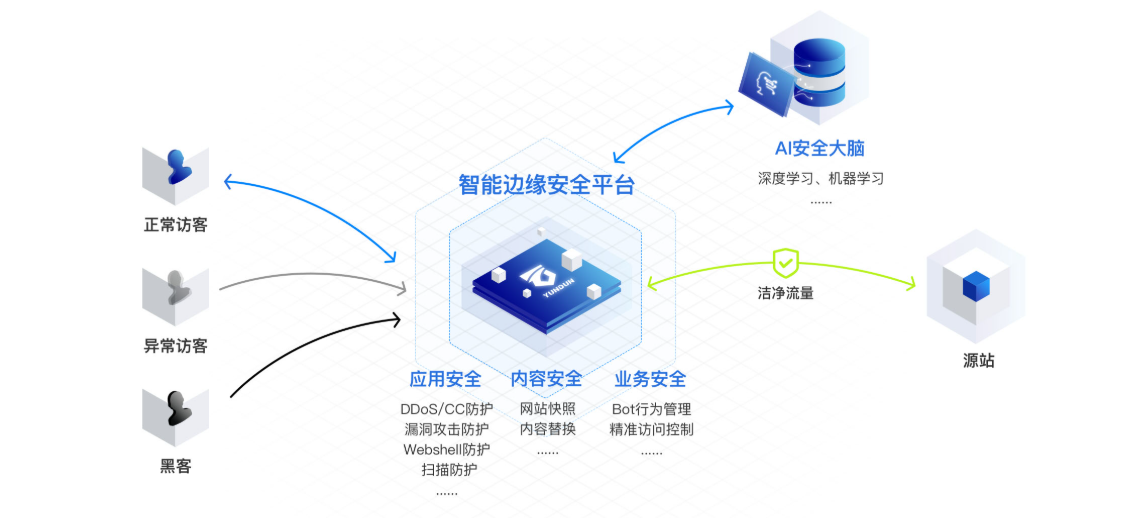

应急处理只是治标,建立常态化的安全防护体系才是治本之策。一个现代化的网站安全防护体系,应该构建在智能边缘安全平台之上,实现安全能力的前置化和一体化。

理想的防护架构如下图所示,它将多种安全能力集成在用户与源站之间的边缘节点上,实现攻击流量的近源清洗和拦截。

具体来说,一个完整的防护方案应包含以下核心能力:

DDoS全方位防护:抵御从网络层(如SYN Flood、UDP Flood)到应用层的各种DDoS攻击。关键在于拥有充足的清洗带宽(例如全球80Tbps+储备)和智能的ADS清洗系统,能够精准区分恶意流量与正常业务,实现"全力防御"。

CC攻击智能防护:基于AI算法、IP信誉库、设备指纹等多维信息,结合行为式验证码,精准识别并拦截CC攻击。支持自定义防护策略,为登录、支付、查询等关键业务接口设置细粒度的访问频率限制。

Web应用防火墙(WAF):防御SQL注入、XSS、0day漏洞等常见的Web攻击。采用智能规则、语义分析和AI学习多引擎驱动,不仅能防御已知威胁,还能有效对抗未知漏洞攻击。

业务隐身与访客鉴权:这是防护的"王牌"。通过隐藏源站真实IP,让攻击者失去直接攻击目标。对于APP、API等场景,可采用访客鉴权技术,通过加密签名对请求进行校验,只有合法客户端才能与服务器通信,从根本上免疫大部分CC攻击。

Bot管理与内容安全:管理各种爬虫,防止恶意扫描、数据抓取和"薅羊毛"行为。同时,内容防篡改和敏感信息过滤功能,能避免合规风险。

防护方案选择建议

在选择具体产品或服务时,可以根据业务规模和需求进行匹配:

入门/选配版:适合个人站长或初创企业,提供基础的DDoS和CC防护,可按需添加WAF、访客鉴权等功能模块。

高级/商业版:适合中大型企业业务系统,提供更高的防护峰值(如300Gbps+)、更强的CC防御能力(上万QPS)、并标配WAF和访客鉴权等高级功能。

旗舰/定制版:适用于大型平台、政务、金融等高安全要求场景,提供专属防护资源、更高等级的保障服务(如重保、应急响应)和完全定制的解决方案。

总结与建议

网站安全是"三分技术,七分管理"。除了部署专业的安全产品,还需要做到:

定期漏洞扫描与修复:及时修补系统、中间件和应用程序的已知漏洞。

最小权限原则:严格控制服务器和数据库的访问权限。

备份!备份!备份!:定期进行完整的数据和代码备份,并测试恢复流程。

制定应急预案:明确攻击发生时的通报流程、决策链条和操作步骤。

亡羊补牢,犹未迟也。希望本文的"三步走"策略和防护架构能为您提供清晰的行动指南。与其在攻击发生后仓促应对,不如未雨绸缪,提前构建起一道智能、高效的边缘安全防线,让您的网站固若金汤。

版权声明: 本文由您的笔名/公司名原创,首发于CSDN博客,转载请注明出处。