"用管机器的旧手段,防不住真人的新风险。"------这是现代数据中心安全架构正在面临的现实挑战。

微隔离的核心使命,是对数据中心全域的东西向流量进行无死角的精细化管控。随着数字化架构的纵深推进,数据中心东西向流量的构成正发生关键变迁:除了传统的"机对机"业务调用,由"真实用户"主导发起的"人对机"流量规模涌现。

当内部横向访问的起点,从遵循确定逻辑的"机器"向极具随机性的"真人"延伸时,传统仅基于机器标识的隔离手段暴露出巨大的管控盲区。为坚守全域管控的使命,蔷薇灵动重磅发布"用户微隔离"技术升级,将微隔离的策略锚点正式跨越至"真实用户身份"。这不仅打破了内网安全"认机不认人"的感知迷局,更标志着数据中心流量管控正式迈入"机对机"与"人对机"流量共管的新格局。

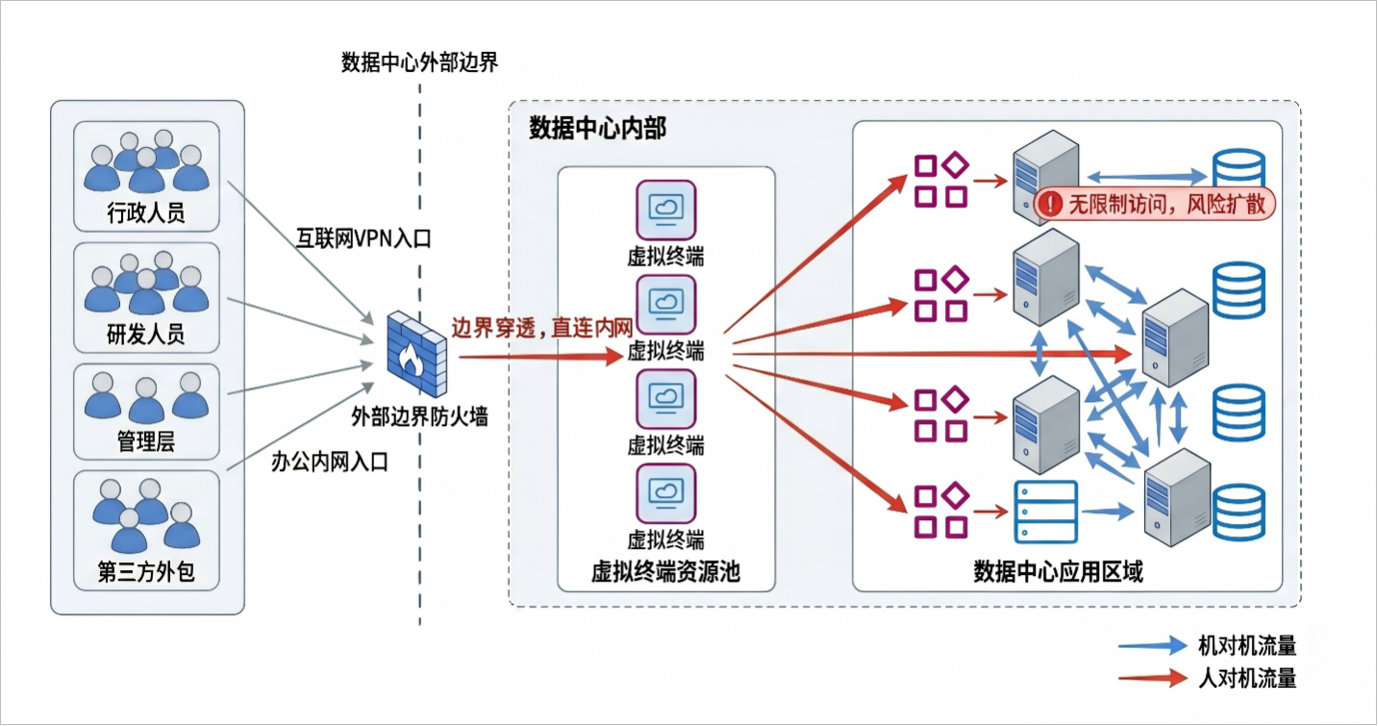

隐患爆发:内部交互终端沦为身份盲区与高危跳板

在传统的数据中心内网架构中,东西向流量大多是工作负载之间可预测的业务调用。但如今,为了承载日益复杂的业务交互,企业在数据中心内部署了大量的交互终端(如云桌面、跳板机等)。当各类人员登录并依托这些交互终端向核心业务系统发起访问时,风险也随之急剧放大:一旦用户成功连入这些交互终端,就意味着其已经跨越了外部边界进入内网;此时如果用户在外部使用的接入设备本身存在感染或凭证失窃,这些合法的内部交互终端瞬间就会沦为威胁直插内网心脏的"高危跳板"。

面对数据中心内"机对机"与"人对机"两种流量并存交织的复杂态势,现有防线却陷入了真空地带:外部的 ZTNA 和 VPN 只能解决"人安全连上内网交互终端"的问题 ;然而,一旦用户登录并依托内网的交互终端发起深层业务访问,其真实身份便被底层的机器标识(如IP、主机名)"代理"并掩盖了。内部防火墙和传统微隔离只能看到一台合法的内部机器在发包,却无法看清屏幕背后究竟是谁。这种"身份截断"的底层缺陷,将内网治理推向了三大死局:

❎ 身份强绑IP,策略越管越乱: 业务管控天然基于"人员角色",但底层网络只认"IP"。安全团队被迫用海量的五元组规则,去强行对应成百上千名真实员工的业务权限。结果往往是:规则越写越多,策略越管越乱,最后只能妥协退回"大段放行"。

❎人机动态脱钩,权限根本"分不开": 静态的交互终端,交替的登录人员。在资源池化分配、多人分时复用同一交互终端的情况下,静态的网络规则根本无法跟上人机对应关系的动态变化,导致原本拥有不同权限的人员,事实上获得了无差别的混合访问权限,根本"分不开"。

❎ 合法终端掩护,内外访问"被平权": 员工在外部咖啡厅,用已经被黑客控制的电脑向数据中心内部发起攻击,但在内网防线看来,这仅仅是一个"正常的内部终端IP"在发起请求。真实的外部高危风险,就这样被合法的内部跳板轻松"掩护"并穿透了。

试图用僵化的"机器规则"去约束灵活的"真人行为",必然导致安全防线的全面崩溃。

直面挑战:蔷薇灵动发布"用户微隔离"

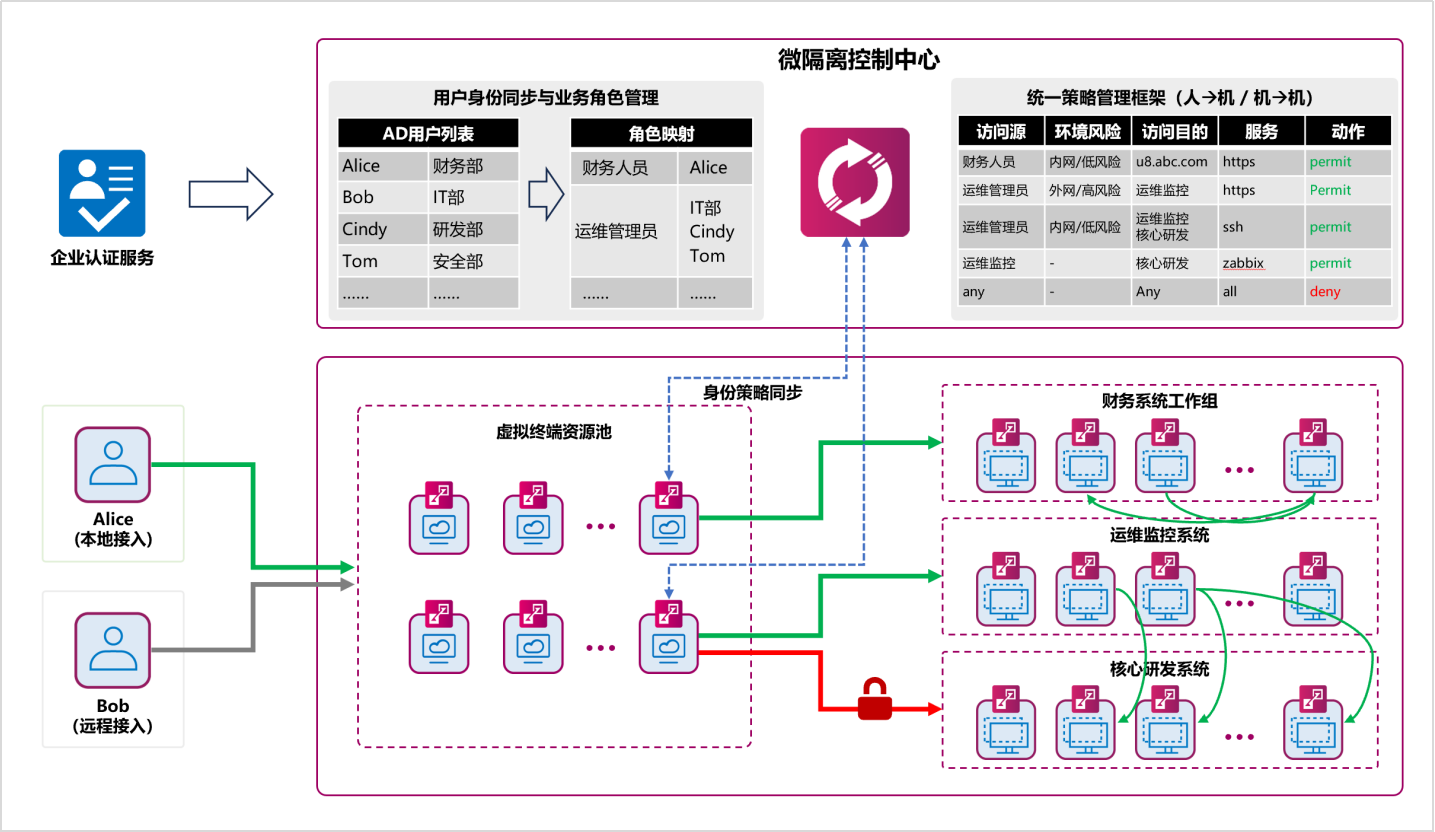

要破除死局,单纯修补网络规则已无济于事。蔷薇灵动创新落地了"用户微隔离"全新控制范式:在传统策略模型中注入"真人身份"要素,让过去只能管机器的防线,拥有了统筹管控复杂业务流量的全局视角。

通过锁定真实身份,"用户微隔离"不仅精准补齐了短板,更让管控场景变得极具实效:

策略面向用户,消灭海量IP规则

系统原生对接 AD/LDAP 等身份源 。安全人员不再痛苦地维护IP台账,而是直接用自然语言下达指令:"允许财务人员访问账务系统"。员工离职或转岗,权限全自动更迭,将安全团队从海量网络运维灾难中彻底解放出来。

权限随人而动,实现"同机不同权"

面对交互终端池化与高频复用的动态环境,系统彻底剥离了权限与底层计算资源的绑定 。哪怕上午是业务主管、下午是外包人员登录同一台内部终端(同一个IP),系统也能瞬间精确切换高级与受限权限。权限随人动,注销即收回,彻底根治权限残留。

感知环境风险,高危访问自动降级

超越单一维度的身份认证,系统可对接接入位置、设备状态等外部风险评分 。一旦发现高权限账号正从高危的外部网络连入内网,系统将自动降级其权限或阻断向敏感业务的连接,有效防止真实的外部高危风险被合法终端"带入"内网。

近源精细防护,复杂访问"看得见、管得住"

面对错综复杂的内部横向流量,系统将控制点直接推至交互终端侧实施近源拦截。防线在"源"端精准锁定用户角色,在"目的"端全面兼容工作负载、IP、域名与业务群组,在"服务"端则细化至特定协议、端口乃至进程。这种全维度的精细管控彻底消除了内部管控盲区,确保任何形态的复杂访问皆能被从容驾驭。

统一策略平面,终结异构管控孤岛

跨越公有云、私有云或各类虚拟化平台的基建差异,系统构建了一个多维融合的统一管理平面 。它将"人员角色""机器标识"与"环境风险"三大控制要素深度整合。无论是一线员工通过虚拟终端发起的"人对机"访问,还是底层容器微服务间的"机对机"调用,安全团队都能在同一个控制台上,使用同一套逻辑统管全网流量。曾经因基础设施异构而割裂的各种管控孤岛,被彻底终结。

降维突破:重塑内网安全体系的四大业务收益

"用户微隔离"绝非简单的功能叠加,而是对传统隔离方案的一次架构跨越。它具备极高的轻量化优势,无需改造现有网络拓扑或触碰底层路由,即可实现安全防线的无感平滑落地;同时,通过将管控锚点精准绑定"真实身份",成功跨越了动态环境下的实战鸿沟,实现了安全策略的动态自适应。这种从极简部署到精准管控的全面超越,为企业切实交付了四大核心业务收益:

✅ 严控高危跳板权限,收敛核心业务敞口 。内部交互终端往往兼具"高开放"与"重特权"双重属性,极易成为威胁横向渗透的首要目标。如今,访问权限被严格收紧至当前操作者必需的白名单内。即便某台合法终端遭遇沦陷,攻击者的横向触达范围也会被严格限制在该用户的最小权限边界内,有效粉碎"一点突破、全网沦陷"的渗透风险。

✅ 消除策略语义鸿沟,升级安全管理视角 。长期以来,高维度的业务诉求被迫"硬翻译"成晦涩的底层网络规则,导致安全体系与业务流转严重脱节。"用户微隔离"将策略语言直接拔高至"人员角色"的维度 ,这种管理视角的本质跃迁,不仅终结了安全部门与业务部门间的沟通壁垒,更让安全体系彻底摆脱了网络介质的束缚,真正回归到保障业务本质。

✅ 摆脱手工维护羁绊,落地常态精细管控 。面对终端池化与人员的高频流转,"权限随人动"的机制赋予了安全防线自适应跟随能力。它将安全运维人员从繁杂且易错的手工网络规则变更中彻底解放出来。过去难以落地的精细化管控,如今真正转化为了低负担、高效率的日常运营工作。

✅ 打通人机实体身份,构建零信任安全闭环 。这一全新的管控架构,在数据中心内部彻底打通了"用户身份"与"主机身份"的割裂鸿沟,实现了对所有交互实体的全面身份化管理。从此,"持续验证、最小权限"的零信任管理原则不再局限于应用工作负载间的通信,而是无缝统筹了每一个真实使用者的业务交互,真正为企业构筑起严密、一致的零信任纵深防御闭环。

结语:结底层逻辑的必然------让管控深入每一个交互实体

微隔离从来不是静态的防御工具,而是必须与数据中心同呼吸的基础设施。回顾它的演进历程,底层始终贯穿一条逻辑脉络:让安全管控真正深入数据中心的每一个交互实体。

在物理边界逐渐模糊的虚拟化普及之初,微隔离技术的诞生打破了硬件防火墙的桎梏,将安全控制点历史性地下沉至"虚拟机",实现了对早期计算实体的贴身防护;而当云原生浪潮全面爆发时,微隔离再次突破算力形态的壁垒,将管控边界深入延展至极具弹性的"云原生工作负载",成功驾驭了瞬息生灭的容器实体。

今天,面对内部横向访问的日趋复杂,数据中心的活跃实体已不再局限于冰冷的机器与代码,更包含了极具随机性的真实操作者。"用户微隔离"的诞生,正是这一底层逻辑演进的必然结果。它将安全防线进一步推进至"真实用户身份",完成了从管控"机器实体"到统筹"人机实体"的关键跨越。在这场数据中心的信任重塑中,我们将继续用不断进化的技术,让安全防线覆盖每一个交互实体,为每一比特的数据流转构筑最坚固的信任底座。