📋 问题概述

漏洞信息

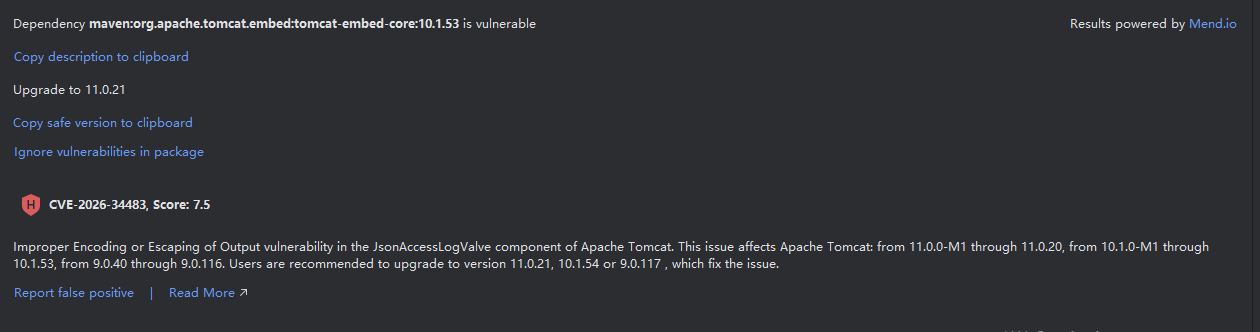

- 漏洞编号:CVE-2026-34483

- 严重等级:7.5(高危)

- 受影响组件 :

org.apache.tomcat.embed:tomcat-embed-core:10.1.53 - 漏洞类型:JsonAccessLogValve 组件的输出编码/转义不当

- 影响范围:

-

- Tomcat 11.0.0-M1 ~ 11.0.20

- Tomcat 10.1.0-M1 ~ 10.1.53 ⚠️ 您当前使用的版本

- Tomcat 9.0.40 ~ 9.0.116

风险说明

该漏洞可能导致日志注入攻击,攻击者可以通过构造特殊请求在访问日志中注入恶意内容,可能引发:

- 日志伪造

- XSS 跨站脚本攻击

- 日志分析系统被误导

✅ 修复方案(按推荐优先级排序)

方案一:升级 Spring Boot 版本(⭐ 强烈推荐)

操作步骤:

修改 pom.xml 中的 Spring Boot 版本:

<parent>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-parent</artifactId>

<version>3.5.14</version> <!-- 从 3.5.13 升级到 3.5.14 -->

<relativePath/>

</parent>优势:

- ✅ 自动包含 Tomcat 10.1.54+(已修复漏洞)

- ✅ 同时修复了其他 8 个安全漏洞

- ✅ 无需手动管理依赖版本

- ✅ 获得最新的 Bug 修复和安全补丁

- ✅ 长期维护成本低

注意事项:

- Spring Boot 小版本升级通常向后兼容

- 升级后需进行全面回归测试

- 建议先在测试环境验证

方案二:显式覆盖 Tomcat 版本(临时方案)

如果暂时无法升级 Spring Boot,可以手动指定 Tomcat 版本:

操作步骤:

在 pom.xml 的 <properties> 中添加:

<properties>

<java.version>17</java.version>

<project.build.sourceEncoding>UTF-8</project.build.sourceEncoding>

<project.reporting.outputEncoding>UTF-8</project.reporting.outputEncoding>

<!-- ... 其他属性 ... -->

<!-- 修复 Tomcat 安全漏洞 CVE-2026-34483 -->

<tomcat.version>10.1.54</tomcat.version>

</properties>优势:

- ✅ 快速修复,无需升级 Spring Boot

- ✅ 最小化改动范围

劣势:

- ⚠️ 需要手动维护 Tomcat 版本

- ⚠️ 可能与其他 Spring Boot 组件存在兼容性风险

- ⚠️ 未来升级时容易遗忘

📊 方案对比

|----------|--------------------|------------------|

| 维度 | 方案一:升级 Spring Boot | 方案二:覆盖 Tomcat 版本 |

| 安全性 | ⭐⭐⭐⭐⭐ 全面修复 | ⭐⭐⭐ 单一漏洞修复 |

| 工作量 | 低(改一行配置) | 低(改一行配置) |

| 兼容性 | 高(官方推荐) | 中(需自行验证) |

| 维护成本 | 低(自动管理) | 中(手动维护) |

| 长期价值 | 高 | 低 |

| 推荐程度 | ⭐⭐⭐⭐⭐ | ⭐⭐⭐ |