Wireshark 完全使用指南:从入门到专家级分析

一、核心价值与定位

Wireshark被誉为"网络分析界的瑞士军刀",能让你像显微镜一样看清网络中每一个数据包的细节。无论是排查网络故障、分析协议异常,还是深入学习网络原理,掌握它都是一项核心技能。

二、快速启动与界面认知

2.1 安装与驱动

-

访问 Wireshark官网 下载对应版本。

-

关键组件 :安装过程中会提示安装 Npcap 或 WinPcap,这是抓包所需的底层驱动,必须安装。

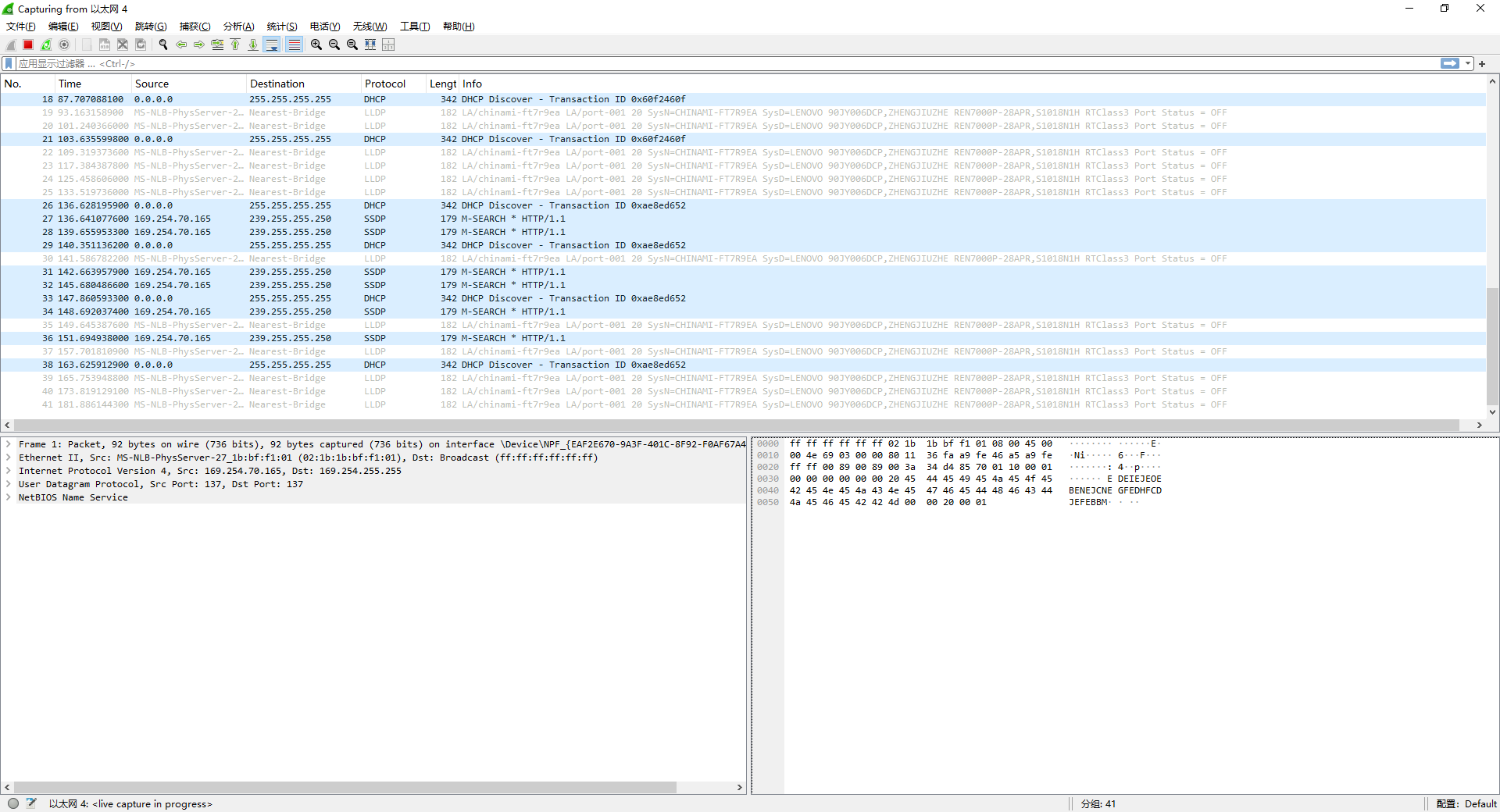

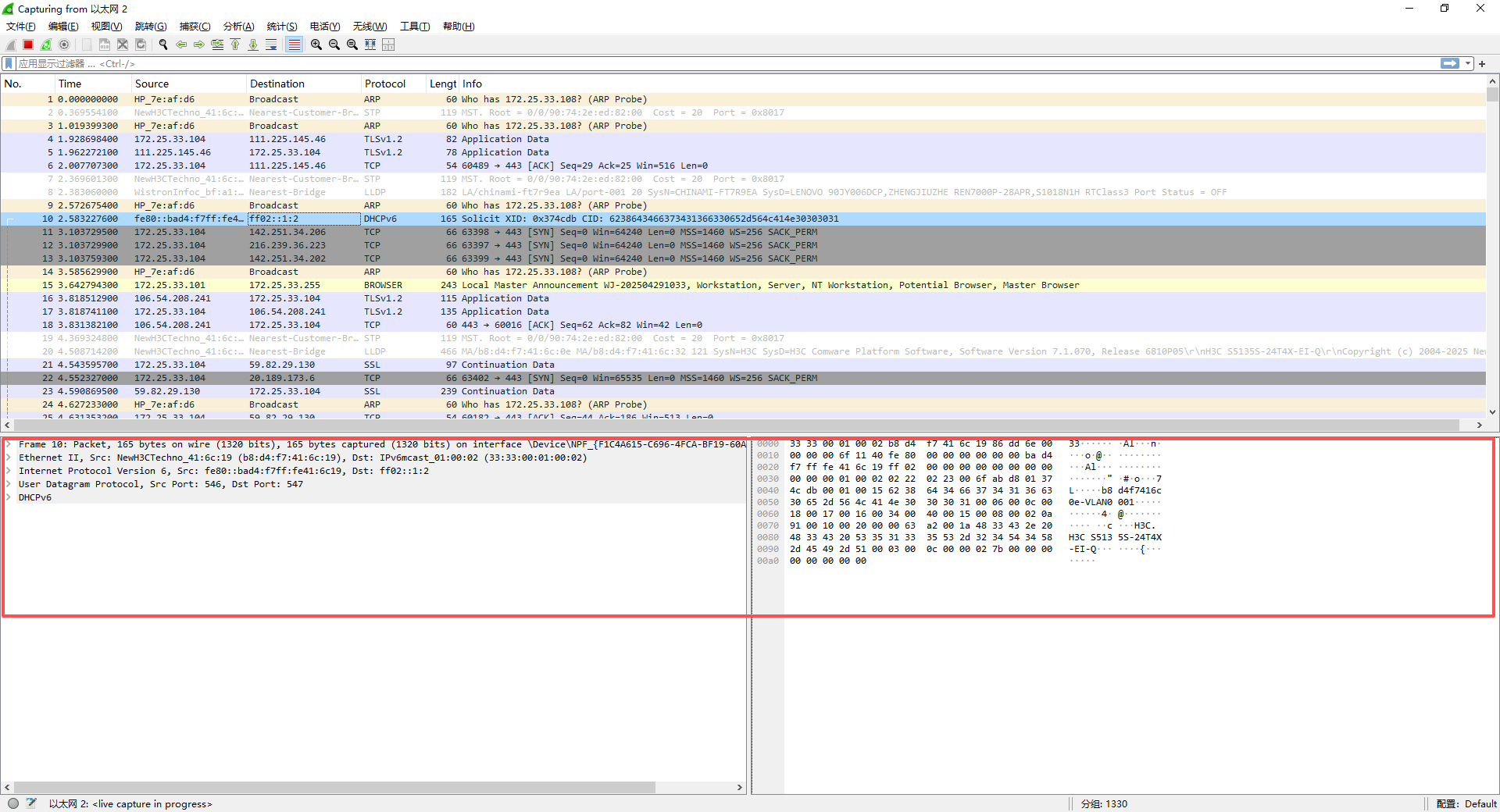

2.2 主界面三区域

-

数据包列表区 :显示所有抓到的包(时间、源/目的IP、协议、长度)。

-

数据包详情区 :分析核心 。展开可查看物理层、IP层、TCP层、应用层的逐层结构。

-

数据包字节区 :原始十六进制与ASCII码,与详情区一一对应。

三、核心技能:过滤器体系

面对海量数据,过滤是生存第一法则。Wireshark提供两种过滤器,应用阶段不同,需严格区分。

3.1 捕获过滤器(抓包前设置)

决定哪些包进入内存,用于减少抓包文件体积。语法简洁,类似tcpdump。

| 场景 | 表达式示例 | 含义 |

|---|---|---|

| 只抓指定主机 | host 192.168.1.100 |

仅抓该IP的数据。 |

| 只抓Web端口 | tcp port 80 |

仅抓HTTP流量。 |

| 排除ARP广播 | not arp |

过滤掉频繁的地址询问包。 |

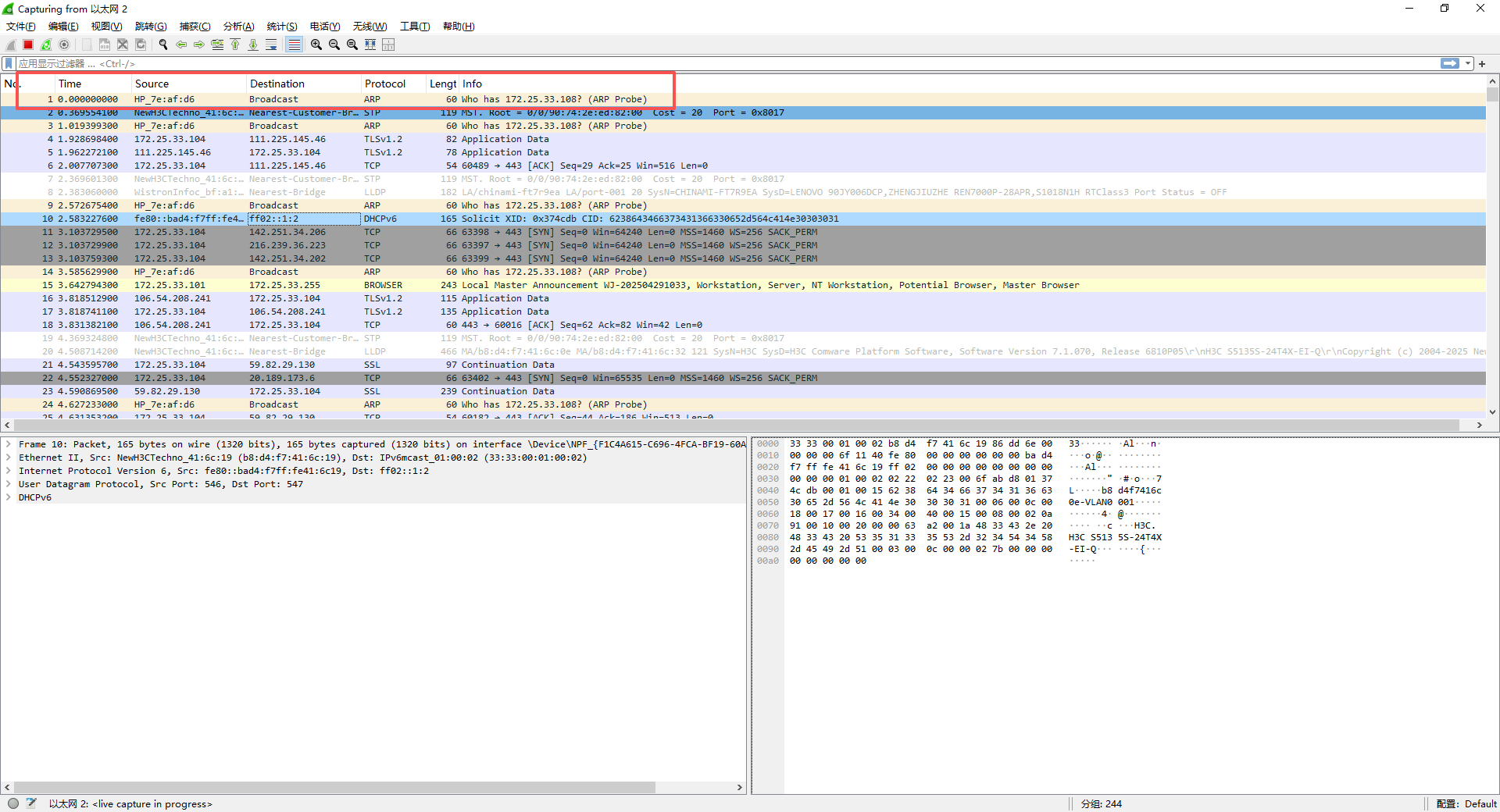

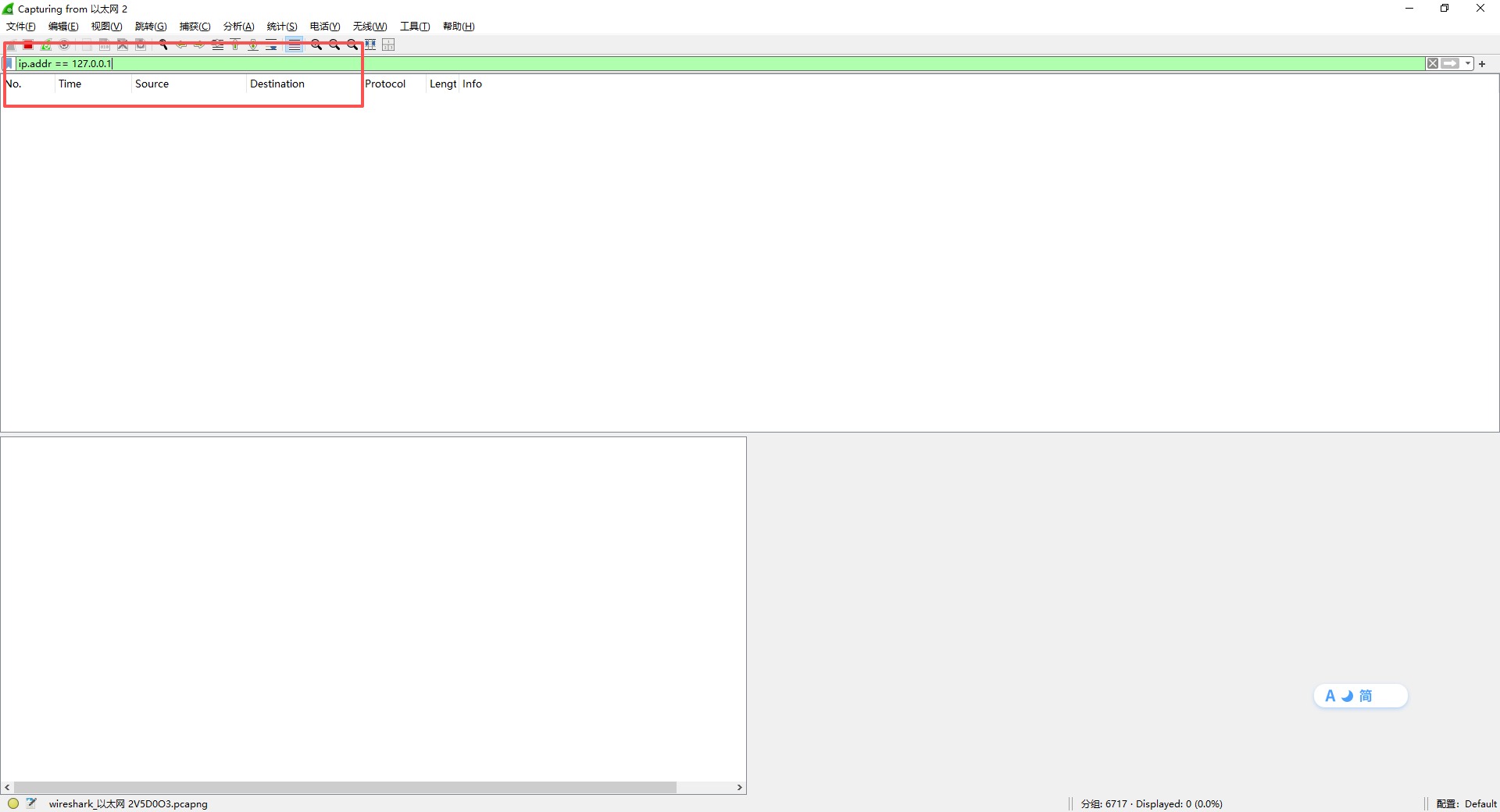

3.2 显示过滤器(抓包后使用)

从已抓数据中精准提取目标,日常分析最常用。

基础过滤示例:

-

按协议 :

tcp、udp、http、dns -

按地址 :

ip.src == 192.168.1.1、ip.dst == 8.8.8.8、ip.addr == 10.0.0.1 -

按端口 :

tcp.port == 443、tcp.srcport == 12345 -

组合条件 :

ip.addr == 192.168.1.100 and tcp.port == 80(与)、tcp.port == 80 or udp.port == 53(或)、!arp(排除) -

高级技巧:

-

内容匹配:

http contains "admin"(筛选URL含admin的请求) -

多端口:

tcp.port in {80, 443, 8080} -

括号优先级 :由于

and优先级高于or,组合时必须用括号,如(tcp.port==80 or tcp.port==443) and (ip.src==192.168.1.100) -

排除握手包 :

tcp and tcp.flags.syn==0 and tcp.flags.fin==0 and tcp.flags.reset==0(仅看数据包) -

二进制特征 :

frame contains 12:34(搜索十六进制0x12 0x34)

-

快速生成技巧:在"数据包详情区"右键感兴趣的字段 → 作为过滤器应用 → 选中。

四、时间线思维:理解包的时序关系

高手看包,不看孤立字段,而看包的时序关系和相对时间。

4.1 用好Time列

右键Time列 → Time Display Format → Seconds Since Previous Captured Packet(显示与上一个包的时间差)。

实战意义 :若客户端发请求后,过了3秒才收到服务器响应 → 大概率服务器处理慢或网络延迟高。对应字段为 frame.time_delta。

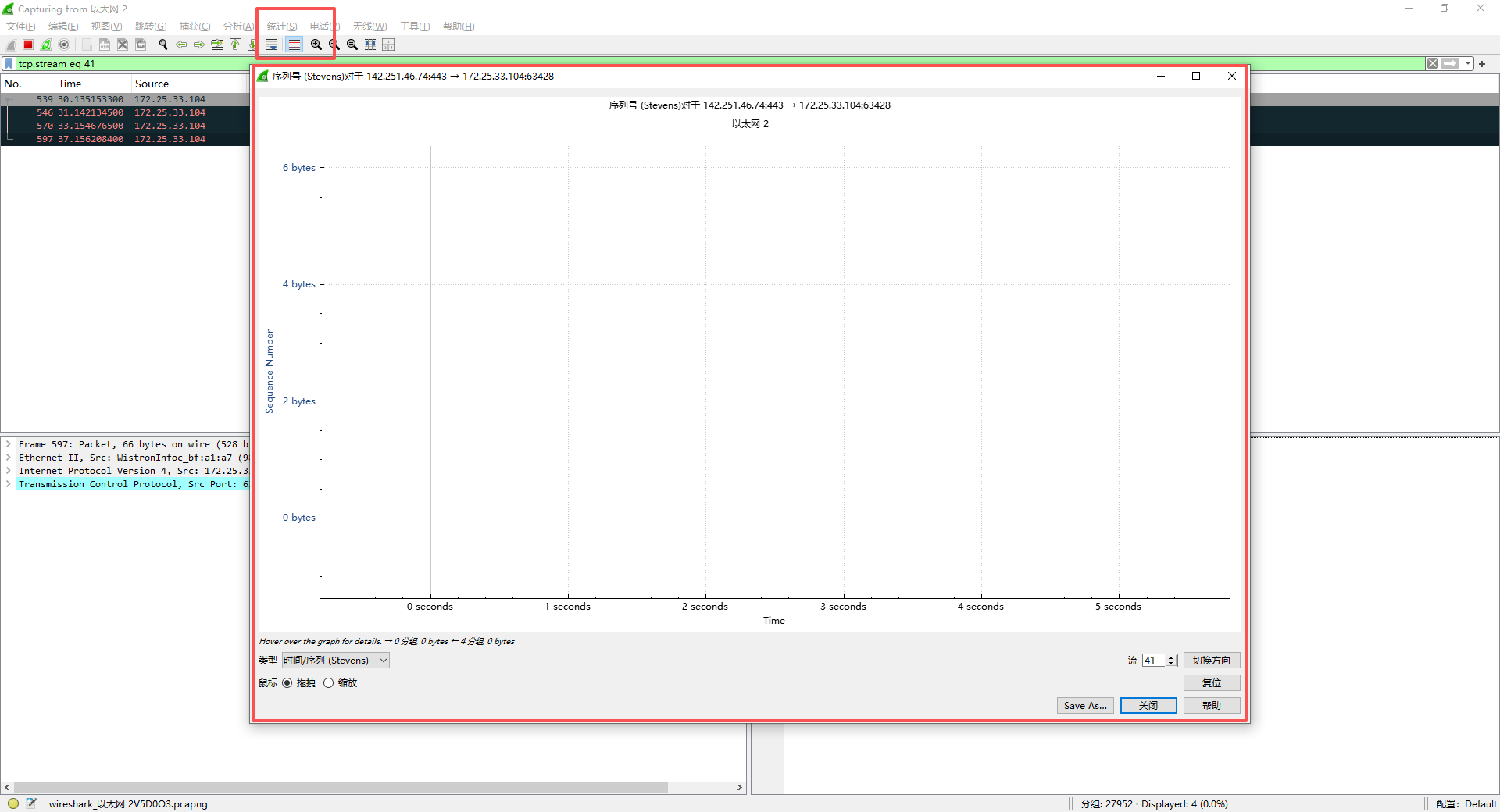

4.2 TCP Time-Sequence Graph(时间序列图)

路径 :统计 → TCP流图形 → 时间序列(Stevens)

用途:可视化TCP传输行为。

-

正常:点呈平滑向上的斜线(数据持续发送)。

-

拥塞:出现"高原平台"(窗口满,停止发送)。

-

重传:出现序列号"回退"。

-

诊断:图形呈现"楼梯+平台"反复出现 → TCP窗口受限,可能是接收端处理慢或发送端拥塞窗口太小。

五、深入TCP核心:序列号与确认号

这是分析丢包、乱序、重传的基础。

5.1 序列号(Seq)≠ 包编号

Seq表示该包携带数据第一个字节在整个流中的偏移 。

示例:

包1: Seq=100, Len=1460 → 携带字节100~1559

包2: Seq=1560, Len=1460 → 携带字节1560~3019Seq不连续不代表丢包,只是数据在不同包中的偏移。

5.2 确认号(Ack)的深层含义

Ack = 期望收到的下一个字节的Seq 。收到 Ack=1560 表示:对方已收到Seq 100~1559,正在等待1560。

5.3 实战:识别SACK(选择性确认)

过滤 tcp.options.sack 可查看是否支持SACK。SACK允许接收方明确告知"我收到100~200和300~400,缺200~300",避免盲目重传。在TCP Dup ACK包的 TCP → Options → SACK 中可看到详情。

六、专家信息系统的深度解读

Wireshark自动分析预警,快速定位问题的关键 。路径:分析 → 专家信息。

6.1 级别定义

-

Chat(灰色):常规通信(如窗口更新)。

-

Note(蓝色):值得注意但通常无害(如Dup ACK轻度乱序)。

-

Warning(黄色):需关注(重传、零窗口、分段丢失)。

-

Error(红色):肯定有问题(RST、校验和错误)。

6.2 常见Warning的真相

| Warning | 含义 | 是否故障 |

|---|---|---|

| TCP Retransmission | 超时重传,数据丢了 | 偶尔几次正常,>3%算严重 |

| TCP Dup ACK | 收到乱序包(后发的先到) | 偶发正常(多路径路由) |

| TCP ZeroWindow | 接收端缓冲区满 | 持续不恢复→接收端处理慢 |

| TCP Window Full | 发送端窗口满 | 正常,说明带宽已用满 |

| TCP Previous segment not captured | 包没抓到或丢了 | 检查抓包点或网络丢包 |

诊断原则 :看频率 和持续性。单个重传不可怕,每秒几十次才是问题。

七、实战案例:定位"服务器不响应"

用户反馈:"点提交后一直转圈,最后超时"。

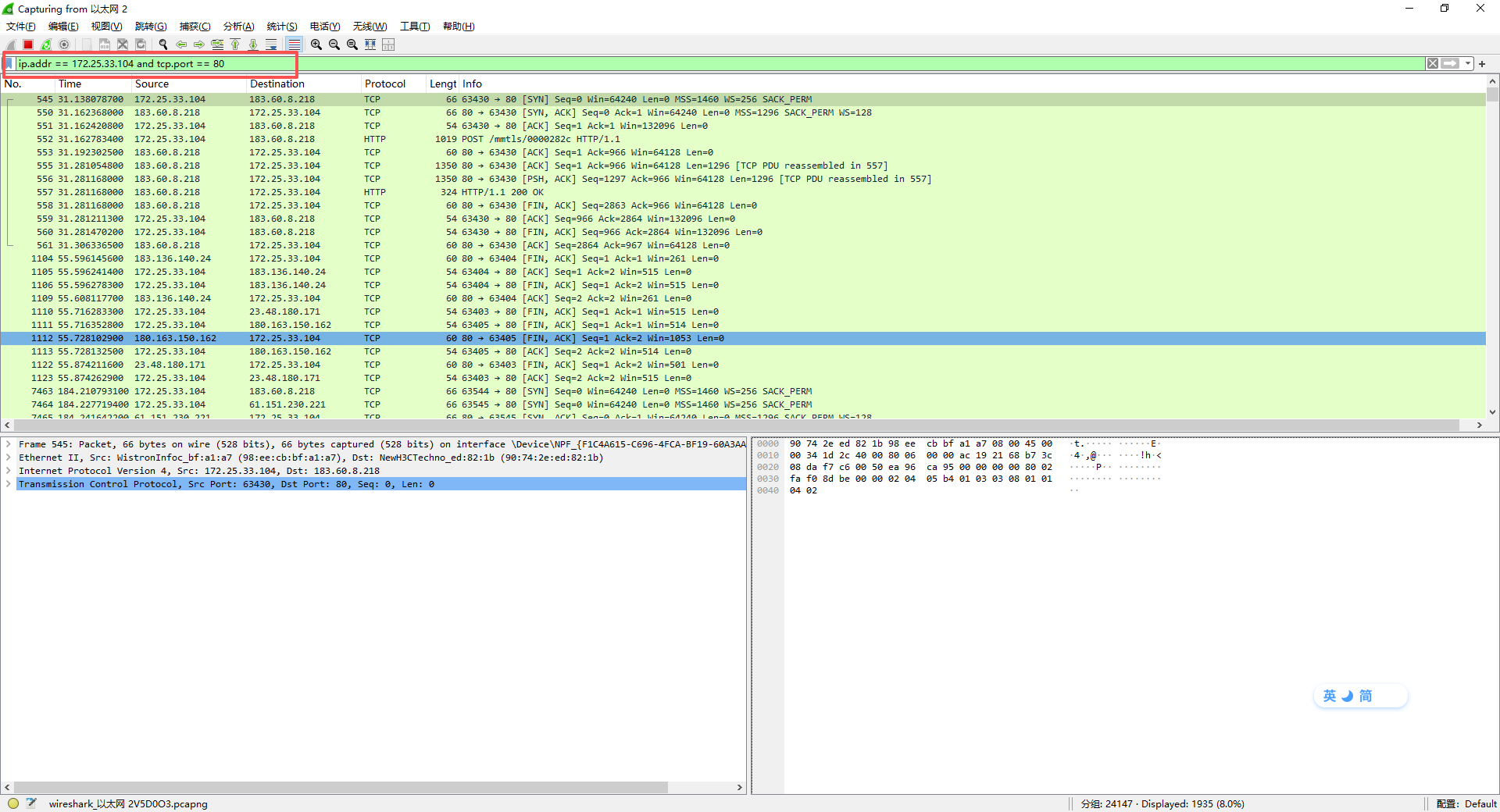

步骤1:抓包并过滤

捕获后使用显示过滤器:ip.addr == 服务器IP and tcp.port == 80

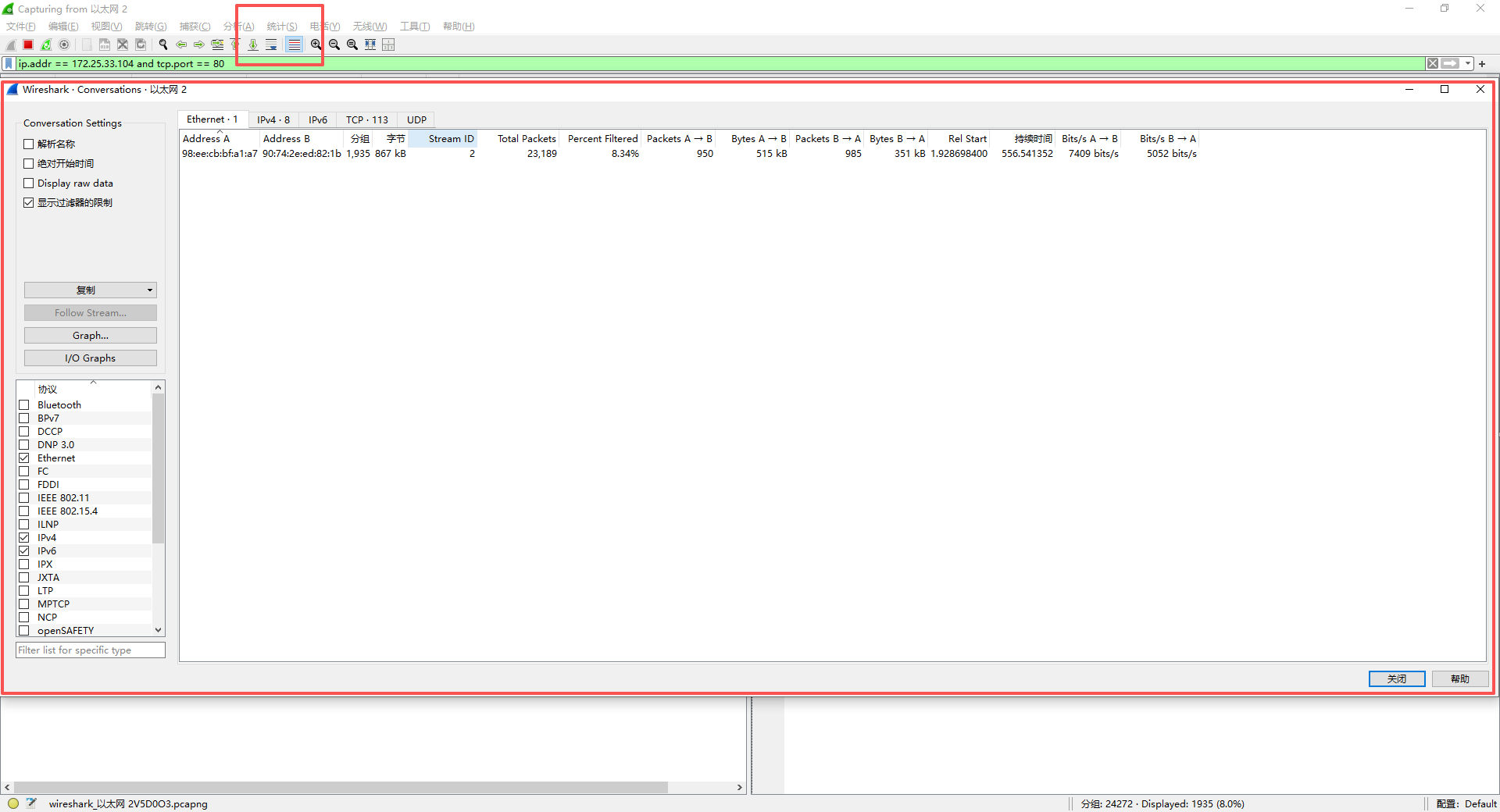

步骤2:找到可疑流

统计 → 会话 → 找到该会话 → 右键 → Apply as Filter → Selected。

步骤3:TCP追踪流

右键任意包 → 追踪流 → TCP流。观察三种典型情况:

情况A:HTTP请求发出,无任何响应

[Client] POST /submit HTTP/1.1 (Seq=100)

... 数百次重传 ...

[Client] TCP Retransmission结论:请求未到达服务器(或响应全丢)→ 排查网络丢包或防火墙。

情况B:服务器TCP ACK,但无HTTP响应

[Client] POST... (Seq=100)

[Server] TCP ACK (Ack=100+len)

... 等待几秒 ... 客户端重传结论:服务器收到请求但应用层未处理(后端挂死、队列满)→ 排查应用日志。

情况C:HTTP响应分段到达极慢

[Server] HTTP/1.1 200 OK (Seq=100, Len=1024)

... 等待500ms ... 第二段

... 等待1秒 ... 第三段结论:服务器生成响应慢(数据库查询慢、后端计算耗时)→ 优化后端性能。

步骤4:图形验证

统计 → TCP流图形 → 时间序列(Stevens),图形出现长时间水平线 → 数据停止发送,对照上述情况分析。

八、命令行版Wireshark:tshark

无图形界面的服务器上抓包必备。

-

基本抓包 :

tshark -i eth0 -c 100 -w capture.pcap(-i网卡,-c数量,-w写入) -

实时过滤输出字段 :

tshark -i eth0 -Y "tcp.port==80" -T fields -e ip.src -e tcp.port -

读取并统计 :

tshark -r capture.pcap -q -z io,stat,1(每秒包量) -

一键提取HTTP URI :

tshark -r capture.pcap -Y "http.request" -T fields -e http.request.uri

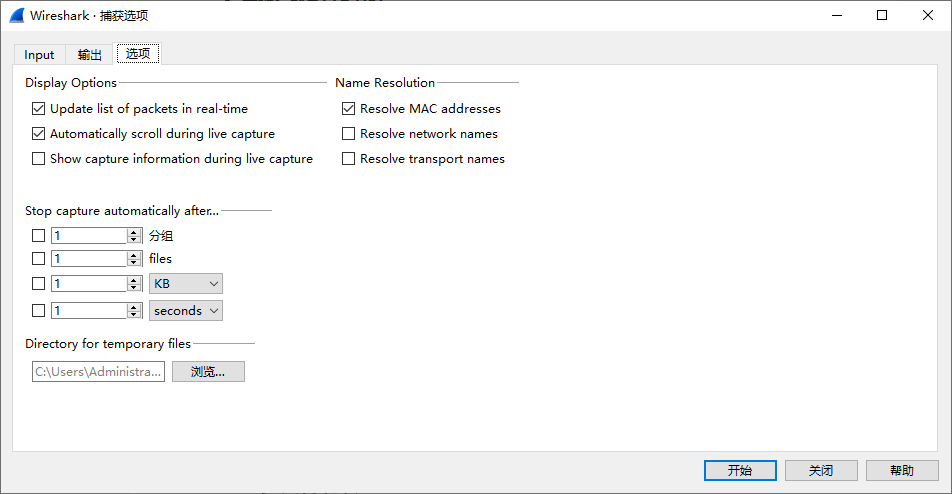

九、性能调优:大流量下不丢包

默认配置在千兆流量下可能抓包本身就会丢包(界面底部提示"Packets dropped")。

9.1 使用捕获过滤器预筛

tcp port 80 or tcp port 443 # 只抓Web端口9.2 关闭名称解析

捕获 → 选项 → 取消"MAC地址解析"、"网络名称解析"、"传输名称解析"。

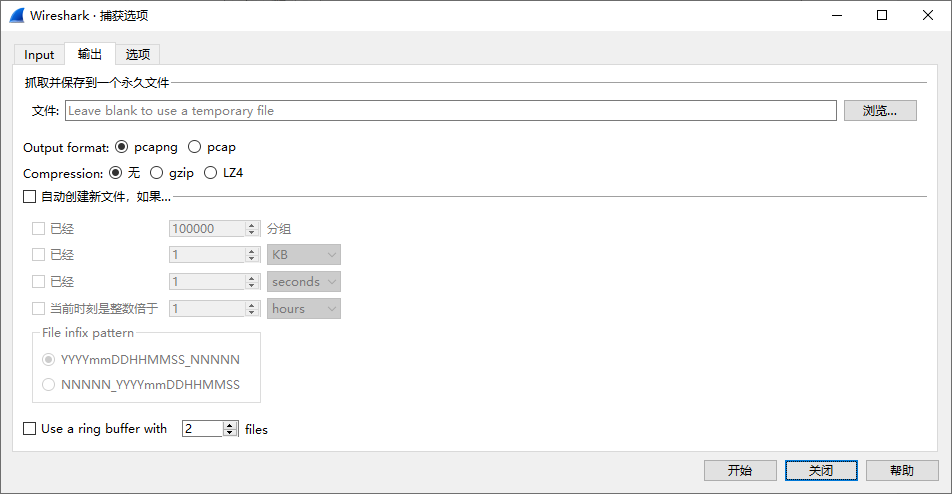

9.3 多文件轮转

捕获 → 选项 → 输出 → 设置"每个文件大小"(如100MB)和"下一个文件",避免单文件过大。

9.4 终极方案:dumpcap + 离线分析

bash

dumpcap -i eth0 -b filesize:100000 -b files:10 -w capture.pcap

# -b filesize每100MB切一个文件,-b files保留最近10个文件抓完后将pcap拷到图形界面机器分析。

十、常用工作流总结

-

开始抓包:点击"蓝色鲨鱼鳍",选择网卡(WLAN无线,以太网有线)。

-

停止抓包:点击"红色方块"。

-

保存结果 :

文件→保存为.pcap文件。 -

宏观统计 :

统计菜单查看会话(谁和谁聊最多)、协议分级(哪种协议流量最大)。 -

精细分析:

-

用显示过滤器锁定目标。

-

用TCP追踪流重组对话。

-

用专家信息快速查看预警。

-

用时间序列图验证传输行为。

-

掌握Wireshark的核心在于"先抓再筛",熟练使用显示过滤器能让效率提升十倍。遇到网络卡顿或连接失败时,重点看重传、RST、零窗口三大标志,结合时间差分析,通常能直指问题根源。