很多团队上了微服务后,数据加密反而更混乱了------每个服务自己维护密钥,用着不同的加密库,密钥轮换是噩梦,出了事没人说得清。本文拆解微服务场景下三种主流加密模式的技术原理和适用场景,帮你选对方案。

一、微服务带来的加密新挑战

单体应用时代,数据加密相对简单:数据库连接串写在配置文件,加密密钥存在某个地方,逻辑集中,维护成本尚可接受。

微服务化之后,情况变了:

单体架构(加密相对简单):

前端 → 单一后端 → 单一数据库

密钥管理:1套方案

微服务架构(加密变得复杂):

前端 → API网关 → [用户服务, 订单服务, 支付服务, 风控服务 ...]

↓ ↓ ↓ ↓

用户DB 订单DB 支付DB 风控DB

密钥管理:N套方案 × M种数据类型 = 指数级复杂度典型困境:

| 问题 | 描述 |

|---|---|

| 密钥分散 | 每个微服务各自管密钥,没有统一视图 |

| 密钥轮换 | 更换密钥需要协调N个服务和历史数据迁移 |

| 密钥硬编码 | 开发图方便把密钥写死在代码里,上了Git |

| 算法不一致 | 各服务用不同加密库,难以审计 |

| 跨服务数据共享 | 服务A加密的数据,服务B如何安全解密? |

二、方案一:信封加密(Envelope Encryption)

2.1 原理

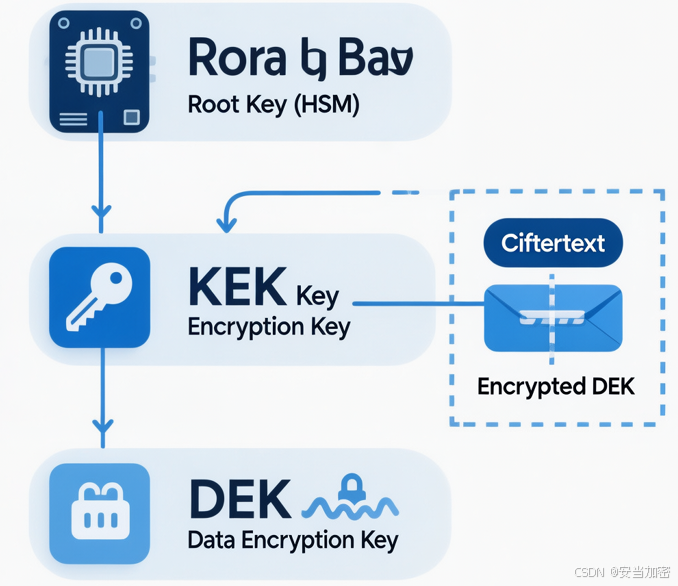

信封加密是云计算场景下密钥管理的"标配"方案,核心思想是用密钥加密密钥,形成两层保护体系:

┌─────────────────────────────────────────────────────────┐

│ 信封加密结构 │

│ │

│ 明文数据 ──[DEK加密]──→ 密文数据 │

│ ↑ │

│ DEK(数据加密密钥)──[KEK加密]──→ 加密的DEK │

│ ↑ │

│ KEK(密钥加密密钥)存储在 KMS/HSM 中,永不离开 │

│ │

│ 传输/存储的数据包 = { 密文数据 + 加密的DEK } │

└─────────────────────────────────────────────────────────┘

为什么叫"信封":DEK把数据装进"信封"(密文),KEK把"信封"上的锁(DEK)再锁起来。

2.2 代码实现

python

"""

信封加密完整实现示例(对接集中式密钥管理服务)

"""

import os

import base64

import requests

from cryptography.hazmat.primitives.ciphers.aead import AESGCM

from cryptography.hazmat.primitives import hashes

from cryptography.hazmat.primitives.kdf.hkdf import HKDF

class EnvelopeEncryptor:

"""信封加密器 - 微服务数据保护核心组件"""

def __init__(self, kms_endpoint: str, key_id: str, service_token: str):

self.kms_endpoint = kms_endpoint

self.key_id = key_id

self.headers = {"Authorization": f"Bearer {service_token}"}

def encrypt(self, plaintext: bytes, context: dict = None) -> dict:

"""

加密数据

Args:

plaintext: 待加密的明文数据

context: 加密上下文(用于防止密钥被挪用)

例如: {"service": "payment", "user_id": "12345"}

Returns:

{

"encrypted_dek": "...", # 被KEK加密的DEK(Base64)

"ciphertext": "...", # 被DEK加密的数据(Base64)

"iv": "...", # 初始化向量(Base64)

"algorithm": "AES-256-GCM"

}

"""

# Step 1: 生成一次性DEK(数据加密密钥)

dek = os.urandom(32) # 256-bit AES密钥

# Step 2: 用DEK加密数据(AES-256-GCM,提供认证加密)

iv = os.urandom(12) # 96-bit IV for GCM

aesgcm = AESGCM(dek)

# 加密上下文作为AAD(附加认证数据)

aad = str(context).encode() if context else b""

ciphertext = aesgcm.encrypt(iv, plaintext, aad)

# Step 3: 调用KMS,用KEK加密DEK(DEK永不明文传输,只传给KMS)

kms_response = requests.post(

f"{self.kms_endpoint}/api/v1/keys/{self.key_id}/encrypt",

json={

"plaintext": base64.b64encode(dek).decode(),

"context": context or {}

},

headers=self.headers

)

kms_response.raise_for_status()

encrypted_dek = kms_response.json()["ciphertext"]

# 清除内存中的DEK(安全实践)

dek = b'\x00' * 32 # 覆写内存

return {

"encrypted_dek": encrypted_dek,

"ciphertext": base64.b64encode(ciphertext).decode(),

"iv": base64.b64encode(iv).decode(),

"algorithm": "AES-256-GCM",

"key_id": self.key_id

}

def decrypt(self, envelope: dict, context: dict = None) -> bytes:

"""解密信封加密数据"""

# Step 1: 调用KMS解密DEK

kms_response = requests.post(

f"{self.kms_endpoint}/api/v1/keys/{self.key_id}/decrypt",

json={

"ciphertext": envelope["encrypted_dek"],

"context": context or {}

},

headers=self.headers

)

kms_response.raise_for_status()

dek = base64.b64decode(kms_response.json()["plaintext"])

# Step 2: 用DEK解密数据

iv = base64.b64decode(envelope["iv"])

ciphertext = base64.b64decode(envelope["ciphertext"])

aad = str(context).encode() if context else b""

aesgcm = AESGCM(dek)

plaintext = aesgcm.decrypt(iv, ciphertext, aad)

# 清除内存中的DEK

dek = b'\x00' * 32

return plaintext

# 使用示例

def demo_payment_service():

"""支付服务中使用信封加密保护银行卡信息"""

encryptor = EnvelopeEncryptor(

kms_endpoint="https://kms.internal:8443",

key_id="payment-service-key",

service_token=os.environ["KMS_SERVICE_TOKEN"]

)

# 加密银行卡号

card_number = b"6222021234567890123"

context = {"purpose": "payment", "merchant": "alipay"}

envelope = encryptor.encrypt(card_number, context)

print(f"加密后存储: encrypted_dek={envelope['encrypted_dek'][:20]}...")

# 解密

recovered = encryptor.decrypt(envelope, context)

assert recovered == card_number

print("解密成功")2.3 密钥轮换

信封加密的最大优势之一是密钥轮换无需重新加密所有历史数据:

python

class KeyRotationManager:

"""密钥轮换管理器"""

def rotate_key(self, old_key_id: str, new_key_id: str) -> dict:

"""

KEK轮换:只需重新加密DEK,不需要重新加密业务数据

传统方案的痛点:

更换数据库加密密钥 → 需要全量数据解密再重加密 → 停机窗口 → 高风险

信封加密的优势:

更换KEK → 只需重新加密每条记录的DEK(小块数据)→ 可在线完成

"""

rotated_count = 0

errors = []

# 遍历所有使用旧KEK加密的DEK记录

for record in self.get_encrypted_records(old_key_id):

try:

# 1. 用旧KEK解密DEK

old_dek = self.kms.decrypt(record.encrypted_dek, old_key_id)

# 2. 用新KEK重新加密DEK(业务数据完全不动)

new_encrypted_dek = self.kms.encrypt(old_dek, new_key_id)

# 3. 更新记录中的加密DEK

self.update_record_dek(record.id, new_encrypted_dek, new_key_id)

rotated_count += 1

except Exception as e:

errors.append({"record_id": record.id, "error": str(e)})

return {

"rotated": rotated_count,

"errors": len(errors),

"details": errors

}2.4 适用场景

✅ 最适合信封加密的场景:

- 大数据量加密(文件、多媒体、大型JSON)

- 需要定期密钥轮换的合规场景

- 多服务共享同一份数据(每个服务有独立密钥上下文)

- 云环境/混合云(对接云厂商KMS)

三、方案二:格式保留加密(Format-Preserving Encryption,FPE)

3.1 原理

标准AES加密会把 13800138000 变成一串无规律的Base64字符串,这对大多数应用没问题,但对于需要保持数据格式的场景,会带来严重的适配问题:

问题场景:

原始手机号:13800138000

AES加密后:6K+f7MqpXzT/2Nk8+mA==

→ 数据库字段类型要变(VARCHAR → TEXT)

→ 应用层校验逻辑要改(11位数字校验失效)

→ BI报表要改(GROUP BY、子串查询失效)

→ 数据迁移成本极高FPE的解决方案:密文和明文保持完全相同的格式和长度:

FPE加密后(FF3-1算法):

原始手机号: 13800138000

FPE密文: 79403852167 ← 依然是11位数字!

原始银行卡: 6222021234567890

FPE密文: 4831596278134205 ← 依然是16位数字!

原始身份证: 310115199001011234

FPE密文: 520387198746093127 ← 依然是18位,格式完全相同3.2 主流算法

FF1(NIST SP 800-38G标准):

python

"""

FF1格式保留加密实现(基于pyffx库)

"""

from cryptography.hazmat.primitives.ciphers import Cipher, algorithms, modes

import struct

class FF1Encryptor:

"""

FF1格式保留加密

基于NIST SP 800-38G标准

"""

def __init__(self, key: bytes, radix: int = 10):

"""

Args:

key: 256位AES密钥

radix: 字符集基数(10=纯数字,36=字母数字)

"""

self.key = key

self.radix = radix

def encrypt(self, plaintext: str, tweak: bytes = b"") -> str:

"""

加密,保持格式

Args:

plaintext: 待加密的字符串(如手机号 "13800138000")

tweak: 调整值(可用于绑定上下文,如用户ID,增加密文随机性)

Returns:

与plaintext等长、同格式的密文

"""

# 调用底层FF1实现

# 实际生产中建议使用经过审计的密码库或对接HSM

return self._ff1_encrypt(plaintext, tweak)

def decrypt(self, ciphertext: str, tweak: bytes = b"") -> str:

"""解密,恢复原始格式"""

return self._ff1_decrypt(ciphertext, tweak)

def tokenize(self, sensitive_data: str, entity_id: str) -> str:

"""

令牌化(Tokenization):绑定到特定实体

同一数据对不同实体产生不同密文(防止跨账户关联分析)

"""

tweak = entity_id.encode()[:8].ljust(8, b'\x00') # 8字节调整值

return self.encrypt(sensitive_data, tweak)

# 实际使用示例

class PhoneNumberProtector:

"""手机号脱敏/加密处理器"""

def __init__(self, kms_client):

# 从KMS获取FPE密钥(避免硬编码)

key_material = kms_client.get_key_material("fpe-phone-key")

self.fpe = FF1Encryptor(key=key_material, radix=10)

def store_phone(self, phone: str, user_id: str) -> str:

"""存储时加密,保持11位数字格式"""

# 绑定用户ID,防止跨用户关联

encrypted = self.fpe.tokenize(phone, user_id)

# 数据库字段类型不变,长度不变,校验规则不变

return encrypted

def retrieve_phone(self, encrypted_phone: str, user_id: str) -> str:

"""读取时解密"""

return self.fpe.decrypt(encrypted_phone, user_id.encode()[:8].ljust(8, b'\x00'))

def partial_unmask(self, encrypted_phone: str, user_id: str) -> str:

"""脱敏展示:只显示后4位(无需全量解密)"""

plain = self.retrieve_phone(encrypted_phone, user_id)

return f"****{plain[-4:]}"3.3 FPE vs 传统加密对比

python

# 场景对比:身份证号码在不同加密方案下的系统改造成本

# ❌ 传统AES加密方案

traditional_impacts = {

"database_schema": "VARCHAR(18) → TEXT 或 BLOB",

"index_support": "无法建立普通索引(密文每次不同)",

"application_validation": "18位身份证格式校验代码全部失效",

"bi_reports": "身份证相关报表全部重写",

"data_migration": "全量数据解密→重加密,停机窗口",

"api_compatibility": "对外API字段格式发生变化,影响合作方",

"dev_effort": "高(改造成本极高)"

}

# ✅ FPE格式保留加密方案

fpe_impacts = {

"database_schema": "VARCHAR(18) → VARCHAR(18),不变",

"index_support": "可建索引(需配合固定tweak)",

"application_validation": "格式校验代码完全不用改",

"bi_reports": "字段格式不变,报表改动极小",

"data_migration": "在线增量处理,无需停机",

"api_compatibility": "对外API完全兼容",

"dev_effort": "低(改造成本极低)"

}3.4 适用场景

✅ 最适合FPE的场景:

- 手机号、身份证号、银行卡号、社保号等结构化PII字段

- 遗留系统改造(不想动数据库Schema和业务代码)

- 大数据平台的数据匿名化(Hadoop/Hive字段加密)

- GDPR/个保法合规的数据脱敏存储

- 需要保持格式用于格式校验的字段

四、方案三:字段级加密(Field-Level Encryption,FLE)

4.1 原理

字段级加密在应用层对特定字段加密,存入数据库的是密文,数据库本身看不到明文:

传统方案(应用→数据库透明):

应用: INSERT INTO users (name, id_card, phone) VALUES ('张三', '310115...', '138...')

DB存储: name=张三, id_card=310115..., phone=138... ← 数据库管理员可见

字段级加密方案(数据库盲化):

应用加密后: INSERT INTO users (name, id_card_enc, phone_enc)

VALUES ('张三', AES(310115...), FPE(138...))

DB存储: name=张三, id_card_enc=aBcXy..., phone_enc=79403852167 ← 数据库看不到明文4.2 完整实现

python

"""

字段级加密:结合信封加密和FPE的完整实现

适用于微服务架构下的数据库敏感字段保护

"""

from dataclasses import dataclass

from typing import Any, Dict, Optional

import json

from enum import Enum

class EncryptionMode(Enum):

"""加密模式选择"""

AES_GCM = "aes_gcm" # 强加密,格式改变(适合大字段)

FPE_FF1 = "fpe_ff1" # 格式保留(适合手机号/身份证)

DETERMINISTIC = "deterministic" # 确定性加密(支持等值查询,但安全性略低)

TOKENIZATION = "tokenization" # 令牌化(最高安全性,不可逆)

@dataclass

class FieldEncryptionPolicy:

"""字段加密策略"""

field_name: str

mode: EncryptionMode

key_id: str

searchable: bool = False # 是否需要支持查询

tokenize_on_write: bool = False # 写入时令牌化

class FieldLevelEncryptor:

"""

字段级加密器

支持按字段配置不同的加密策略

"""

# 用户表字段加密策略配置

USER_TABLE_POLICIES = {

"phone": FieldEncryptionPolicy(

field_name="phone",

mode=EncryptionMode.FPE_FF1, # 格式保留,不改Schema

key_id="user-pii-key",

searchable=True # 支持精确查找(FPE是确定性的)

),

"id_card": FieldEncryptionPolicy(

field_name="id_card",

mode=EncryptionMode.FPE_FF1, # 格式保留,18位数字

key_id="user-pii-key",

searchable=False # 不支持查询

),

"bank_card": FieldEncryptionPolicy(

field_name="bank_card",

mode=EncryptionMode.FPE_FF1, # 格式保留,16位数字

key_id="payment-key",

searchable=False

),

"address": FieldEncryptionPolicy(

field_name="address",

mode=EncryptionMode.AES_GCM, # 不规则字符串,用AES-GCM

key_id="user-pii-key",

searchable=False

),

"email": FieldEncryptionPolicy(

field_name="email",

mode=EncryptionMode.DETERMINISTIC, # 确定性加密,支持等值查询

key_id="user-pii-key",

searchable=True

)

}

def __init__(self, kms_client, envelope_encryptor, fpe_encryptor):

self.kms = kms_client

self.envelope = envelope_encryptor

self.fpe = fpe_encryptor

def encrypt_record(self, record: Dict[str, Any],

policies: Dict[str, FieldEncryptionPolicy],

context: Optional[Dict] = None) -> Dict[str, Any]:

"""

加密记录中的敏感字段

Args:

record: 原始数据记录

policies: 字段加密策略

context: 加密上下文

Returns:

加密后的记录(非敏感字段不变)

"""

encrypted_record = record.copy()

for field_name, policy in policies.items():

if field_name not in record or record[field_name] is None:

continue

value = str(record[field_name])

if policy.mode == EncryptionMode.FPE_FF1:

# FPE:格式保留,直接替换字段值

encrypted_value = self.fpe.encrypt(value)

encrypted_record[field_name] = encrypted_value

elif policy.mode == EncryptionMode.AES_GCM:

# AES-GCM:信封加密,存储加密包

envelope = self.envelope.encrypt(value.encode(), context)

encrypted_record[field_name] = json.dumps(envelope) # 序列化存储

elif policy.mode == EncryptionMode.DETERMINISTIC:

# 确定性加密:相同明文→相同密文(支持等值查询)

# 安全性注意:会暴露相同值的分布

encrypted_value = self._deterministic_encrypt(value, policy.key_id)

encrypted_record[field_name] = encrypted_value

return encrypted_record

def decrypt_record(self, encrypted_record: Dict[str, Any],

policies: Dict[str, FieldEncryptionPolicy],

context: Optional[Dict] = None,

fields_to_decrypt: Optional[list] = None) -> Dict[str, Any]:

"""

解密记录(支持按需解密,避免全量解密)

Args:

fields_to_decrypt: 只解密这些字段(None=全部解密)

例如:["phone"]表示只解密手机号

"""

decrypted_record = encrypted_record.copy()

for field_name, policy in policies.items():

# 按需解密:只解密需要的字段

if fields_to_decrypt and field_name not in fields_to_decrypt:

# 对不需要的字段应用展示脱敏

if field_name in encrypted_record:

decrypted_record[field_name] = self._mask_for_display(

encrypted_record[field_name], policy.mode, field_name

)

continue

if field_name not in encrypted_record:

continue

encrypted_value = encrypted_record[field_name]

if policy.mode == EncryptionMode.FPE_FF1:

decrypted_record[field_name] = self.fpe.decrypt(encrypted_value)

elif policy.mode == EncryptionMode.AES_GCM:

envelope = json.loads(encrypted_value)

decrypted_record[field_name] = self.envelope.decrypt(envelope, context).decode()

elif policy.mode == EncryptionMode.DETERMINISTIC:

decrypted_record[field_name] = self._deterministic_decrypt(

encrypted_value, policy.key_id

)

return decrypted_record

def _mask_for_display(self, value: str, mode: EncryptionMode, field_name: str) -> str:

"""展示脱敏(不解密,仅用于无权限场景)"""

mask_rules = {

"phone": lambda v: f"{v[:3]}****{v[-4:]}", # 138****1234

"id_card": lambda v: f"{v[:6]}********{v[-4:]}", # 310115********5678

"bank_card": lambda v: f"****{v[-4:]}", # ****5678

"email": lambda v: f"{v[:2]}***@***", # zh***@***

"address": lambda v: "****"

}

mask_fn = mask_rules.get(field_name, lambda v: "****")

return mask_fn(value)4.3 适用场景

✅ 最适合字段级加密的场景:

- 合规要求特定字段加密存储(PCI DSS、个保法)

- 防止DBA/运维人员越权访问

- 多租户场景(不同租户用不同密钥)

- 数据出境合规(加密字段视为匿名数据)

五、三种方案选型决策树

你的需求是什么?

│

├─ 需要保持字段格式(手机号/身份证/银行卡)?

│ │

│ └─ 是 → FPE格式保留加密

│ 推荐算法:FF1(NIST标准)/ FF3-1

│ 适合:PII字段加密、遗留系统改造

│

├─ 大文件/非结构化数据,需要高性能加密?

│ │

│ └─ 是 → 信封加密(Envelope Encryption)

│ KEK存KMS,DEK加密数据

│ 适合:文件加密、大型JSON、模型文件

│ 优势:密钥轮换无需重加密数据

│

├─ 数据库字段加密,需要精细控制?

│ │

│ └─ 是 → 字段级加密(FLE)

│ 可组合使用FPE(格式字段)+ AES-GCM(非格式字段)

│ 适合:用户隐私数据库、支付系统

│ 配合:密钥管理平台(按字段/租户管理密钥)

│

└─ 仅内部传输加密,不涉及存储?

│

└─ 是 → TLS 1.3 + 应用层数字签名(不在本文讨论范围)六、密钥管理:加密方案的"内功"

无论选哪种加密方案,密钥管理质量决定整体安全水位。

6.1 微服务场景下的密钥管理架构

┌──────────────────────────────────────────────────────────┐

│ 密钥管理平台(KMS) │

│ │

│ ┌──────────┐ ┌──────────┐ ┌──────────┐ │

│ │ 根密钥 │ │ 根密钥 │ │ 根密钥 │ ← HSM保护 │

│ │(HSM存储)│ │(HSM存储)│ │(HSM存储)│ │

│ └────┬─────┘ └────┬─────┘ └────┬─────┘ │

│ │ │ │ │

│ ┌────▼─────┐ ┌────▼─────┐ ┌────▼─────┐ │

│ │ 支付服务 │ │ 用户服务 │ │ 订单服务 │ ← 按服务隔离 │

│ │ KEK │ │ KEK │ │ KEK │ │

│ └────┬─────┘ └────┬─────┘ └────┬─────┘ │

│ │ │ │ │

│ 每条记录的DEK(被KEK加密后与数据一起存储) │

└──────────────────────────────────────────────────────────┘6.2 密钥权限模型

python

# 密钥访问控制策略(ABAC模型)

key_access_policy = {

"payment-service-key": {

"allowed_services": ["payment-service"],

"allowed_operations": ["encrypt", "decrypt"],

"allowed_environments": ["production"],

"ip_whitelist": ["10.0.1.0/24"],

"require_mfa": True,

"rate_limit": "1000/minute",

"audit_all_access": True

},

"user-pii-key": {

"allowed_services": ["user-service", "crm-service"],

"allowed_operations": ["encrypt", "decrypt", "rewrap"],

"allowed_environments": ["production", "staging"],

"allowed_data_purposes": ["user_registration", "kyc"], # 目的限制

"audit_all_access": True

}

}6.3 密钥轮换策略

| 密钥类型 | 推荐轮换周期 | 轮换触发条件 |

|---|---|---|

| 根密钥(KEK) | 1-3年 | 人员离职、安全事件 |

| 数据加密密钥(DEK) | 1年或按使用量 | 超过加密数据量阈值 |

| FPE密钥 | 1-2年 | 人员离职、密钥泄露 |

| API密钥 | 90天 | 人员离职、可疑访问 |

七、国内合规要求与方案对应

| 合规要求 | 推荐方案 | 关键点 |

|---|---|---|

| 个保法第51条:采取加密等安全技术措施 | FPE(PII字段)+ 信封加密(文件) | 需要密钥托管和轮换记录 |

| 等保2.0三级:通信数据完整性保护 | 信封加密 + AES-GCM(含完整性校验) | GCM模式自带认证 |

| 密评:密钥管理合规 | HSM + 集中式KMS | 密钥不离HSM硬件边界 |

| PCI DSS:持卡人数据加密 | FPE(卡号)+ AES-256(CVV/持卡人信息) | 密钥与数据分离存储 |

| GDPR/个保法:数据匿名化豁免 | FPE + 令牌化 | 正确实施后可主张"匿名数据" |

八、总结

面对微服务架构的加密挑战,没有"一招鲜"的万能方案:

| 场景特征 | 推荐方案 | 核心优势 |

|---|---|---|

| 手机号/身份证/银行卡 | FPE格式保留加密 | 零改造成本,格式兼容 |

| 大文件/模型文件 | 信封加密(Envelope) | 高性能,密钥轮换简单 |

| 数据库敏感字段 | 字段级加密(FLE) | 精细控制,数据库盲化 |

| 跨服务数据共享 | 信封加密 + 加密上下文 | 服务间密钥隔离 |

最重要的一点:加密只是安全的一部分,密钥管理的安全性决定了加密的上限。无论选哪种方案,都需要配套:

- 集中式密钥管理:统一视图、统一审计

- 密钥与数据分离:密钥不和密文在同一存储位置

- HSM硬件保护根密钥:密钥不可导出,防止根密钥泄露