ssh远程管理:

ssh是一种安全通道协议,用来实现字符界面的远程登录。远程复制,远程文本传输。

ssh对通信双方的数据进行了加密

用户名和密码登录

密钥对认证方式(可以实现免密登录)

ssh 22 网络层 传输层

数据传输的过程中是加密的

数据在传输过程中是压缩的

ssh分为服务端和客户端

服务端:Openssh

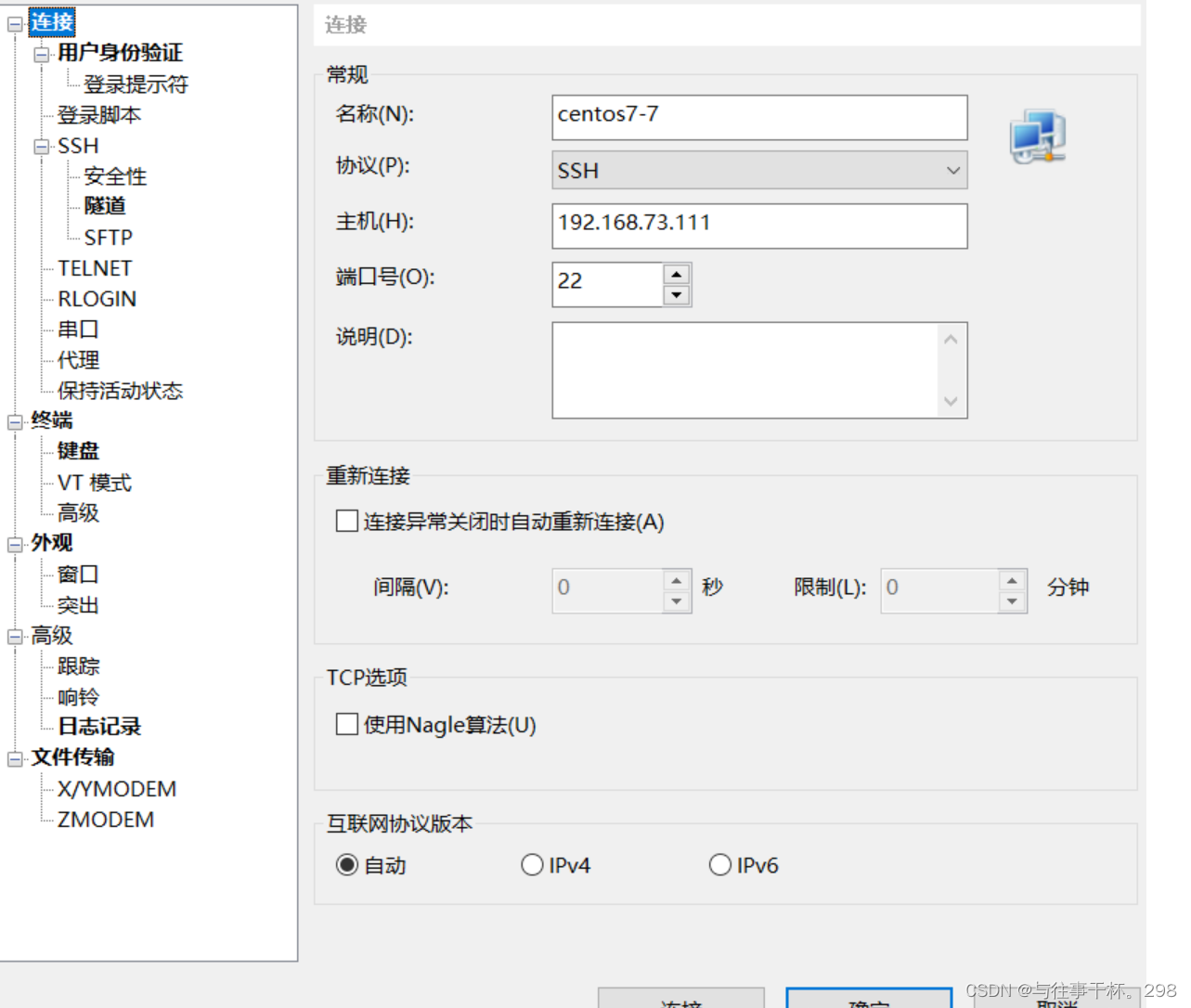

客户端:xshell moba

sshd 应用名称

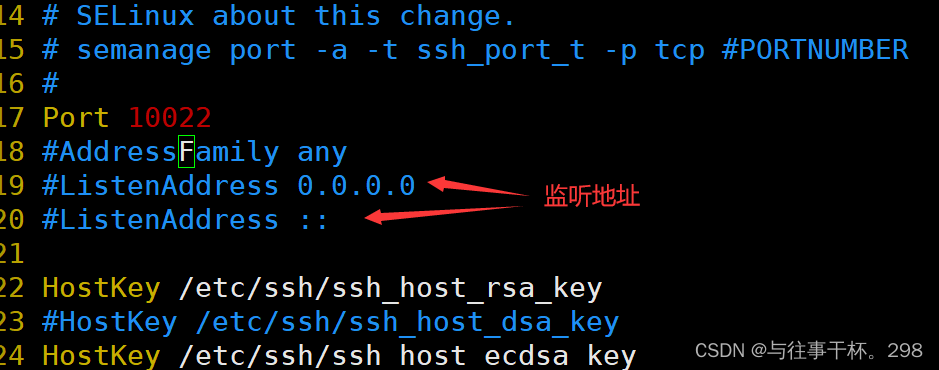

22

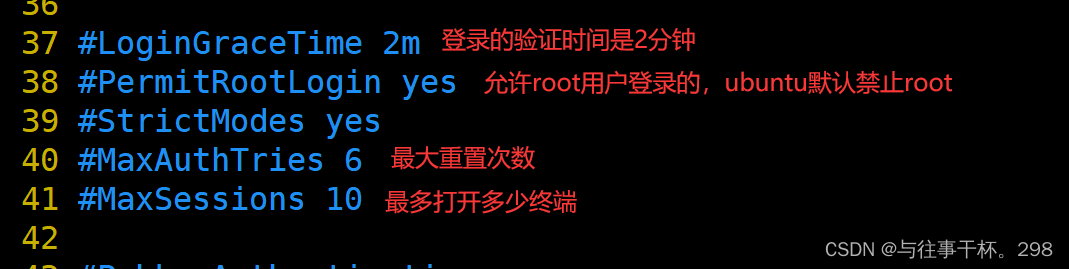

ssh_config 针对客户端的配置文件

sshd_config 针对服务端的配置文件

都是配置文件,作用不同

SSH客户端:putty(开源工具),xshell,CRT

SSH服务端:openSSH(centos7系统默认安装)

centos7 ssh服务启动自检命令:systemctl is-enabled sshd

监听地址:对外提供服务的地址

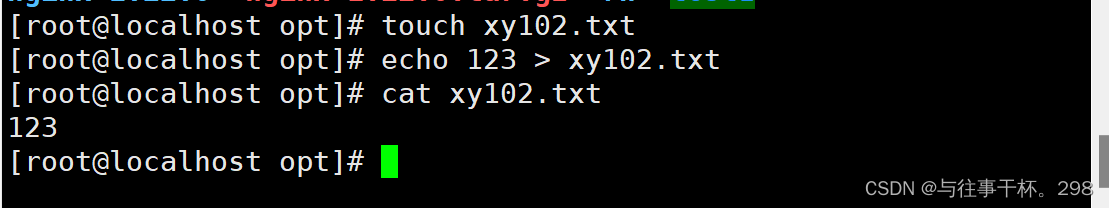

远程复制:把目标主机的文件复制到本机。

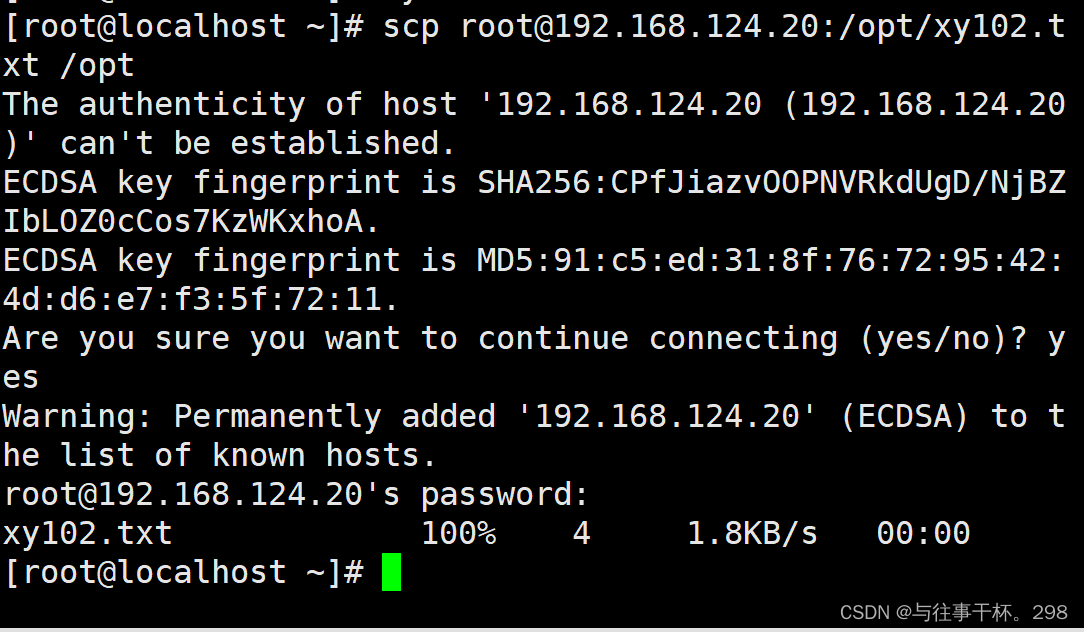

scp scp root@192.168.124.20:/opt/xy102.txt /opt/

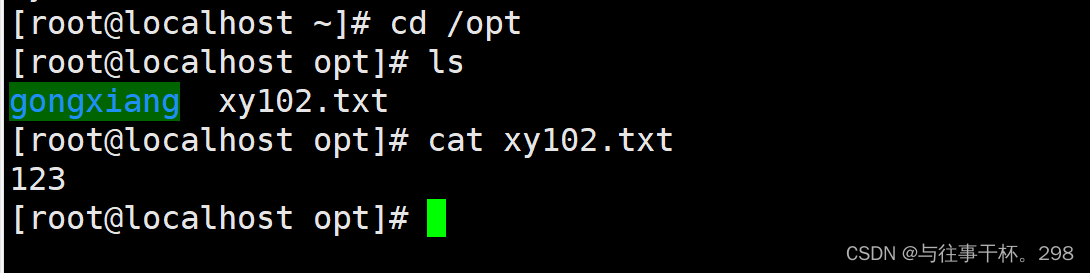

在主机2里面创建一个文件,往里面输入内容,回到主机1里面远程复制主机二里面的文件到本机

在主机2里面创建一个文件,往里面输入内容,回到主机1里面远程复制主机二里面的文件到本机

scp root@192.168.124.20:/opt/xy102.txt /opt 把20里面/opt/xy102.txt文件,复制到本机的opt目录下。

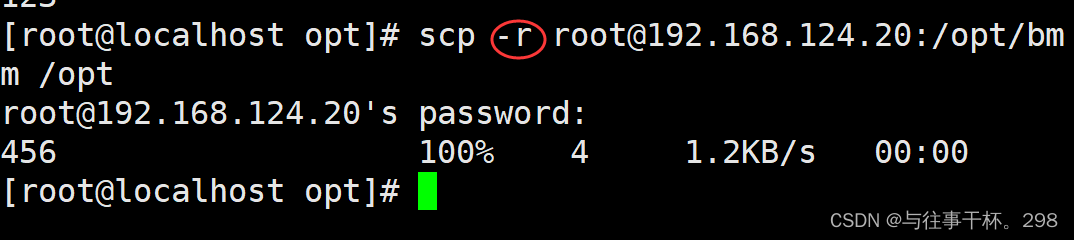

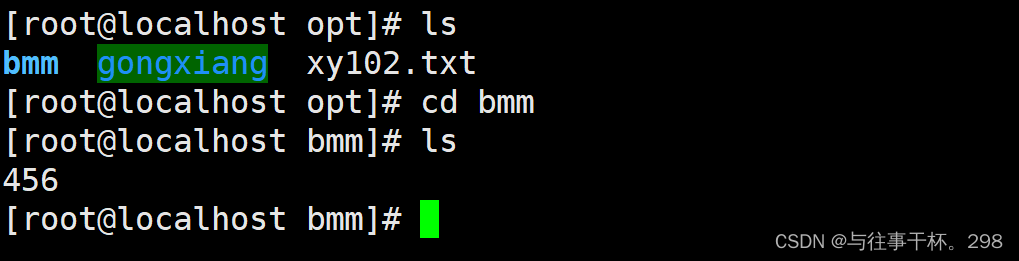

如何来复制目录

复制端口的在前面加一个P(大写的)

复制端口的在前面加一个P(大写的)

scp 复制文件

scp -r 复制目录

scp -rP 复制指定端口的目录

scp -P 复制指定端口的文件

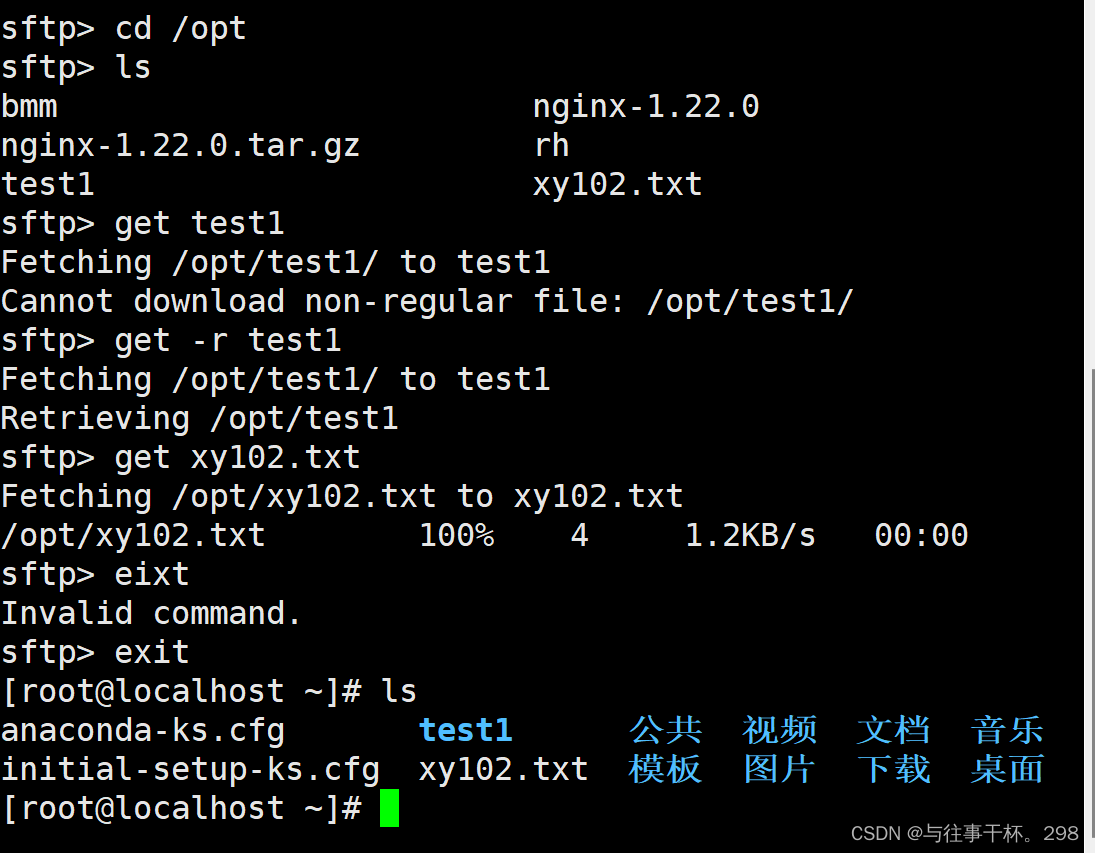

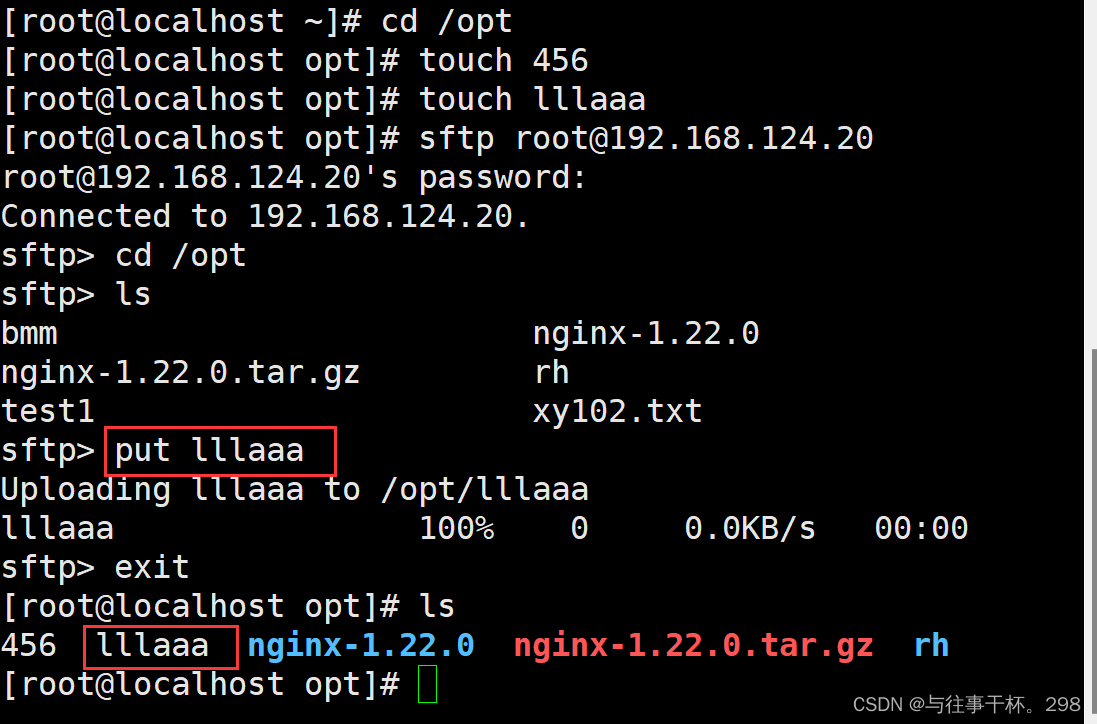

sftp 远程文件传输协议

Openssh 包含三个功能

远程连接

远程复制

文件传输

sftp是加密的文件传输协议,传输效率比ftp低,但是更安全,语法与ftp一摸一样。

ssh密码认证

密钥对认证(免密登录)

密钥:密钥是一种参数,把明文转换成密文。转换成的密文是一种算法声场的参数。

密钥的形式分为两种,对称密钥,非对称密钥

ssh 非对称密钥

ssh的加密方式:

PSA

ECDSA

DSA

加密的算法,可以指定。

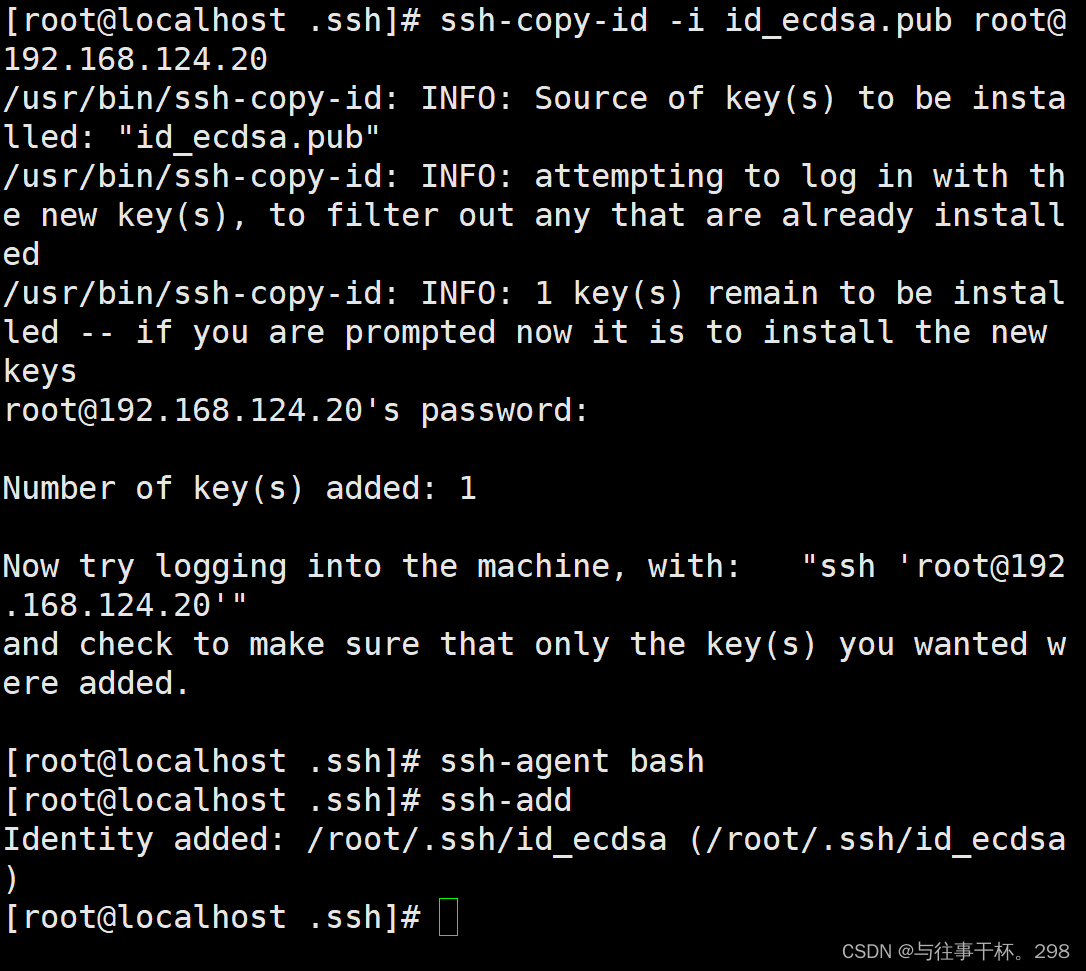

免密登录的过程:、

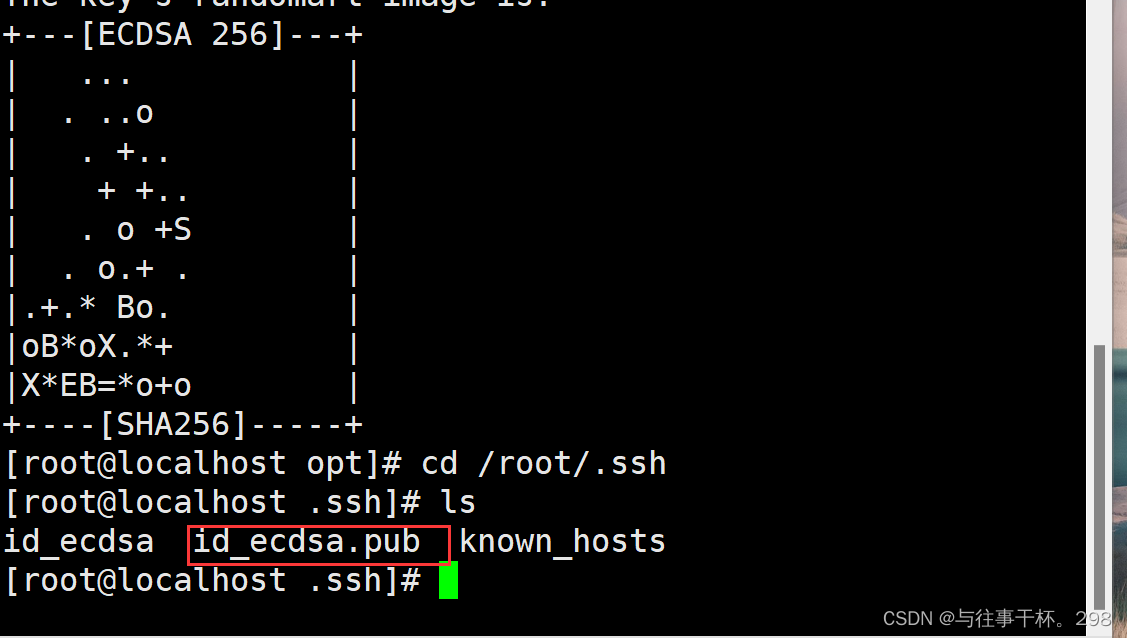

ssh -keygen -t ecdsa 执行加密的算法

ssh -keygen -t ecdsa 执行加密的算法

id ecdsa 私钥文件

id ecdsa.pub 公钥文件

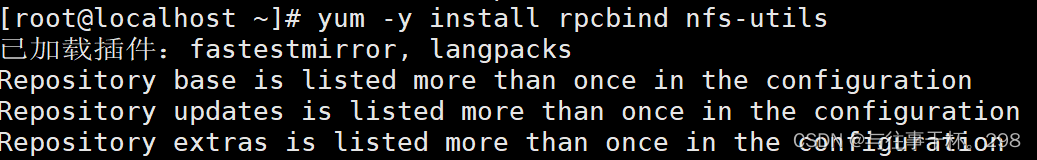

先打开三个终端窗口,把rpcbind 和nfs-utils软件包都安装一下

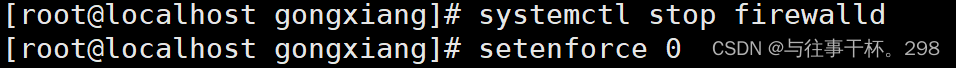

关闭各自的防火墙和安全机制

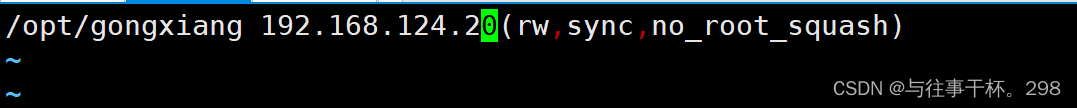

我们打开第一个终端里面的文本编辑器,在/etc/exports里面写入

/opt/gongxiang 声明本机的共享目录

192.168.124.20声明指定的主机可以访问共享目录

(rw,sync,no_root_squash)

权限,

共享目录的使用者的权限

rw 读写 ro 只读

sync 同步写入到硬盘中(共享用户的操作)

no_root_squash 如果客户机以root用户访问共享目录,就给你和本机的root用户一样的权限。

root_squash 客户机root用户登录访问共享目录,就会把你变成匿名用户。

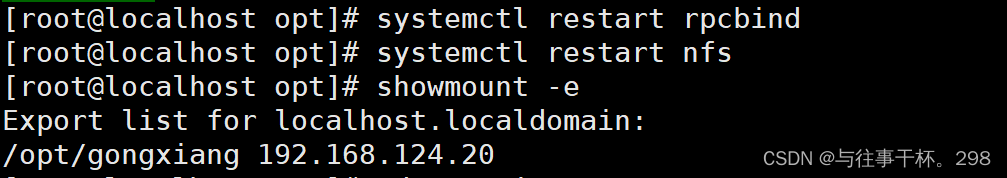

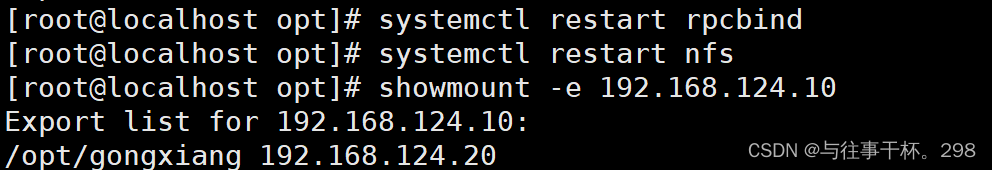

然后我们把rpcbind和nfs重启一下,再查看一下

第一个终端到这儿就完事了

打开第二个终端,这里只要重启一下rpcbind和nfs

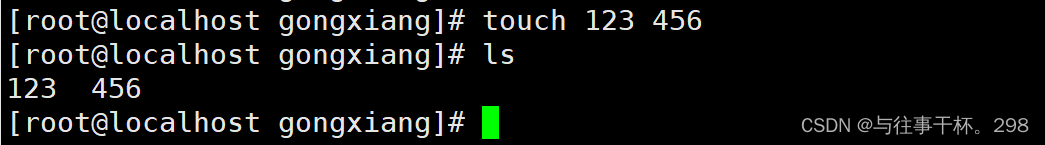

然后我们对共享目录和本地主机的目录进行一个挂载

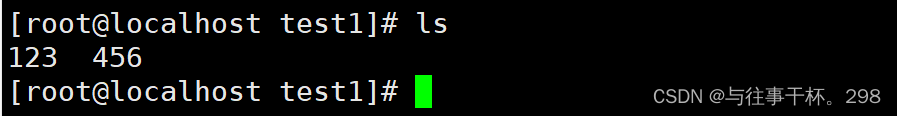

这样就能共享目录了,实验一下

这样就能共享目录了,实验一下

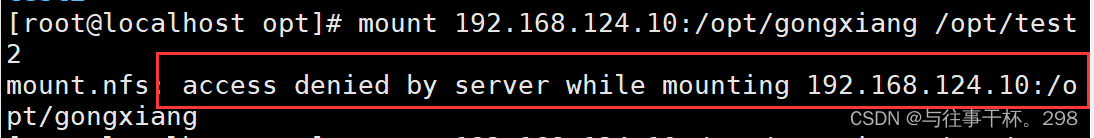

我们在对第三个终端进行重启和挂载

我们的第三个终端就不能共享文件

第一台主机:192.168.124.10

第二台主机:192.168.124.20

第三台主机:192.168.124.30

指定主机共享目录就是编辑对应的ip地址

yum的进阶

yum主要作用

依赖关系

自动安装

自动升级

centos7 yum

centos8 dnf (yum的升级版)

ubuntu

apt

yum的包都是以.rpm为结尾

ubuntu的包都是以.deb为结尾

日志文件和缓存

/var/log/yum.log

网页版的形式做一个yum源

curl页面测试工具,后面跟上ip地址或者域名可以访问这个页面(测试web软件工作是否正常)