1.OWASP靶机介绍

相比较其他靶机,OWASP提供的环境更多,且包含了许多其他靶机的环境,属于性价比比较高的靶机了。

2.下载OWASP

访问以下地址进行下载:

https://sourceforge.net/projects/owaspbwa/

因为OWASP是虚拟机文件,所以可以直接使用虚拟机进行打开。

下载服务器在国外,所以速度大家懂的。

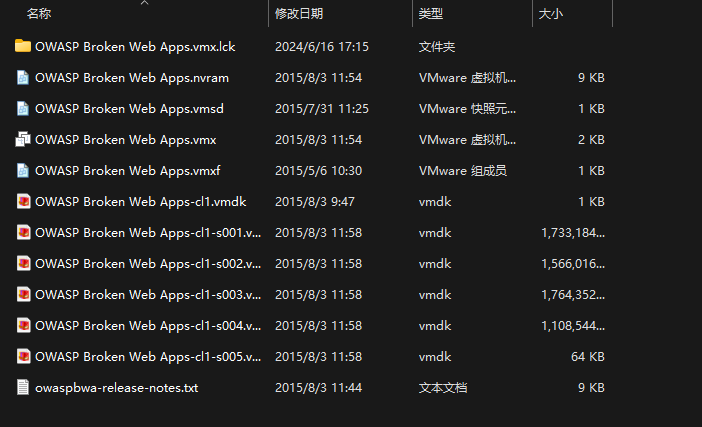

下载完成后进行解压,如下图所示:

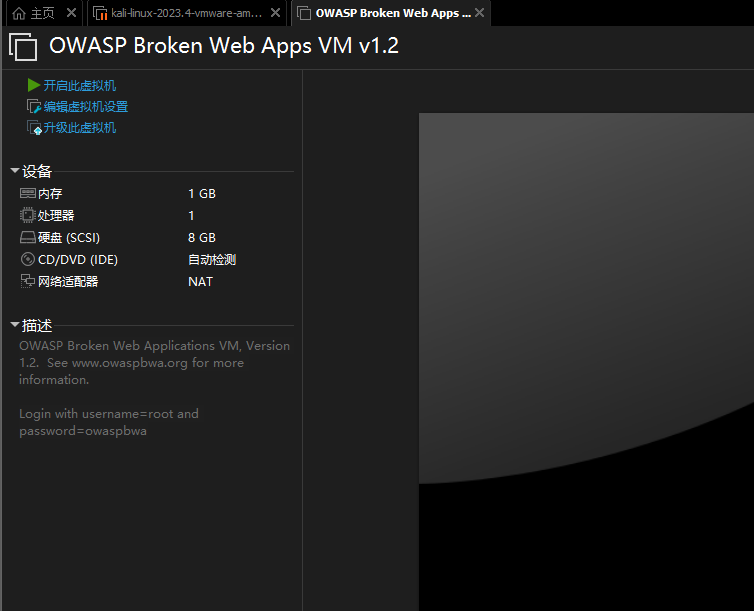

3.启动OWASP靶机

使用VMWare打开虚拟机文件

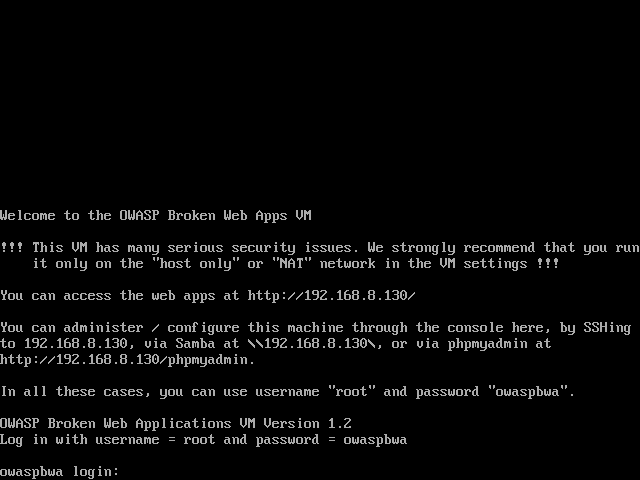

进入系统界面:

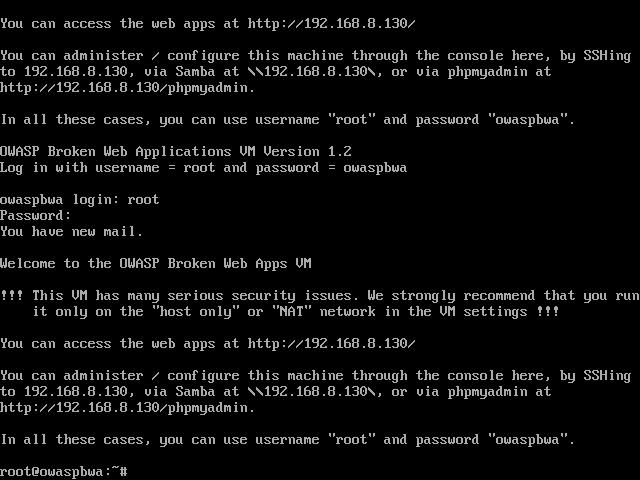

OWASP的默认用户密码为:

用户名:root

密码:owaspbwa

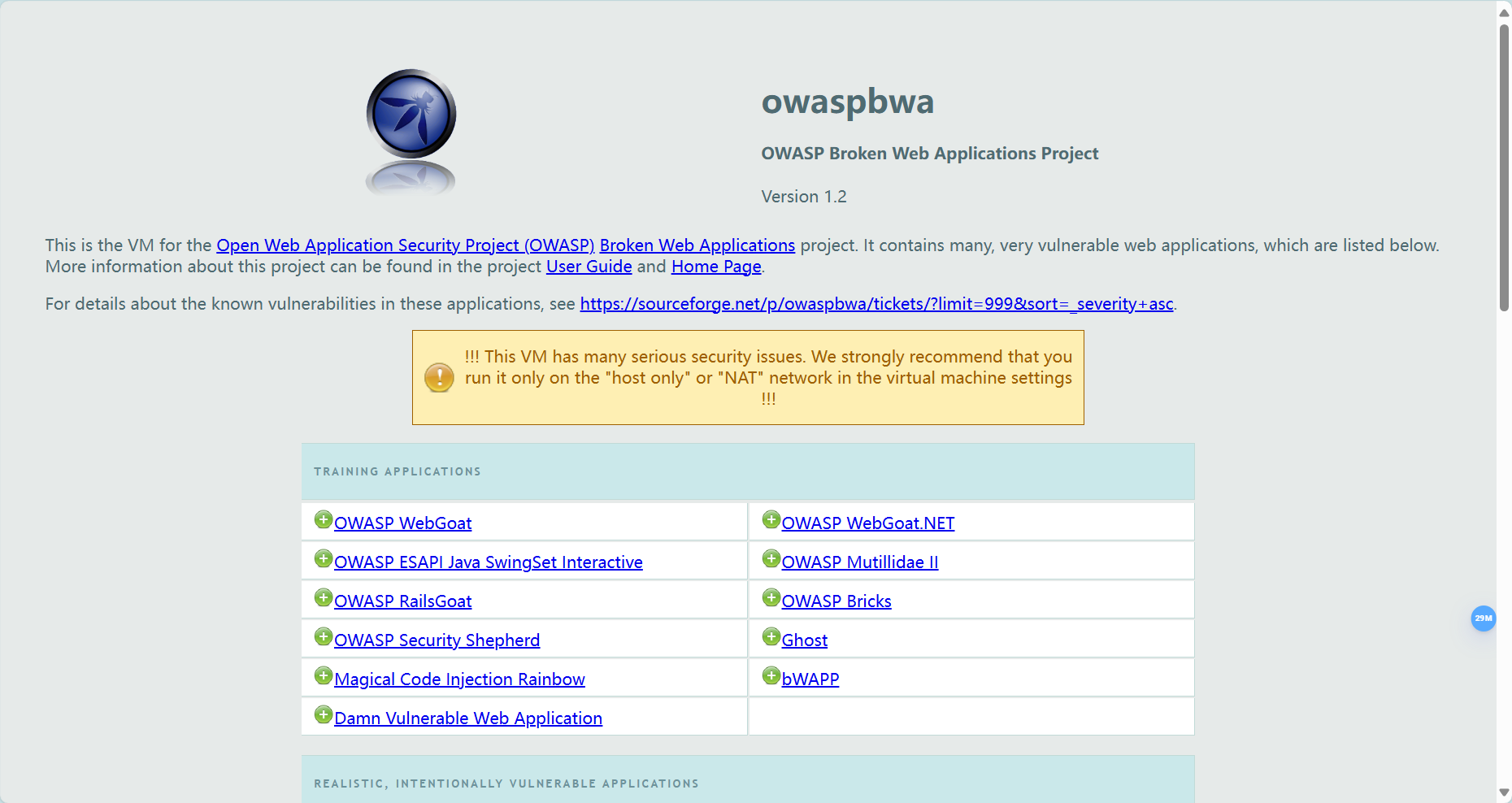

然后在浏览器中输入OWASP靶机的系统地址就可以进入OWASP的web界面了。

此处我需要登录的地址是:http://192.168.8.130/

注意:在使用OWASP的时候,登录里面的其他环境时,默认的用户名密码不一定和OWASP的一致,可能是admin/admin,使用时可以自行进行尝试。

至此,OWASP的靶机环境也已经配置好了。