项目地址:https://github.com/MartinxMax/ImageToAscii

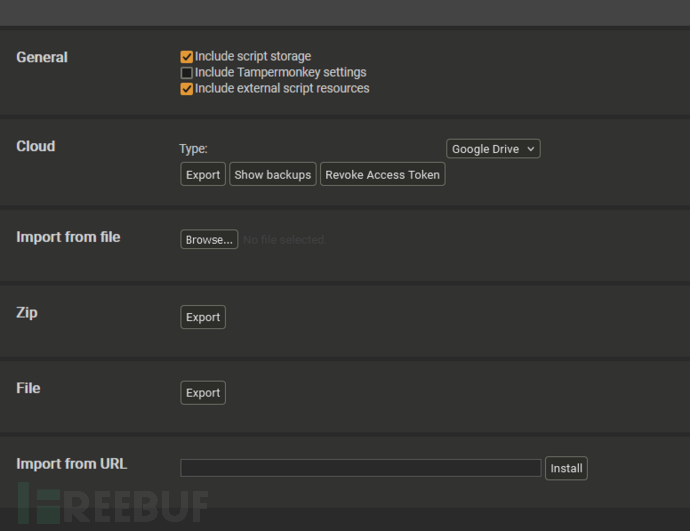

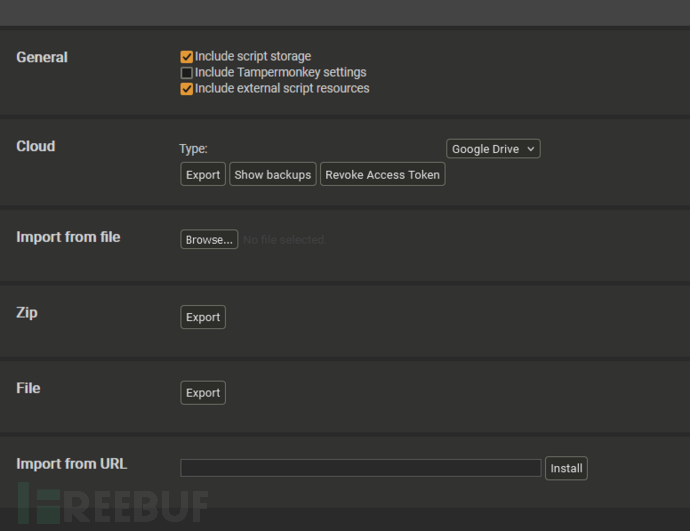

导入

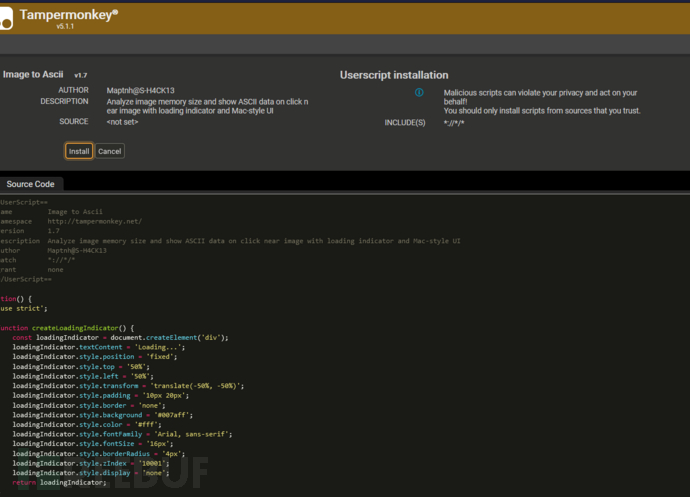

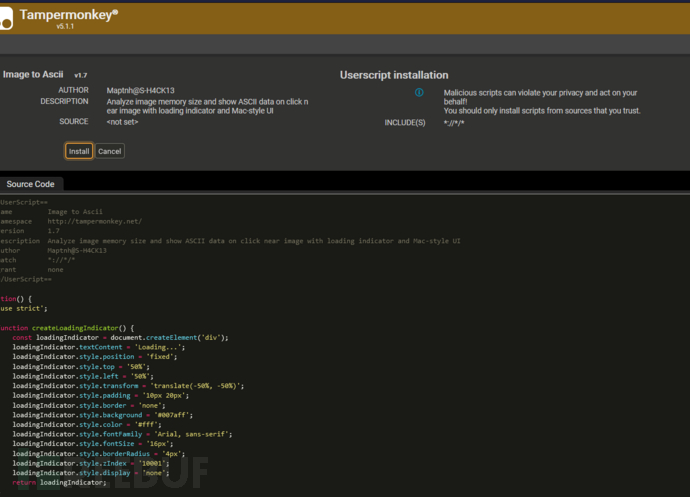

将ImagetoAscii.user.js导入油猴

进行按照

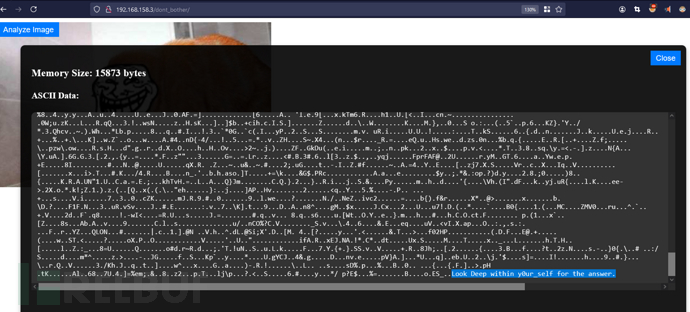

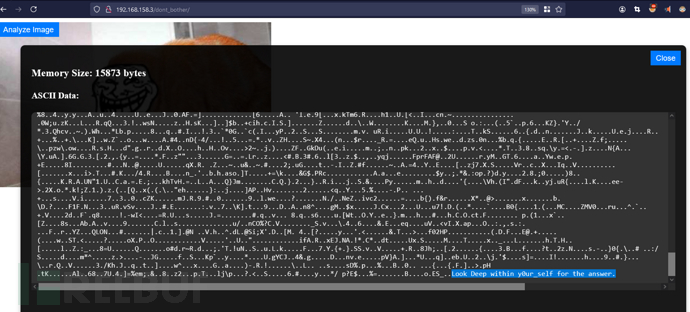

访问网站分析图片

当鼠标靠近图片时会出现分析按钮

通过审查图片信息,我们可以快速发现这张图片存在PHP代码。

当然在渗透测试中,你可以快速查看上传的图片木马中PHP代码是否被过滤。或者存在于图片中的一些隐藏的敏感信息。

项目地址:https://github.com/MartinxMax/ImageToAscii

将ImagetoAscii.user.js导入油猴

进行按照

当鼠标靠近图片时会出现分析按钮

通过审查图片信息,我们可以快速发现这张图片存在PHP代码。

当然在渗透测试中,你可以快速查看上传的图片木马中PHP代码是否被过滤。或者存在于图片中的一些隐藏的敏感信息。