文章目录

概要

此技术博客主要记述关于内网安全的一些"域信息的收集",一些对信息收集有简便帮助的插件和工具的使用。

对一些常见技术名词的解释和辨别

-

局域网

可理解为:几公里内的计算机设备可以进行彼此连接,资源共享。

-

工作组

默认模式,人人平等,不方便管理

-

域

通过一个故事来了解域的产生:经常公司员工的入职和离职,对于公司管理部分来讲,需要对域成员进行磁盘的格式化和重装,以提供给新员工的使用,然而为了后期的方面的管理会专门设置一个统一的镜像磁盘,安装的时候设置惯用,甚至统一的磁盘。域中的管理员账号可登入域中较多的计算机,本地域管理员的账号密码修改频率较低,域用户的权限较低,无法在域成员用户上安装软件,想要安装软件只能请求域管理员进行安装。

-

域渗透思路

通过域成员主机定位到域管理员账号或者ip,再以域成员为跳板进行深层次的渗透,通过域管理员可以登入其它域成员的特性,定位登入的过的域成员,通过该域成员中的内存dump出域管理员的密码进而拿下域控。

-

域控

域管理器简称域控,可进行域成员的管理。从安全角度来看获得了域控进而获得了对域成员管理的权限。一般域控中都有dns域名解析服务器,如果没有的话只能用外网运营商提供域名解析的服务,一旦受到攻击的话,就会出现域名解析错误,解析到其它的地点,因而为了防止乱解析从而都有dns服务器。

小结:域控,主控制器,管理电脑-》下发任务,统一管理。

域一般是针对windows来说的,linux没有域这个概念,大多数域主机都是windows,但是linux也可以加入成为域成员。

域控和域用户搭建

这里我们用win2008r2作为域控,win7是它的域成员。当我们直接安装软件的时候会显示需要域控的账号密码。

这个是win2008r2安装域控的教程:window8域控安装教程

window7:window7

注意事项:windows7家庭版不能加入域控,旗舰版可以。

以上讲:管理员会设置一个统一的镜像磁盘,当域成员入职或者离职时可重装电脑,统一安装的电脑一般使用的时惯用的密码。换句话说如果我们取得了这个惯用的密码相当于取得了没有修改密码的权限。因此我们进行信息收集时,要收集这些密码信息。

通常获得的密码:计算机密码,数据库密码,浏览器的密码等。

以下有:

- 站点源码和数据库备份文件

- 各类的数据库管理入口,如phpmyadmin

- 浏览器保存的密码,cookie

- 其它用户会话,3389,ip连接记录,回收站内容

- windows保存的wifi密码

- 网络内部的各种密码:email,vpn,ftp,oa等

案例的演示

常规信息的收集-应用&服务&权限等

- 判断是不是在域内

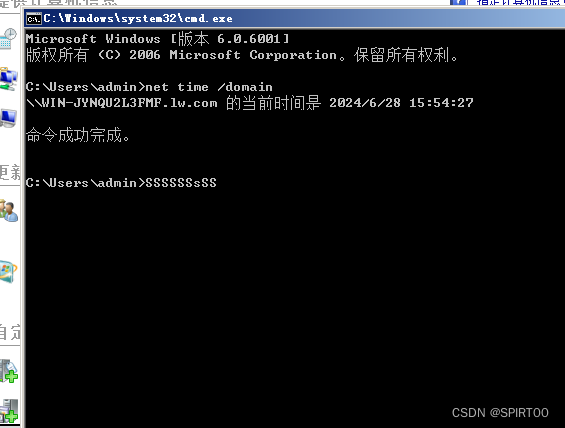

常使用的命令时 net time /domain 如果在域内则显示当前的时间。否则是找不到域控制器。

- 常规信息收集命令如下

cpp

systeminfo详细信息

netstat -ano端口列表

route print路由表

net start启动服务

tasklist 进程列表

schtasks计划任务

ipconfig /all判断存在域

net view /domain 判断存在域

net time /domain 判断主域

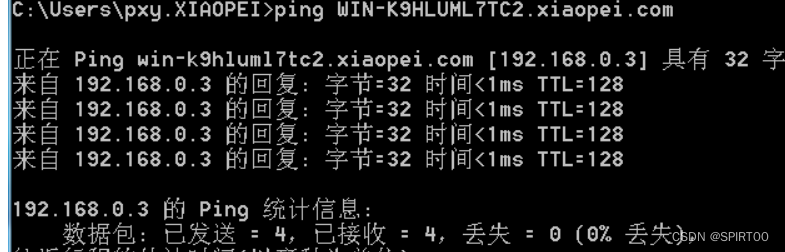

netstat -anto当前网络端口开放- 判断存在域控之后我们通过ping来获得域控的ip地址

利用下面命令可以在域成员主机上获取关于域控的一些信息

- 架构信息类收集-网络&用户*域控

cpp

net view /domain 查询域列表

net time /domain 从域控查询时间

net user /domain 查询域用户(当前域)

net group /domain 查询域工作组

net group "domain computers" /domain 查看加入域的所有计算机名

net group "domain admins" /domain 查询域管理员用户组和域管用户

net localgroup administrators /domain 查看域管理员

net group "domain controllers" /domain 查看域控

net accounts /domain 查看域密码策略实验

实验背景:一台主机(windows7我们已经取得权限),通过命令判断出在域控内,接下来使用cs工具生成木马,并在cs配置监听。把木马放在自己的服务器上利用python中webserver上传到这台主机上并点击木马。尝试利用cs工具对域攻击从而取得域控的权限。

CS工具的简单使用

明天总结