无壳

把后缀名改为zip,找到apk

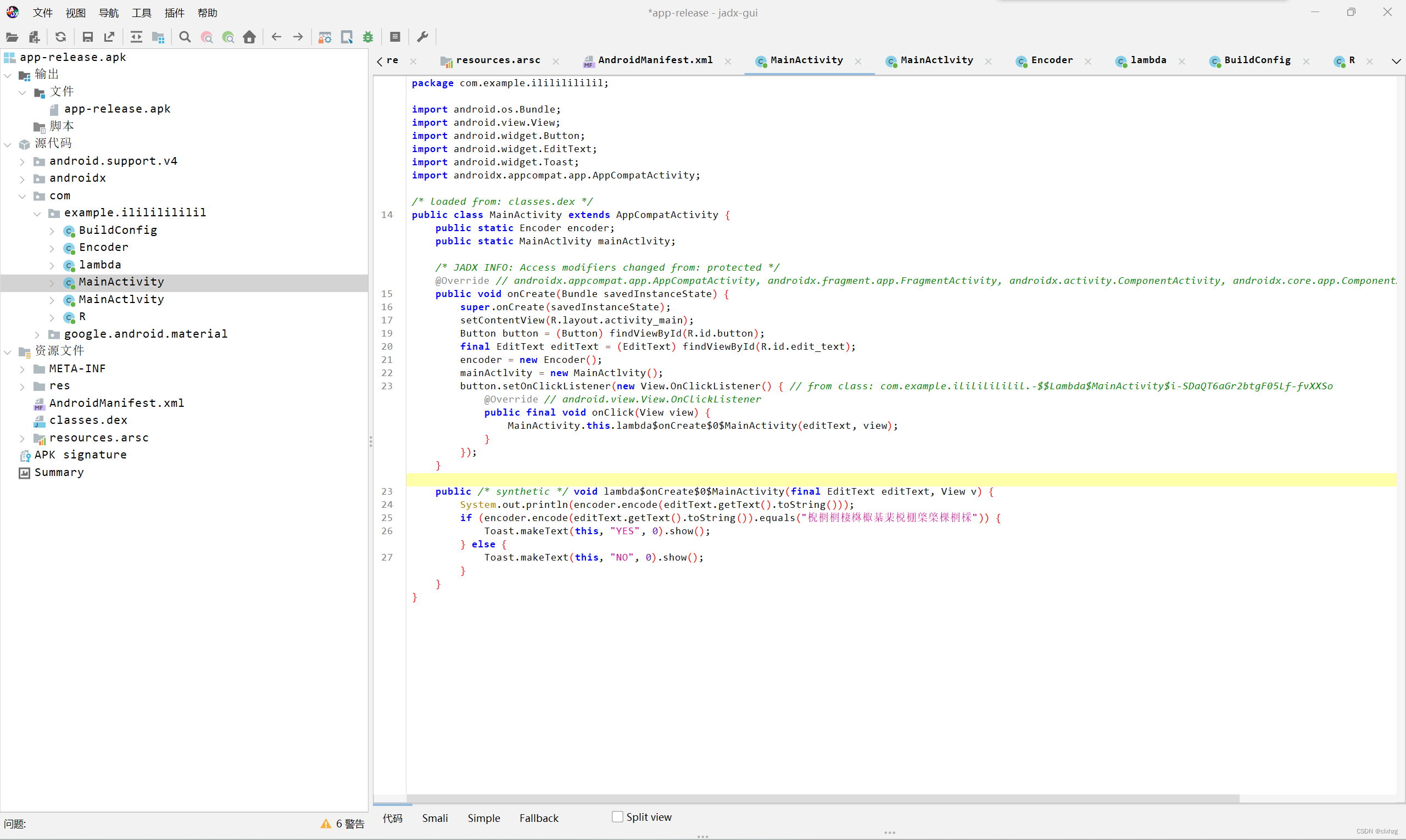

查看jadx

这里调用了MainActivity的lambdaonCreate0$MainActivity,然后又调用了Encoder进行异或。

exp:

result='棿棢棢棲棥棷棊棐棁棚棨棨棵棢棌'

key=987654321

flag=''

for i in range(len(result)):

flag+=chr((ord(result[i])^key)%128)

print(flag)这里要注意key的值在动态中被修改为987654321