当您想在互联网上保持隐私或匿名时,您应该做的第一件事就是隐藏您的 IP 地址。您的 IP 地址很容易被追踪到您,并被用来了解您的位置。下面的文章将教您如何隐藏自己,不让任何试图跟踪您的活动的人发现。

什么是 IP 地址?

首先,让我们稍微讨论一下什么是 IP 地址。

您需要知道的是,每次您连接到互联网时,它都是互联网服务提供商为您的计算机分配的唯一号码。

这意味着没有两个人拥有相同的 IP 地址,如果有人想查明您是谁或您住在哪里,很可能可以通过您的 IP 地址追溯到您。

事实上,只需在笔记本电脑或智能手机上阅读类似本文的文章,平台就可以追踪您的 IP 地址并知道您身处何处。

方法 #1 住宅代理IP

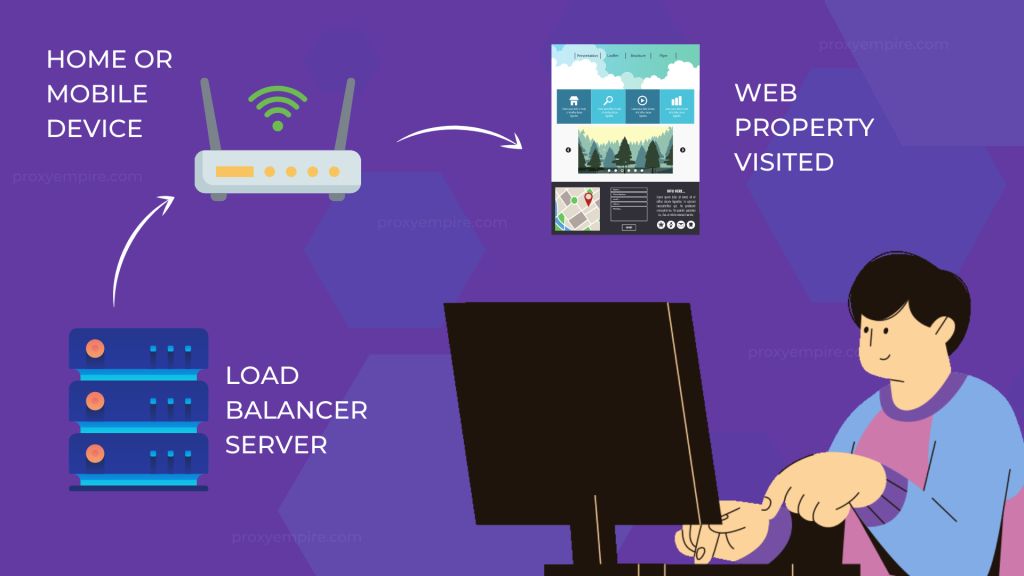

代理从定义上来说只是您和您要连接的平台之间的一个对象。它们的工作原理是,从真实的互联网服务提供商或移动代理(电话运营商)向您分配一个 IP 地址。

与泄露您的真实 IP 地址的免费代理不同,反向连接代理不会向您访问的网络资源透露您的信息。

与任何技术一样,重要的是选择像IPFoxy这样的靠谱代理 ,它不保留日志、接受尊重隐私的付款,并且 100% 合法地访问人们的设备。

数据中心来源的代理来自仅在大城市可用的大型服务器仓库,而住宅和移动代理(反向连接)在世界各地广泛传播,因为它们来自真实设备。

最后,为了充分利用您的代理,您应该使用反检测软件或分割浏览器配置文件来分离您的浏览器指纹。

方法二:虚拟机

虚拟机外部服务器重新路由您的所有互联网流量,因此其他人看不到您的计算机的 IP 地址,而是会看到您通过的服务器的地址。

这样做的目的是加密您的所有数据,因此如果有人试图跟踪您的互联网连接,他们会很难做到。

方法 3 TOR

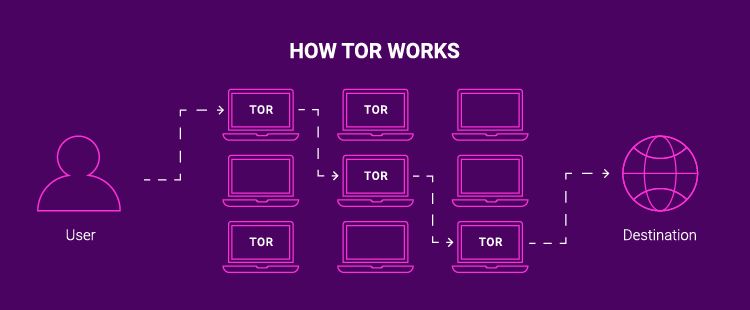

另一种方法称为 TOR 或洋葱路由器。它的作用是将您的连接通过多台机器进行反弹,这样它就不会被追溯到您,而是会反弹,直到痕迹太多而无法追踪。

当您使用 TOR 时,您的 IP 地址会通过"洋葱路由"隐藏,这是一种数据包在到达目的地之前通过中继网络发送的方法。

当这种情况发生时,试图追踪它的人只能获得部分数据,因为它在到达最终连接点之前已经改变了很多次。

您可以通过安装和使用 TOR 浏览器来增强您的匿名性。

您需要知道的是,TOR 有时会很慢,但当您在互联网上寻求绝对的隐私和匿名时,它通常是值得等待的。网络平台也可以知道您正在使用 TOR 并阻止您的连接。

总结

现在,您有三种有效的方法来保护您的个人和商业生活不被窥探。希望这篇说明性文字对您有所帮助。