如果说数据是系统的核心,那么SQL注入就是直插系统核心的漏洞。一直以来SQL注入漏洞就被列入OWASP最常见和影响最广泛的十大漏洞列表中。

SQL注入漏是系统漏洞中一种比较严重的漏洞,如果说数据是系统的核心,那么SQL注入就是直插系统核心的漏洞。一直以来SQL注入漏洞就被列入OWASP最常见和影响最广泛的十大漏洞列表中。

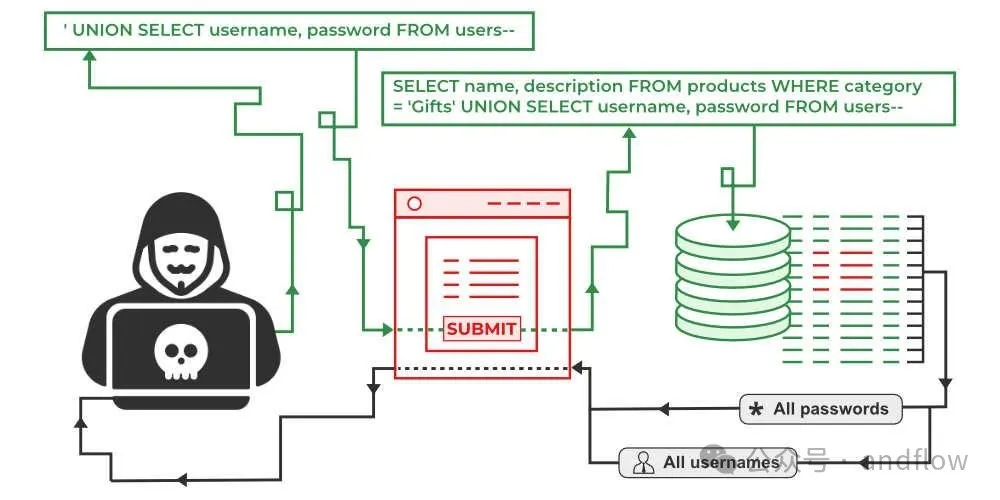

顾名思义,SQL注入漏洞是攻击者将恶意内容注入到SQL语句。

SQL注入漏洞的影响

利用SQL注入,攻击者可以做很多事情,比如:

- 添加、删除、编辑或读取数据库中的内容。

- 从数据库服务器上的文件读取源代码。

- 将文件写入数据库服务器。

除此之外,甚至可能完全接管数据库和Web服务器。

常见的SQL注入类型

攻击者可以通过各种方式利用SQL注入漏洞从服务器中窃取数据。常见的方法包括基于错误、基于条件(真/假)和基于时间等方式来检索数据。

(1) 基于错误的SQL注入

利用基于错误的SQL注入漏洞,攻击者可以从可见的数据库错误中检索表名和内容等信息。

(2) 基于布尔的SQL注入

当SQL查询失败时,页面上没有可见的错误消息,使得攻击者难以从应用程序中获取到信息。但是,仔细观察页面,仍然可以判断是可以攻击并提取信息,当SQL查询失败时,有时网页的某些部分会消失、改变或者整个网站无法加载。这些预示着,输入的参数可以用来攻击网站,或者提取数据。

(3) 基于时间的SQL注入

在某些情况下,即使SQL查询对页面的输出没有任何明显的影响,仍然可以从底层数据库中提取信息。

黑客可以通过数据库的响应等待时间来进一步确定。一般情况下如果页面快速加载,那么一般不容易受到攻击;如果加载时间将比平时长,那么它可能比较容易受到攻击。

(4) 带外SQL注入漏洞

攻击者从数据库中检索信息的主要方法是使用带外SQL注入技术。这种类型的攻击通常的做法是将数据直接从数据库服务器发送到由攻击者控制的机器。

在这些请求中,攻击者通过执行SQL使得数据库向可控的服务器发出DNS请求,这意味着攻击者不需要直接看到注入SQL的执行结果,而是可以通过可控制的服务器查看到数据库服务器发送的DNS请求。

(5) 其他类型

SQL注入的类型和方式也随着数据库和应用开发技术的发展不断变化,除了以上注入类型之外,还有许多,例如:

|----------------------------------|------------------------------------------------------|

| 分类 | 描述 |

| 基于错误的SQL注入 | 利用应用程序生成的SQL错误信息推断数据库结构。 |

| 联合查询SQL注入 | 使用UNION操作符将恶意查询与合法查询联合,获取敏感数据。 |

| 盲注(Blind SQL Injection) | 数据库错误信息不回显,攻击者通过布尔判断或时间延迟来获取数据。 |

| 基于时间的盲注 | 利用数据库响应时间的差异来推断数据库信息。 |

| 基于布尔的盲注 | 通过判断应用程序响应的布尔值(真/假)来推断数据。 |

| 内联注入(In-band SQL Injection) | 通过应用程序的常规通道(如页面输出)直接获取数据。 |

| 堆叠查询SQL注入 | 在一个SQL查询中执行多个SQL语句,用于绕过安全机制并执行恶意操作。 |

| 存储过程SQL注入 | 通过调用数据库的存储过程执行恶意代码,通常能获得高级权限。 |

| 二次注入(Second-order SQL Injection) | 恶意代码在第一次注入时未被触发,而在后续使用时被激活。 |

| 基于文件的SQL注入 | 注入恶意SQL代码以操作数据库中的文件(如读取或写入文件)。 |

| 基于HTTP头的SQL注入 | 攻击者将恶意SQL代码嵌入HTTP头(如User-Agent、Referer),从而注入到SQL查询中。 |

| 基于Cookie的SQL注入 | 恶意代码通过Cookie字段传递,应用程序未对Cookie进行适当的验证。 |

| 多字节字符SQL注入 | 利用字符集编码漏洞,通过多字节字符构造出未预料的SQL注入。 |

| XML查询注入(XXE) | 攻击者在处理XML输入时注入恶意代码,以操控数据库查询。 |

| 日志注入 | 将恶意SQL代码写入应用程序日志文件,进而在日志分析时触发SQL注入。 |

| API接口SQL注入 | 针对Web API的输入字段进行SQL注入攻击,通常缺乏详细的错误信息,可能更难检测。 |

| 第三方插件或模块SQL注入 | 第三方插件、库或模块中存在SQL注入漏洞,影响整个应用程序的安全性。 |

| 组合型SQL注入 | 结合多种注入方式,如基于错误注入与盲注结合,增加攻击成功的可能性。 |

| 跨数据库SQL注入 | 在多个不同数据库平台之间利用注入漏洞,通过一种数据库的弱点入侵其他数据库。 |

| 远程代码执行(RCE) | 利用SQL注入在数据库服务器上执行任意代码,可能导致系统完全控制。 |

| DNS注入 | 将SQL注入与DNS查询结合,导致数据外泄。 |

如何防止SQL注入

安全加速SCDN WAF防火墙产品被广泛应用于保护Web应用程序和网站免受威胁或攻击,它通过监控用户、应用程序和其他互联网来源之间的流量,有效防御跨站点伪造、跨站点脚本(XSS攻击)、SQL注入、DDoS攻击和许多其他类型的攻击。

安全加速SCDN能提供自动防御,并允许对规则集进行自定义管理控制,因为某些应用程序可能具有独特的流量趋势、零日威胁或 Web 应用程序漏洞,WAF一般还提供日志记录功能来记录和分析攻击、事件和正常应用程序行为。

德迅云建议所有拥有Web应用程序的公司都应该使用WAF产品来确保应用程序本身的所有漏洞都得到填补。如果没有WAF,许多威胁可能无法被发现,并且可能会发生数据泄露。

为了预防SQL注入,除了在开发阶段进行规范之外,还可以在一些外部进行预防,例如:

- 更新中间件和数据库服务器,例如SSH、OpenSSL、Postfix,甚至操作系统本身。

- 在Web服务器层面别阻止一些不规范的URL。

- 在数据库层面,设置保护数据库的权限。

- 将敏感、机密数据进行分库隔离存储。

- 使用入侵检测系统、防火墙等,在攻击Web应用程序之前分析HTTP请求。