Linux系统上搭建Vulhub靶场

vulhub 是一个开源的漏洞靶场,它提供了各种易受攻击的服务和应用程序,供安全研究人员和学习者测试和练习。要在 Linux 系统上安装和运行 vulhub,可以按照以下步骤进行:

1. 安装 Docker 和 Docker Compose

vulhub 使用 Docker 和 Docker Compose 来管理和运行靶场环境。首先,你需要安装 Docker 和 Docker Compose。

安装 Docker

如果你还没有安装 Docker,请参考以下命令:

bash

# 更新你的包管理器

sudo apt update

# 安装 Docker

sudo apt install -y docker.io

# 启动并启用 Docker 服务

sudo systemctl start docker

sudo systemctl enable docker安装 Docker Compose

Docker Compose 是一个用于定义和运行多容器 Docker 应用程序的工具。

bash

# 下载 Docker Compose

sudo curl -L "https://github.com/docker/compose/releases/download/$(curl -s https://api.github.com/repos/docker/compose/releases/latest | grep tag_name | cut -d '"' -f 4)/docker-compose-$(uname -s)-$(uname -m)" -o /usr/local/bin/docker-compose

# 赋予可执行权限

sudo chmod +x /usr/local/bin/docker-compose

# 验证安装

docker-compose --version2. 克隆 **vulhub** 仓库

克隆 vulhub 仓库到你的本地系统:

bash

git clone https://github.com/vulhub/vulhub.git

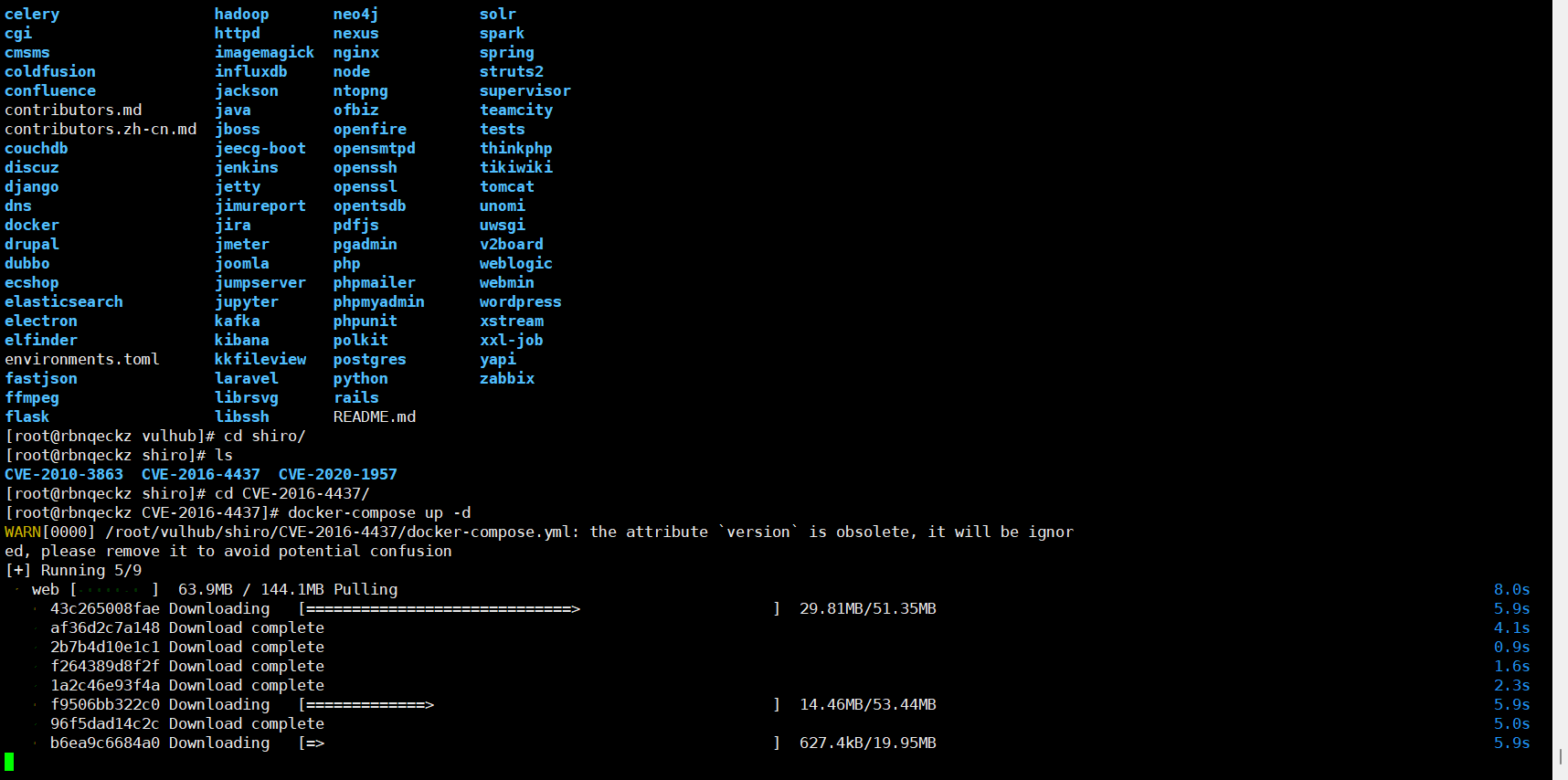

cd vulhub3. 选择和运行靶场

vulhub 提供了许多漏洞靶场,你可以根据需要选择一个进行测试。进入到相应的靶场目录中,并使用 Docker Compose 启动该靶场。

例如,要启动一个 wordpress 漏洞靶场,你可以进入 wordpress 目录并运行:

bash

cd wordpress

docker-compose up -d4. 检查和访问靶场

启动靶场后,你可以通过浏览器访问靶场服务。具体访问地址和端口会在 docker-compose.yml 文件中定义。例如,对于 WordPress 漏洞靶场,通常会通过 http://localhost:8080 进行访问(具体端口可能因配置而异)。

5. 停止和清理靶场

如果你需要停止靶场或进行清理,可以使用以下命令:

停止服务:

bash

docker-compose down清理未使用的 Docker 镜像和容器(可选):

bash

docker system prune -a进来以后就可以看到对应的靶场了。

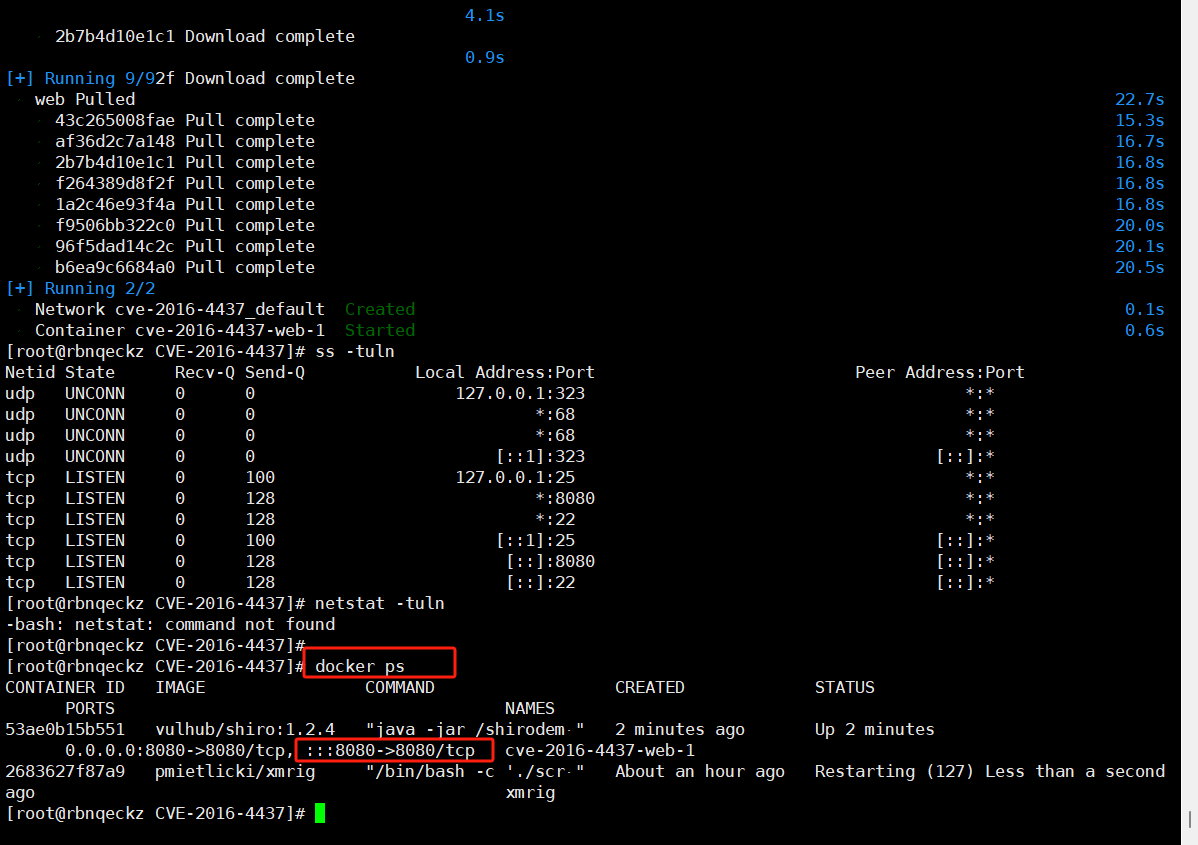

进入对应目录 使用docker-compose up -d启动对应漏洞环境

不知道开启的是哪个端口就用docker ps查看一下即可