目录

1.网络扫描概述

2.网络扫描步骤及分类

2.1主机扫描

ICMP Ping

arping

arp-scan

nbtscan

Nmap进行主机探测

2.2端口扫描

TCP 连接扫描

SYN扫描

隐蔽端口扫描

UDP 端口扫描

2.3操作系统/网络服务辨识

操作系统主动探测技术

被动操作系统识别技术

网络服务类型探查

2.4漏洞扫描

Nessus漏洞扫描器

1.网络扫描概述

Internet远程检测目标网络或本地主机安全性脆弱点的技术。通过网络安全扫描,系统管理员能够发现所维护的Web服务器的各种TCP/IP端口的分配、开放的服务、Web服务软件版本和这些服务及软件呈现在Internet上的安全漏洞。

网络安全扫描技术与防火墙、安全监控系统互相配合就能够为网络提供很高的安全性。

2.网络扫描步骤及分类

一次完整的网络安全扫描分为3个阶段:

(1)第1阶段:主机扫描,发现目标主机或网络。

(2)第2阶段:端口扫描,发现目标后进一步搜集目标信息,包括操作系统类型、运行的服务以及服务软件的版本等。如果目标是一个网络,还可以进一步发现该网络的拓扑结构、路由设备以及各主机的信息。

(3)第3阶段:漏洞扫描,根据搜集到的信息判断或者进一步测试系统是否存在安全漏洞。

2.1主机扫描

1、传统 ICMP Ping 扫描

2、ACK Ping 扫描

3、SYN Ping 扫描

4、UDP Ping 扫描ICMP Ping

对目标系统进行 echo request 请求探测,最常规的 Ping 工具,容易被防火墙屏蔽。不算真正的扫描,只是探测目标主机是否活跃。

ping -c 10 www.pinginglab.net

ping -s 600 www.pinginglab.net

-c 表示 Ping 的数量 -s 表示 Ping 的数据包大小(可以通过man ping查看使用规则)注意:windows好像只支持ping扫描,以下扫描在linux操作系统完成。

arping

通过 ARP 请求来实现探测,一般防火墙没法过滤 ARP 协议,成功率比 ICMP ping 高,只能 ping 一个地址。

arping 10.10.10.129arp-scan

在 arping 的基础上,加入网段扫描支持

root@bt:~# arp-scan --interface=eth2 10.10.10.0/24nbtscan

通过 netbios 协议扫描,可以得到 IP、MAC、netbios 主机名信息

root@bt:~# nbtscan 10.10.10.0/24Nmap进行主机探测

世界上最流行功能最强大的网络扫描工具。

nmap <扫描选项> <扫描目标>

//可以在bt5下直接使用,也可以进入msf终端使用

//msf > nmap 10.10.10.0/242.2端口扫描

原理:端口扫描向目标主机的TCP/IP服务端口发送探测数据包,并记录目标主机的响应。通过分析响应来判断服务端口是打开还是关闭,就可以得知端口提供的服务或信息。

分类:经典的扫描器(全连接)以及所谓的SYN(半连接)扫描器。此外还有间接扫描和秘密扫描等。

TCP 连接扫描

调用 connect() socket 函数连接目标端口,无需特权用户权限可发起,目标主机记录大量连接和错误信息,容易检测。

开放端口:完成完整的TCP三次握手(SYN, SYN|ACK, ACK),timeout/RST

关闭端口:SYN,RST

SYN扫描

半开扫描(half-open scanning),目标主机不会记录未建立连接,较为隐蔽,需根用户权限构建定制SYN包。

开放端口:攻击者SYN,目标主机SYN|ACK,攻击者立即反馈RST包关闭连接。

关闭端口:攻击者SYN,目标主机RST。

隐蔽端口扫描

TCP 连接扫描和 SYN 扫描并不隐蔽,防火墙会监控发往受限端口的 SYN 包,隐蔽端口扫描通过构造特殊的 TCP 标志位,以躲避检测,同时达成端口扫描目的。

FIN 扫描(只带 FIN 位),Null 扫描(全为0),XMAS 扫描(FIN/URG/PUSH)。

FTP 弹射扫描,利用 FTP 代理选项达到隐蔽源地址。

开放端口:标准TCP协议规范,接受这些伪造TCP包,丢弃,无任何反馈。

关闭端口:反馈RST包。

Windows/Cisco 等系统没有遵从规范,开放端口对于伪造 TCP 包也反馈 RST,这三种方法不适用。

UDP 端口扫描

对目标端口发送特殊定制的 UDP 数据报文。

开放端口:UDP 反馈

关闭端口:ICMP port unreachable 报文。

2.3操作系统/网络服务辨识

识别主机安装的操作系统类型与开放网络服务类型,以选择不同的渗透攻击代码及配置。

不同操作系统类型和版本的差异性

协议栈实现差异,协议栈指纹鉴别

开放端口的差异,端口扫描

应用服务的差异,旗标攫取

操作系统主动探测技术

端口扫描

应用服务旗标攫取

主动协议栈指纹鉴别

被动操作系统识别技术

流量监听

被动应用服务识别

被动协议栈指纹鉴别

网络服务类型探查

确定目标网络中开放端口上绑定的网络应用服务类型和版本,了解目标系统更丰富信息,可支持进一步的操作系统辨识和漏洞识别。

2.4漏洞扫描

找出主机/网络服务上所存在的安全漏洞,作为破解通道。

一般认为,漏洞是指硬件、软件或策略上存在的的安全缺陷,从而使得攻击者能够在未授权的情况下访问、控制系统。漏洞扫描是检查系统是否存在已公布安全漏洞,从而易于遭受网络攻击的技术。

Nessus漏洞扫描器

Nessus 是目前全世界最多人使用的系统漏洞扫描与分析软件。

argets 这里可以写域名,也可以通过 Shodan 将 IP 地址扫出填在下面。(填 IP 地址成功率更高一点)

含有多种攻击代码:

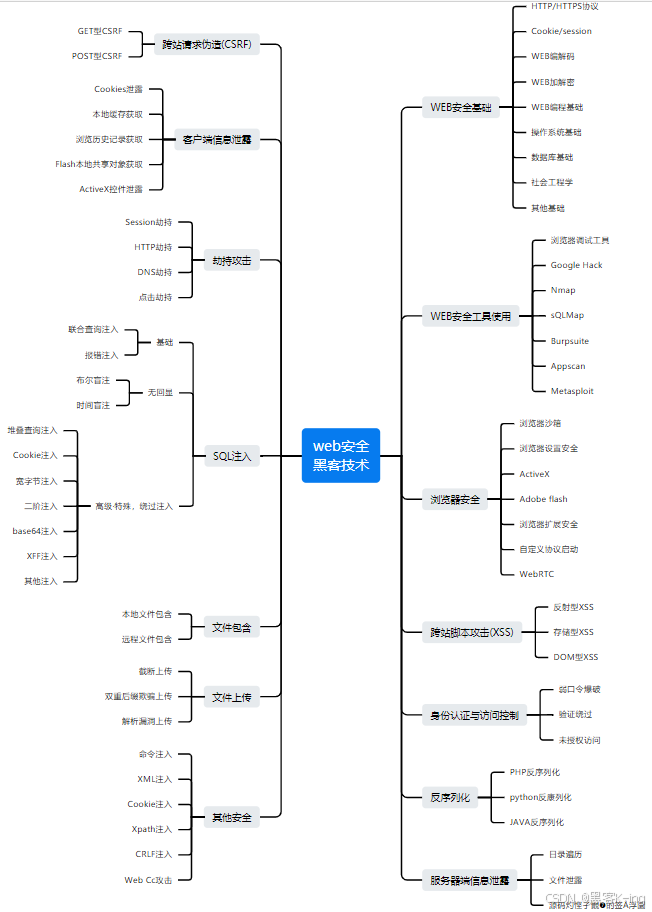

网络安全学习路线

对于从来没有接触过网络安全的同学,我们帮你准备了详细的学习成长路线图。可以说是最科学最系统的学习路线,大家跟着这个大的方向学习准没问题。

同时每个成长路线对应的板块都有配套的视频提供:

需要网络安全学习路线和视频教程的可以在评论区留言哦~

最后

- 如果你确实想自学的话,我可以把我自己整理收藏的这些教程分享给你,里面不仅有web安全,还有渗透测试等等内容,包含电子书、面试题、pdf文档、视频以及相关的课件笔记,我都已经学过了,都可以免费分享给大家!

给小伙伴们的意见是想清楚,自学网络安全没有捷径,相比而言系统的网络安全是最节省成本的方式,因为能够帮你节省大量的时间和精力成本。坚持住,既然已经走到这条路上,虽然前途看似困难重重,只要咬牙坚持,最终会收到你想要的效果。

黑客工具&SRC技术文档&PDF书籍&web安全等(可分享)

结语

网络安全产业就像一个江湖,各色人等聚集。相对于欧美国家基础扎实(懂加密、会防护、能挖洞、擅工程)的众多名门正派,我国的人才更多的属于旁门左道(很多白帽子可能会不服气),因此在未来的人才培养和建设上,需要调整结构,鼓励更多的人去做"正向"的、结合"业务"与"数据"、"自动化"的"体系、建设",才能解人才之渴,真正的为社会全面互联网化提供安全保障。

特别声明:

此教程为纯技术分享!本教程的目的决不是为那些怀有不良动机的人提供及技术支持!也不承担因为技术被滥用所产生的连带责任!本教程的目的在于最大限度地唤醒大家对网络安全的重视,并采取相应的安全措施,从而减少由网络安全而带来的经济损失