开启环境过关

漏洞细节

漏洞编号:CVE-2023-23752

影响版本:Joomla 4.0.0 至 4.2.7

漏洞类型:路径遍历 (Directory Traversal)

访问要求:无需身份验证即可访问

利用条件:通过指定的 API 端点,结合路径遍历参数访问系统文件

攻击者通过利用路径遍历技巧向 Joomla 的 API 端点发送特定请求,可以直接访问和读取 Joomla 服务器的敏感文件,如 configuration.php 文件,其中可能包含数据库凭据、加密密钥等关键信息。

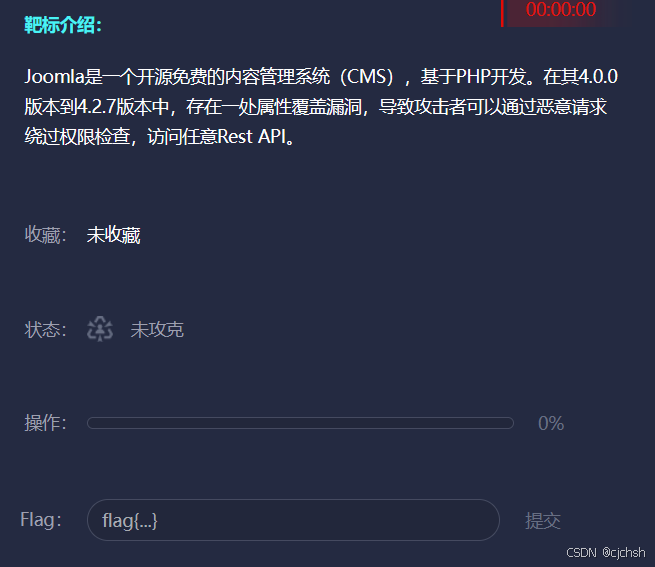

Joomla是一个开源免费的内容管理系统(CMS),基于PHP开发。在其4.0.0版本到4.2.7版本中,存在一处属性覆盖漏洞,导致攻击者可以通过恶意请求绕过权限检查,访问任意Rest API。

请求方法:GET(表示从服务器获取数据)

URL:api/index.php/v1/users

api/index.php:表示请求的路径,可能是一个 PHP 文件

v1/users:表示 API 的版本(v1)和资源(users)

查询参数:

public=true:这是一个查询参数,表示请求的数据可能与公共用户相关,或者是想返回公开可用的信息。

key=value:这是一个占位符,表示你需要传递某个实际的键(key)和它的对应值(value)。通常这可能是API的认证或授权密钥,用于验证请求者的身份。

https://eci-2ze6lmwsp57xkonf9i8q.cloudeci1.ichunqiu.com/api/index.php/v1/users?public=true

便会得到flag