第二章 网络攻击原理与常用方法

2.1 网络攻击概述

- 概念:损害网络 系统安全属性 的危害行为

危害行为基本类型

- 信息泄露攻击(机密性)

- 完整性破坏攻击(完整性)

- 拒绝服务攻击(可用性)

- 非法使用攻击(可控性)

分类

- 攻击者

- 攻击工具:用户命令、脚本&程序、自治主题、电磁泄漏

- 攻击访问:合法访问、非法访问、本地访问、原创访问

- 攻击效果:破坏信息、信息泄密、窃取服务、拒绝服务

- 攻击意图:挑战、好奇、获取情报、经济利益、恐怖事件、报复

网络攻击模型

攻击树模型

起源于故障树分析方法。根节点代表被攻击目标,叶节点表示达成攻击目标的方法。------ 穷尽、抽丝剥茧

【优点】专家头脑风暴,意见融合到攻击树中去

【缺点】树结构内在限制,不能用来建模多重场景攻击,时间依赖等场景。

MITRE ATT & CK 模型

MITRE 是美国的非盈利(标榜)组织,先后发布和维护了 CVE(关注漏洞) CWE(关注漏洞产生原因)

ATT & CK 模型 :2013年,为了解决防守方漏洞,是在杀伤链模型基础上,构建的一套更细粒度的知识模型和框架。

应用场景:红蓝对抗模拟、网络安全渗透测试等

网络杀伤链模型 Kill Chain

模型分为以下七个阶段:

- 目标侦查:搜索目标弱点 关注日常异常流量

武器构造:利用漏洞或后门制作可发送的武器载体 关注系统漏洞、补丁

荷载投送:将网络武器向目标投放 加强有效防护措施

漏洞利用:在受害者系统上运行利用代码 安全监控

安装植入:目标位置安装恶意软件 快速发现并隔离

指挥和控制:为攻击者建立可远程攻击目标系统的路径 关注访问控制

目标行动:攻击者远程完成预期目标 木已成舟

网络攻击发展趋势

- 攻击工具智能化、自动化

- 攻击者群体普适化

- 攻击目标多样性和隐蔽性

- 攻击计算资源获取方便 分布式协同攻击

- 攻击活动持续性强化。 APT (方程式、海莲花等)

- 网络攻击速度加快

- 网络攻击影响扩大

- 网络攻击主体组织化 利益团体参与网络攻击

2.2 网络攻击一般过程

-

隐藏攻击源

跳板机、免费代理网关、伪造IP地址、假冒用户账号

-

收集攻击目标信息

- 一般信息(IP地址、DNS服务器)

- 配置信息

- 安全漏洞信息

- 安全措施信息

- 用户信息

- 挖掘漏洞信息

- 系统或软件漏洞

- 主机信息关系漏洞

- 目标网络使用者漏洞:邮件钓鱼、弱口令、U盘摆渡攻击

- 通信协议漏洞

- 网络业务系统漏洞

- 获取目标访问权限

- 系统管理员口令

- 系统管理漏洞

- 系统管理员运行特洛伊木马

- 隐藏攻击行为

- 连接隐藏

- 进程隐藏

- 文件隐藏

- 实施攻击

- 攻击其他被信任主机和网络

- ...

- 开辟后门

- 放宽文件许可权

- ...

- 清除攻击痕迹

- 篡改日志审计信息

- 改变系统时间

- 删除停止审计服务进程

- ...

2.3 网络攻击常见技术方法

- 端口扫描

- 口令破解

- 缓冲区溢出 将特意构造等攻击代码植入有缓冲区溢出漏洞的程序中

- 恶意代码

- 拒绝服务

- 网络钓鱼 假冒可信方

- 网络窃听 攻击者获取其他人的网络通信信息

- SQL注入

- 社交工程

- 电子监听 电子设备远距离监视电磁波传送

- 会话劫持

- 漏洞扫描

- 代理技术 以代理服务器为攻击跳板

- 数据加密

端口扫描

TCP协议报头

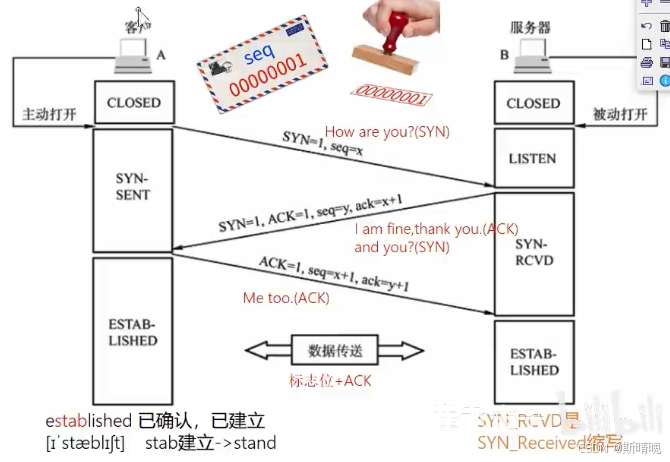

TCP协议是一种面向连接的、可靠的、基于字节流的传输层通信协议

- 发送顺序号seq 接收顺序号ack : 报文顺序

- 标志位

- ACK:确认序号有效

- RST:重置连接

- SYN:建立连接,同步序号

- FIN:释放连接,发送结束

为什么是三次握手? 通信双方确认对方都有收发的能力

- 窗口:流量控制

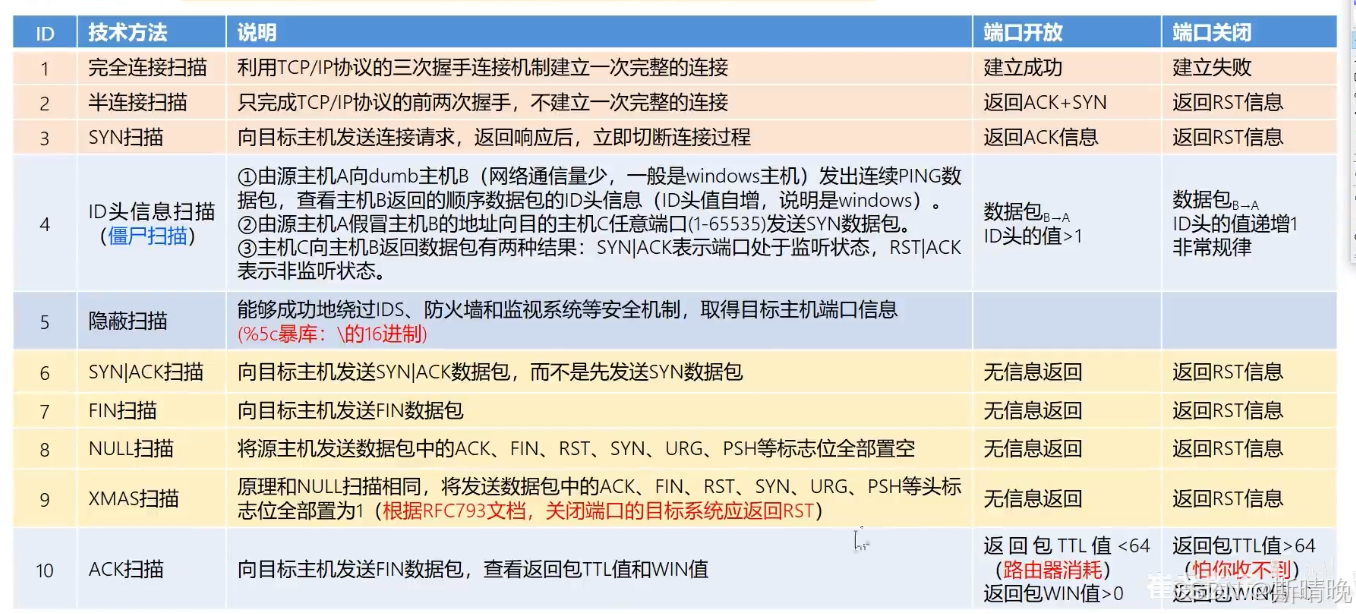

端口扫描内容

通过扫描 TCP/UDP 端口找出目标系统上提供的服务列表

- 完全连接扫描:完成三次握手 但是ip信息被服务器记录了

- 半连接扫描:只完成前两次握手

- SYN扫描

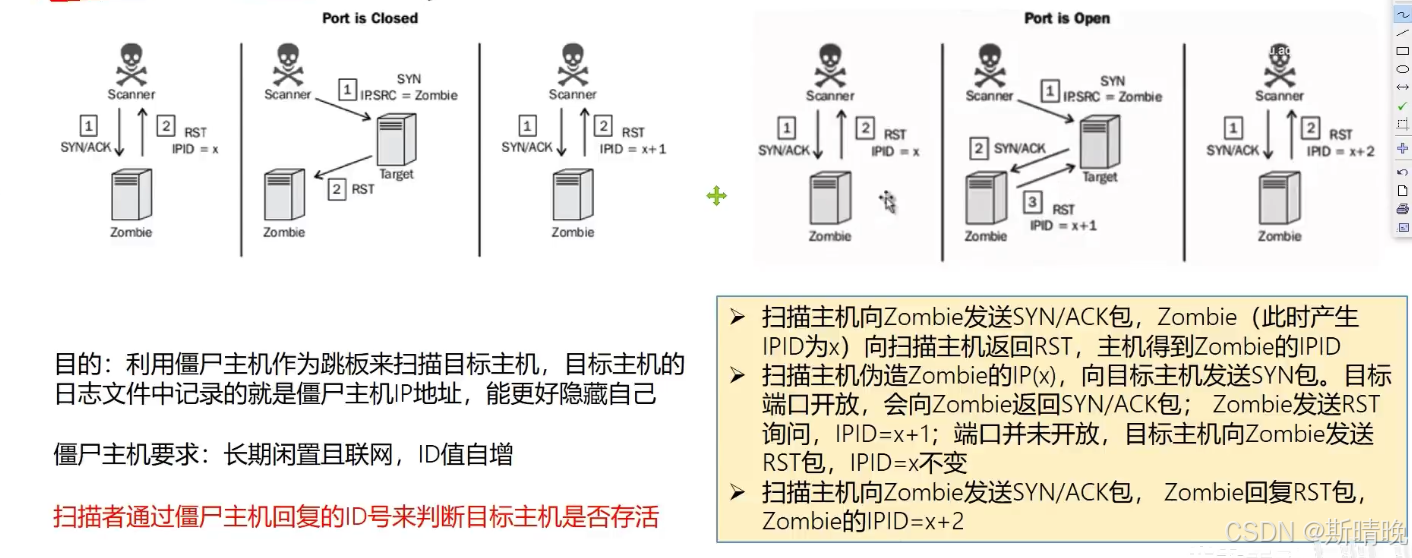

- 僵尸扫描

- 隐蔽扫描

- SYN/ACK扫描

- FIN扫描

- NULL扫描

- XMAS扫描

- ACK扫描

僵尸扫描

口令爆破

密码字典、常用字符表

黑客:用户列表 密码字典文件

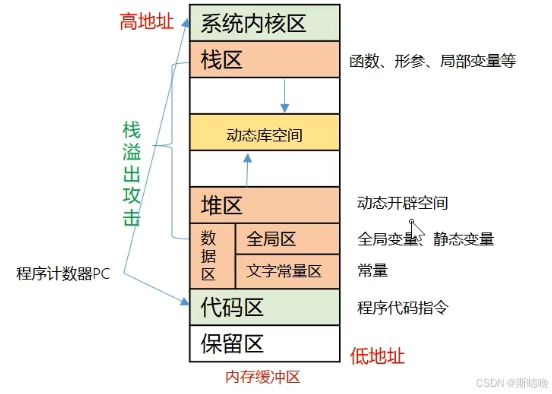

缓冲区溢出

最常用攻击手段

原理:缓冲区为可读写的内存区域;代码和数据都以二进制形式在此运行。缓冲区溢出就是在缓冲区执行恶意代码

拒绝服务

服务等待时间 >= 阈值,用户无法忍耐放弃服务

- 难确认性

- 隐蔽性

- 资源有限性

- 软件复杂性:死亡之ping, SYN Floor ...

网络钓鱼

利用欺骗性电子邮件或伪造网站进行诈骗活动

网络窃听

- 网络嗅探

原理:混杂模式的网卡,可以接收所有数据包

方式:

抓包工具:Sniffer、WinPcap 开启后,网卡自动调整为混杂模式 - 中间人攻击

SQL注入

利用程序缺陷或浏览器的信息缺少安全合法性检查

社交工程

社会工程学攻击

电子监听

监听无线电信号

会话劫持

过程:

- 中间人攻击

- 注射式攻击

对象: - 被动劫持:后台监视

- 主动劫持

漏洞扫描

- CGI漏洞扫描

- 弱口令扫描

- 操作系统漏洞扫描

- 数据库漏洞扫描

2.4 黑客常用工具

- 扫描器:通过扫描程序,找到攻击目标的IP地址、开放端口号、服务器运行版本、程序漏洞等,根据不同的扫描目标,扫描软件分为:地址扫描器、端口扫描器、漏洞扫描器。

- 远程监控:受害机器上运行代理软件,在黑客电脑中运行管理软件。"肉鸡",用于作为发起 DDoS 攻击或作为攻击跳板,

- 密码破解:口令猜测、穷尽搜索、撞库

- 网络嗅探器:Sniffer

- 安全渗透工具箱:安全工具软件包,集成信息收集、漏洞评估、漏洞利用、权限提升等功能

扫描器

- 扫描程序,找到攻击目标的IP地址、开放端口号、服务器运行版本、程序漏洞

- Nessus:世界上最流行的漏洞扫描程序,早期开源,现已商业化

- NMap:开源,检测主机开放端口号、操作系统类型以及提供的网络服务

- SuperScan:对TCP connect端口扫描、Ping和域名解析等功能,对指定范围IP地址和TCP端口进行扫描

远程监控

在受害者机器运行代理软件,在黑客电脑运行管理软件,受害机器受控于黑客管理端

- Netspy 网络精灵 7306 客户端通过浏览器进行远程监控

- Netcat NC

- 冰河

- 灰鸽子 因为"反弹链接"的设计,导致被黑客恶意使用

密码破解

-

口令猜测

-

穷举

-

撞库 已有密码数据集碰撞

-

John the Ripper 免费开源的暴力密码破解器,用于检查弱口令,支持大多数加密算法,只要时间允许可以破解大部分密码

-

L0phtCrack 简称 LC,黑客组织 L0pht 出品,破解Windows系统口令,含有:词典攻击、组合攻击、强行攻击

网络嗅探器

- 截获网络信息包,对加密信息包进行破解,分析包内数据、获得有关系统信息

- Dsniff

- Tcpdump

- WireShark _ 强烈推荐

安全渗透工具箱

- BackTrack BT 目前被 Kail linux 取代

- Metasploit 开源渗透测试工具

2.5 网络攻击案例分析

DDos 攻击 分布式拒绝服务攻击

- 攻击手段:HTTP Flood 、 SYN Flood、 DNS放大攻击

- 过程:

- 寻找目标

- 攻击并控制

- 安装客户端

- 扩散攻击

- 大规模攻击

- HTTP Flood

- SYN Flood : 利用TCP/IP协议安全缺陷,伪造主机发送大量SYN包到目标系统,导致目标系统网络瘫痪

- DNS放大攻击:假冒目标系统向DNS服务器发送请求

冲击波蠕虫网络攻击

乌克兰电力系统网络攻击

- 钓鱼邮件

- 公司员工下载恶意代码文件

- 黑客获得电脑控制权