在现代数字身份体系中,Token如同"数字DNA",以不同形态流转于各类应用场景。根据Okta的最新研究报告,平均每个企业应用使用2.7种不同类型的Token实现身份验证和授权。本文将系统梳理主流Token类型及其应用场景,通过行业典型案例,揭示不同Token的设计哲学和安全考量。

一、按功能维度分类

1. 访问令牌(Access Token)

核心特性:

-

短期有效(通常30分钟-24小时)

-

直接用于资源访问

-

包含基础用户声明

典型案例 :

微信开放平台的access_token有效期为2小时,第三方平台需定时刷新。设计考量在于平衡安全性与接口调用连续性。

2. 刷新令牌(Refresh Token)

独特设计:

-

长期有效(数天至数月)

-

存储于安全环境

-

仅用于获取新access_token

金融行业案例 :

支付宝的refresh_token有效期为28天,但绑定设备指纹,更换设备需重新认证,有效防范盗用风险。

3. 身份令牌(ID Token)

特殊用途:

-

OpenID Connect专用

-

包含用户身份信息

-

通常采用JWT格式

政府服务案例 :

加拿大政府登录系统GCKey使用ID Token传递公民基础信息(姓名、唯一标识等),避免各服务重复收集。

二、按格式标准分类

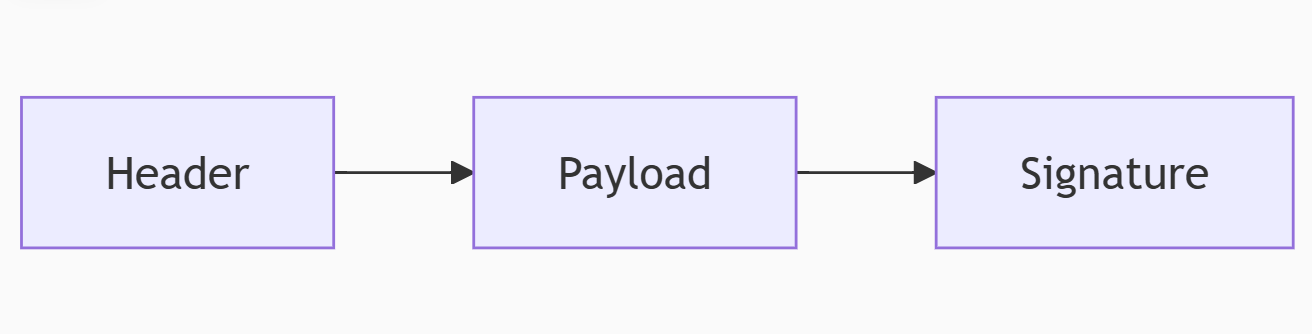

1. JWT(JSON Web Token)

结构特征:

电商应用 :

Amazon Cognito使用JWT传递用户属性,包含:

-

标准声明(sub, email_verified等)

-

自定义业务声明(会员等级、偏好设置)

2. 不透明令牌(Opaque Token)

实现特点:

-

随机字符串(无业务含义)

-

需后端查询验证

-

通常配合缓存使用

传统企业案例 :

SAP系统采用32位随机字符串作为Token,关联存储在Redis中的会话数据,满足企业级审计要求。

3. SAML Token

XML特性:

-

基于XML标准

-

包含丰富的属性声明

-

常用于企业单点登录

教育领域案例 :

哈佛大学校园系统使用SML Token在图书馆系统、选课系统间传递学生院系、权限等信息。

三、按使用场景分类

1. API访问令牌

设计要点:

-

细粒度权限控制(scope)

-

高频验证需求

-

短期有效性

云计算案例 :

AWS IAM的临时安全凭证包含:

-

访问密钥ID

-

秘密访问密钥

-

会话Token

-

精确到API的操作权限

2. 会话令牌(Session Token)

特殊性质:

-

绑定浏览器会话

-

通常存储在Cookie中

-

随用户操作延续生命周期

社交平台案例 :

Facebook的会话Token设计特点:

-

多因素绑定(设备+地理位置)

-

异常活动自动失效

-

分业务域隔离

3. 设备令牌

物联网特性:

-

长期有效(数年)

-

低功耗验证需求

-

硬件绑定

智能家居案例 :

小米IoT设备采用双向认证Token:

-

设备唯一标识

-

生产时预置密钥

-

云端维护激活状态

四、按安全等级分类

1. 基础令牌

典型实现:

-

简单API Key

-

静态长期有效

-

最低安全保证

天气API案例 :

和风天气使用API Key+数字签名方式,适合低风险数据接口。

2. 增强令牌

安全措施:

-

动态轮换

-

绑定IP/设备

-

操作审计

银行案例 :

招商银行手机银行Token包含:

-

交易密码动态签名

-

设备指纹绑定

-

单次有效交易Token

3. 量子安全令牌

前沿技术:

-

抗量子计算签名

-

一次一密

-

光量子编码

国防应用 :

某军事通信系统采用量子密钥分发的Token,实现理论上不可破解的认证。

五、行业特色Token实践

1. 医疗健康领域

特殊需求:

-

HIPAA合规

-

敏感数据保护

-

紧急访问机制

电子病历案例 :

Epic Systems的医疗Token设计:

-

分角色权限(医生/护士/患者)

-

紧急访问"break glass"机制

-

操作不可抵赖性

2. 区块链领域

去中心化特性:

-

钱包签名验证

-

智能合约交互

-

Gas费代付

DeFi案例 :

Uniswap的交易授权Token:

-

精确到代币数量的授权

-

时间限制

-

合约地址白名单

六、Token演进趋势

1. 无密码化演进

新兴标准:

-

WebAuthn

-

Passkeys

-

FIDO2

苹果生态案例 :

iOS 16的Passkey实现:

-

设备生物识别替代密码

-

iCloud端到端同步

-

抗钓鱼设计

2. 轻量化设计

物联网优化:

-

CBOR替代JSON

-

COSE替代JOSE

-

极简声明设计

车联网案例 :

特斯拉车载系统使用精简Token:

-

32字节二进制格式

-

车辆CAN总线绑定

-

远程控制时效控制

七、总结:Token设计的黄金法则

选择适合的Token类型需要考虑:

-

业务场景:API调用/用户会话/设备认证

-

安全需求:数据敏感性、合规要求

-

用户体验:认证频率、多设备同步

-

系统架构:集中式/分布式/混合云

记住:"没有万能的Token方案,只有最适合业务的安全平衡"。理解各类Token的特性与适用场景,才能构建既安全又高效的数字身份体系。随着技术的演进,Token形态将持续创新,但其作为"数字信任载体"的核心价值将始终不变。