网络安全公司iVerify发现,苹果iMessage中存在一个此前未知的零点击漏洞(zero-click vulnerability),已被复杂威胁行为者用于攻击美国和欧盟地区的知名人士。该漏洞代号"NICKNAME",影响iOS 18.1.1及更早版本,苹果已在iOS 18.3中静默修复。

漏洞技术原理

"NICKNAME"漏洞利用了iOS设备处理iMessage流量的"imagent"进程中的竞态条件(race condition)。当用户更新联系人资料(包括昵称、照片或壁纸)时,系统会生成"昵称更新"数据由接收方设备处理。

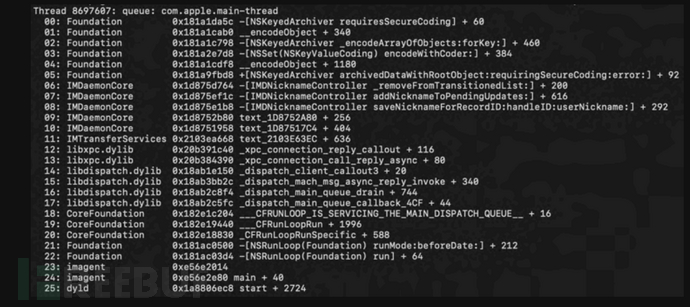

技术缺陷核心在于imagent处理这些更新数据的方式。在苹果修复前,系统使用可变数据容器(NSMutableDictionary对象),这些容器在被其他进程同时访问时仍可被修改。这导致典型的竞态条件------一个线程可能正在读取昵称更新详情,而另一个线程同时修改同一数据容器。

这种内存损坏可能触发释放后使用(Use-After-Free,UAF)漏洞,导致imagent进程崩溃。但高级攻击者可利用此损坏作为初始攻击手段,最终在目标设备上执行代码。

攻击活动分析

2024年4月至2025年1月期间,iVerify分析近5万台设备的崩溃数据,发现与昵称更新相关的imagent崩溃极为罕见,仅占收集到的所有崩溃日志的0.001%以下。

特别可疑的是,这些崩溃仅出现在可能成为高级持续性威胁(APT)攻击目标的个人设备上。受影响设备属于欧盟和美国地区的政治竞选工作人员、记者、科技公司高管和政府官员。最值得注意的是,研究人员在一名欧盟高级政府官员的设备上观察到此类崩溃,约30天后该官员收到了苹果威胁通知。

对受影响设备的取证分析显示,存在与已知间谍软件清理程序一致的异常活动。至少在一台设备上,与短信附件和消息元数据相关的目录在imagent崩溃后仅20秒就被修改并清空,这种行为与已确认的商业间谍软件攻击技术相似。

修复与防护建议

苹果在iOS 18.3中通过采用更安全的昵称更新处理方式修复了该漏洞。具体修复措施包括在广播昵称更新时使用字典的不可变副本,有效防止了被利用的竞态条件。

imagent进程一直是高级攻击者的常见目标,此前在FORCEDENTRY和BLASTPASS等高调攻击活动中被利用。尽管苹果在iOS 14中实施了BlastDoor沙箱防护,但顽固的威胁行为者仍在寻找突破苹果防御的狭窄攻击途径。

安全专家建议所有iPhone用户立即更新至最新iOS版本,高风险个人尤其建议启用苹果的锁定模式(Lockdown Mode),以增强对复杂零点击攻击的防护能力。