在数字化时代,企业数据安全的重要性不言而喻。随着远程办公、移动设备的普及以及复杂多变的网络环境,企业面临着前所未有的数据泄露风险。为了有效应对这些挑战,企业需要选择一款可靠的防泄密系统。今天,我们就来深度对比两款热门的防泄密系统:IP Guard 和 Ping32,看看它们在功能、性能和用户体验上的差异。

一、IP Guard:全方位守护企业数据安全

功能特点

IP Guard是一款功能强大的内网安全管理软件,专注于信息防泄漏、桌面行为管理和系统运维。它通过系统管理思想,结合操作审计、权限管控和文档加密等技术手段,全面解决信息安全、行为管理和系统运维等方面的内网安全难题。

信息防泄漏

IP Guard通过文档透明加密、打印管控、设备管控、即时通讯管控和邮件管控等功能,全方位保护企业的核心数据。它支持对文档的全生命周期操作审计,包括创建、访问、移动、重命名、复制、修改和删除等操作,并在敏感操作前进行备份,确保数据安全。

桌面行为管理

IP Guard能够有效管理员工的上网行为、即时通讯行为和应用程序使用情况。它支持对网页浏览、邮件收发、聊天内容等进行详细记录和审计,帮助企业规范员工行为,提高工作效率。

系统运维

IP Guard提供了资产管理、补丁管理、软件分发、远程控制和屏幕监视等功能,助力企业高效运维。它支持自动检测软硬件资产信息,统一管理软件安装和卸载,提升运维效率。

适用场景

IP Guard适用于各类企业,尤其是对数据安全要求较高的行业,如金融、设计、制造等。它能够有效防止员工通过各种渠道泄露企业机密信息,同时帮助企业规范内部管理,提升整体运营效率。

优点

-

功能全面:集信息防泄漏、桌面行为管理和系统运维于一体,满足企业多方面需求。

-

灵活管控:支持多种管控策略,可根据企业实际情况灵活配置。

-

审计追溯:详细记录各类操作行为,便于事后追溯和分析。

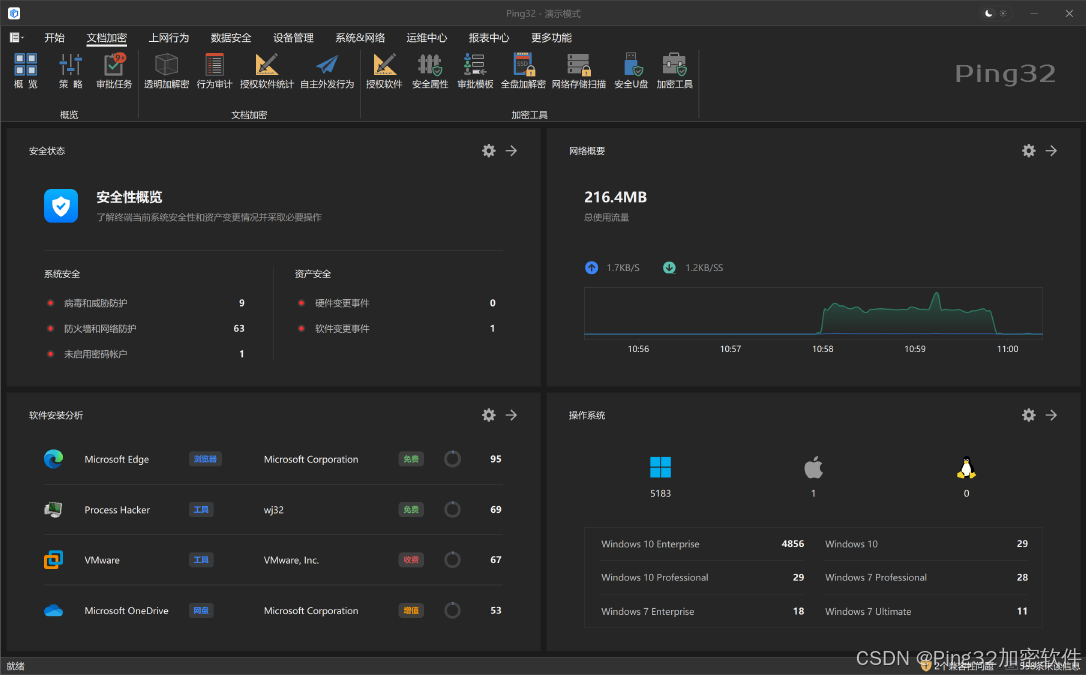

二、Ping32:智能高效的防泄密解决方案

功能特点

Ping32是一款集上网行为管理、文档安全管控、终端权限管理、聚合搜索和运维工具于一体的综合性防泄密系统。它通过先进的技术手段,为企业提供全方位的数据安全保护。

上网行为管理

Ping32能够对员工的上网行为进行详细审计和管控,支持对网页浏览、即时通讯、邮件收发等行为的记录和分析。它通过网络协议层面的过滤分析,精准识别和管控各种上网行为,确保企业网络资源的合理使用。

文档安全管理

Ping32提供文档透明加密功能,支持对文档的全生命周期操作审计,包括创建、访问、移动、重命名、复制、修改和删除等操作。它还支持敏感内容识别和文件外发管控,确保企业核心数据的安全。

终端权限管理

Ping32能够对终端系统的权限进行精细化管理,支持软件标准化管理、系统权限控制、系统安全检测和网络访问控制。它通过驱动级的防火墙技术,确保终端在可信网络中使用,防止非法外联。

聚合搜索

Ping32的聚合搜索功能基于高性能、分布式的搜索引擎,能够快速从海量行为数据中定位安全风险事件。它支持多种条件组合搜索和筛选,方便用户快速排查相关问题。

运维工具

Ping32提供了一组实用的运维工具,包括远程协助、工单管理、软件分发、身份认证和节能设置等。这些工具能够帮助企业高效运维,减轻运维人员的工作压力。

适用场景

Ping32适用于各类企业,尤其是对数据安全和运维效率有较高要求的行业,如互联网、电商、金融等。它能够有效防止员工通过各种渠道泄露企业机密信息,同时帮助企业提升运维效率,降低运维成本。

优点

-

智能管控:通过机器学习和智能沙箱技术,自动识别和管控各种行为和数据。

-

高效运维:提供强大的运维工具,帮助企业高效管理终端设备。

-

灵活部署:支持多种部署方式,适应不同企业的网络环境。

总体评价

IP Guard和Ping32都是功能强大的企业防泄密系统,但在功能细节和用户体验上存在明显差异。IP Guard在功能上较为全面,但在一些关键功能上存在局限性,如对浏览器的支持不够全面、记录上报速度慢、不支持敏感内容分析等。Ping32则在智能管控、高效运维和用户体验上表现更为出色,特别是在上网行为管理、文档安全管理、运维工具等方面具有明显优势。

结语

选择一款适合企业的防泄密系统,需要综合考虑功能、性能、用户体验和成本等多个因素。IP Guard和Ping32各有优势,企业可以根据自身需求和预算进行选择。如果企业更注重功能的全面性和灵活性,IP Guard是一个不错的选择;如果企业需要更智能、高效的防泄密解决方案,Ping32则更为适合。希望这篇文章能帮助企业在众多防泄密系统中找到最适合自己的那一款,守护企业的数据安全