引言

2025年7月,DDoS(分布式拒绝服务)攻击强度持续走高,网络安全形势再度趋紧。与以往不同,本月不仅常规的大流量攻击高频爆发,同时还出现了大规模"扫段攻击"行为,即攻击者通过大范围端口扫描与漏洞探测进行资源摸排,进而实施更具针对性的攻击。这类攻击行为具有隐蔽性强、目标模糊、流量不均但分布密集的特征,严重干扰了正常业务运行,并对传统防御策略构成巨大挑战。

从整体态势来看,华东、华中、华北等核心业务区域均遭受了前所未有的攻击压力。其中,华东地区单次攻击流量峰值达到1.34Tbps,华北地区攻击总次数超过450万次,香港区域则以平均548秒的攻击持续时间再次显示出高强度"消耗战"态势。伴随境外攻击源和公共云平台资源的持续滥用,攻击的复杂性与不可预测性进一步加剧。

傲盾本月防御系统在应对海量扫段行为与流量洪峰冲击方面持续发挥关键作用。本报告将基于最新观测数据,对7月份的攻击态势进行深入分析,帮助客户与行业从业者更全面理解威胁趋势,构建更稳健的防御体系。

本月攻击概况

1.华东区域

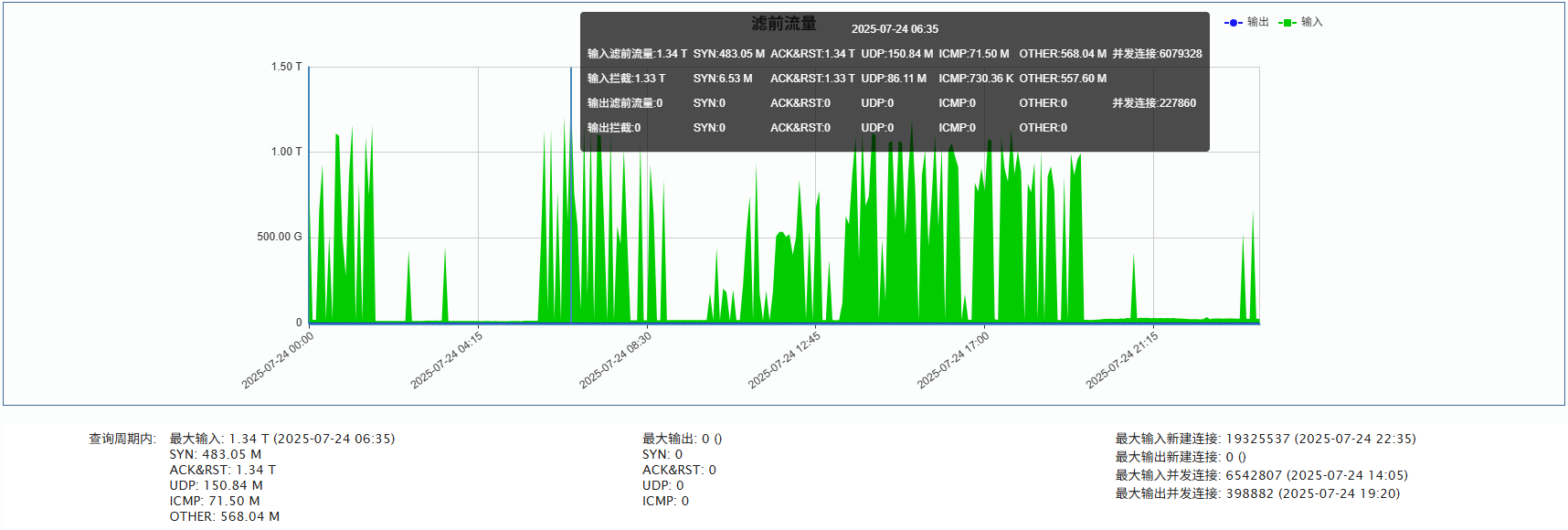

①攻击情况

►攻击总次数 362677次

►平均单次攻击时长 190秒

►单次最大攻击流量 1.34 T 发生于 2025-07-24 06:35

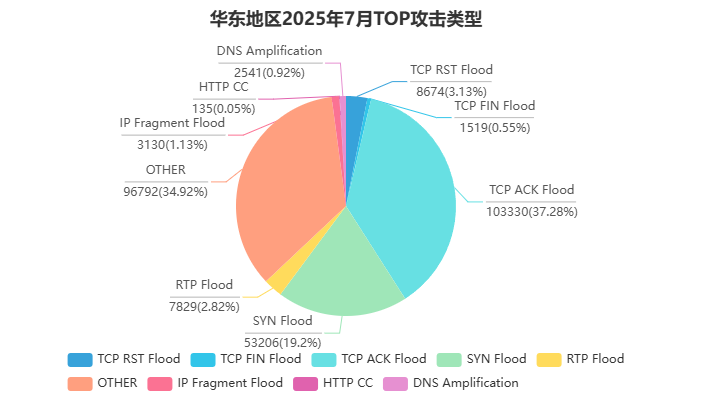

②TOP攻击类型占比

►单次攻击流量超过100G 本月计 7918次

►单次攻击流量超过100G 本月计 7918次

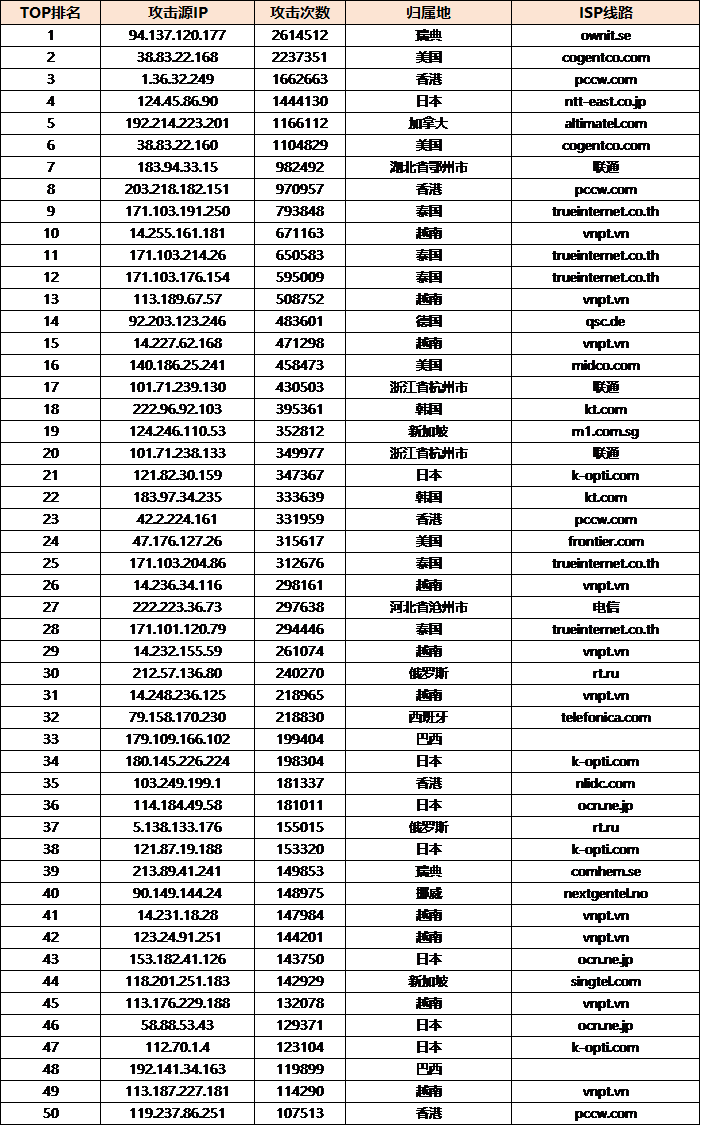

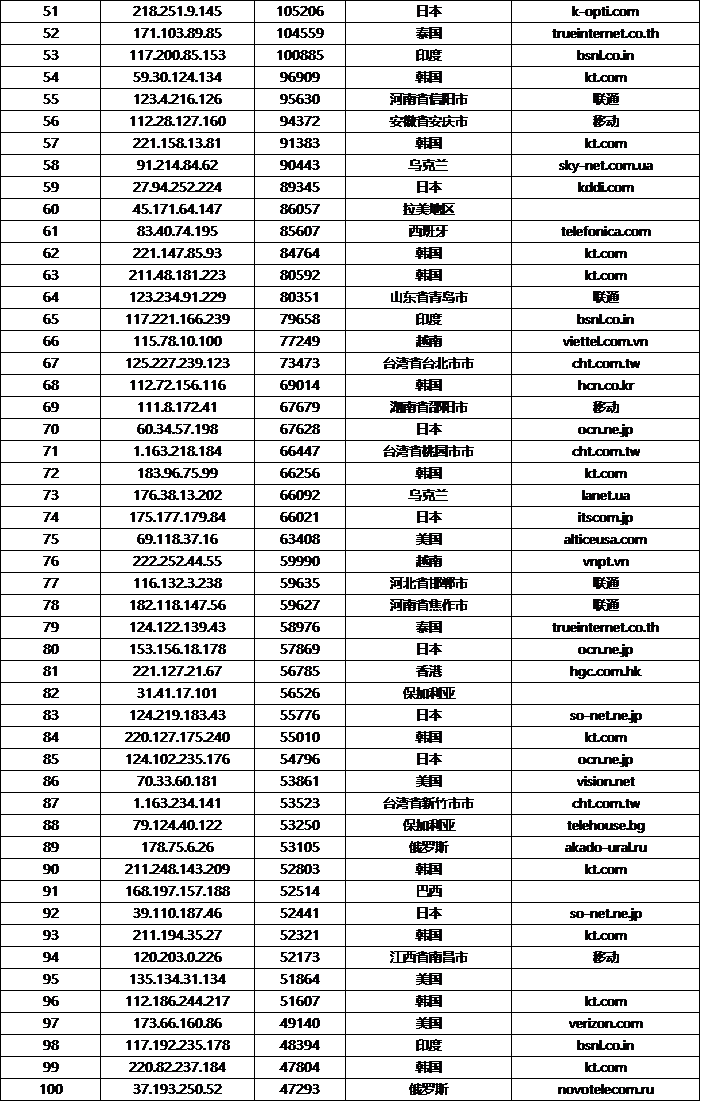

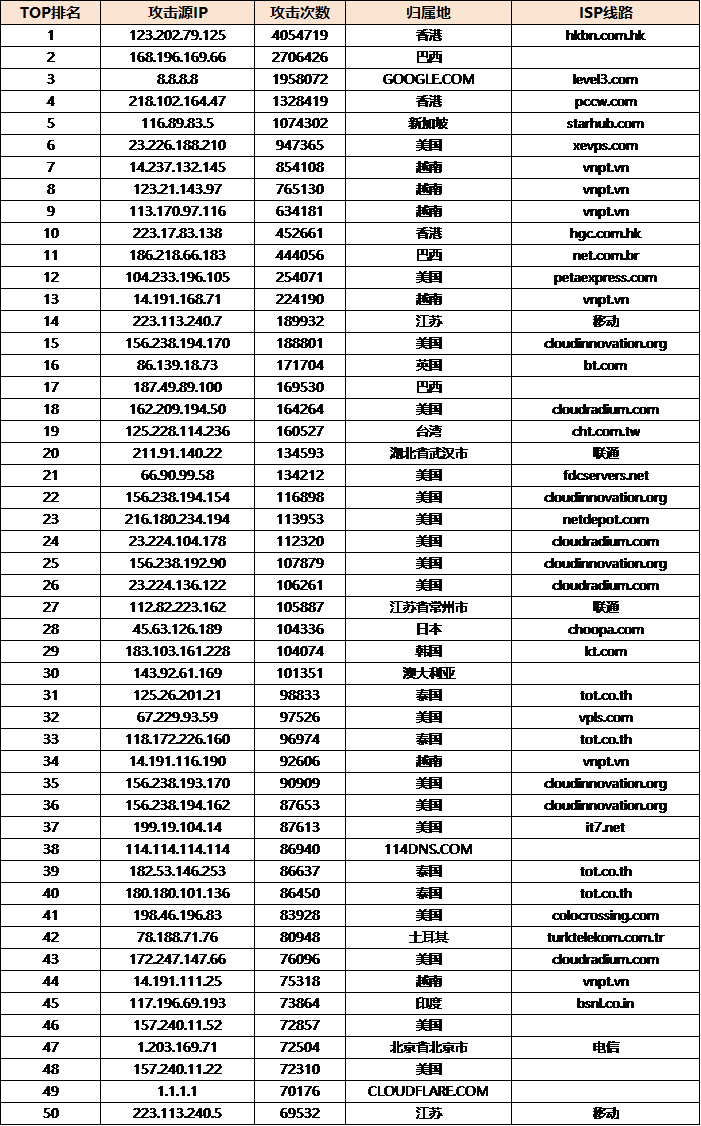

③TOP100攻击源

免责声明:因 IP 地理位置数据库存在更新延迟,报告中显示的属地和运营商信息仅供参考。鉴于 DDoS 攻击流量中可能存在虚假源 IP,如您将下列攻击源信息应用于网络安全设备策略,由此产生的误判或误拦后果,傲盾软件概不承担相关责任。

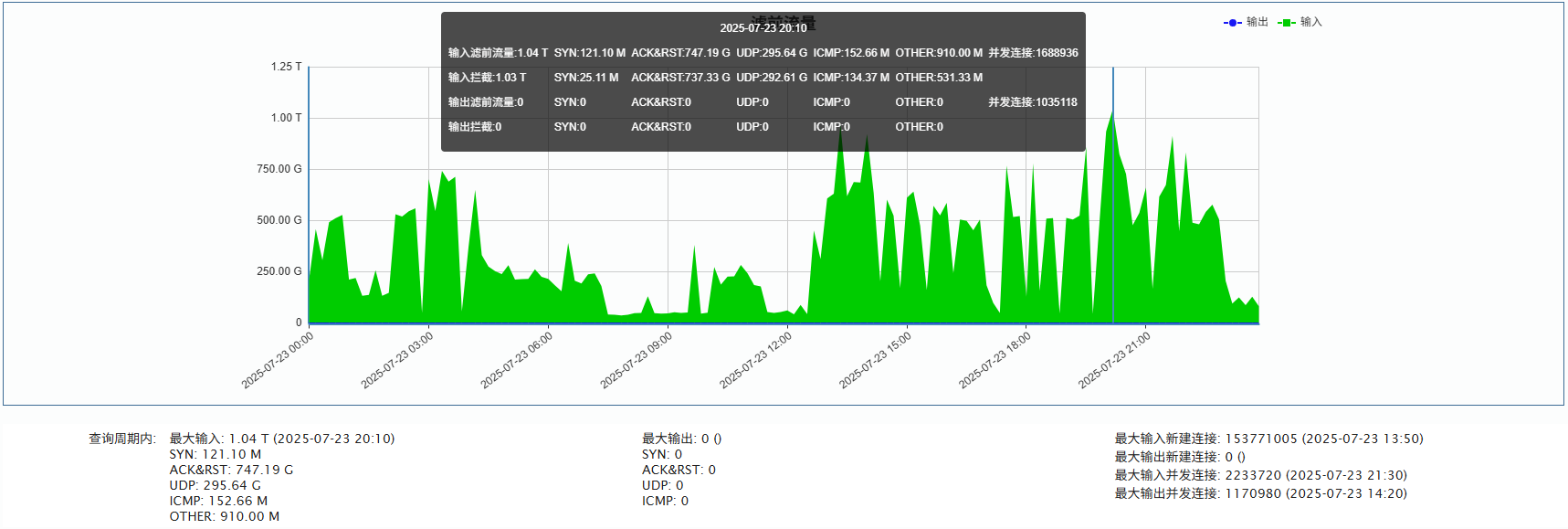

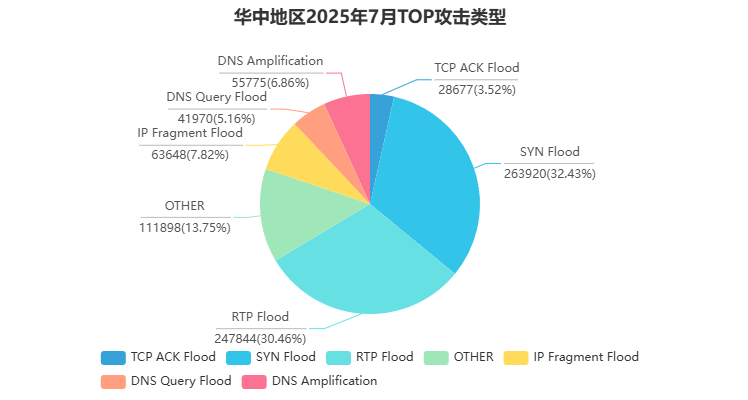

2.华中区域

①攻击情况

►攻击总次数 1181665 次

►平均单次攻击时长 114秒

►单次最大攻击流量 1.04 T 发生于 2025-07-23 20:10

②TOP攻击类型占比

►单次攻击流量超过100G 本月计 25184次

►单次攻击流量超过100G 本月计 25184次

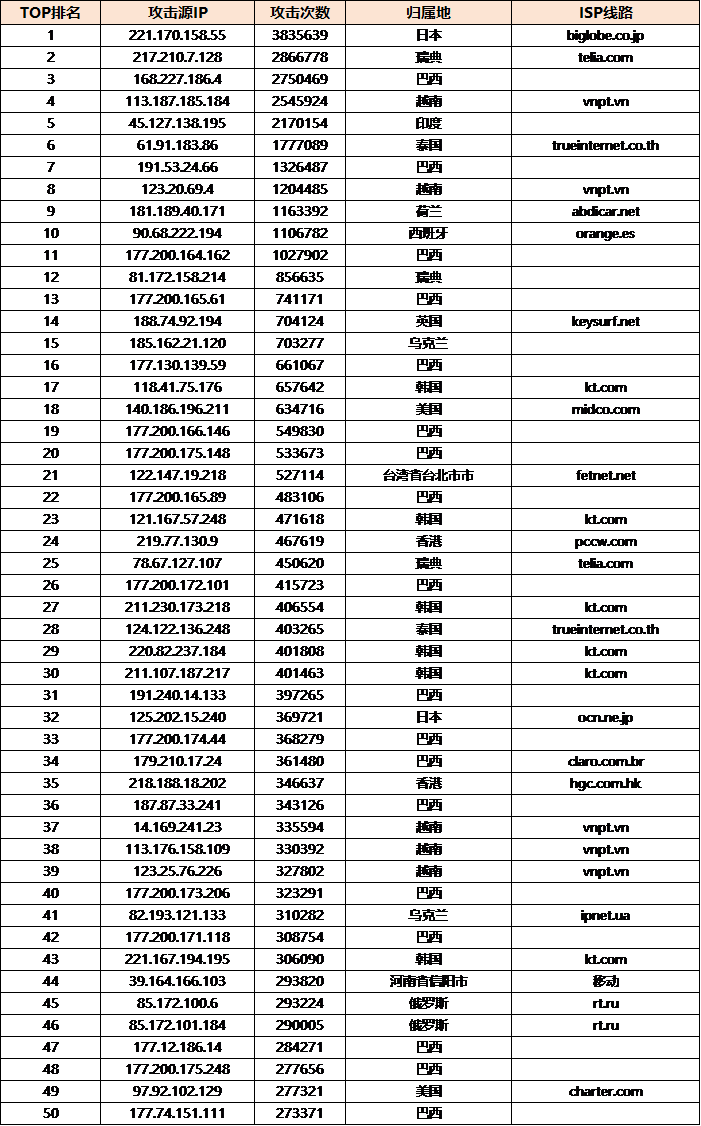

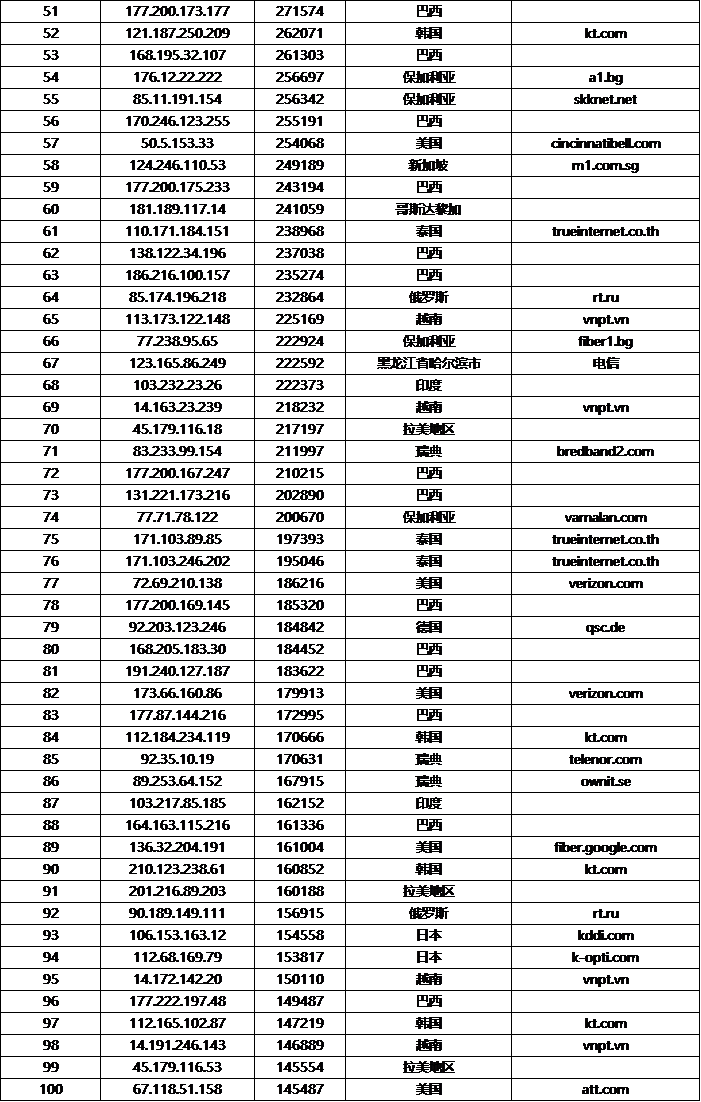

③TOP100攻击源

免责声明:因 IP 地理位置数据库存在更新延迟,报告中显示的属地和运营商信息仅供参考。鉴于 DDoS 攻击流量中可能存在虚假源 IP,如您将下列攻击源信息应用于网络安全设备策略,由此产生的误判或误拦后果,傲盾软件概不承担相关责任。

3.华北区域

①攻击情况

►攻击总次数4502109次

►平均单次攻击时长 269秒

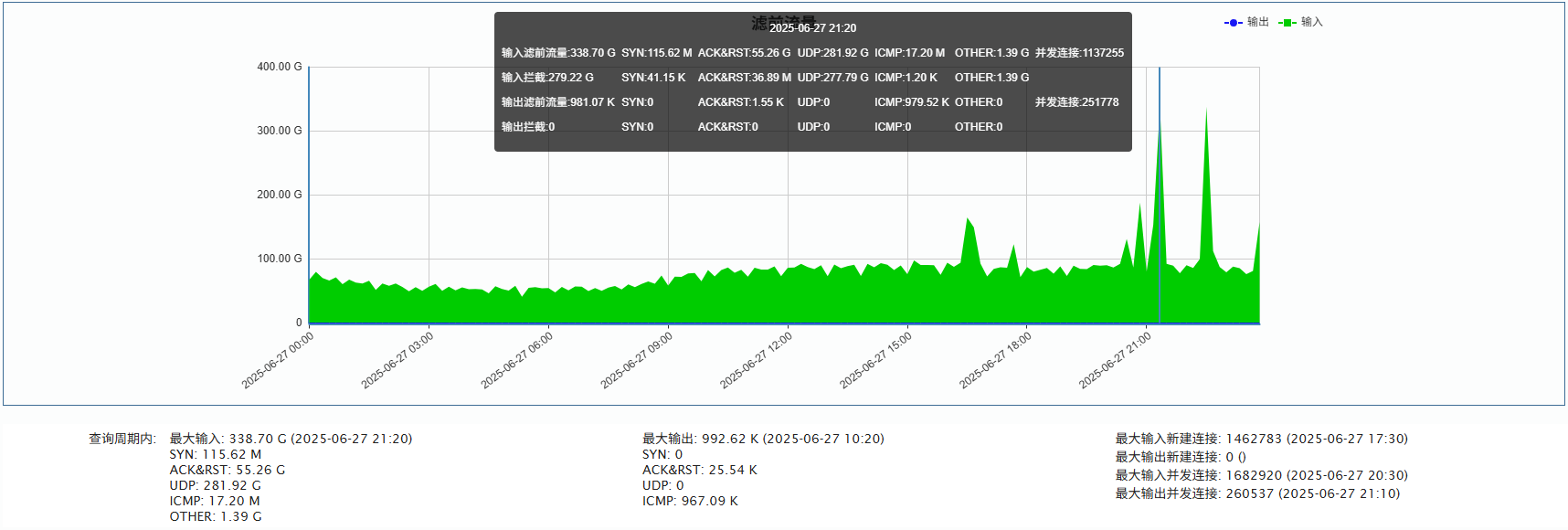

►联通方向:单次最大攻击流量 338.70G于2025-06-27 21:20

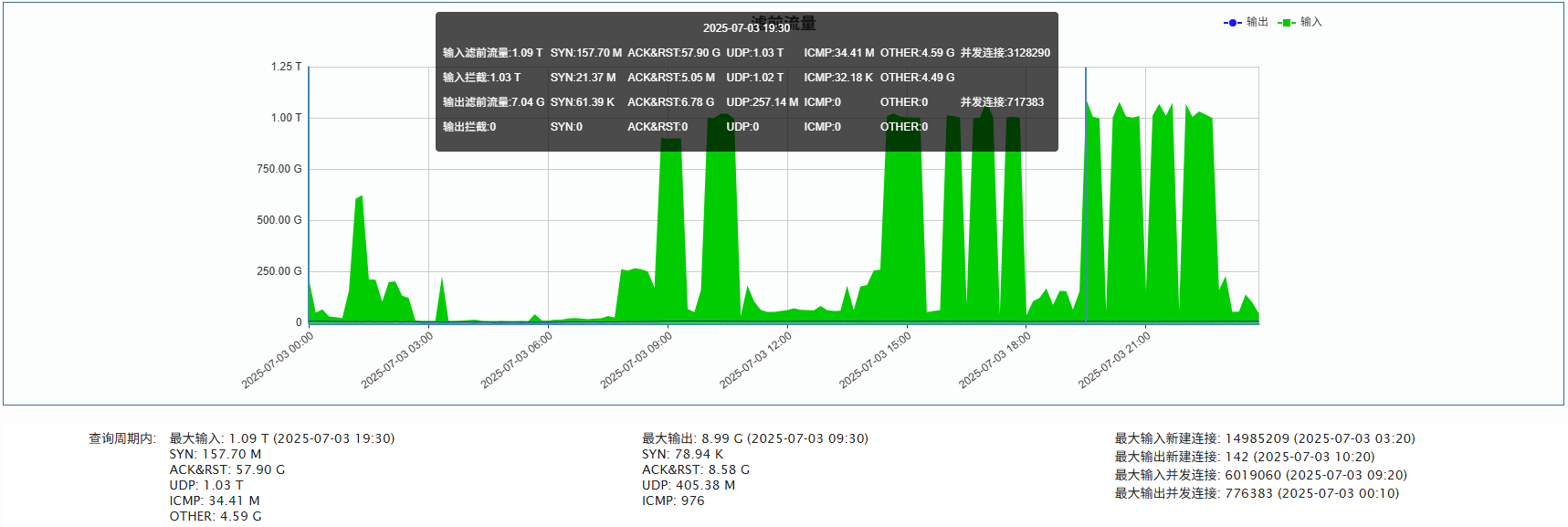

►电信方向:单次最大攻击流量 1.09T于2025-07-03 19:30

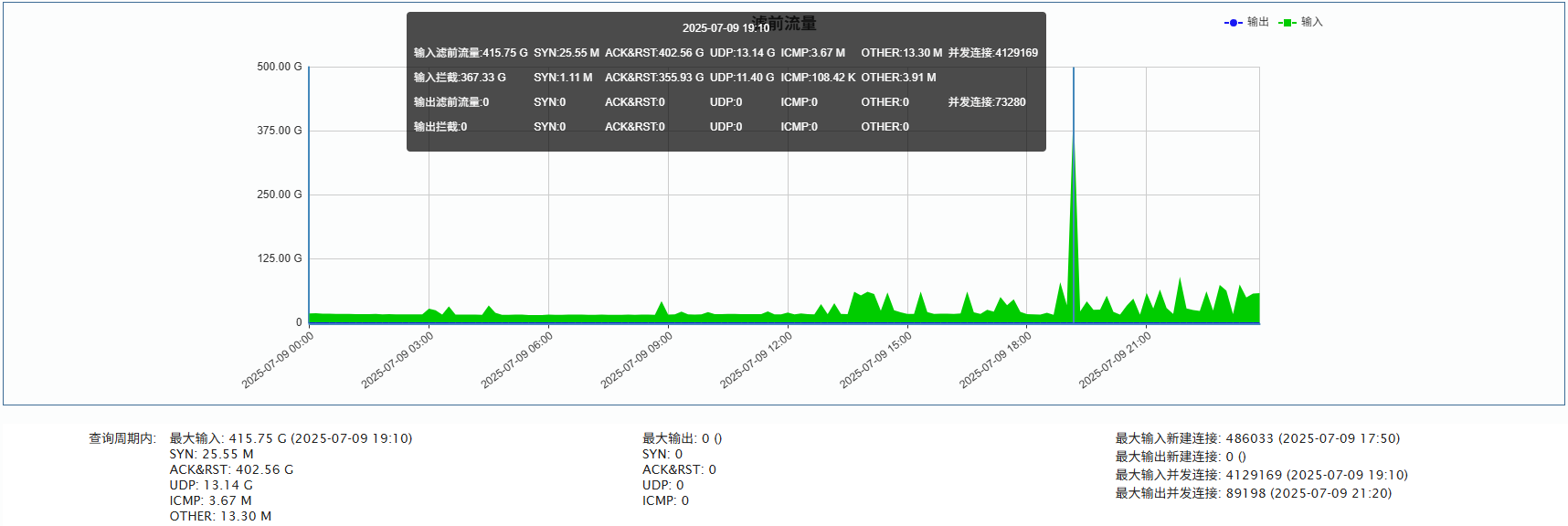

►移动方向:单次最大攻击流量 415.75 G 于2025-07-09 19:10

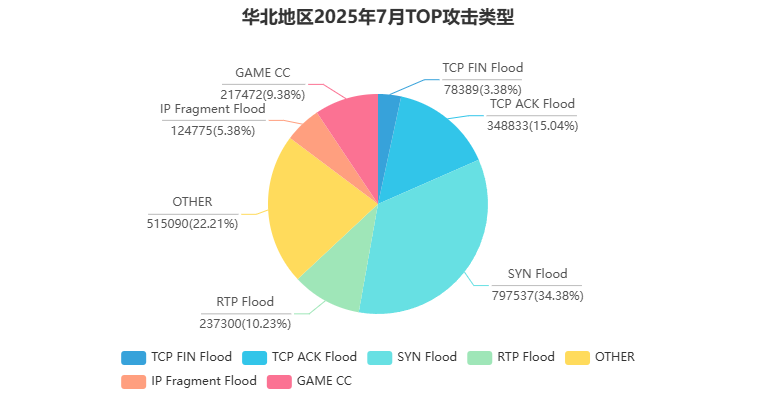

②TOP攻击类型占比

►单次100G以上攻击次数统计 1358次

►单次100G以上攻击次数统计 1358次

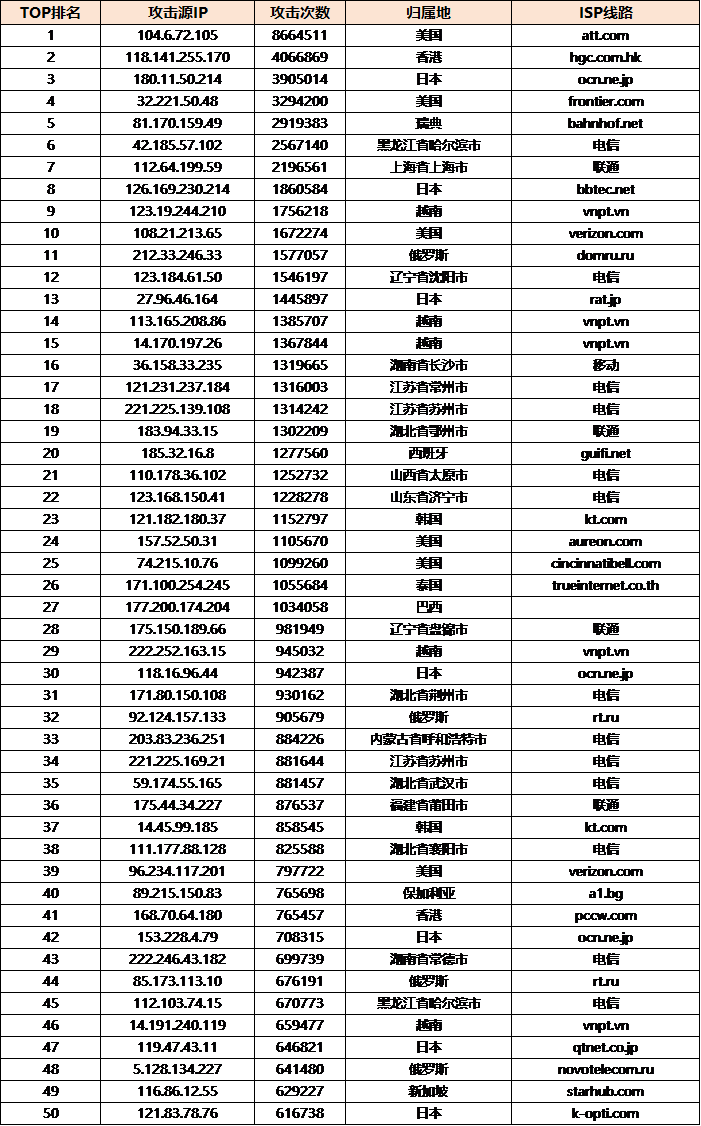

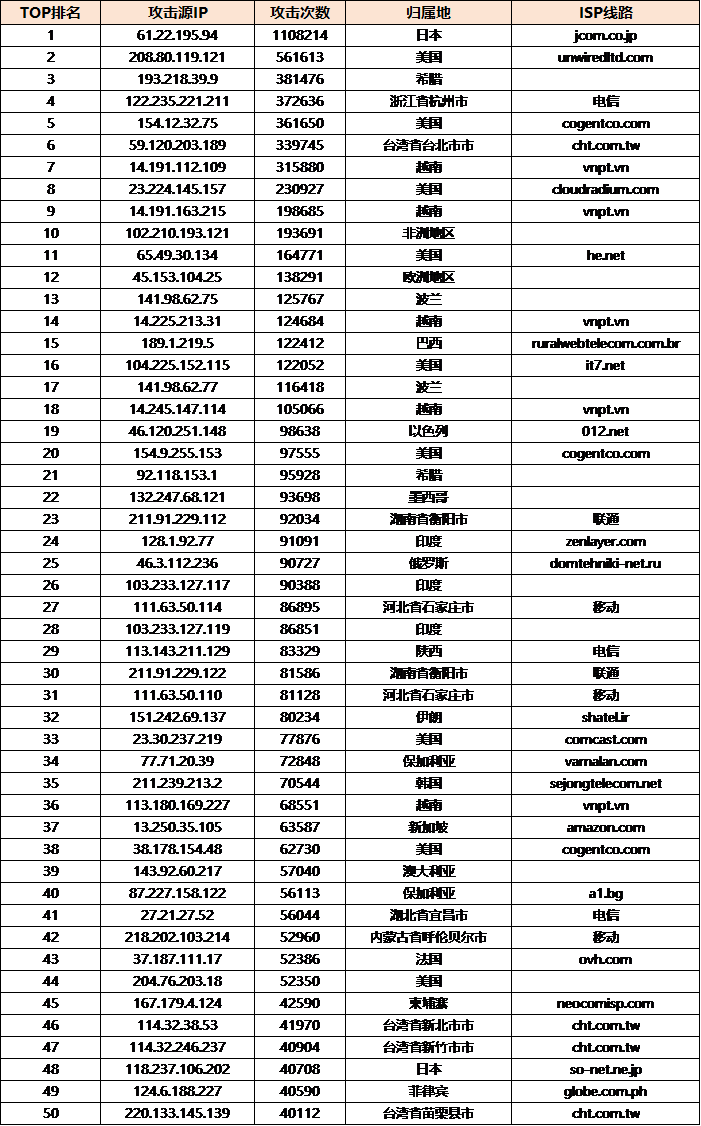

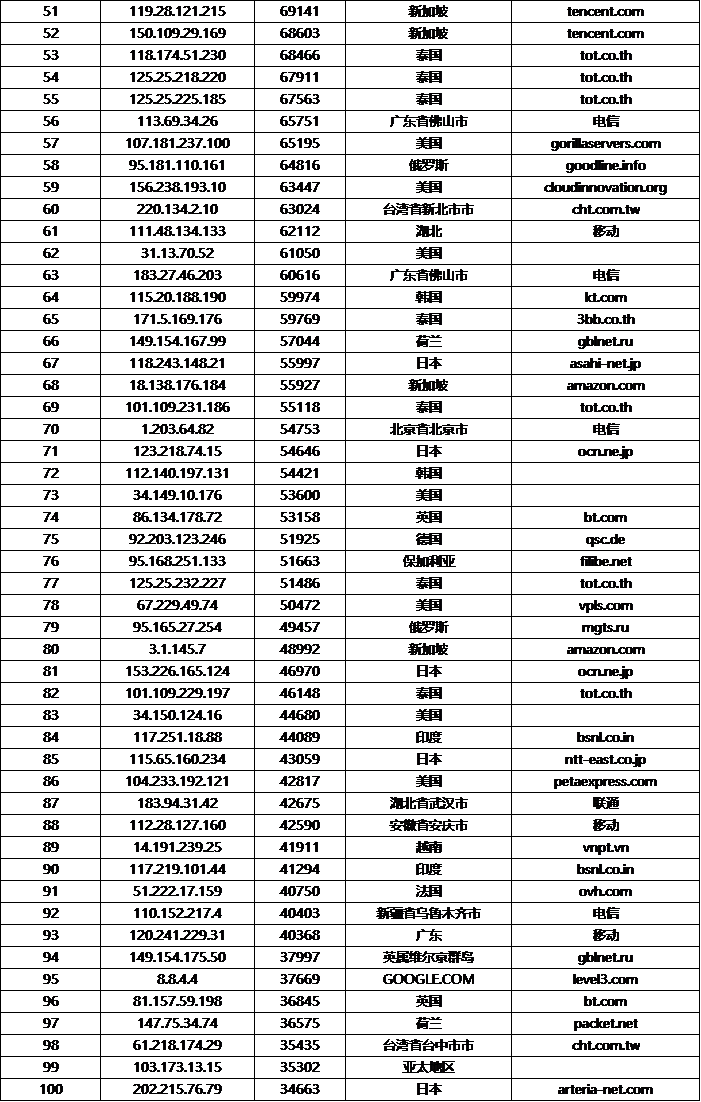

③TOP100攻击源

免责声明:因 IP 地理位置数据库存在更新延迟,报告中显示的属地和运营商信息仅供参考。鉴于 DDoS 攻击流量中可能存在虚假源 IP,如您将下列攻击源信息应用于网络安全设备策略,由此产生的误判或误拦后果,傲盾软件概不承担相关责任。

4.香港区域

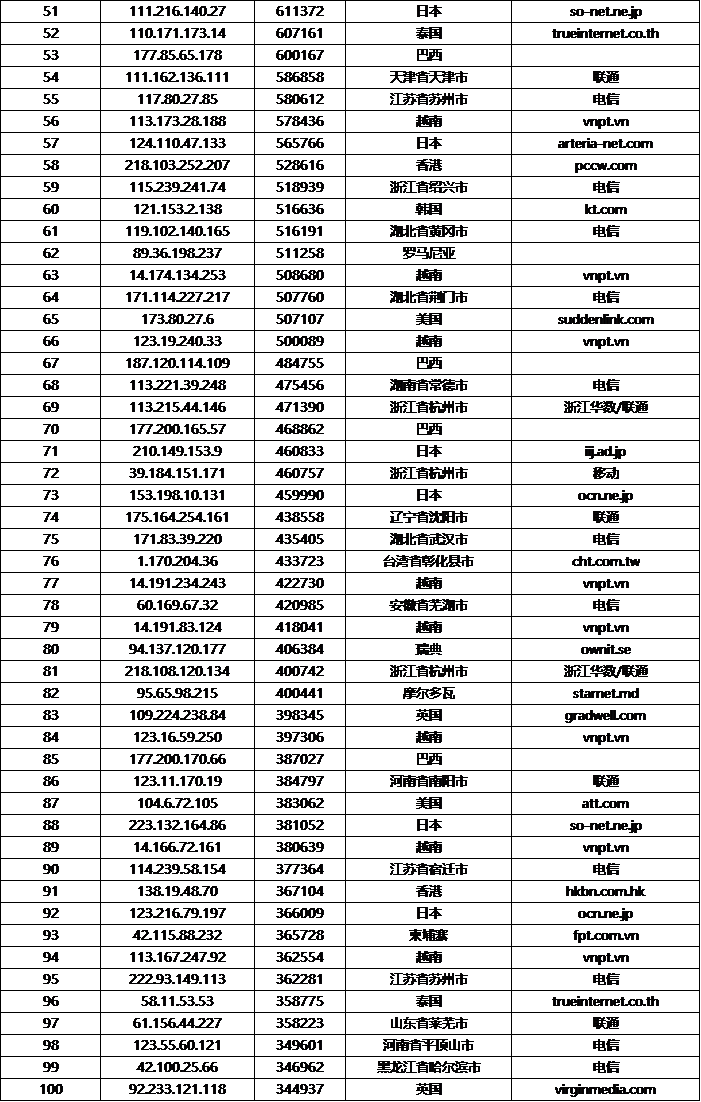

①攻击情况

►攻击总次数 828020次

►平均单次攻击时长 548秒

►单次最大攻击流量 212.49G 发生于 2025-07-06 21:20

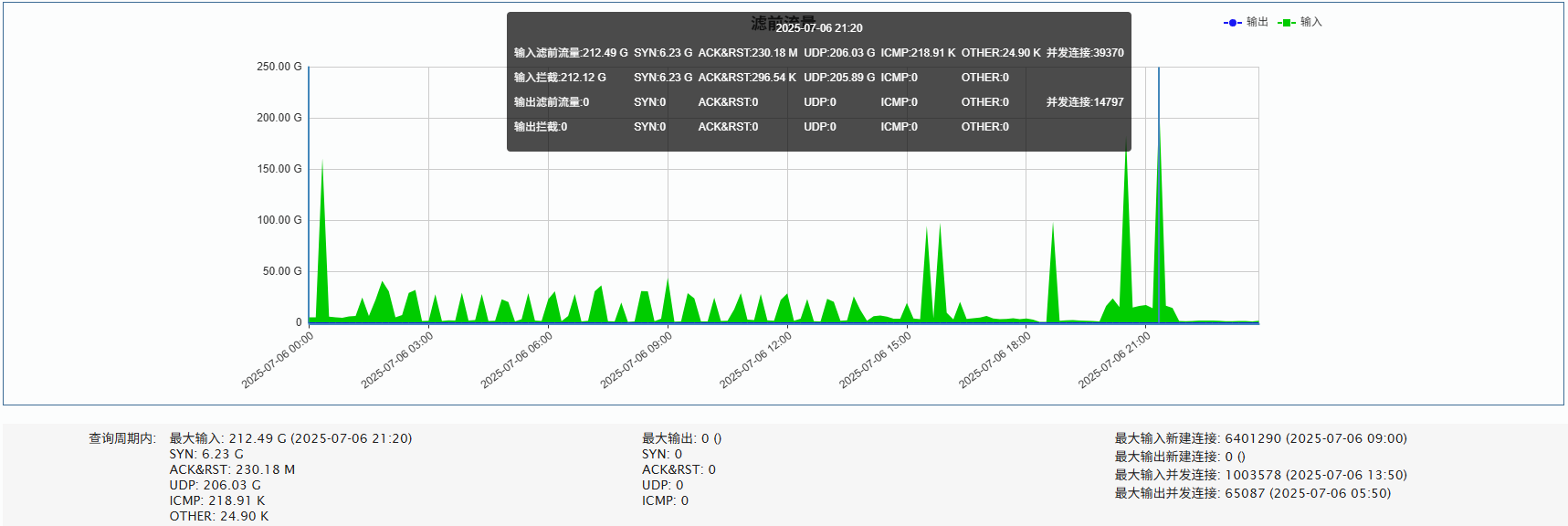

②TOP攻击类型占比

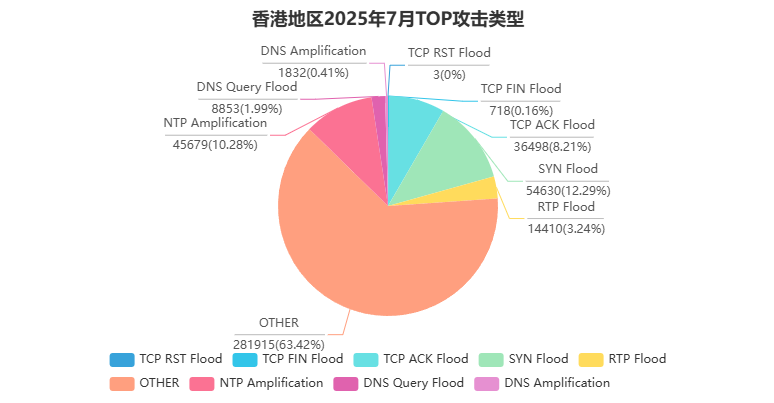

③TOP100攻击源

免责声明:因 IP 地理位置数据库存在更新延迟,报告中显示的属地和运营商信息仅供参考。鉴于 DDoS 攻击流量中可能存在虚假源 IP,如您将下列攻击源信息应用于网络安全设备策略,由此产生的误判或误拦后果,傲盾软件概不承担相关责任。

5.北美区域

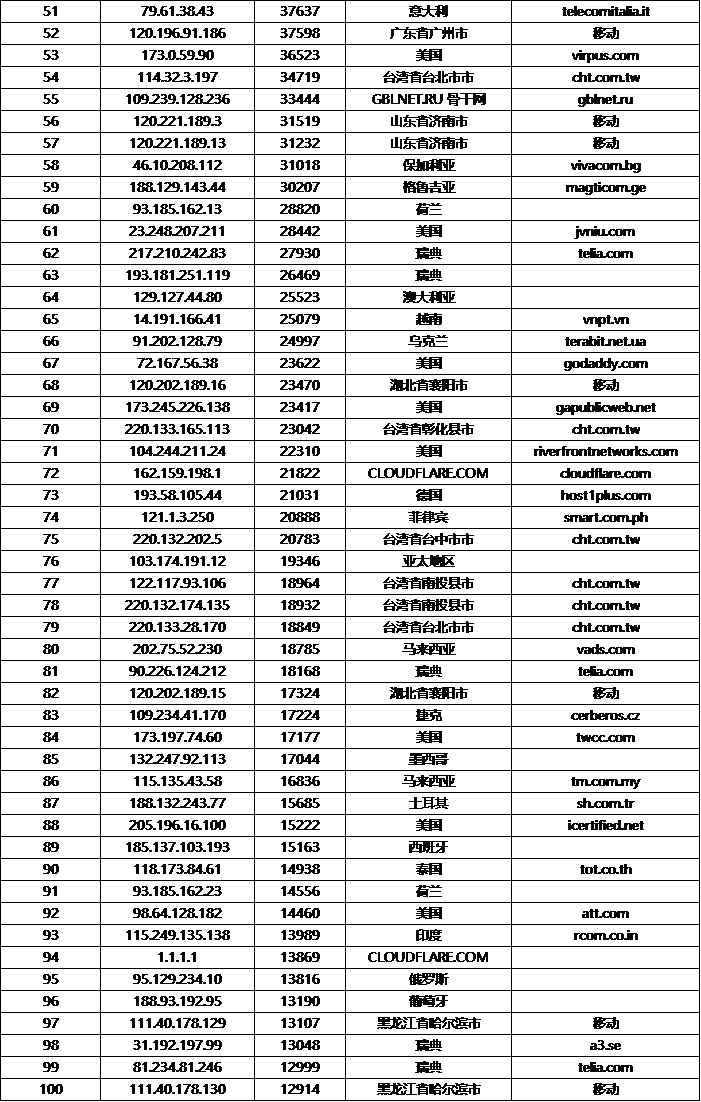

①攻击情况

►攻击总次数1561244次

►平均单次攻击时长 156秒

►单次最大攻击流量 799.00G 发生于 2025-06-27 22:35

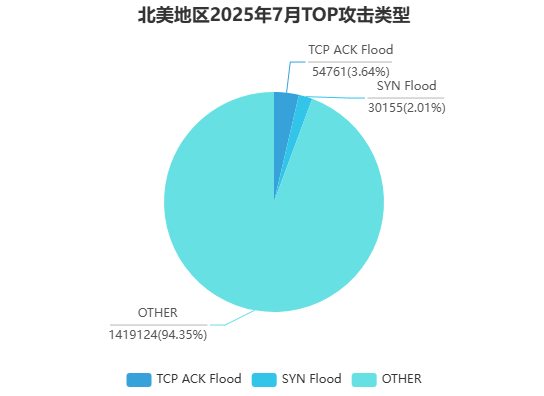

②TOP攻击类型占比

►单次攻击流量超过100G 本月计 1158次

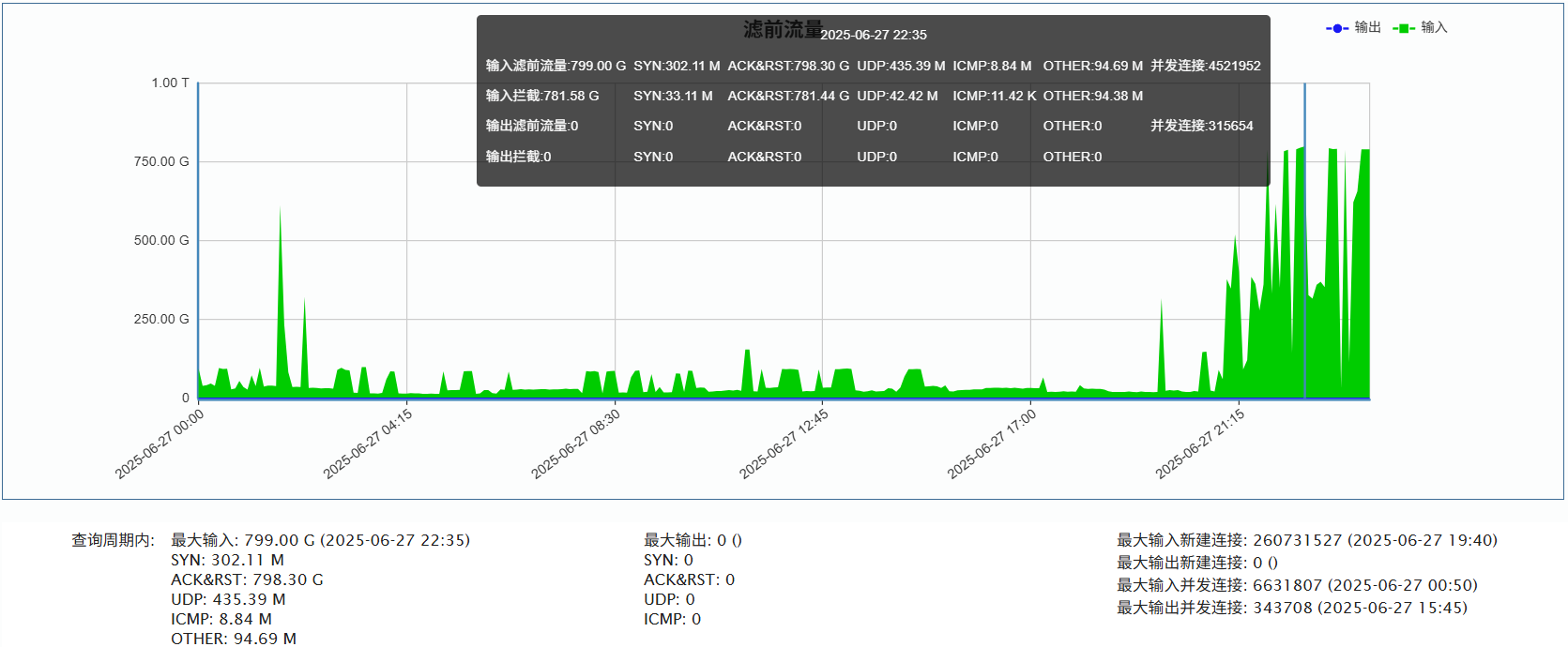

③TOP100攻击源

免责声明:因 IP 地理位置数据库存在更新延迟,报告中显示的属地和运营商信息仅供参考。鉴于 DDoS 攻击流量中可能存在虚假源 IP,如您将下列攻击源信息应用于网络安全设备策略,由此产生的误判或误拦后果,傲盾软件概不承担相关责任。

攻击概况分析

本月DDoS攻击活动依然保持较高频率,进一步对上述区域攻击数据进行深入分析,归纳整理出以下结论:

①攻击频率与峰值流量进一步提升:

数据显示,7月内多个核心区域遭遇超高频次DDoS攻击。华北区域攻击总次数高达450万次,为本月攻击最密集的区域,且多线路方向(联通、电信、移动) 均出现超过300Gbps至1.09Tbps的单次流量峰值。华中区域单月拦截攻击118万次,最大攻击流量达1.04Tbps。华东区域攻击次数为36.3万次,单次峰值达到1.34Tbps, 显示出攻击在频率与强度上的双重增长。与此同时,香港区域虽攻击次数相对较少(约82.8万次),但平均单次攻击持续时间超过9分钟,凸显其"低频长耗"式攻击特点。 本月攻击特征整体呈现更频繁、更持久、更多点爆发的趋势。

②扫段攻击猖獗成为新焦点:

本月较大变化是"扫段攻击"事件显著增多。攻击者通过批量探测IP端口及服务响应,配合低频度的DDoS流量诱导防御策略响应,进而试图识别系统响应行为和可能存在的防护盲区。 这类攻击尽管单次带宽较低,但对安全资源调度和运维效率造成了较大干扰,尤其在华北、华东区域表现明显,成为本月业务告警的重要诱因。

③攻击类型呈多样化组合:

除UDP Flood、SYN Flood等传统大流量攻击持续活跃外,HTTP Flood、TCP Connection Flood等应用层攻击进一步加剧,尤其在香港、北美区域表现显著。 部分攻击者采用扫段+应用层混合打法,在拉长攻击时间的同时,掩盖真实意图,极大增加溯源与判别难度。

防御技术与成效

在面对复杂多变的攻击环境下,傲盾在2025年6月期间采取了以下防御措施,并取得了一定防护效果:

**加强异常访问检测与策略响应能力:**面对频发的扫段及诱导类攻击,当前系统通过端口行为监控与异常访问频率分析,在一定程度上实现了探测类行为的 识别与快速响应。基于现有规则库和行为模型,对部分典型扫描行为可在较短时间内完成特征提取并下发策略,初步压制探测型攻击的连锁风险。

**清洗策略持续优化,应对突发更稳妥:**结合实际攻击流量情况,安全团队对清洗策略进行了针对性优化,重点加强了对SYN Flood、UDP Flood 等常见大流量攻击的识别和匹配规则。在多起攻击事件中,这些策略发挥了重要作用,较好地控制了异常流量扩散范围,保障了大部分正常业务访问。整体来看,系统运行稳定, 未出现明显中断或长时间波动现象。

**多层级应用层防护进一步加强:**系统通过对HTTP/HTTPS、DNS等协议的请求特征进行深度分析,结合访问频率、请求路径和异常行为模式, 及时发现和识别潜在风险请求。针对异常流量,采用边缘节点流量预处理和限流措施,减轻了源站的负载压力,有效防止因流量激增引发的服务性能下降。同时,通过持续监控和分析访问行为, 安全团队能够更快响应异常状况,调整防护策略,提升整体应用层的抗压能力和业务稳定性。

**客户侧防护策略覆盖率扩大:**本月,联合部分核心客户进行定制防护策略调整,结合实际业务访问特征与攻击数据,对关键资产制定了专属拦截规则。 上线后整体拦截效果提升明显,部分客户扫段类告警显著下降,定制策略逐步成为对抗低频探测攻击的重要补充手段。