1. 思路🚀

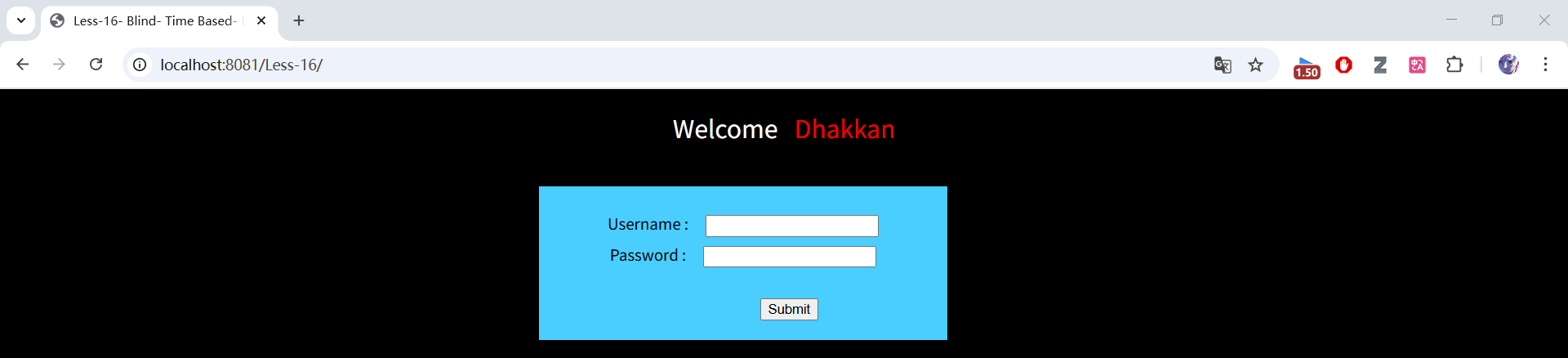

本关的SQL语句为:

sql

$uname='"'.$uname.'"';

$passwd='"'.$passwd.'"';

@$sql="SELECT username, password FROM users WHERE username=($uname) and password=($passwd) LIMIT 0,1";- 注入类型:字符串型(双引号、括号包裹)、POST请求

- 提示:参数需以

")闭合

php输出语句的部分代码:

php

if($row)

{

//echo '<font color= "#0000ff">';

echo "<br>";

echo '<font color= "#FFFF00" font size = 4>';

//echo " You Have successfully logged in\n\n " ;

echo '<font size="3" color="#0000ff">';

echo "<br>";

//echo 'Your Login name:'. $row['username'];

echo "<br>";

//echo 'Your Password:' .$row['password'];

echo "<br>";

echo "</font>";

echo "<br>";

echo "<br>";

echo '<img src="../images/flag.jpg" />';

echo "</font>";

}同样没有回显语句,根据本关卡标题选择时间盲注,那么就顺便学习一下:

- 布尔盲注

- 时间盲注✅

- 报错盲注

2. 问题❓

这个题我通过手工的注入和sqlmap都搞不出来,做个标记。

大家有什么见解吗,欢迎交流下!

声明:本文仅用于安全学习,严禁非法测试! ❗❗❗