文章目录

- [使用 John the Ripper 和 Hashcat 破解压缩包密码](#使用 John the Ripper 和 Hashcat 破解压缩包密码)

-

- [下载并编译 John the Ripper](#下载并编译 John the Ripper)

-

- [1. 克隆 John the Ripper 仓库](#1. 克隆 John the Ripper 仓库)

- [2. 安装必要的依赖库](#2. 安装必要的依赖库)

- [3. 编译 John the Ripper](#3. 编译 John the Ripper)

- [4. 测试 John the Ripper](#4. 测试 John the Ripper)

- 获取加密压缩包的哈希值

- [使用 Hashcat 破解哈希值](#使用 Hashcat 破解哈希值)

-

- [1. 下载 Hashcat](#1. 下载 Hashcat)

- [2. 测试 Hashcat](#2. 测试 Hashcat)

- [3. 确定哈希类型](#3. 确定哈希类型)

- [4. 使用 Hashcat 破解哈希](#4. 使用 Hashcat 破解哈希)

- [5. 破解成功示例](#5. 破解成功示例)

使用 John the Ripper 和 Hashcat 破解压缩包密码

免责声明:密码破解工具仅用于个人学习,请遵守法律法规,切勿用于非法活动。

本文介绍如何使用 John the Ripper 和 Hashcat 工具来获取加密压缩包的哈希值并进行密码破解。

下载并编译 John the Ripper

1. 克隆 John the Ripper 仓库

bash

git clone https://github.com/openwall/john.git2. 安装必要的依赖库

bash

sudo apt-get -y install git build-essential libssl-dev zlib1g-dev

sudo apt-get -y install yasm pkg-config libgmp-dev libpcap-dev libbz2-dev

sudo apt-get -y install ocl-icd-opencl-dev opencl-headers3. 编译 John the Ripper

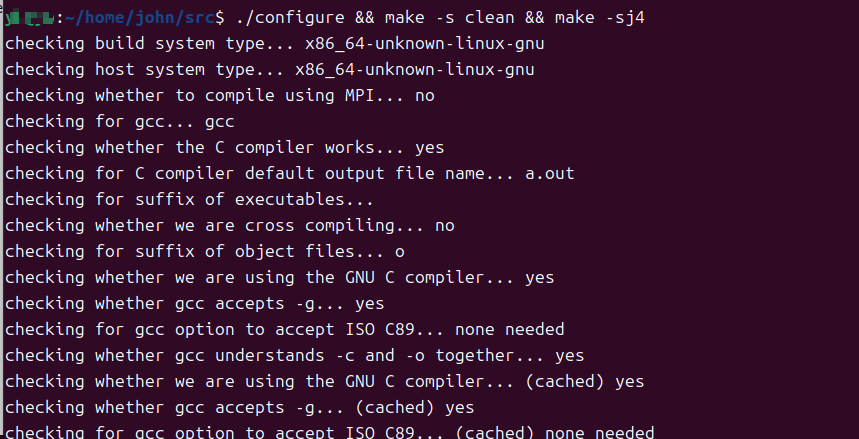

进入 src 目录并执行编译命令:

bash

cd john/src

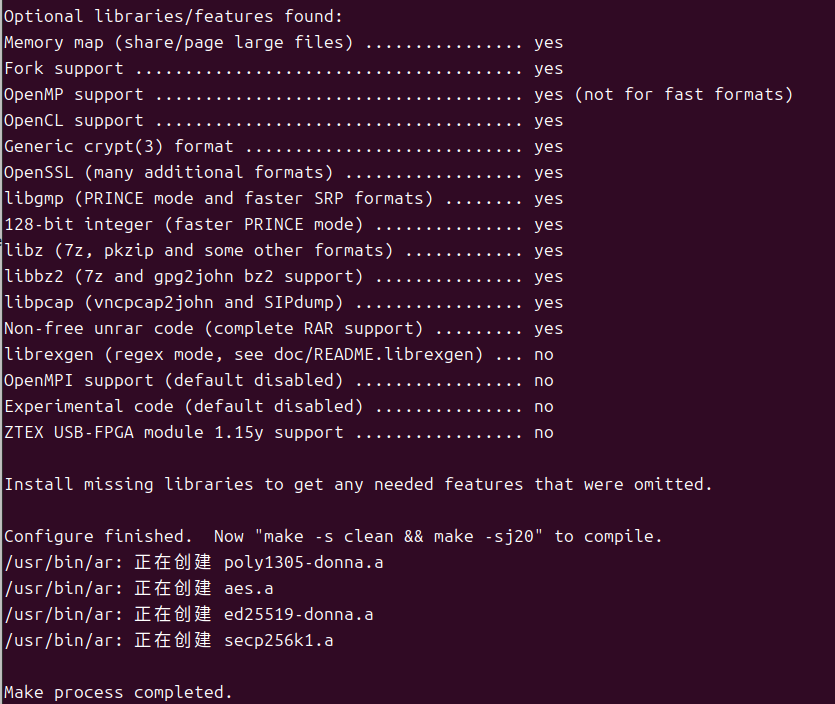

./configure && make -s clean && make -sj4编译过程如下图所示:

编译完成后,在 john/run 目录下会生成 John the Ripper 的可执行文件。您可以将 run 目录复制到其他地方使用。

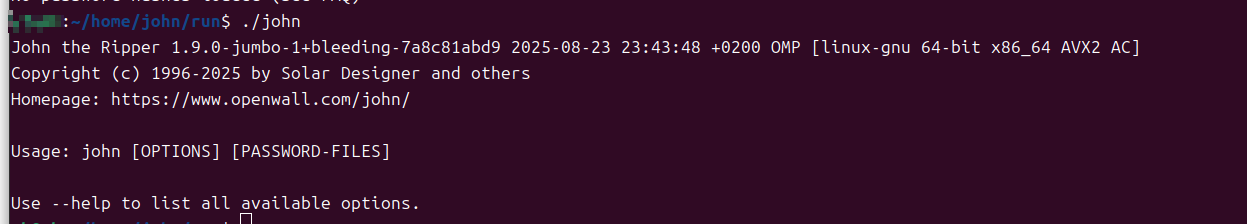

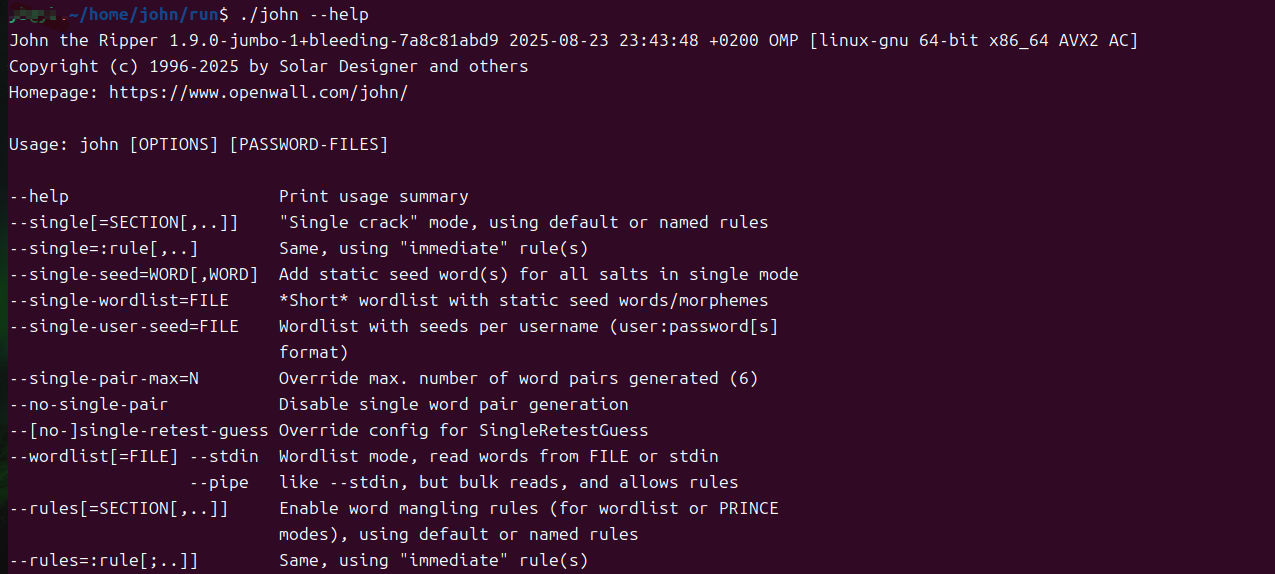

4. 测试 John the Ripper

执行帮助命令查看效果:

bash

./john --help

获取加密压缩包的哈希值

John the Ripper 可以获取加密压缩包的哈希值,进而使用 Hashcat 进行破解。其原理是密码经过哈希处理后存储,因此通过验证哈希值即可尝试破解密码,而无需原始压缩包。

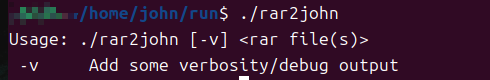

根据压缩包类型选择对应的二进制文件获取哈希值:

-

RAR 压缩包 使用

rar2john:

-

ZIP 压缩包 使用

zip2john:

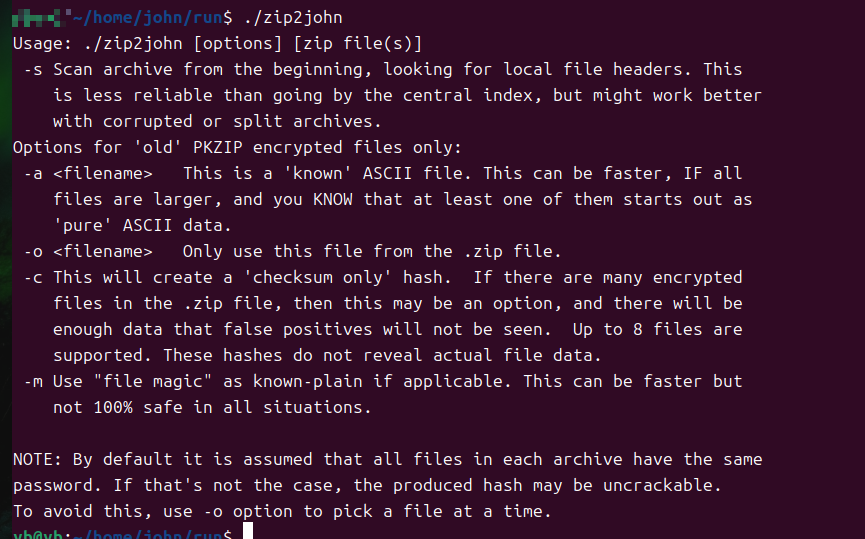

本文以 RAR 压缩包为例,使用以下命令获取哈希值:

bash

./rar2john xxx.rar执行后会返回一个或多个字符串(若压缩包包含多个文件):

使用 Hashcat 破解哈希值

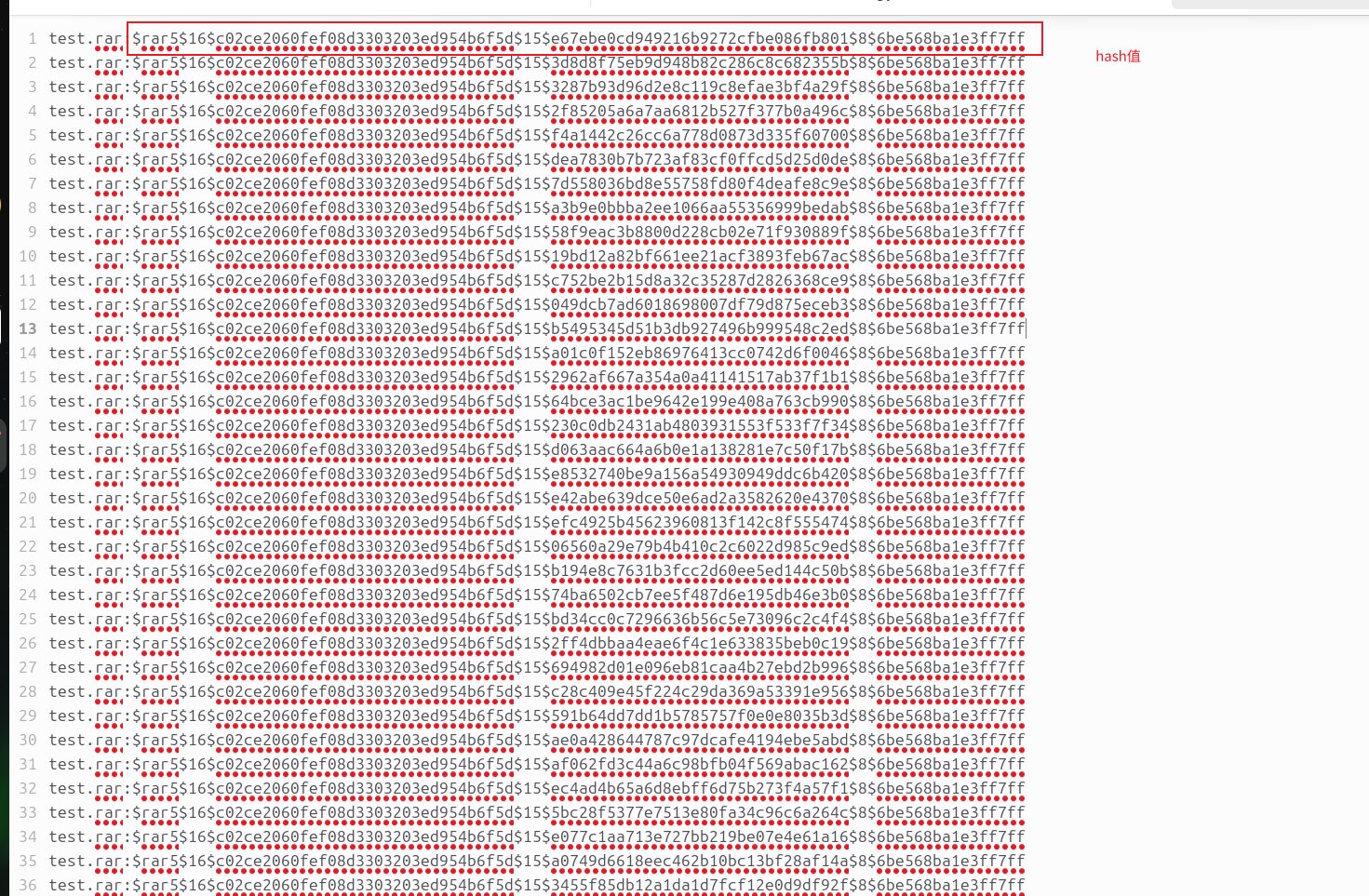

1. 下载 Hashcat

访问 Hashcat 官网 下载并解压:

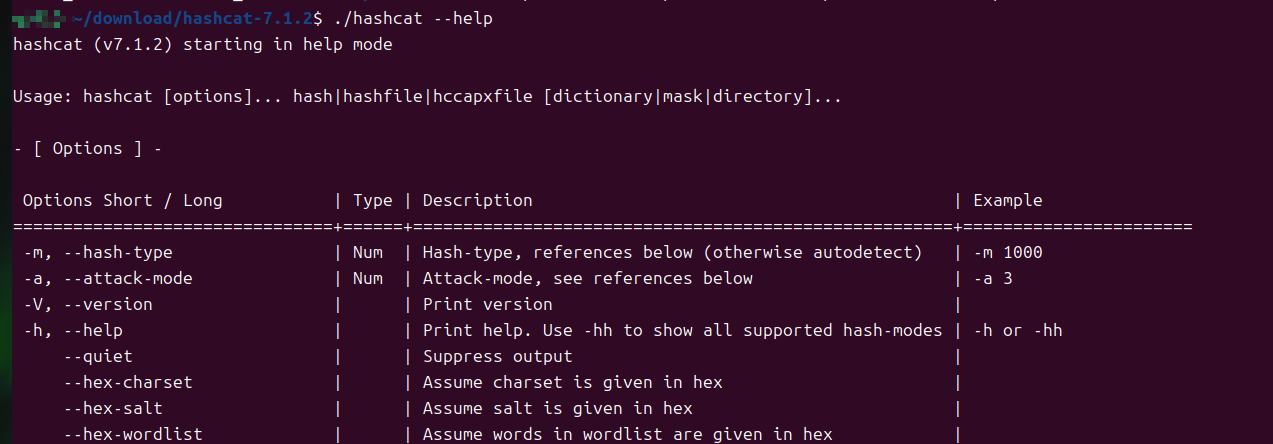

2. 测试 Hashcat

bash

./hashcat --help

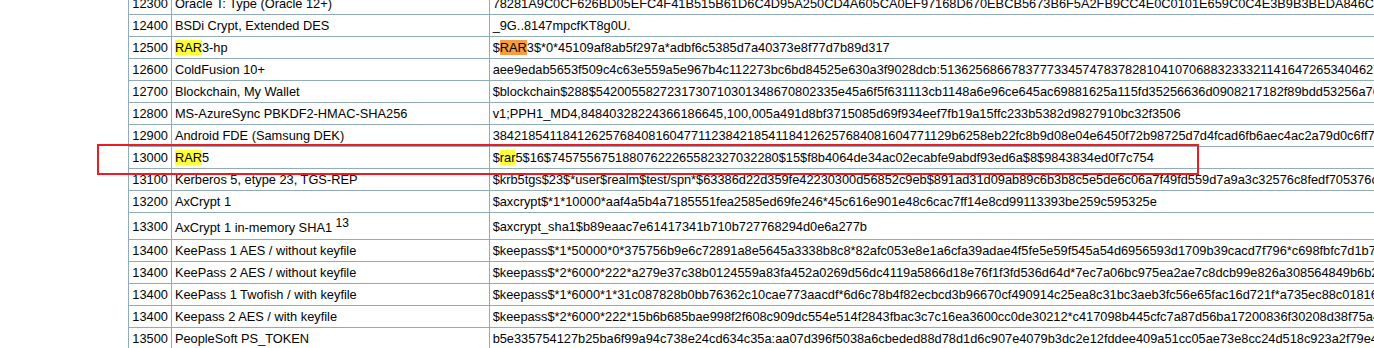

3. 确定哈希类型

访问 Hashcat 示例哈希页面 查找对应哈希类型的编码。RAR5 哈希的类型编码为 13000 :

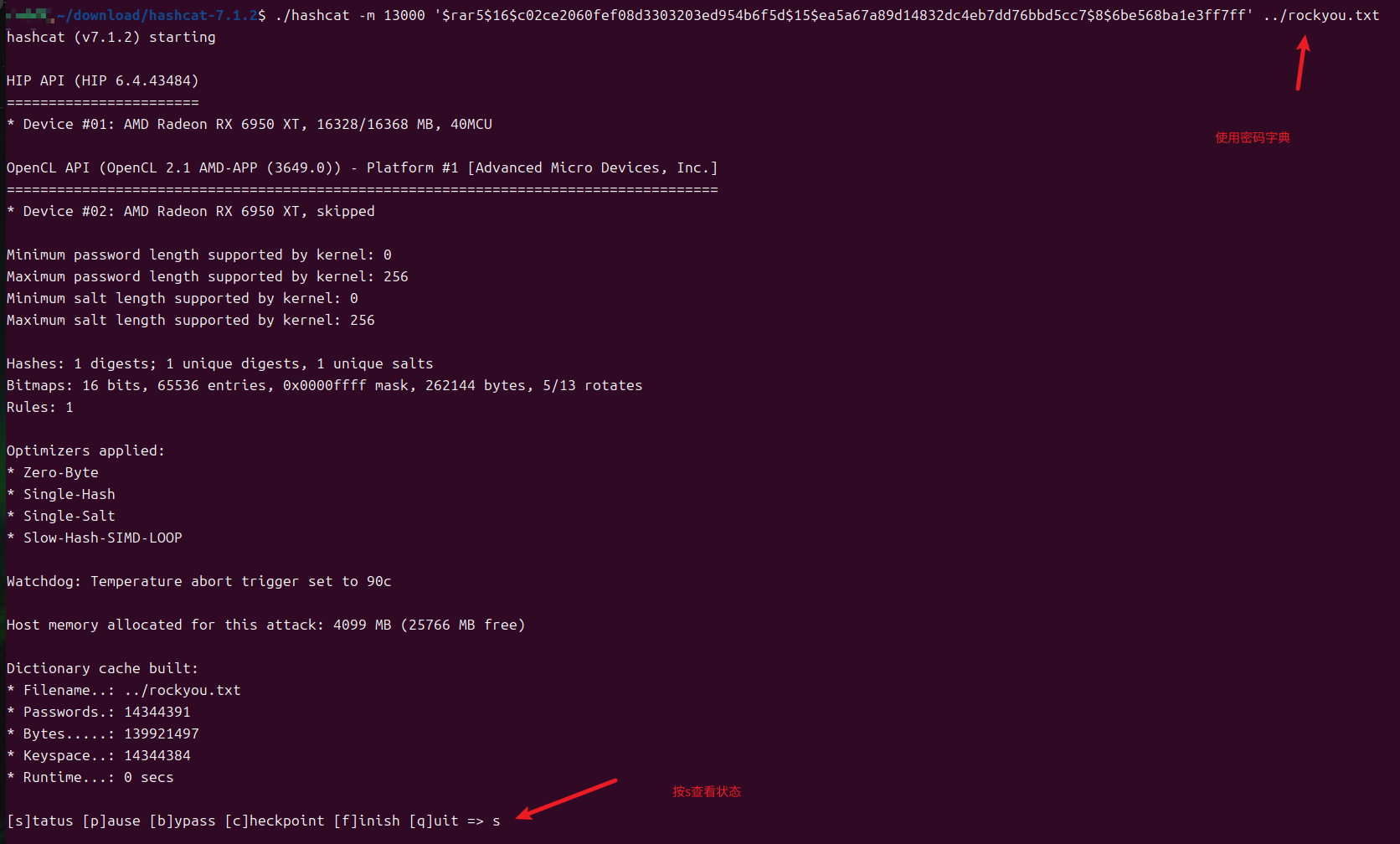

4. 使用 Hashcat 破解哈希

使用以下命令尝试破解之前获取的哈希值:

bash

./hashcat -m 13000 '$rar5$16$c02ce2060fef08d3303203ed954b6f5d$15$ea5a67a89d14832dc4eb7dd76bbd5cc7$8$6be568ba1e3ff7ff' ../rockyou.txt此处使用了密码字典 rockyou.txt,您可以从以下链接下载:

- https://github.com/brannondorsey/naive-hashcat/releases/download/data/rockyou.txt

- 2009版 https://github.com/zacheller/rockyou

- 2021版 https://weakpass.com/wordlists/rockyou2021.txt

Hashcat 会调用 GPU 进行运算,并提供命令行界面用于暂停、停止等操作:

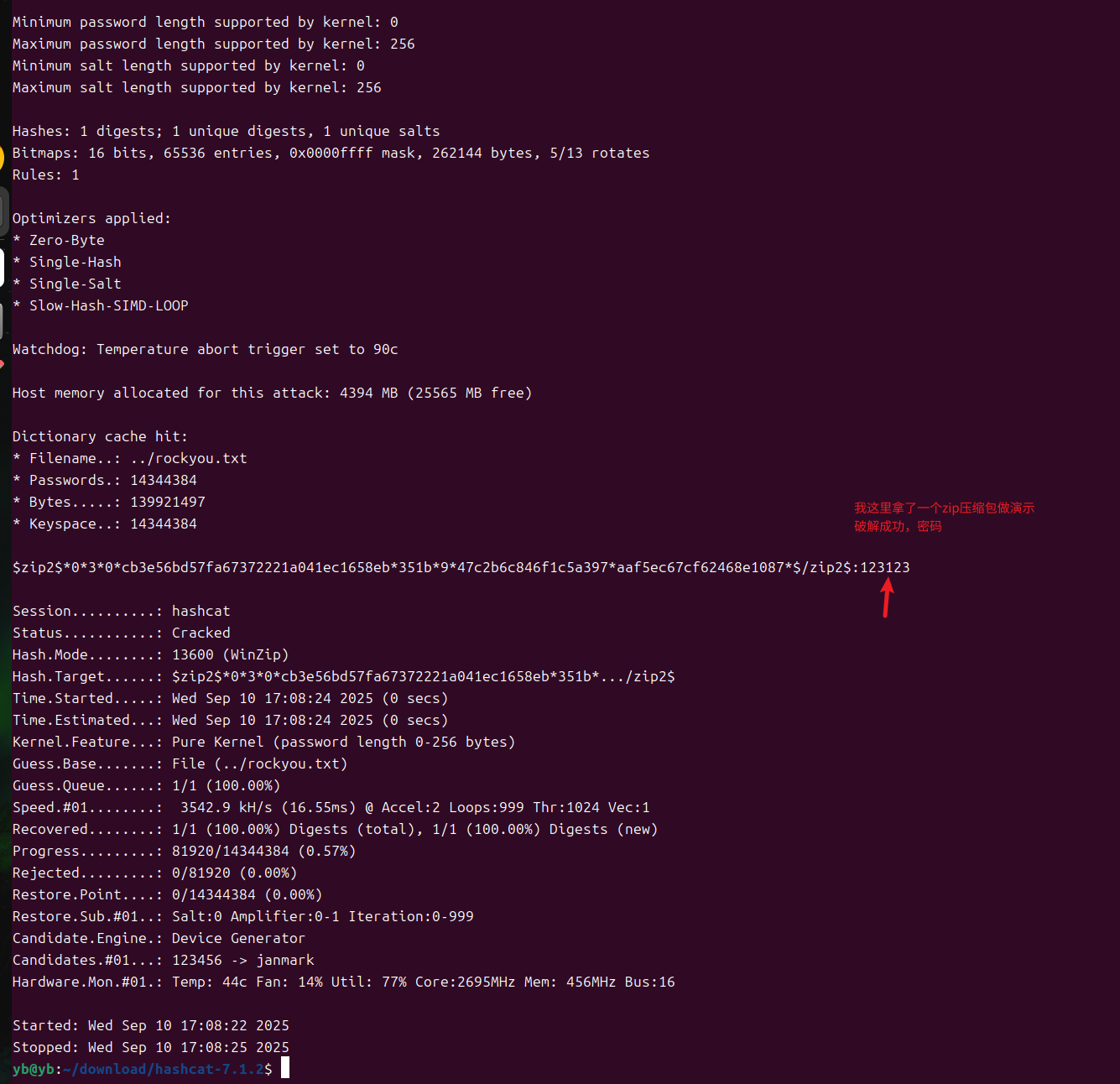

5. 破解成功示例

若破解成功,界面会显示如下:

通过以上步骤,您可以成功获取加密压缩包的哈希值并使用 Hashcat 进行密码破解。